当前位置:网站首页>CWE4.8 -- 2022年危害最大的25种软件安全问题

CWE4.8 -- 2022年危害最大的25种软件安全问题

2022-07-31 12:14:00 【InfoQ】

1. CWE 4.8的变化

2022年过了一半了,继

《CWE 4.7中的新视图 -- 工业控制系统的安全漏洞类别》

发布还不到2个月, 6月底又出了一个版本 -- <b>CWE4.8</b>。做为软件安全研究的重要标准,我们来看下这个版本有那些变化。

- 从汇总表可以看出:

- 新增1个弱点:Weakness-Base CWE-1386:Windows 连接点/挂载点上的不安全操作(Insecure Operation on Windows Junction / Mount Point);

- 新增1个分类:CWE CATEGORY: CWE-1388:物理访问问题(Physical Access Issues and Concerns)

- 新增1个视图:View CWE-1387:CWE Top 25 (2022)(Weaknesses in the 2022 CWE Top 25 Most Dangerous Software Weaknesses)。

下面我们来的看下具体弱点的变动。

1.1.

CWE-1386:Windows 连接点/挂载点上的不安全操作

这是个新增的Windows的问题,具体位置如下图:

这个新弱点被划分在CWE-664(在生命周期中对资源的控制不恰当)下CWE-706(使用不正确的解析名称或索引), 以及CWE-59(在文件访问前对链接解析不恰当(链接跟随))下的一个子弱点。

在 Windows 中,NTFS5 允许文件系统可以对对象生成重解析点(reparse points)。

- 连接点: 应用程序可以创建从一个目录到另一个目录的硬链接,称为连接点。

- 挂载点: 创建从目录到驱动器号的映射,称为挂载点。

Windows文件或者目录可以包含一个重解析点,它是一个用户自定义数据的集合。储存它们的程序和解析处理这些数据文件的系统过滤器能识别这些数据的格式。 当一个应用程序设置了一个重解析点,它在保存数据时将添加一个唯一的重解析标签用于标示所存储的数据。当一个文件系统打开一个带重解析点的文件时,首先尝试寻找由重解析点所标识文件格式关联的文件系统过滤器,如果找到文件系统过滤器,过滤器处理重解析点数据所指示的文件。如果没有找到过滤器,那么打开文件的操作失败。

CWE-1386是由于windows打开一个文件或目录时,如果该文件或目录关联到一个目标控制范围之外的连接点或挂载点,则可能允许攻击者使软件读取、写入、删除或以其他方式对未经授权的文件进行操作。

如果一个文件被特权程序使用,它可以被一个敏感文件的硬链接替换(例如,AUTOEXEC.BAT),那么攻击者可以提升特权。当进程打开文件时,攻击者可以冒用该进程的特权,诱骗特权进程读取、修改或删除敏感文件,阻止程序准确处理数据,操作也可以指向注册表和信号量。

例如:

CVE-2021-26426

,特权服务允许攻击者使用目录连接删除未经授权的文件,从而导致以 SYSTEM 身份执行任意代码。

1.2.

CWE-1388:物理访问问题

这是个硬件设计上新增的硬件分类,具体如下图。

老样子,硬件问题不是我的专长,不做过多的解读。

2.

CWE-1387:CWE Top 25 (2022)

距离2021年的

《CWE发布2021年最危险的25种软件缺陷》

差不多刚好一年。岁月如梭,光阴似箭,好快!又是一年荷花盛。

- <b>今年的排行榜</b>

</br>

这个排名是CWE的团队,依据美国国家标准与技术研究院 (National Institute of Standards and Technology(NIST))的

国家漏洞库(National Vulnerability Database(NVD))

记录的

披露漏洞(Common Vulnerabilities and Exposures(CVE))

, 以及网络安全和基础设施安全局 (Cybersecurity and Infrastructure Security Agency(CISA))的

已知披露漏洞目录(Known Exploited Vulnerabilities (KEV))

, 通过

通用缺陷评分系统(Common Vulnerability Scoring System (CVSS))

对每个缺陷进行评分。排名统计了2020 到2021年的<b>37,899 个CVE</b>,每个CVE根据问题的发生率和严重程度的一个公式计算得分,最终得到问题的排名。

- 具体算法可参考《话说CWE 4.2的新视图》。

2.1. 排名变动情况

- 具体变动如下图:

- <b>上升最快的名单:</b>

- CWE-362:使用共享资源的并发执行不恰当同步问题(竞争条件): 从 33 上升到 22;

- CWE-94:对生成代码的控制不恰当(代码注入): 从 28 上升到 25;

- CWE-400:未加控制的资源消耗(资源穷尽): 从 27 上升到 23;

- CWE-77:在命令中使用的特殊元素转义处理不恰当(命令注入)): 从25 上升到 17;

- CWE-476:空指针解引用: 从 15 上升到 11。<br>

- <b>下降最快的名单:</b>

- CWE-306:关键功能的认证机制缺失: 从 11 下降到 18;

- CWE-200:信息泄露: 从 20 下降到 33;

- CWE-522:不充分的凭证保护机制: 从 21 下降到 38;

- CWE-732:关键资源的不正确权限授予: 从 22 下降到 30。<br>

- <b>新进前25的有:</b>

- CWE-362:使用共享资源的并发执行不恰当同步问题(竞争条件): 从 33 上升到 22;

- CWE-94:对生成代码的控制不恰当(代码注入): 从 28 上升到 25;

- CWE-400:未加控制的资源消耗(资源穷尽): 从 27 上升到 23;<br>

- <b>跌出前25的有:</b>

- CWE-200:信息泄露: 从 20 下降到 33;

- CWE-522:不充分的凭证保护机制: 从 21 下降到 38;

- CWE-732:关键资源的不正确权限授予: 从 22 下降到 30。

2.2. TOP 25的记分明细

2.3. 排名统计的改进

为了更好的让人们明白每一个缺陷的特性,在缺陷的映射上,尽量映射到更细力度的缺陷枚举类型上,比如base、Variant、Compound,这样有利于从更细粒度上解决问题。所以TOP 25中的CWE的类型正逐步从支柱(pillar)、类(Class) 向更细力度的缺陷枚举类型base、Variant、Compound上过度。

比如:

- Class/Pillar 从2020年的36%,降到现在的28%;

- Class 从2019年的43%,降到现在的16%;

- Base/Var/Comp 从2019年的 57%上升到84%;

- 对应到base类型的问题,从2019年的 50% 提升到现在的 76%。

- 注:CWE的枚举类型详见:《话说CWE 4.2的新视图》。

3. 结论

- 前十位的缺陷变动不大,主要还是内存读写造成的缓冲区溢出,以及外部输入校验所带来的各种注入问题;

- 内存安全问题是C语言指针的灵活性给我们带来的后遗症,也一直是困扰我们的主要安全问题。现在安全性已经成为软件开发的重要需求。新兴的Rust语言是否能够给在内存管理方面带来较大的改善,还需要时间的证明;或者在内存安全和编程灵活性的平衡上,寻找一种更容易被广大开发者接受的新语言;

- 外部输入引发的各种注入类问题,在今后相当长的一段时间会长期伴随者我们。零信任、供应链安全框架的提出,虽然在安全概念和设计指导上达到了一个新的高度,但在软件应用落地时,还取决于广大的开发人员对安全意识的逐步提高,从而在代码中有效的执行各种对外部输入的有效的检测,以及各种凭证的有效验证。当然凭证的校验可以通过使用安全模块来进一步降低开发中的安全风险;

- 在TOP 25的数据统计上,CWE在尽量将各种软件问题归结到更细力度的问题分类上。通过这些年新版本的快速发布,已经增加了相当多的细分类型(Base/Variant/Compound)。 从2017年3.0的714个增加到了现在4.8版本的927个,增加了将近30%。这也说明我们对问题的认知程度在细化和加深,这更加有利于我们在安全防范中,采取更精细的检查和更具针对性的防范措施,从而降低安全防御的成本。

4. 参考

- Differences between Version 4.7 and Version 4.8

- 2022 CWE Top 25 Most Dangerous Software Weaknesses

边栏推荐

- 学习笔记 Golang 写入文件(io.WriteString、ioutil.WriteFile、file.Write、write.WriteString)

- WPF中TabControl动态获取当前选中的TabItem

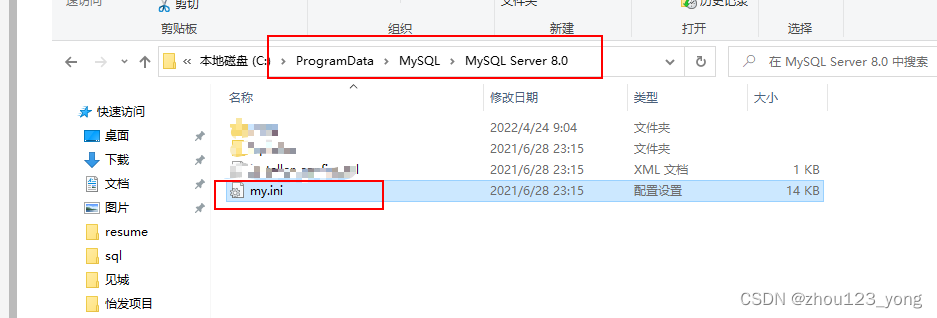

- Different lower_case_table_names settings for server ('1') and data dictionary ('0') solution

- Structural controllability of switched linear systems with symmetry constraints

- MySQL面试八股文(2022最新整理)

- Spark GC日志分析

- Addition logic for SAP Commerce Cloud Product Review

- ESP8266-Arduino编程实例-PIR(被动红外)传感器驱动

- Basic use of dosbox [easy to understand]

- 科学论文和学术论文写作

猜你喜欢

随机推荐

imx6ull看门狗使用

JVS设置不同应用的登录时效时间

基于生物激励神经网络的室内实时激光SLAM控制方法

WPF中报错:“未将对象引用设置到对象的实例。”

Mysql环境变量的配置(详细图解)

【Shader】Shader官方示例[通俗易懂]

学习笔记 Golang 写入文件(io.WriteString、ioutil.WriteFile、file.Write、write.WriteString)

亲测可用!!!WPF中遍历整个窗口的所有TextBox组件,对每个输入框做非空判断。

MySql模糊查询大全

PAT考试总结(考试心得)

Spark GC日志分析

[Shader] Shader official example [easy to understand]

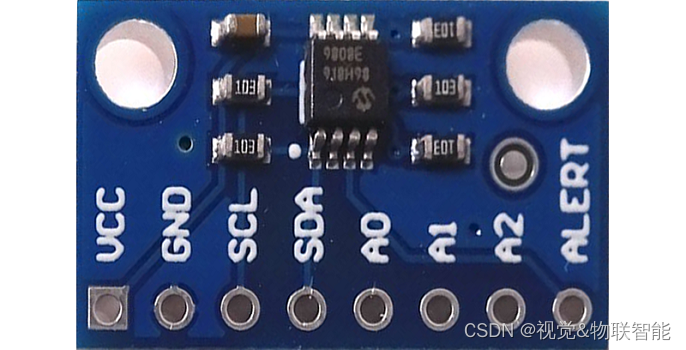

ESP8266-Arduino编程实例-MCP9808数字温度传感器驱动

Hybrid brain-computer interface system based on steady-state visual evoked potentials and attentional EEG

Distributed id solution

DCM middleware family welcomes a new member

MySQL百万数据优化总结 一

WebGL给Unity传递参数问题1: Cannot read properties of undefined (reading ‘SendMessage‘)

榕树贷款GPU 硬件架构

CWE4.8 -- 2022年危害最大的25种软件安全问题