当前位置:网站首页>秒懂网络拓扑中的下一跳地址

秒懂网络拓扑中的下一跳地址

2022-08-02 22:45:00 【华为云】

你好,这里是网络技术联盟站。

今天跟大家聊一个很有意思、但也很基础的技术:下一跳。

这里的“下”,可不是“吓”哈。

在讲下一跳前,我们有必要先聊一下网络中常见的、基本的网络设备:路由器。

什么是路由器?

在看这篇文章的朋友,99%的人都知道什么是路由器,所以我这里就用一句话表示一下:路由器是在第 3 层或 OSI 模型的网络层运行的网络设备。

路由器的作用

负责在连接的计算机网络之间接收、分析和转发数据包,当数据包到达时,路由器检查目标地址,查阅其路由表以确定最佳路由,然后沿该路由传输数据包。

路由器的类型

常见的路由器有以下几种类型:

- 无线路由器

- 有线路由器(宽带路由器)

- 边缘路由器

- 核心路由器

- 虚拟路由器

一般家用的最多的就是无线路由器,这个大家肯定不陌生的,企业级的路由器一般上述5种类型都会用到,只是看网络规模。

网络拓扑

聊完路由器,我们再来看看网络拓扑:

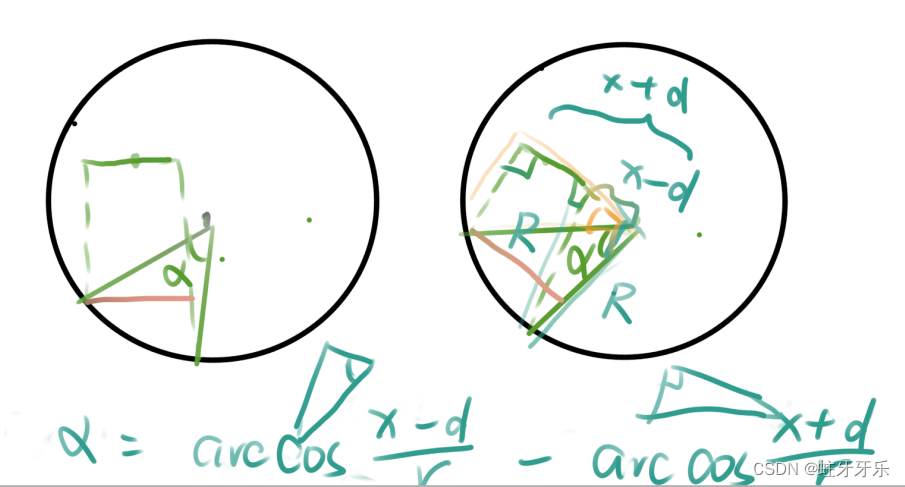

如图所示,上图是个简单的网络拓扑,网络拓扑就是各类网络设备通过某些介质连接起来形成的组网结构。

我们常说的下一跳地址就是在网络拓扑中展现的。

那么什么是下一跳地址呢?

下一跳地址

下一跳是一个路由术语,指的是数据包可以通过的下一个最近的路由器。

更具体地说,下一跳是路由器路由表中的 IP 地址条目,它指定其路由路径中的下一个最近/最佳路由器。

我们通过一个简单的拓扑来解释一下下一跳地址。

上图一共有四台设备,两台PC、两台路由器,有两种通信线路:

- PC1主动向PC2发起通信

- PC2主动向PC1发起通信

我们知道,下一跳指的是下一个最近的路由器,这里的下一个是相对的,也就是一个参考点,比如,当PC1主动向PC2发起通信时,Router1的下一跳地址就是Router2;当PC2主动向PC1发起通信时,Router2的下一跳地址就是Router1.

看到这里我们是不是又可以总结一下:下一跳地址就是当前设备到达目标设备的网络链路中,最优距离的下一台设备的地址。

这样就好理解上面一张图了:PC1主动向PC2发起通信时,数据包到达Router1,Router1在本次通信链路中目标设备是PC2,那么数据包在Router1内部就开始通过路由计算,得到目前最优的距离下一台设备就是Router2,所以对于当前设备Router1来说,下一跳地址就是Router2与Router1直连接口的地址。

注意:每当数据包通过路由器时,跳数就会增加一。例如,如果目标距离源 10 跳,则数据包必须通过 10 个不同的路由器才能到达它。

朋友们,你们懂了吗?

边栏推荐

- Based on two levels of decomposition and the length of the memory network multi-step combined forecasting model of short-term wind speed

- Web APIs BOM- 操作浏览器-Window对象

- [论文总结] 深度学习在农业领域应用论文笔记10

- Jmeter secondary development to realize rsa encryption

- markdown语法

- MySQL最大建议行数2000w, 靠谱吗?

- ssm整合(三)Controller 和 视图层编写

- 基于STM32的FLASH读写实验含代码(HAL库)

- 程序员如何优雅地解决线上问题?

- scala 集合通用方法

猜你喜欢

随机推荐

用于中文文本分类的中文停用词

聚乙二醇衍生物4-Arm PEG-DSPE,四臂-聚乙二醇-磷脂

MYSQL查看表结构

resubmit 渐进式防重复提交框架简介

雷克萨斯lm的安全性如何?

MDL 内存描述符链表

【代码扫描修复】MD5加密弱HASH漏洞

markdown语法

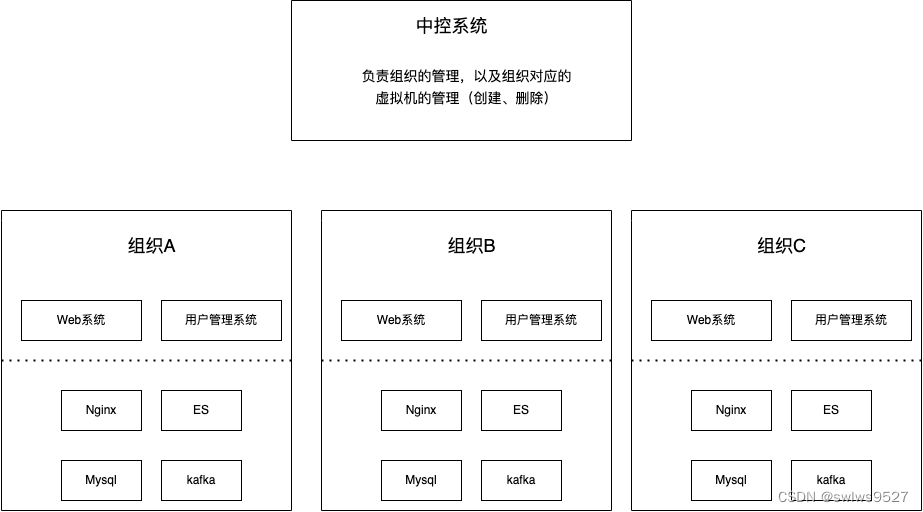

多租户的多种实现方案

【Unity】Unity开发进阶(六)UnityEvent使用与源码解析

1 - vector R language self-study

停止使用 Storyboards 和 Interface Builder

If the watermark according to how to realize the function

创建型模式 - 简单工厂模式StaticFactoryMethod

同一份数据,Redis为什么要存两次?

JS Date 时间戳 getTune data.parse 倒计时小程序

厌倦了安装数据库?改用 Docker

today‘s task

数据库主键一定要自增吗?有哪些场景不建议自增?

Go语言如何操作文件

![Yocto系列讲解[实战篇]85 - 制作ubi镜像和自动挂载ubifs文件系统](/img/96/beb34ce07f1e4c0fe932359e42e5c6.png)