当前位置:网站首页>深度|医疗行业勒索病毒防治解决方案

深度|医疗行业勒索病毒防治解决方案

2022-08-04 23:04:00 【军哥系统集成号】

方案概述

我国发布的《国民经济和社会发展第十四个五年规划和2035年远景目标纲要》中指出把保障人民健康放在优先发展的战略位置,坚持预防为主的方针,深入实施健康中国行动,完善国民健康促进政策,织牢国家公共卫生防护网,为人民提供全方位全生命期健康服务。

《“十四五”全民医疗保障规划》当中规划到2025年基本完成待遇保障、筹资运行、医保支付、基金监管等重要机制和医药服务供给、医保管理服务等关键领域的改革任务,医疗保障政策规范化、管理精细化、服务便捷化、改革协同化程度明显提升。各方责任更加均衡,医疗保障制度法定化程度明显提升,定点医药机构管理更加透明高效,基金运行更加安全稳健,信息安全管理持续强化,医疗保障安全网更加密实。

《“健康中国2030”规划纲要》着重阐述维护人民健康和推进健康中国建设的重大意义,《纲要》明确了今后15年健康中国建设的总体战略,坚持以基层为重点,以改革创新为动力,预防为主,中西医并重,将健康融入所有政策。

医疗卫生服务受到国家的高度重视,也是社会公共服务和社会保障的重要部分,其服务水平、质量、效率等发展好坏直接关乎民生,与国家的经济发展、社会的和谐稳定息息相关。也与国家“十四五规划、2035年远景目标”的成功实现关系重大。

医疗卫生健康行业通过信息化(医疗IT或HIT)建设的投入,从而突破传统医疗模式的限制,实现高质量、高效率、个性化的医疗服务,进而提高医疗创新能力和医疗管理水平。医疗信息化大量应用计算机技术、通信技术、自动化技术等信息技术,实现了医疗服务的数字化、网络化、信息化。

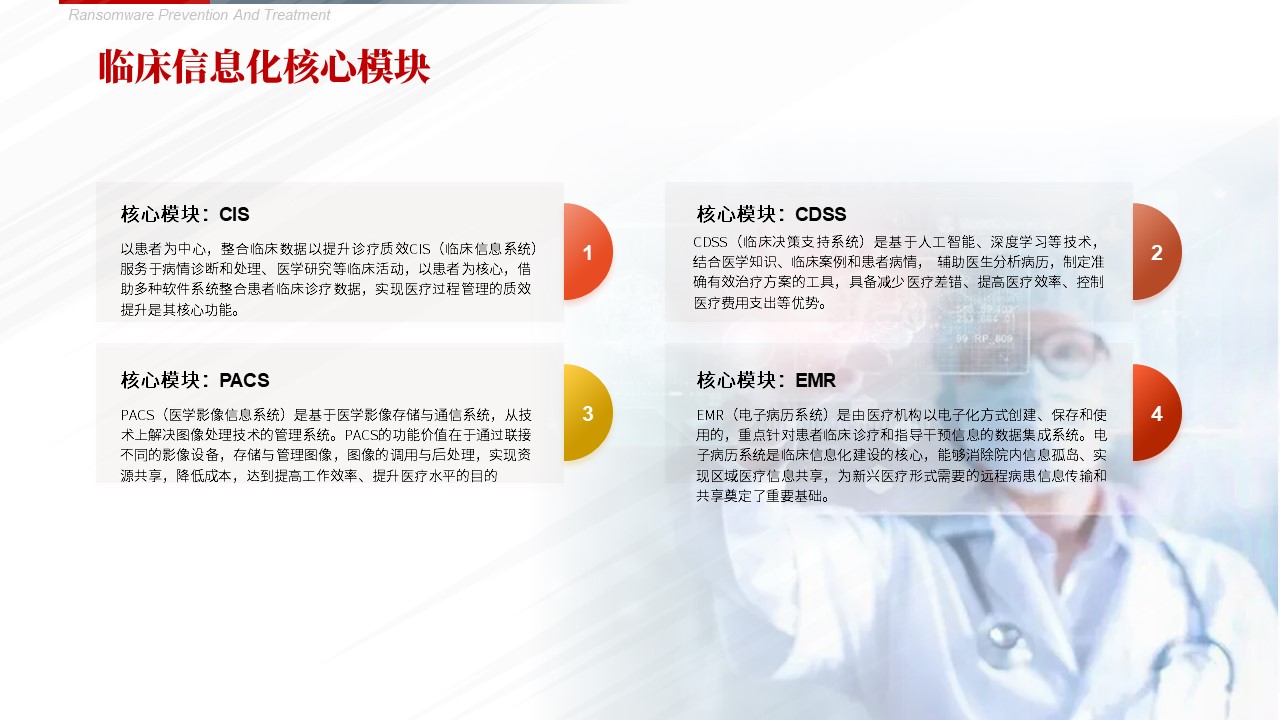

国内医疗行业包括了各大医院医疗机构、区域公共医疗卫生机构、医保局等单位。医院医疗机构信息化建设着力提升运营管理效率、提升医疗服务水平、改善患者就医体验。

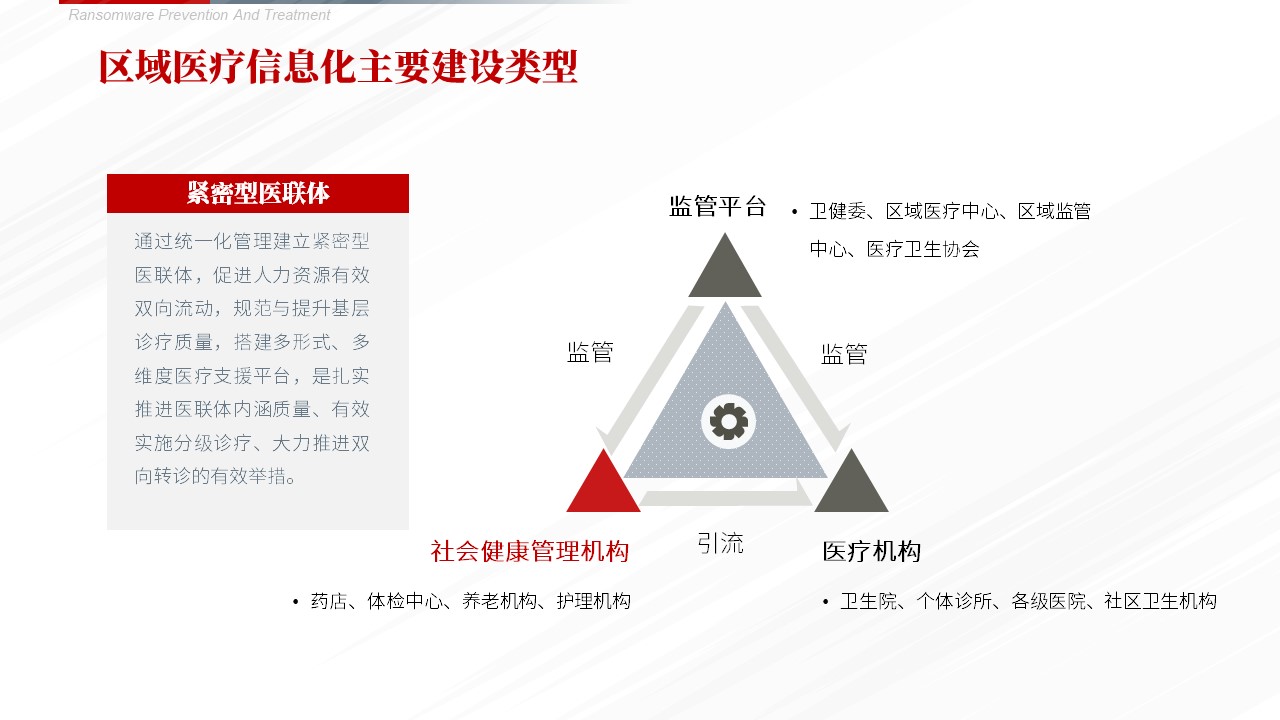

区域公共医疗卫生机构信息化建设围绕降低居民就医成本、优化医疗资源配置、实现全民医疗健康为宗旨。

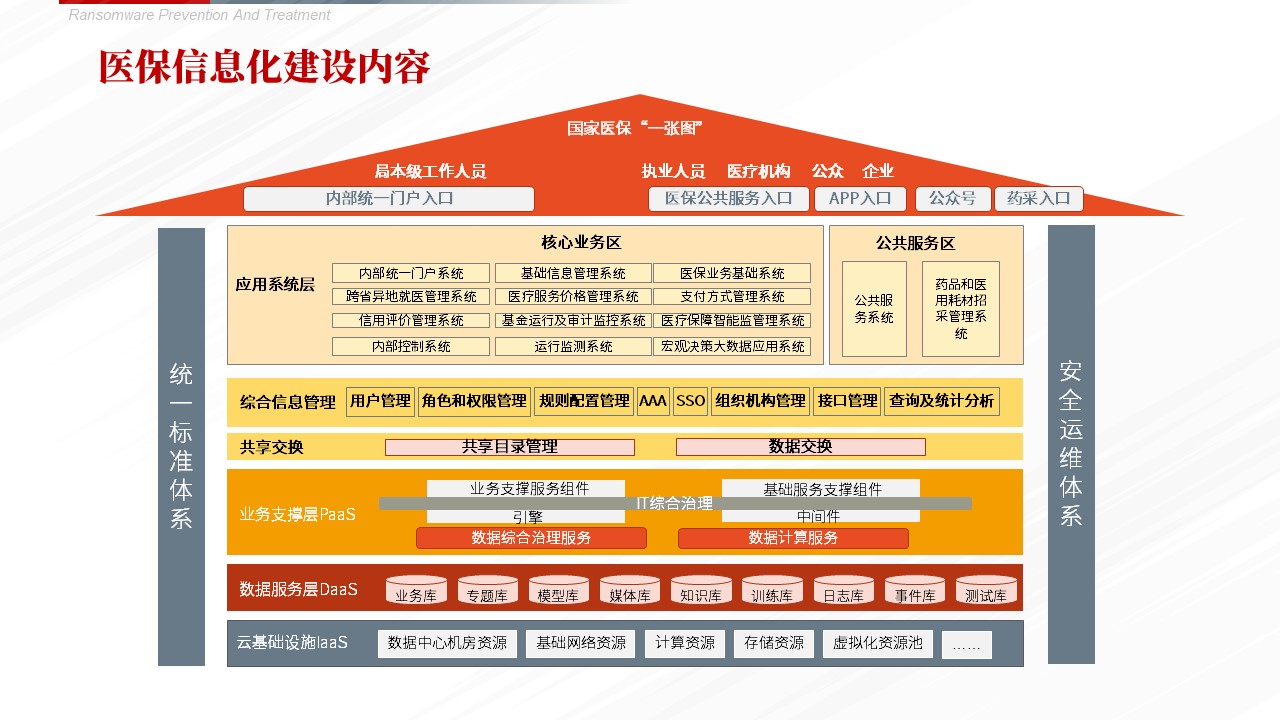

医保信息化建设的目标是建立基本医保、医疗机构和商业保险的系统实现“一站式”的互通及各个系统无缝的衔接,实现跨层级、跨区域的信息互通。实现医保信息和自然人信息的共享,包括逝世人口数据库和医保信息的联动,个人体检信息和医保信息的联动等。同时打通跨部门信息交换接口标准化,对各种接口方式制定规范和标准,以保障各部门间可以顺利进行信息交换与共享。

医疗行业信息建设在取得一系列可喜成绩,提高医院运营效率服务水平,优化医疗资源配置、降低居民就医成本,实现医保的一站式互通以及医保信息共享等。

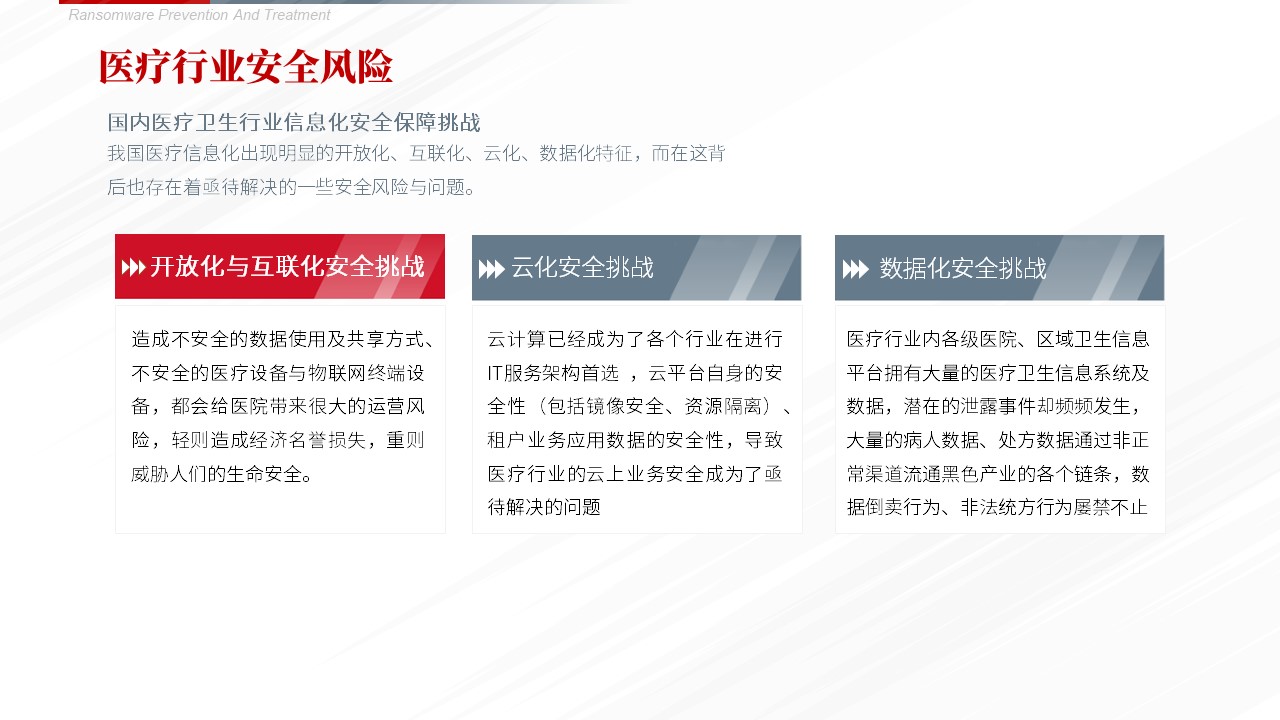

医疗信息化建设越来越呈现出开放化、互联化、云化、数据化特征,而在这背后也存在着亟待解决的一些安全风险与问题。在医疗信息化建设不断地突破和深化的同时不安全的数据使用及共享方式、不安全的医疗设备与物联网终端设备,都会给医疗行业带来很大的运营风险。

另外医疗行业的云上业务安全成为了亟待解决的问题,医疗行业内各级医院、区域卫生信息平台拥有大量的医疗卫生信息系统及数据,潜在的泄露事件却频频发生,大量的病人数据、处方数据通过非正常渠道流通黑色产业的各个链条,数据倒卖行为、非法统方行为屡禁不止。

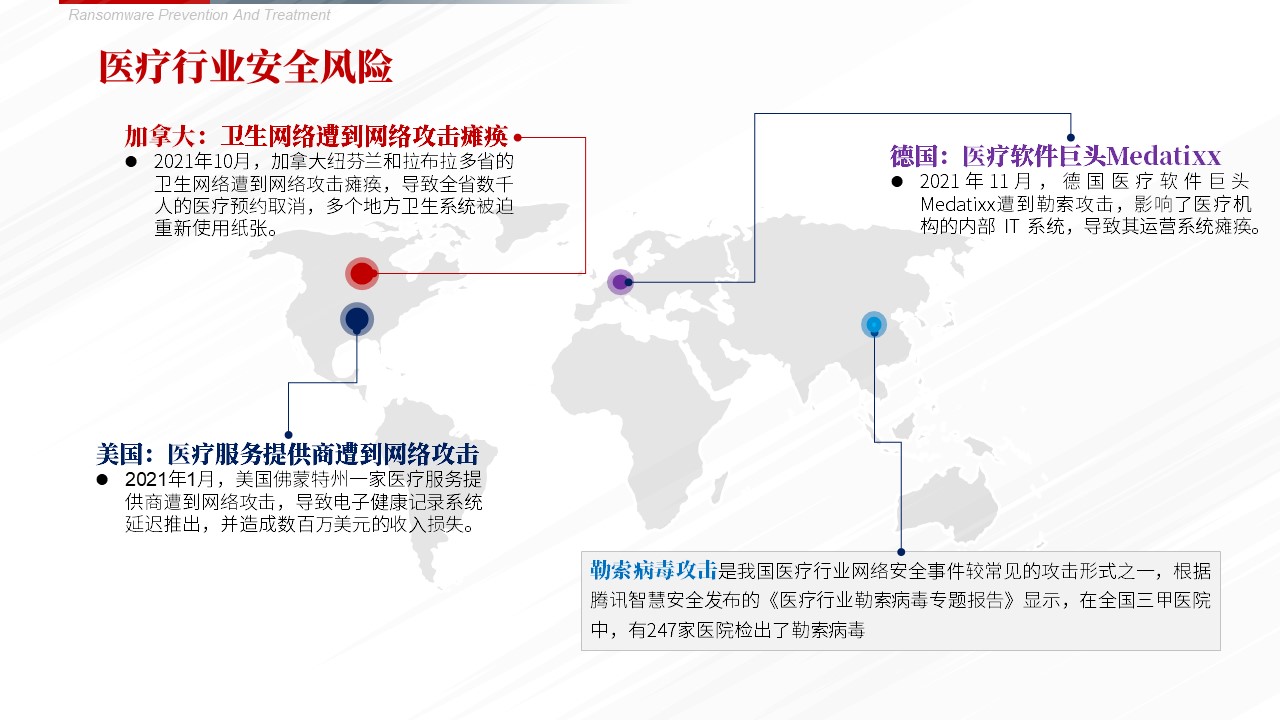

据统计在国内15339 家医疗行业相关单中,存在僵尸、木马或蠕虫等恶意程序的单位有1029家,网站存在被篡改安全隐患的单位4546家,网站被篡改的单位 261家。3.70%的重点医疗行业网站出现了2小时以上的断网,存在网络安全风险漏洞的网站占比约10%,存在高危安全事件105起,重点医疗卫生行业的网站和系统总计受到2843.71万次攻击。

由于医疗行业的重要性与特殊性,以及对信息化的高度依赖,使其经常成为勒索攻击的目标。2021年勒索攻击态势报告中,医疗行业勒索病毒攻击占比达14.94%。根据Check Point Research(CPR)最新报告显示,医疗行业成为勒索软件攻击的头号重灾区,每个组织平均每周遭受109 次攻击。例如2021年5月,爱尔兰公共资助医疗系统HSE受到勒索病毒攻击,700GB重要数据被窃,导致该国家多家医院的服务取消和中断,新冠病毒检测工作受到影响。

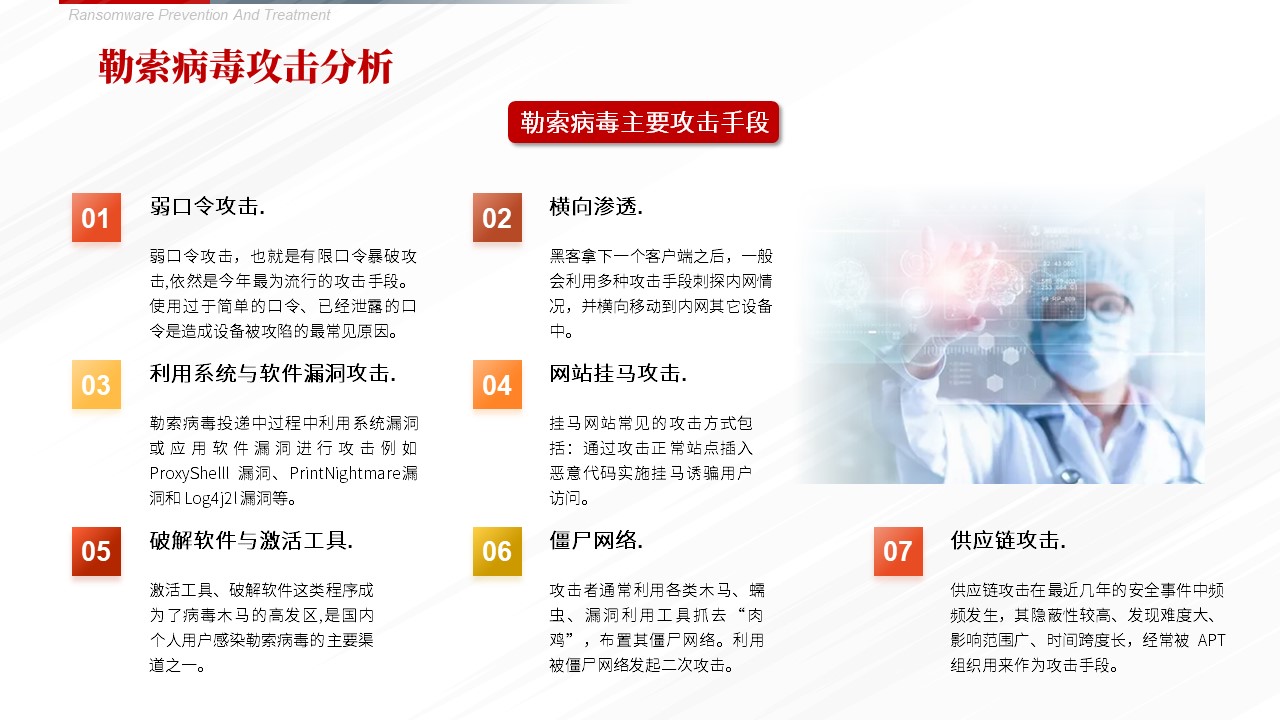

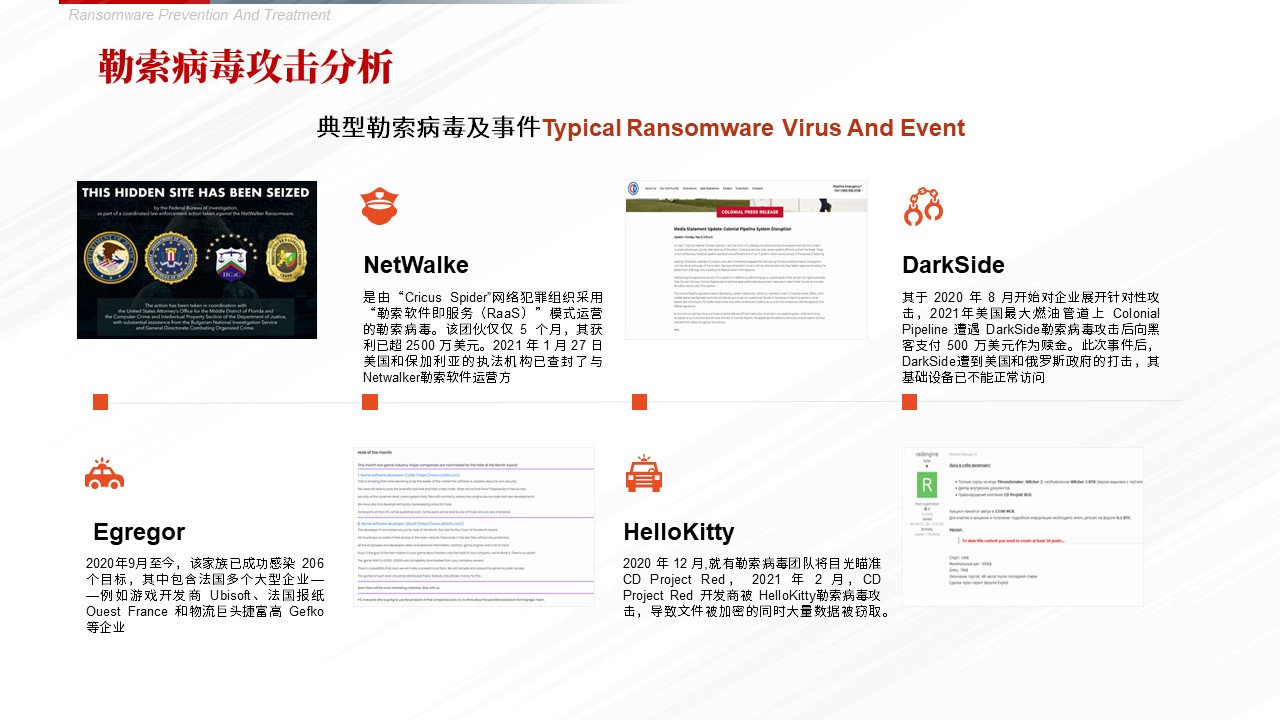

勒索病毒是一种主要利用多种密码算法加密用户数据,恐吓、胁迫、勒索用户高额赎金的极具破坏性、传播性的恶意软件。典型勒索病毒包括文件加密、数据窃取、磁盘加密等类型,攻击者主要通过钓鱼邮件、网页挂马等形式传播勒索病毒,或利用漏洞、远程桌面入侵等发起攻击,植入勒索病毒。

勒索病毒的攻击方式一般包括:弱口令攻击、横向渗透、漏洞利用、网页挂马、僵尸网络、软件供应链攻击以及感染破解软件、激活工具等。

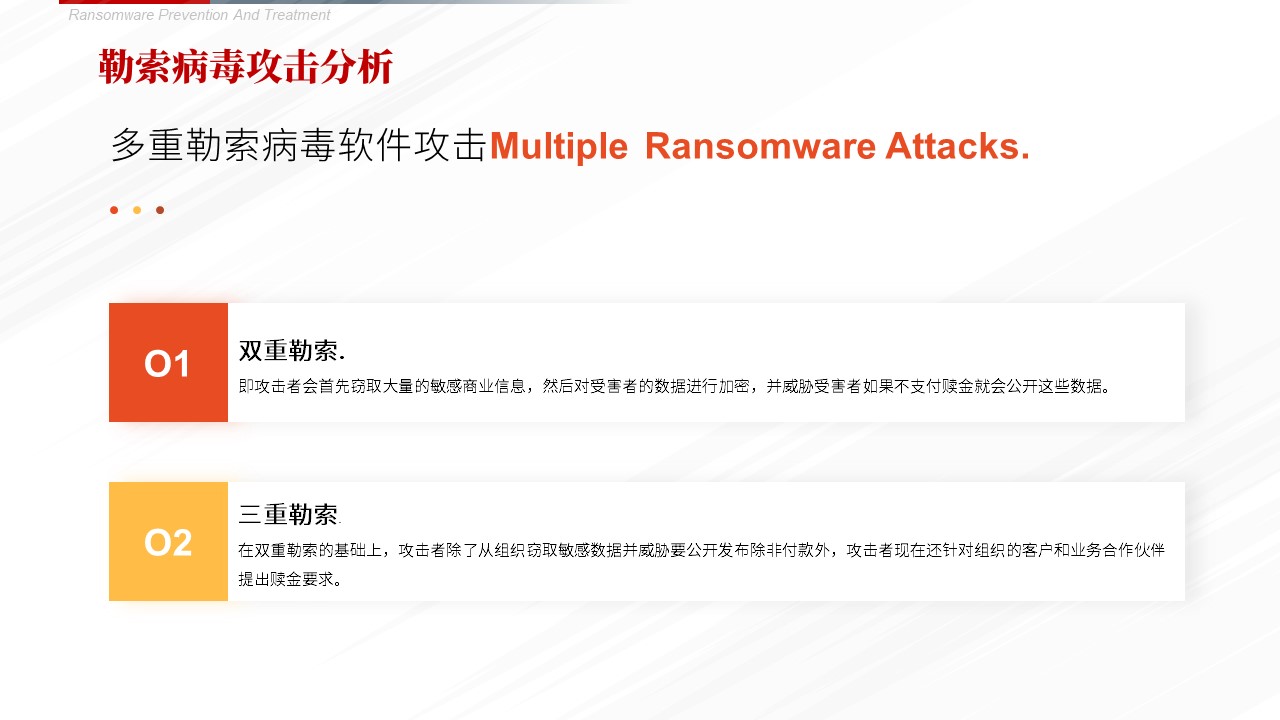

近年来勒索病毒攻击加密方式越来越往双重勒索、三重勒索等多重的勒索方式演变。所谓的双重勒索。攻者会首先窃取大量的敏感商业信息,然后对受害者的数据进行加密,并威胁受害者如果不支付赎金就会公开这些数据。

在双重勒索的基础上出现了三重勒索,攻击者除了从组织窃取敏感数据并威胁要公开发布除非付款外,攻击者现在还针对组织的客户和业务合作伙伴提出赎金要求。

同时,越来越多的恶意勒索软件开发商把勒索工具放到暗网平台中。恶意勒索攻击者根据需要都可以通过平台使用相关的勒索工具进行网络勒索攻击。这种方式使得从业者无需任何专业技术知识就可以毫不费力地构建复杂的勒索软件并进行分发感染。这种模式下勒索软件开发商不再提前收费,其只从成功的犯罪赎金中进行抽成。这就是所谓的勒索软件即服务Ransomware As A Service(RaaS)。

由于医疗行业信息化建设的特殊性,针对勒索病毒攻击存在4大难点。首先,医疗行业连接部门众多,越来越多业务实现线上化、信息化,导致信息资产日益庞大传统手段难以理清信息资产分布,漏洞难以及时发现管理,造成安全隐患。

其次,传统的杀死软件依赖静态规则库方式查杀面向已知病毒,无法精准识别变种、免杀绕过;攻击发生前的内网横向移动等前序攻击的监测能力不足;

第三、医疗行业信息系统的漏洞检查与加固依赖安服团队经验与技术实力,水平参差不齐;应急处置、数据恢复、与黑客组织沟通、溯源等对人员要求高,一般地扫描渗透人员无法胜任;

最后,医疗行业某些敏感文件不便于集中备份;备份策略限制,时间差与增量备份不能满足个性需求;终端文件备份难以覆盖全面,恢复需求无法全部满足;

有效地勒索病毒防治需要从事前全面有效预防,事中精准监测阻断,事后高效及时恢复三方面着手。事前对IT资产全面发现及摸排、对高危风险漏洞及时修复、核心数据有效备份。全面布防提高勒索攻击的难度及门槛。事中需要对网络运行态势全面感知、全局监控以及联动查杀,发现勒索入侵及时阻断、分析研判及溯源取证、封堵源头。事后一旦被勒索加密重要数据和文档时,能及时通过备份能恢复,使用常见勒索病毒密钥针对被加密的数据进行解密恢复,并对系统存在防护不足的地方加固,修复漏洞,加强安全管理措施。

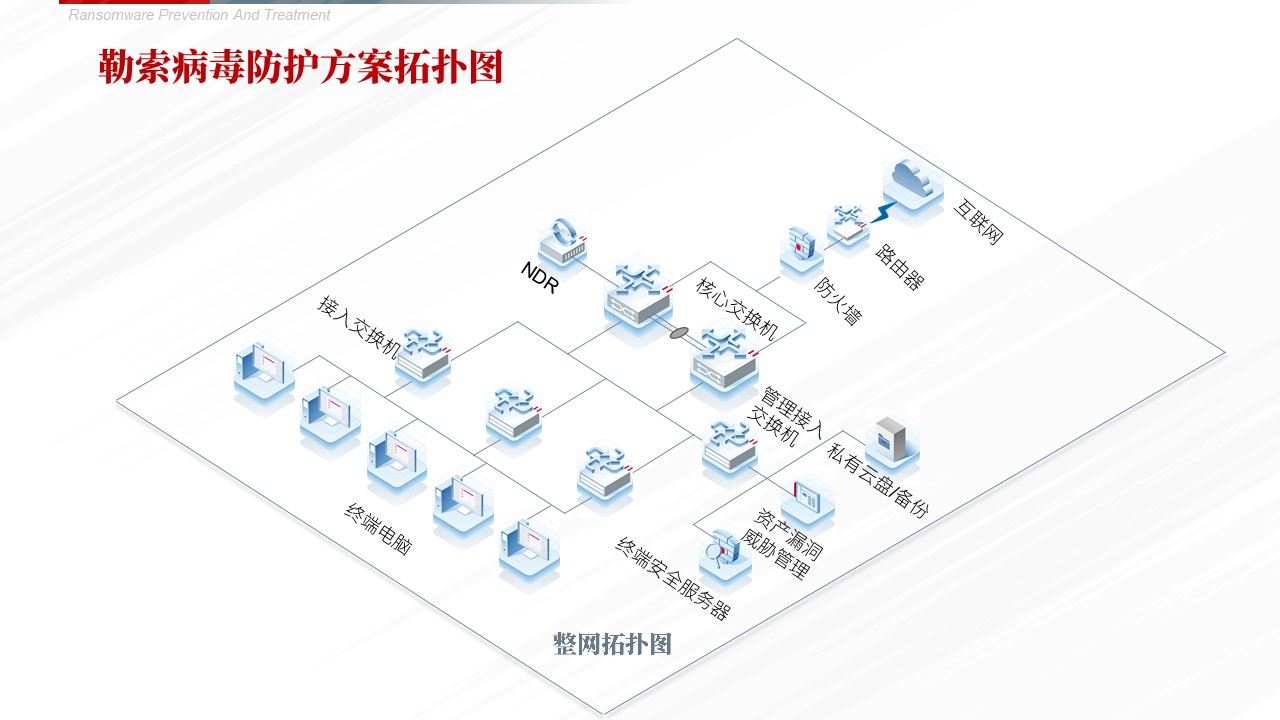

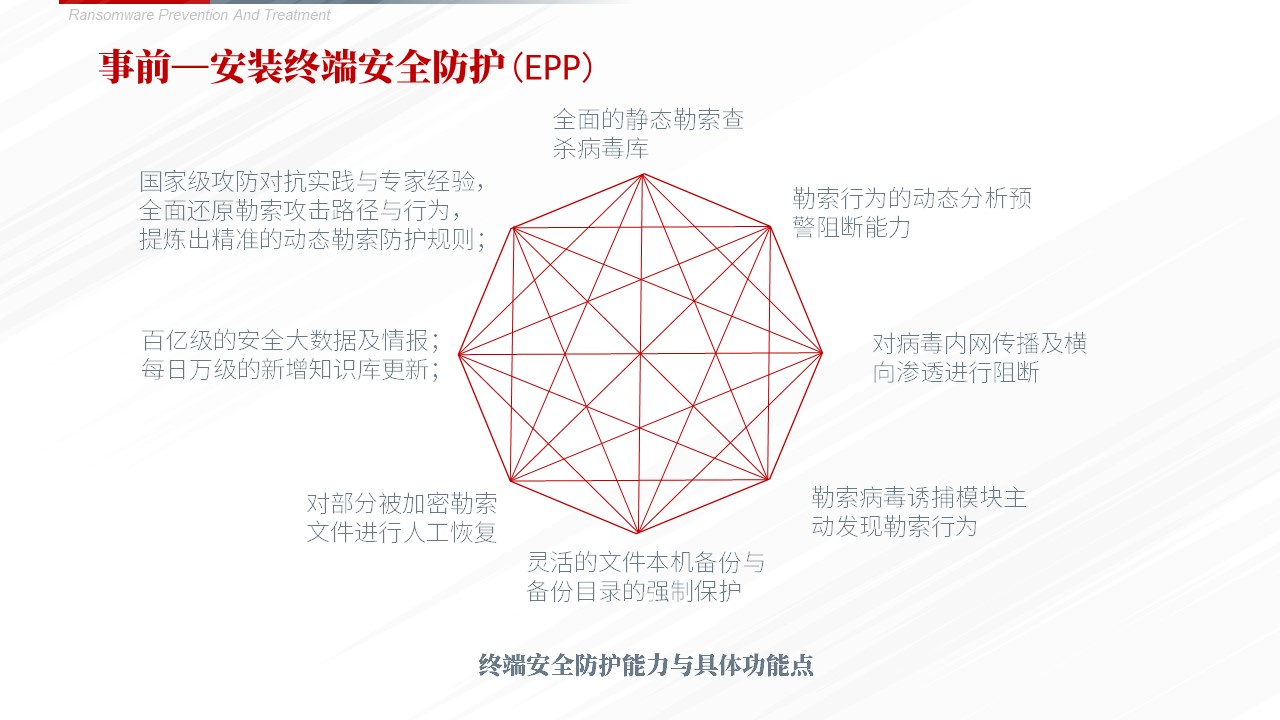

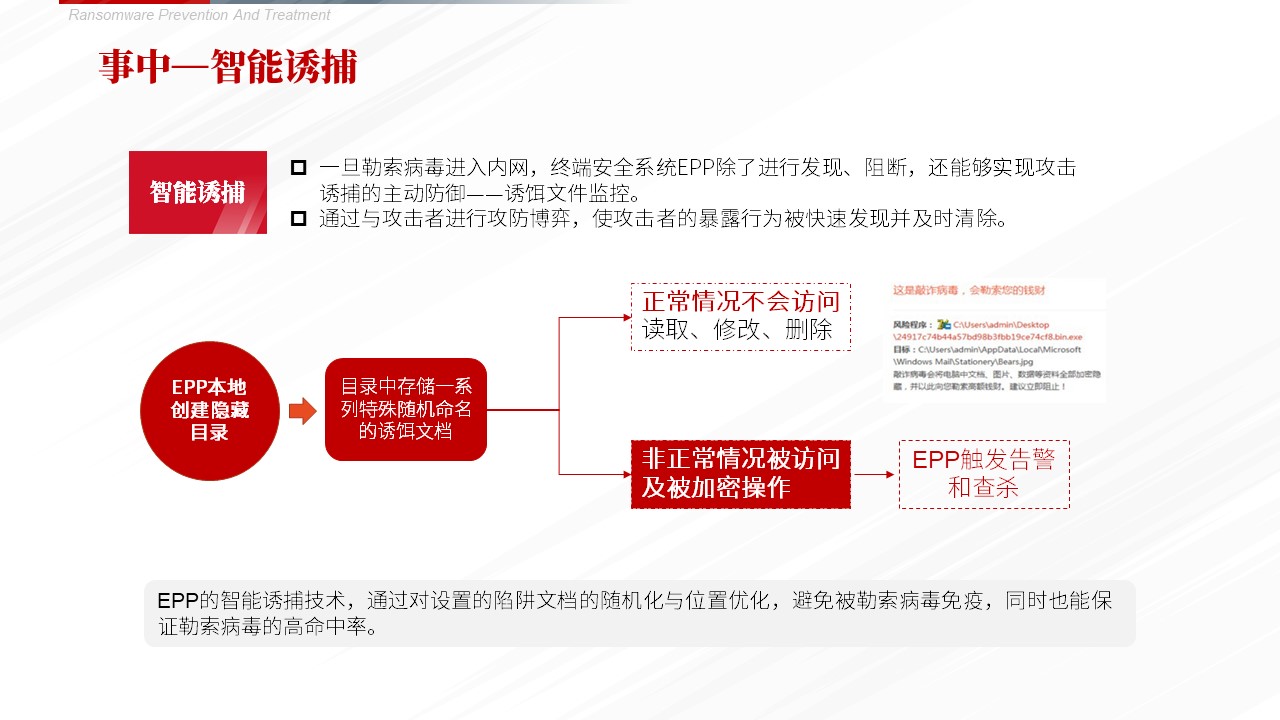

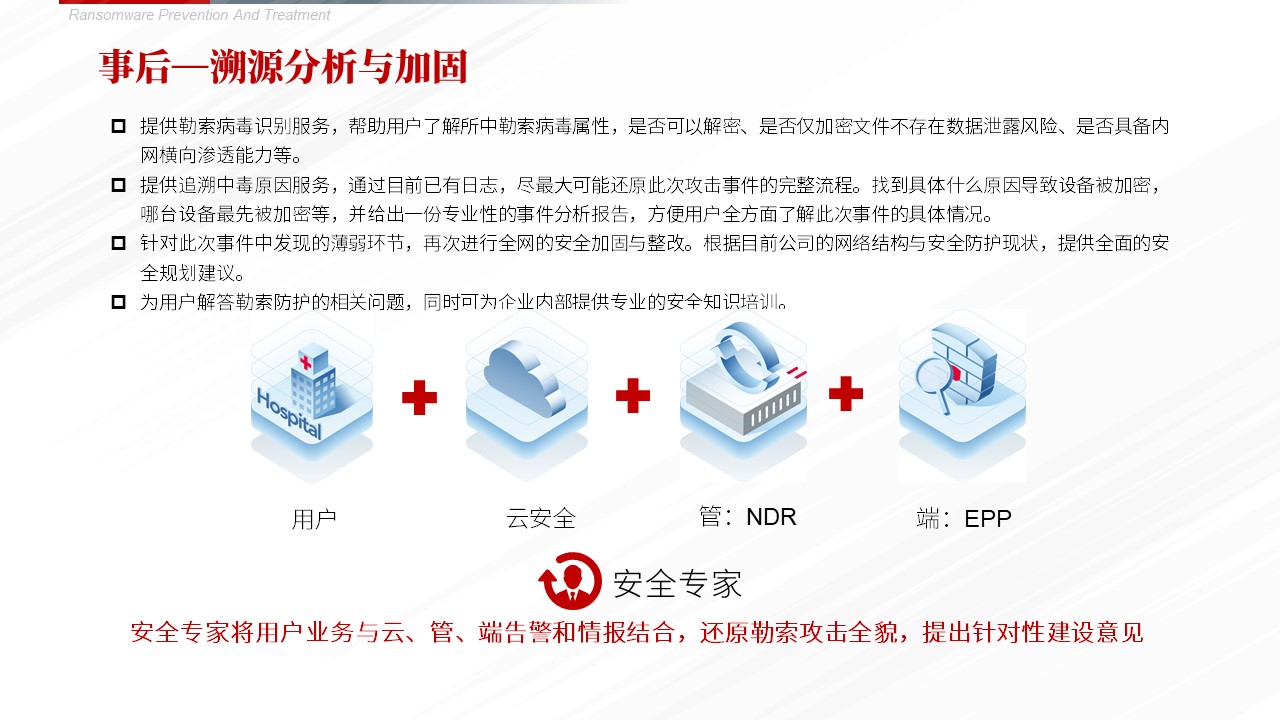

本文所述勒索病毒防治解决方案,通过针对勒索病毒攻击的事前、事中及事后各阶段的防护及处置全过程,围绕信息资产摸排测绘及威胁漏洞管理、终端安全加固预防、NDR网络流量监测、私有云盘备份的完整勒索攻击防护链,全面帮助医疗行业用户补齐在勒索病毒攻击的事前预防、事中监测处置、事后溯源分析及数据恢复等能力方面的缺失,构建有效预防、持续监测、高效处置的勒索病毒防护治理体系。

边栏推荐

- kernel hung_task死锁检测机制原理实现

- 文献阅读十——Detect Rumors on Twitter by Promoting Information Campaigns with Generative Adversarial Learn

- 【游戏建模模型制作全流程】使用ZBrush制作骷髅王

- 软件测试技术之如何编写测试用例(4)

- The Record of Reminding myself

- MySQL的JSON 数据类型1

- 一点点读懂regulator(二)

- 未上市就“一举成名”,空间媲美途昂,安全、舒适一个不落

- [Cultivation of internal skills of string functions] strlen + strstr + strtok + strerror (3)

- Latex fast insert author ORCID

猜你喜欢

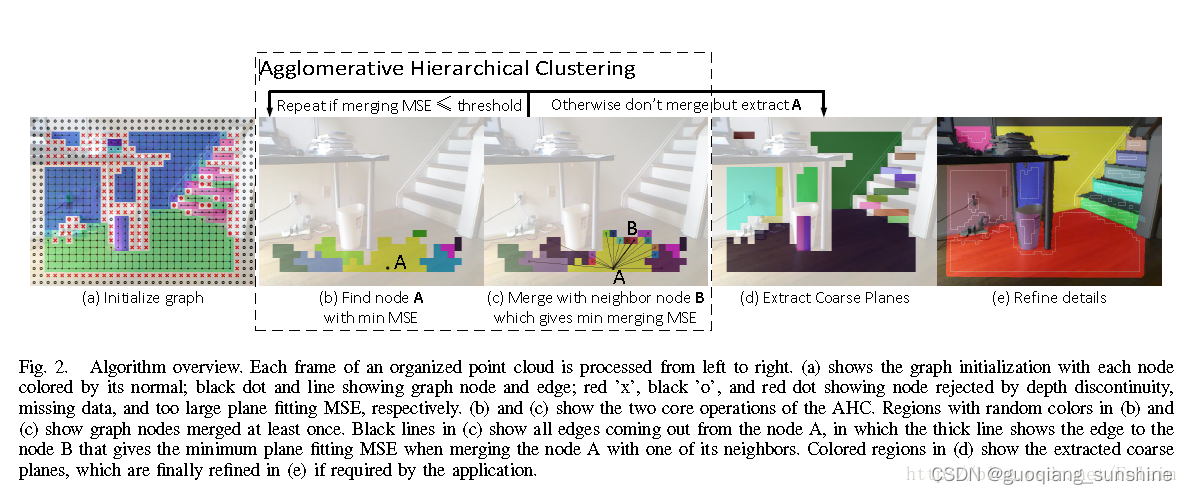

地面高度检测/平面提取与检测(Fast Plane Extraction in Organized Point Clouds Using Agglomerative Hierarchical Clu)

养殖虚拟仿真软件提供高沉浸式的虚拟场景互动操作体验学习

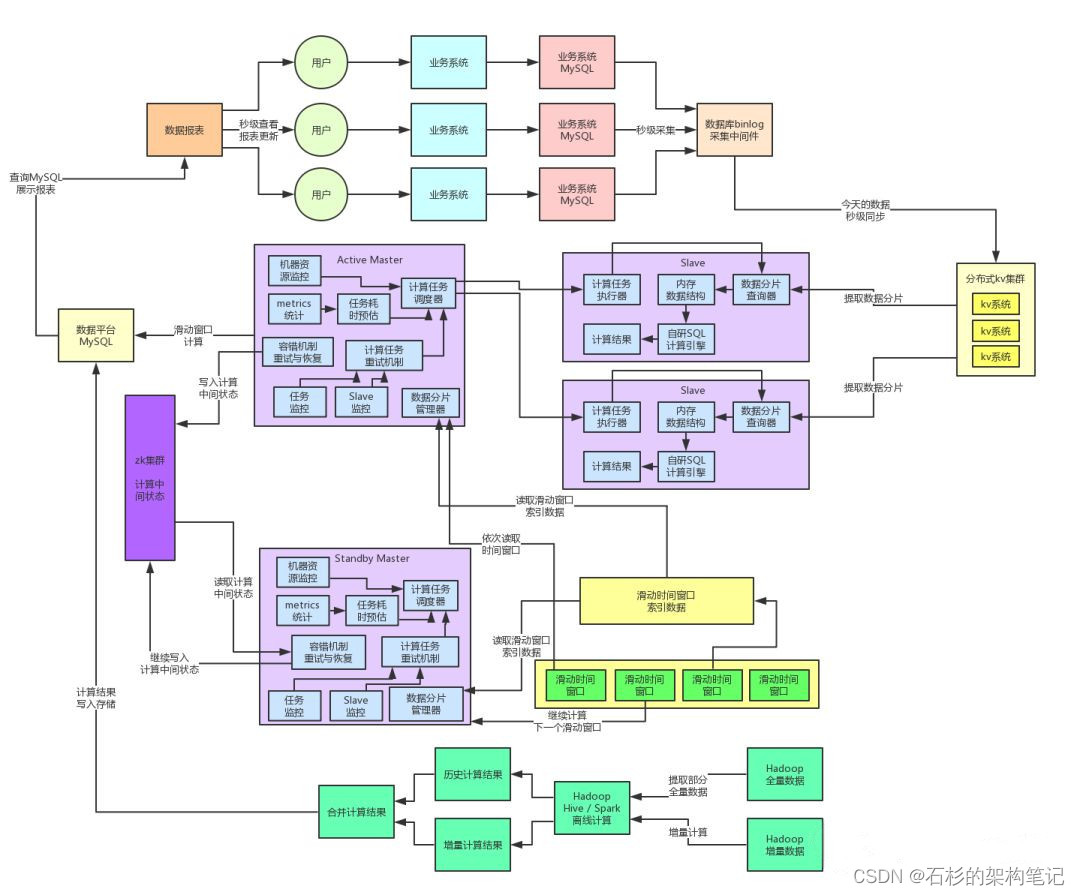

亿流量大考(3):不加机器,如何抗住每天百亿级高并发流量?

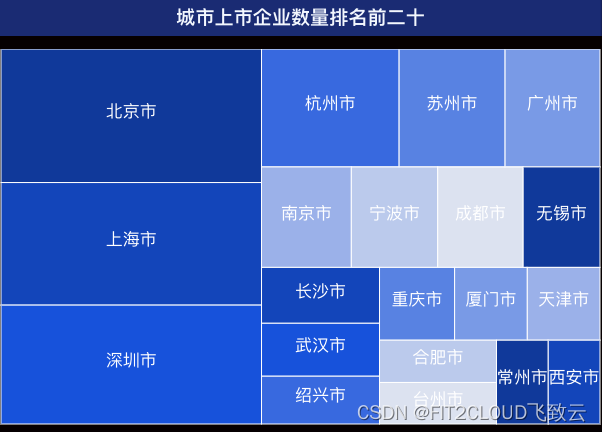

仪表板展示 | DataEase看中国:数据呈现中国资本市场

应用联合、体系化推进。集团型化工企业数字化转型路径

基于内容的图像检索系统设计与实现--颜色信息--纹理信息--形状信息--PHASH--SHFT特征点的综合检测项目,包含简易版与完整版的源码及数据!

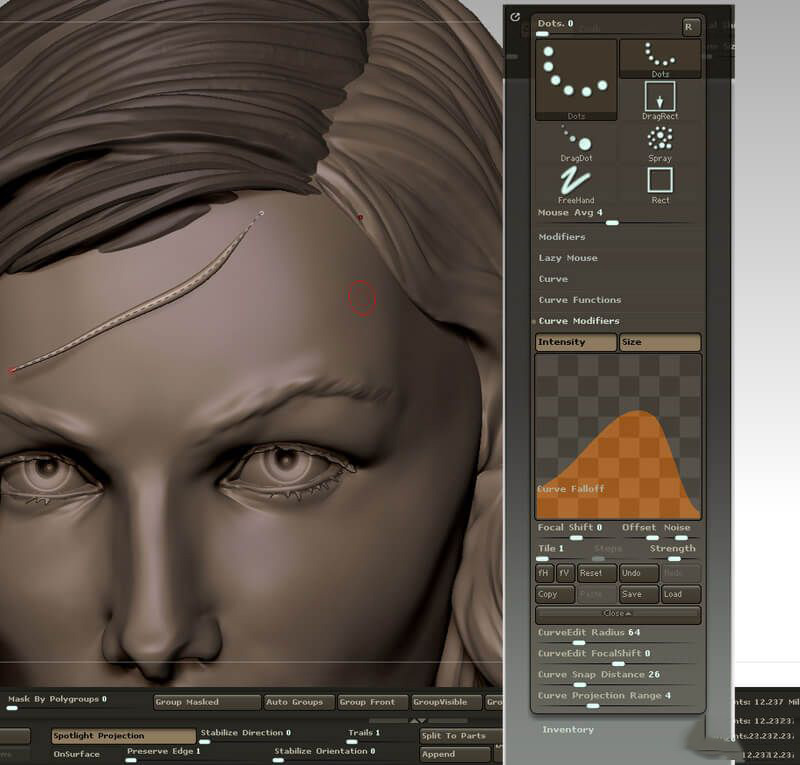

【3D建模制作技巧分享】在zbrush中如何雕刻头发 ZBrush头发雕刻小技巧

各行各业都受到重创,游戏行业却如火如荼,如何加入游戏模型师职业

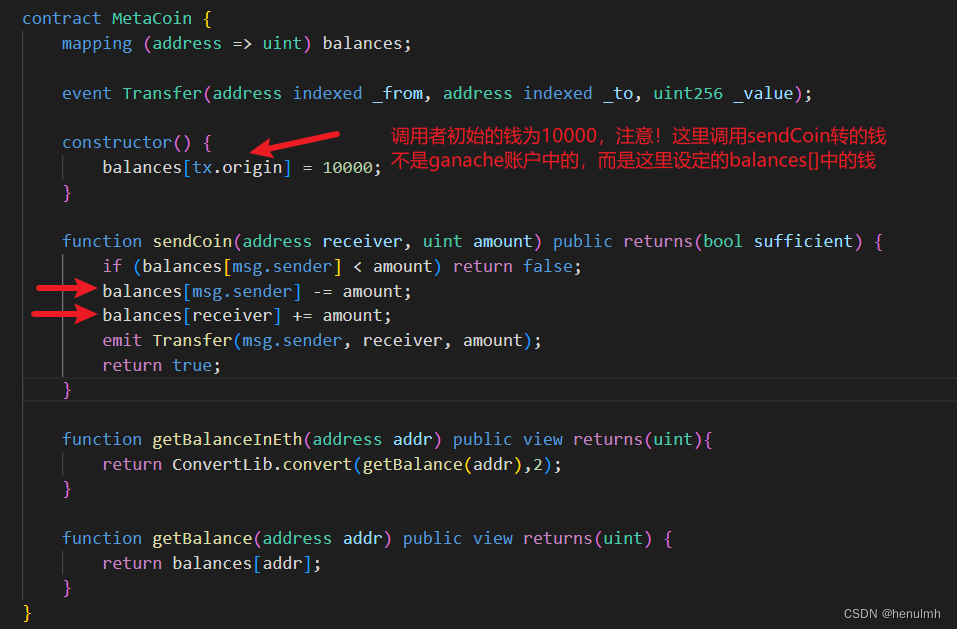

truffle

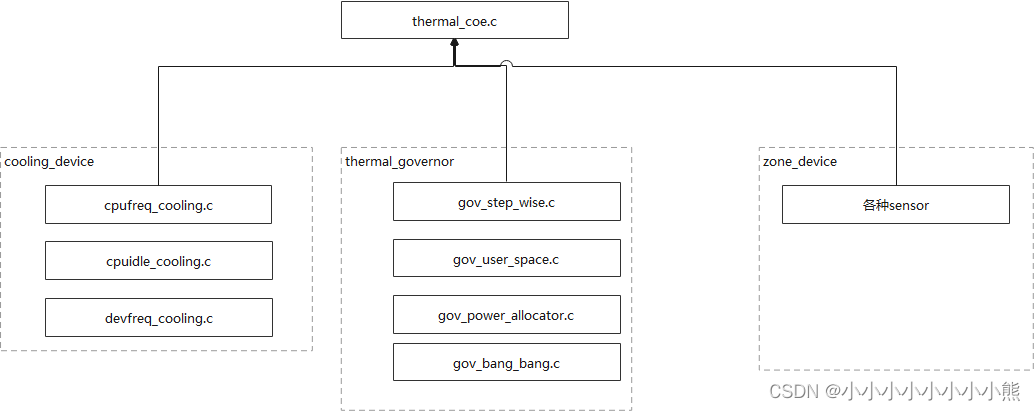

一点点读懂thermal(一)

随机推荐

ClickHouse 二级索引

The Controller layer code is written like this, concise and elegant!

【3D建模制作技巧分享】如何使用ZBrush导出效果图

SRv6网络的安全解决方案

生成回文数

I was rejected by the leader for a salary increase, and my anger rose by 9.5K after switching jobs. This is my mental journey

Linear DP (bottom)

【2020】【论文笔记】超表面:多功能和可编程——

[Cultivation of internal skills of string functions] strncpy + strncat + strncmp (2)

[Cultivation of internal skills of string functions] strlen + strstr + strtok + strerror (3)

【3D建模制作技巧分享】ZBrush纹理贴图怎么导入

Shell编程之循环语句与函数的使用

线性DP(下)

MySQL的JSON 数据类型1

typeScript-闭包函数的使用

应用联合、体系化推进。集团型化工企业数字化转型路径

[Paper Notes KDD2021] MixGCF: An Improved Training Method for Graph Neural Network-based Recommender Systems

The Record of Reminding myself

Deep Learning RNN Architecture Analysis

【字符串函数内功修炼】strlen + strstr + strtok + strerror(三)