当前位置:网站首页>pikachu Over permission 越权

pikachu Over permission 越权

2022-08-03 21:55:00 【narukuuuu】

简单记录一下

水平越权

也称为横向越权,指

相同权限下不同的用户可以互相访问,比如A和B是同权限的用户,如果A能看到理论上只有B能看到的信息,或者A能执行理论上只有B能执行的操作,这就是水平越权啦。

题目演示

打开题目看看,是一个登录界面

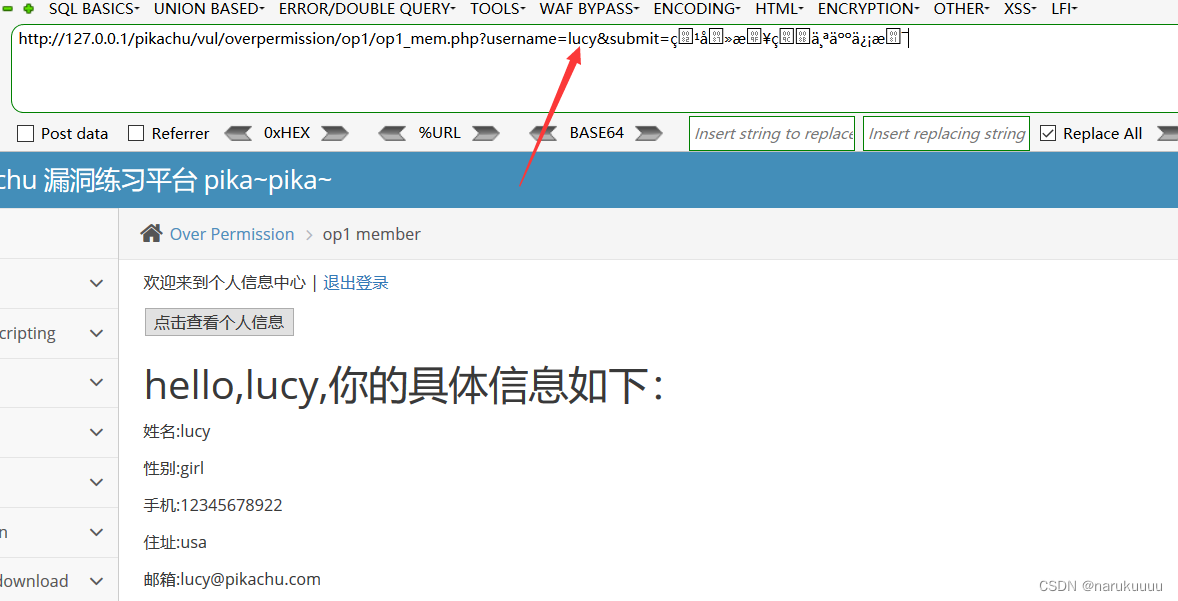

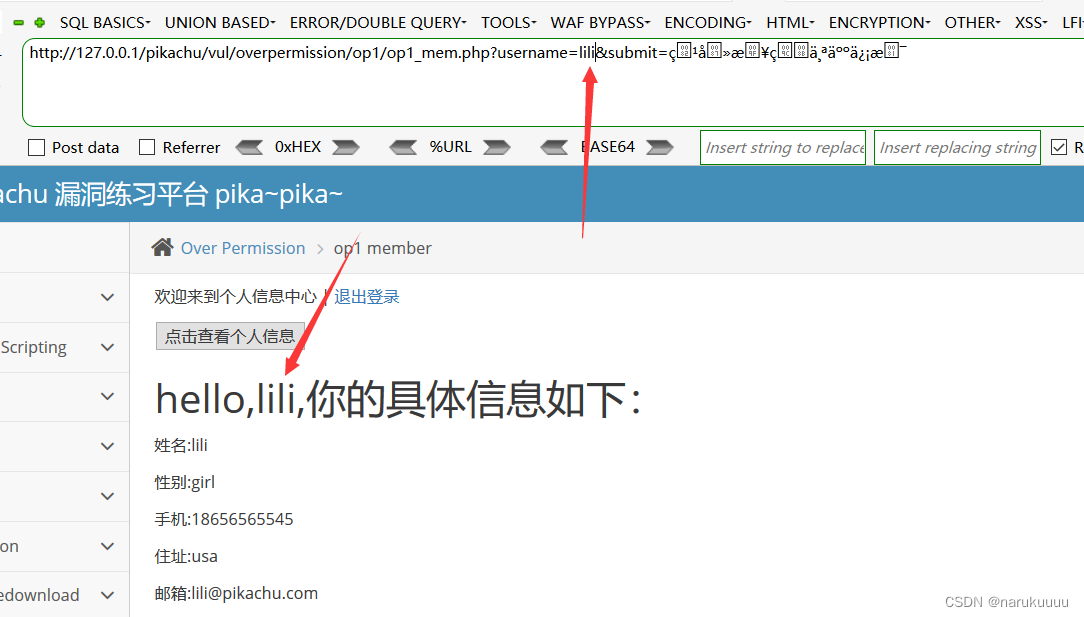

点击一下提示,发现给了三个账户的登录信息,随机登录其中一个账户并点击查看个人信息

可以发现Url可以传参username,尝试修改变成其他的用户名,发现可以成功回显,成功越权

原因

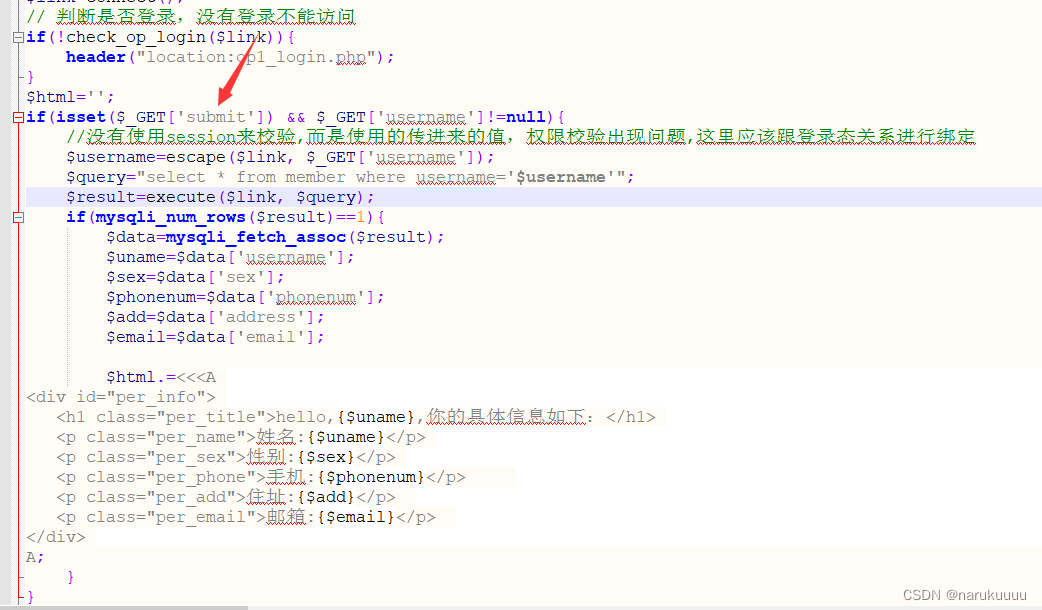

只判断了是否登录 并没有用session来校验

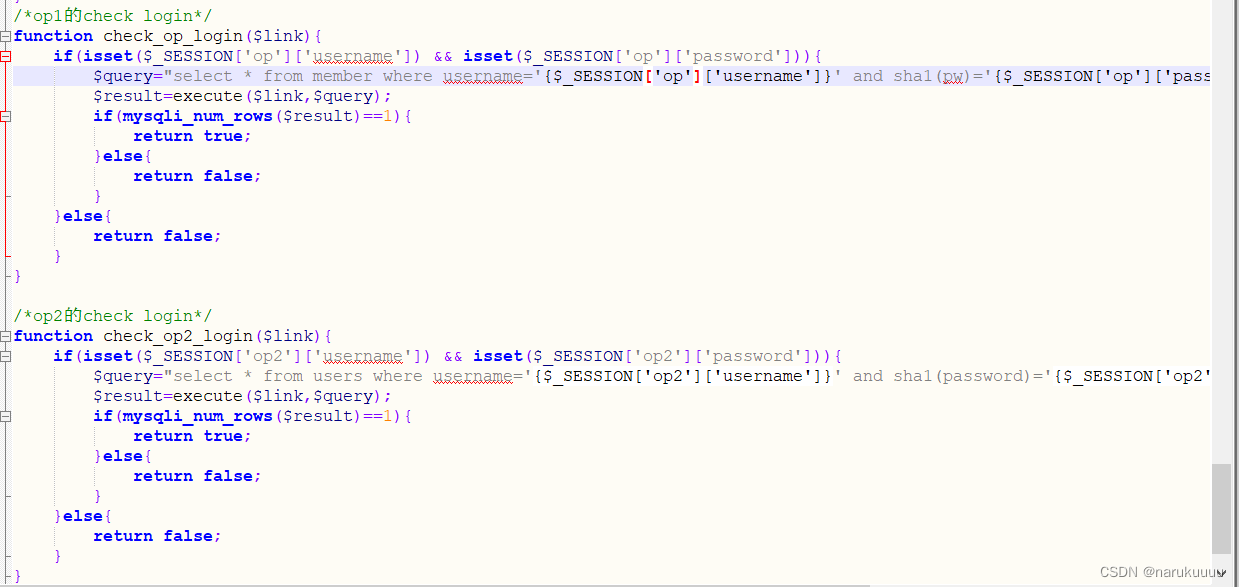

查看function.php中的check_op_login函数 只是判断了[‘op’][‘username’]呵[‘op’][‘password’]是否被定义

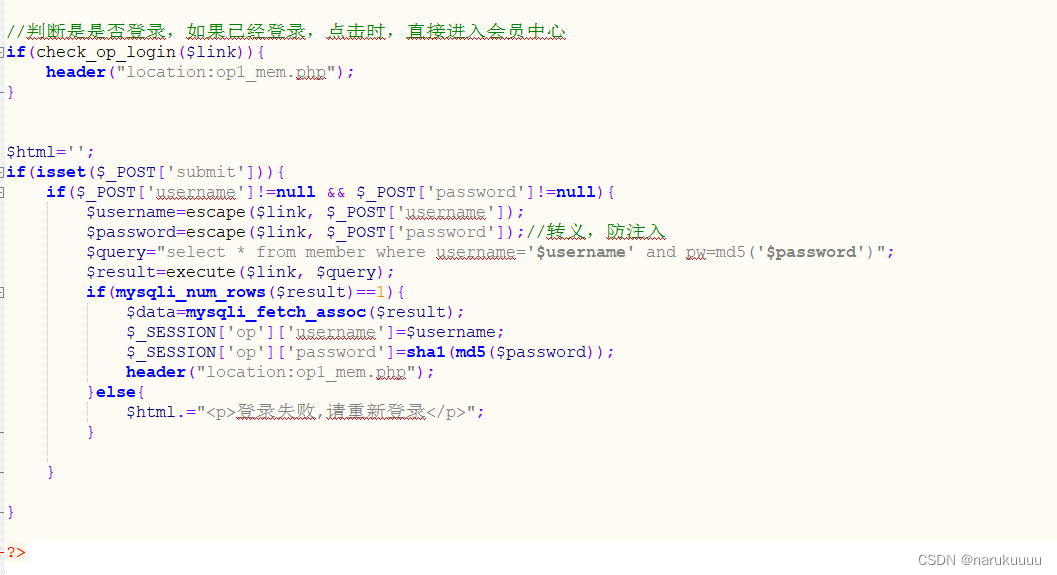

查看登录页面的代码 发现所有用户名登录后都会定义[‘op’][‘username’]和[‘op’][‘password’]

而在在查看信息的界面 只判断了是否登录 并没有判断是哪个用户

垂直越权

又称纵向越权,指使用权限低的用户可以访问到权限较高的用户。比如A用户权限比B低,如果A可以访问理论上只有B才能访问的资源,或者执行理论上B才能执行的操作,那就是垂直越权啦。

题目演示

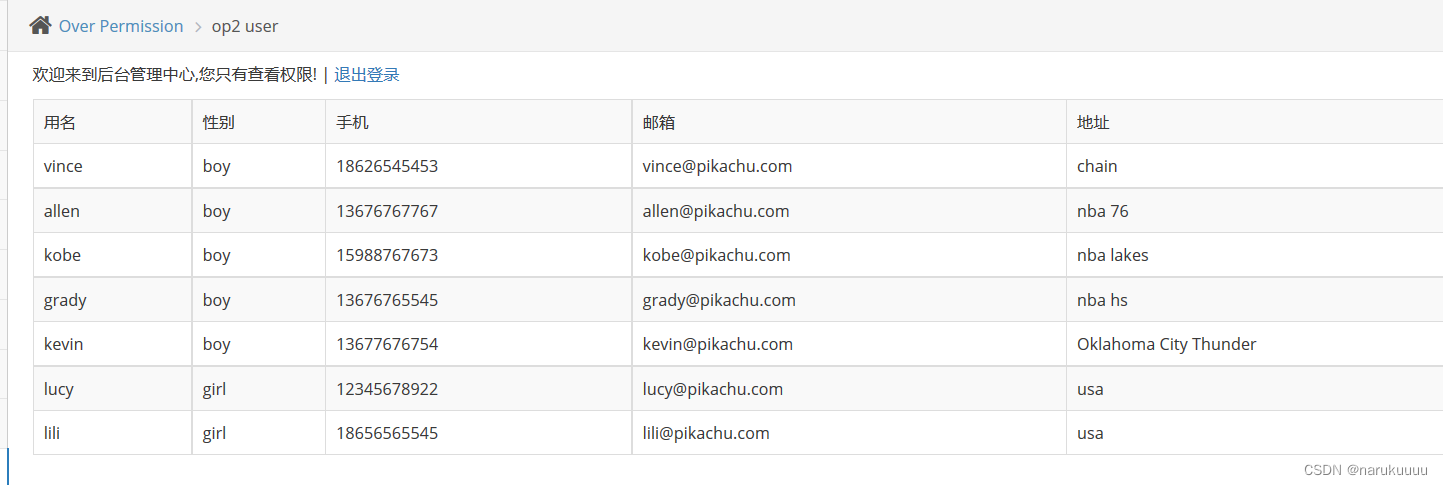

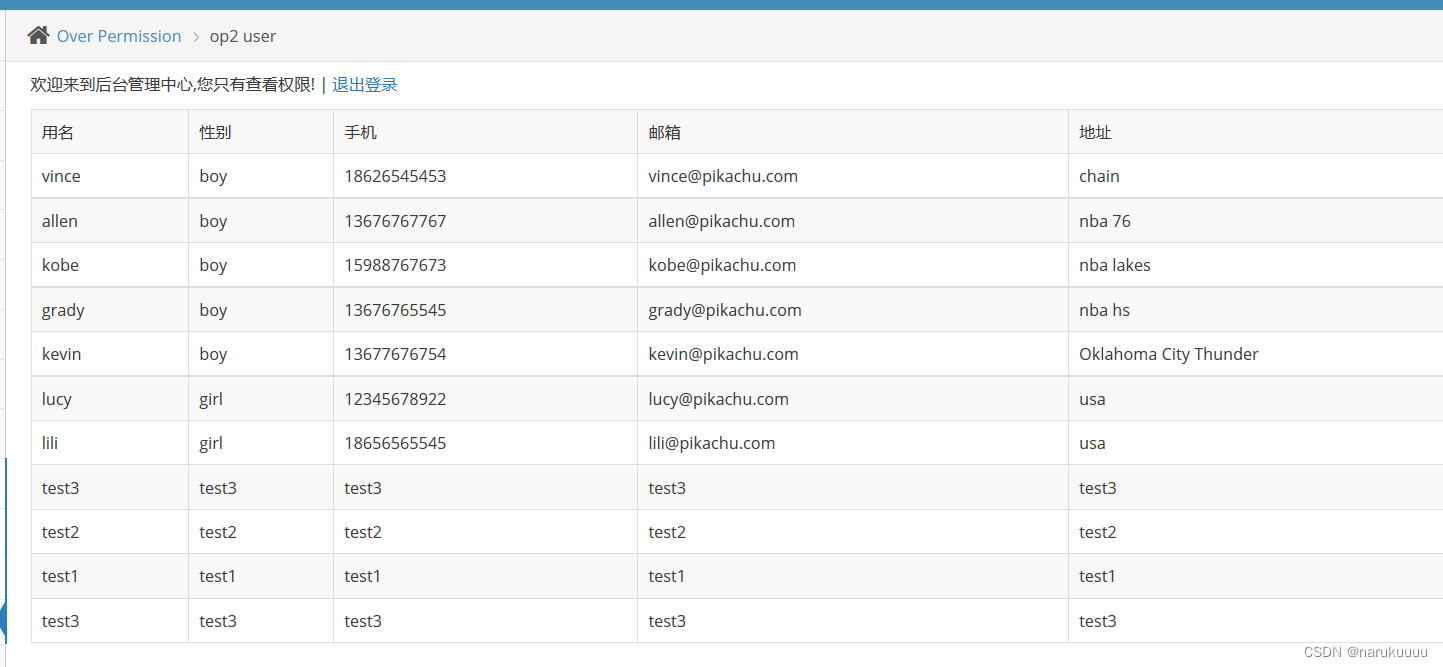

pikachu用户只有查看权限

超级用户admin拥有修改用户信息和添加用户的权限

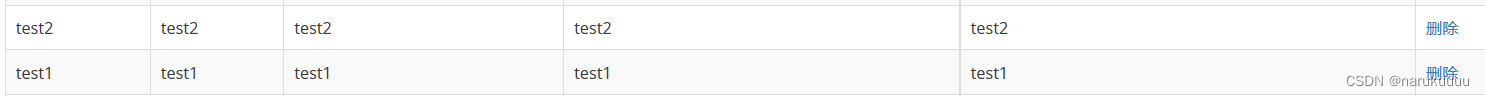

用admin用户添加一个新用户test1,注意这时的url

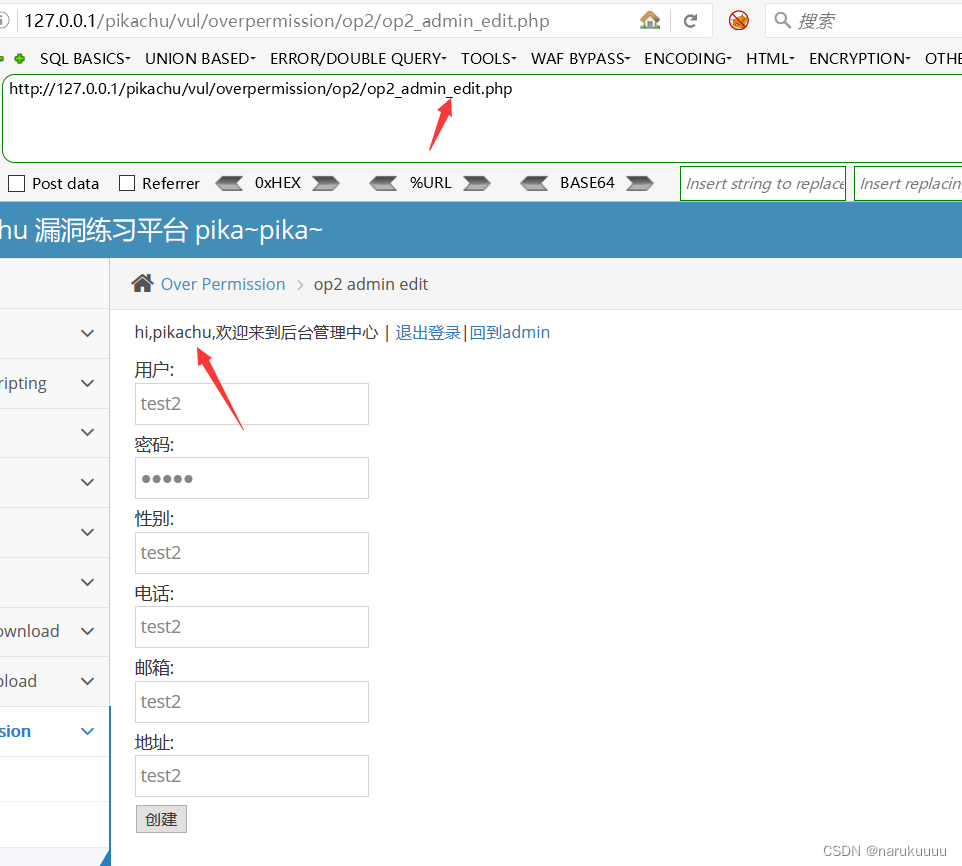

打开另一个浏览器 登录普通用户pikachu后尝试直接复制admin用户的添加用户网址来进行添加用户 (未授权访问)

以普通用户pikachu添加完用户后发现返回了登录的界面,但重新登录用户查看用户信息可以发现刚刚添加的用户已经添加成功

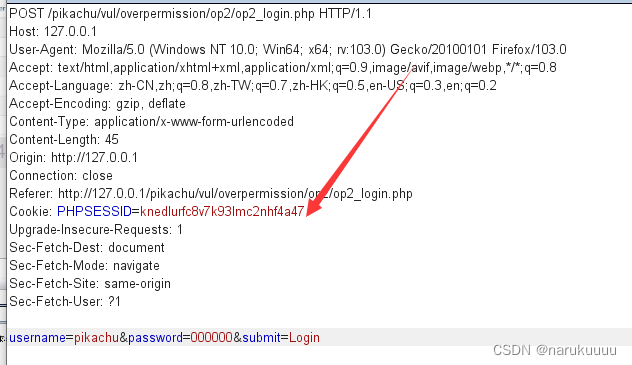

登录pikachu用户并抓包,抓取cookie值

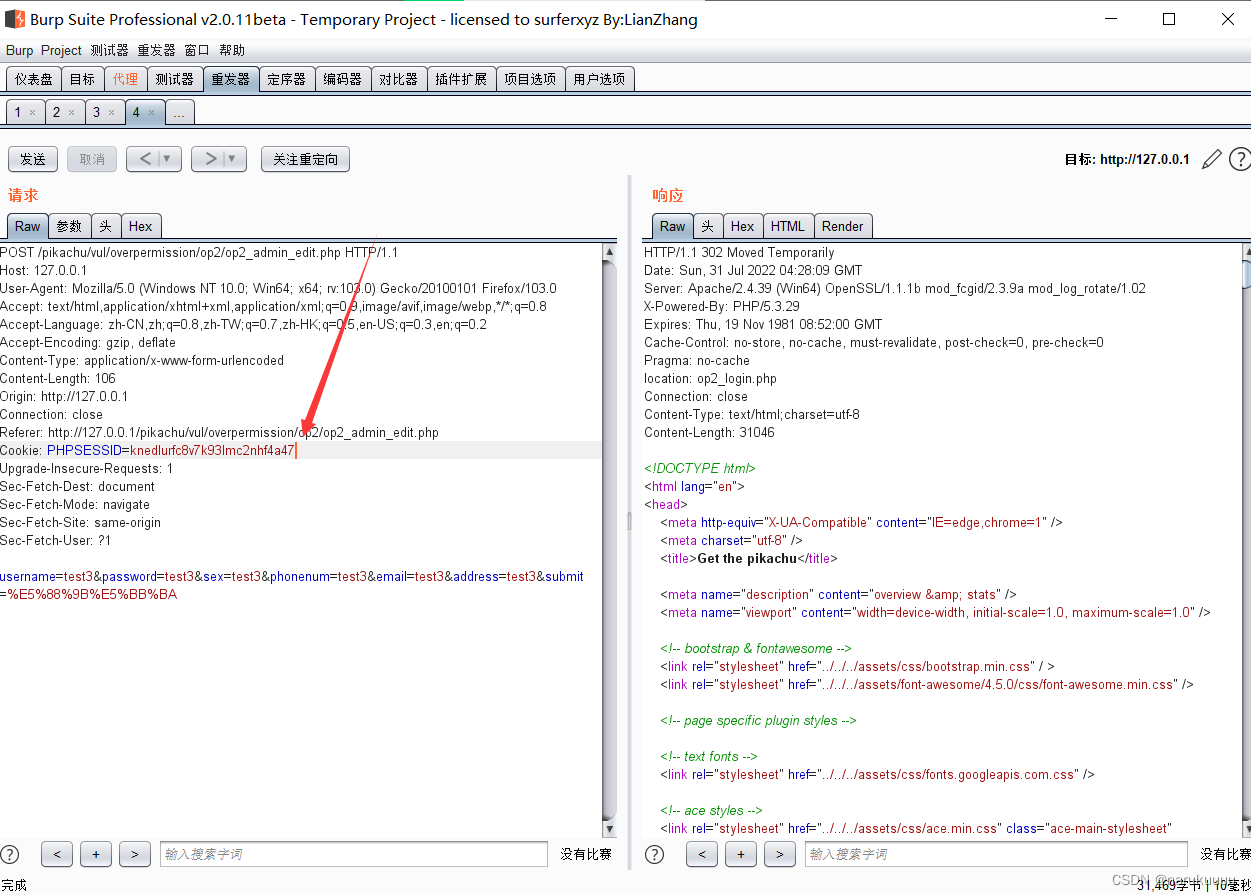

登录管理员账号添加用户test3,并一同抓包,将原先的cookie值替换成pikachu用户的cookie值,重发包

可以看到有两个test3,一个是admin用户添加的test3用户,一个是重放admin的数据包添加的

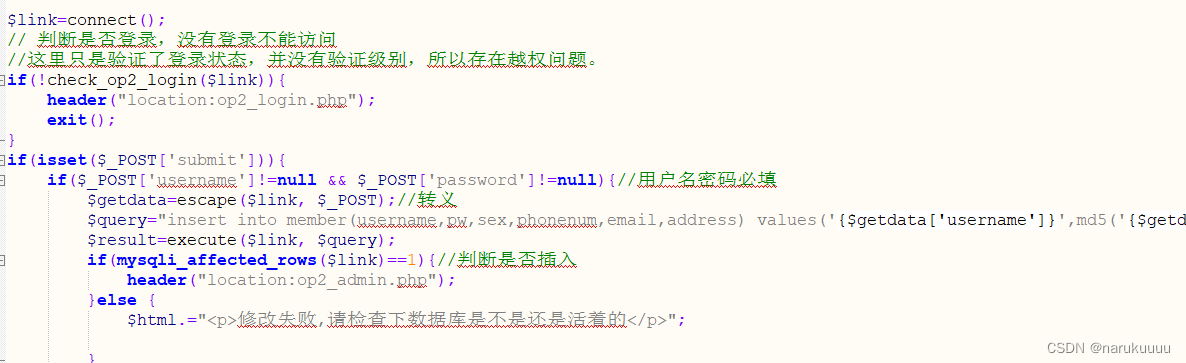

原因

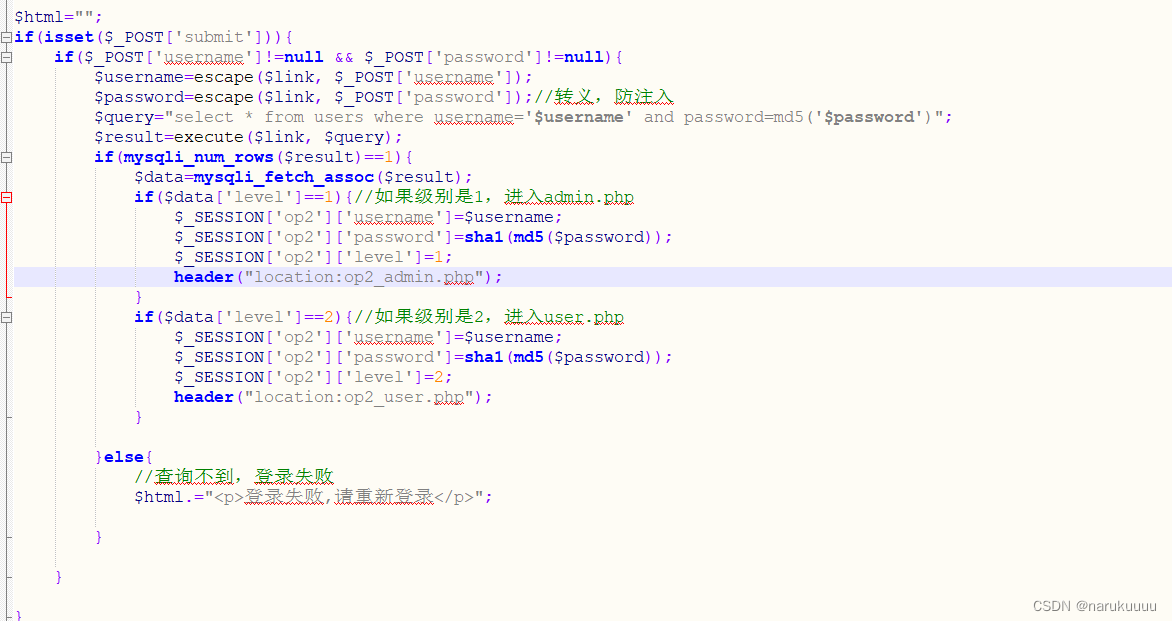

op2_login.php页面 对于登陆用户的level进行了判断 判断他们进入哪个页面

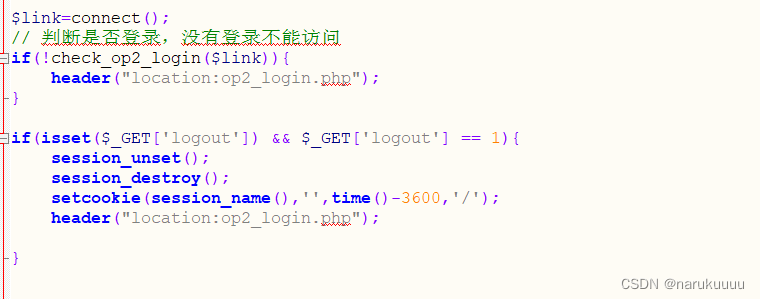

op2_user.php 却只判断了是否登陆

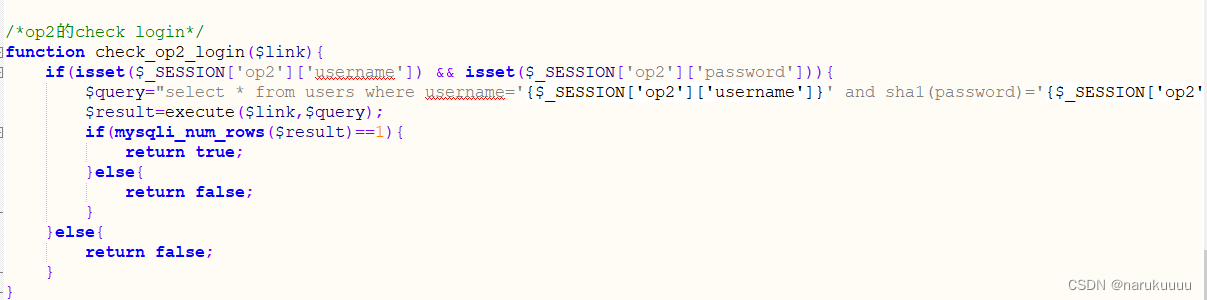

function中的check_op2_login函数 与check_op1_login一样 只是判断了是否定义变量

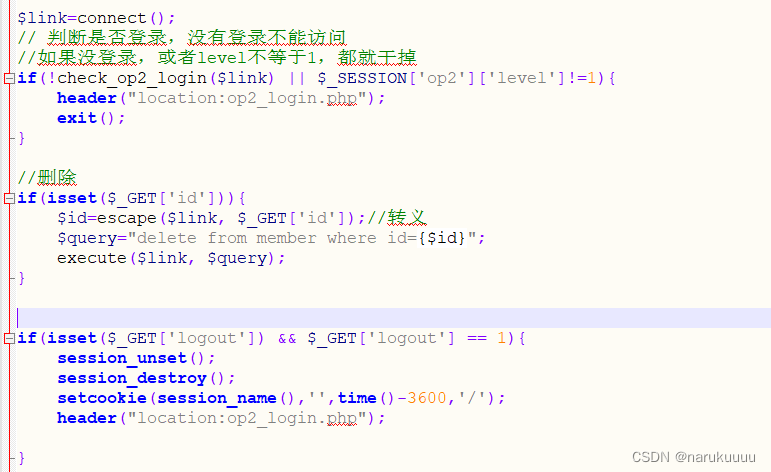

op2_admin.php 在这个页面进行了登陆和level级别的判断 所以登陆pikachu用户后访问admin.php页面会直接跳转到登陆页面

添加用户的页面 op2_admin_edit.php 只验证了用户是否登录,如果没登录就跳转到登录页面,没有验证用户权限等级,但前端显示添加用户是权限等级为1的用户才能执行的操作,因此这里有垂直越权漏洞。

参考文章:

https://blog.csdn.net/elephantxiang/article/details/113480084

https://blog.csdn.net/qq_37077262/article/details/103025989

边栏推荐

- 跨端开发技术储备记录

- 全球观之地理部分

- 关于Yii2批量更新的操作

- What is the role and difference between buildscript and allprojects?

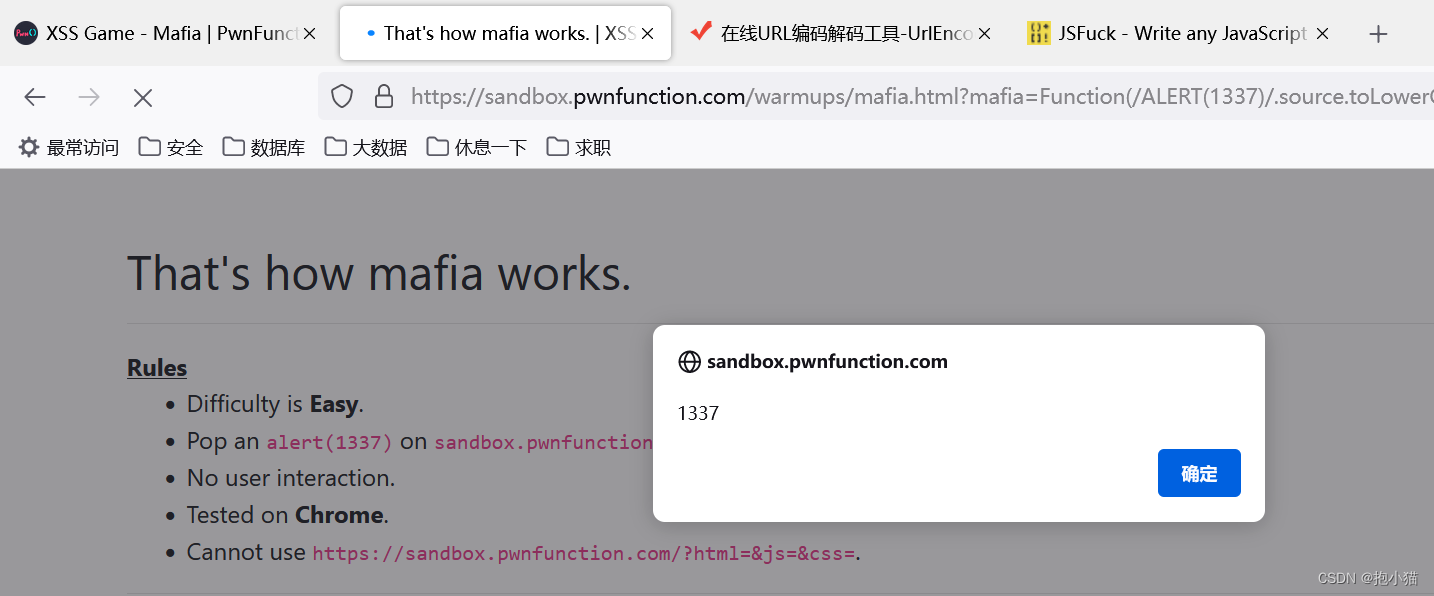

- XSS online shooting range---haozi

- 模板字符串

- CAS:1620523-64-9_Azide-SS-biotin_biotin-disulfide-azide

- 码率vs.分辨率,哪一个更重要?

- CAS:122567-66-2_DSPE-Biotin_DSPE-Biotin

- [kali-vulnerability exploitation] (3.2) Metasploit basics (on): basic knowledge

猜你喜欢

中国企业构建边缘计算解决方案的最佳实践

这几个常用 alias,带你高效做事(下)

D - Project Planning--二分

XSS online shooting range---haozi

深度学习和机器学习有什么区别?

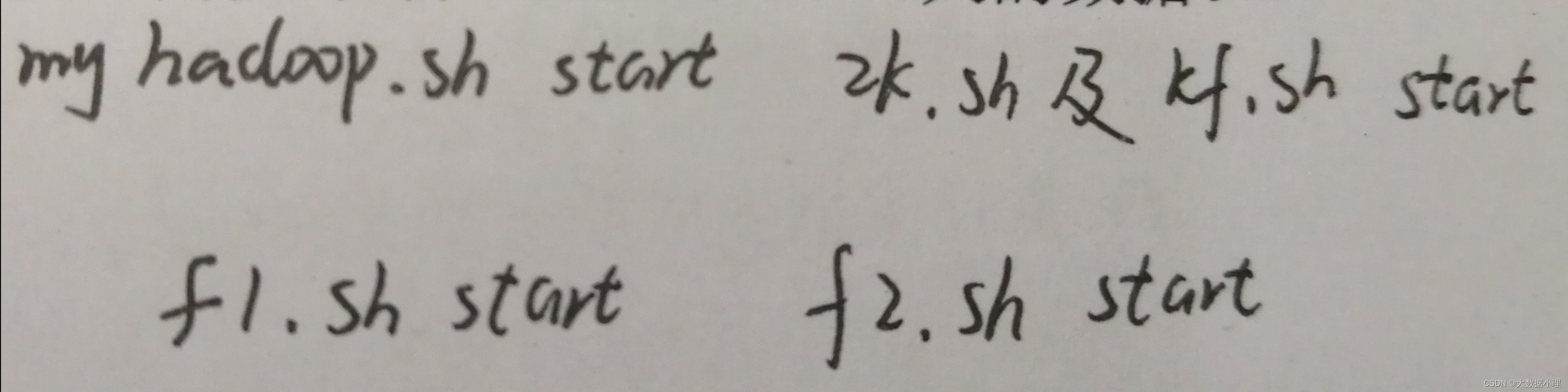

MMA安装及使用优化

![[kali-vulnerability exploitation] (3.2) Metasploit basics (on): basic knowledge](/img/49/117de5147a34e6a957f74880b4f597.png)

[kali-vulnerability exploitation] (3.2) Metasploit basics (on): basic knowledge

CAS: 1192802-98-4 _uv cracking of biotin - PEG2 - azide

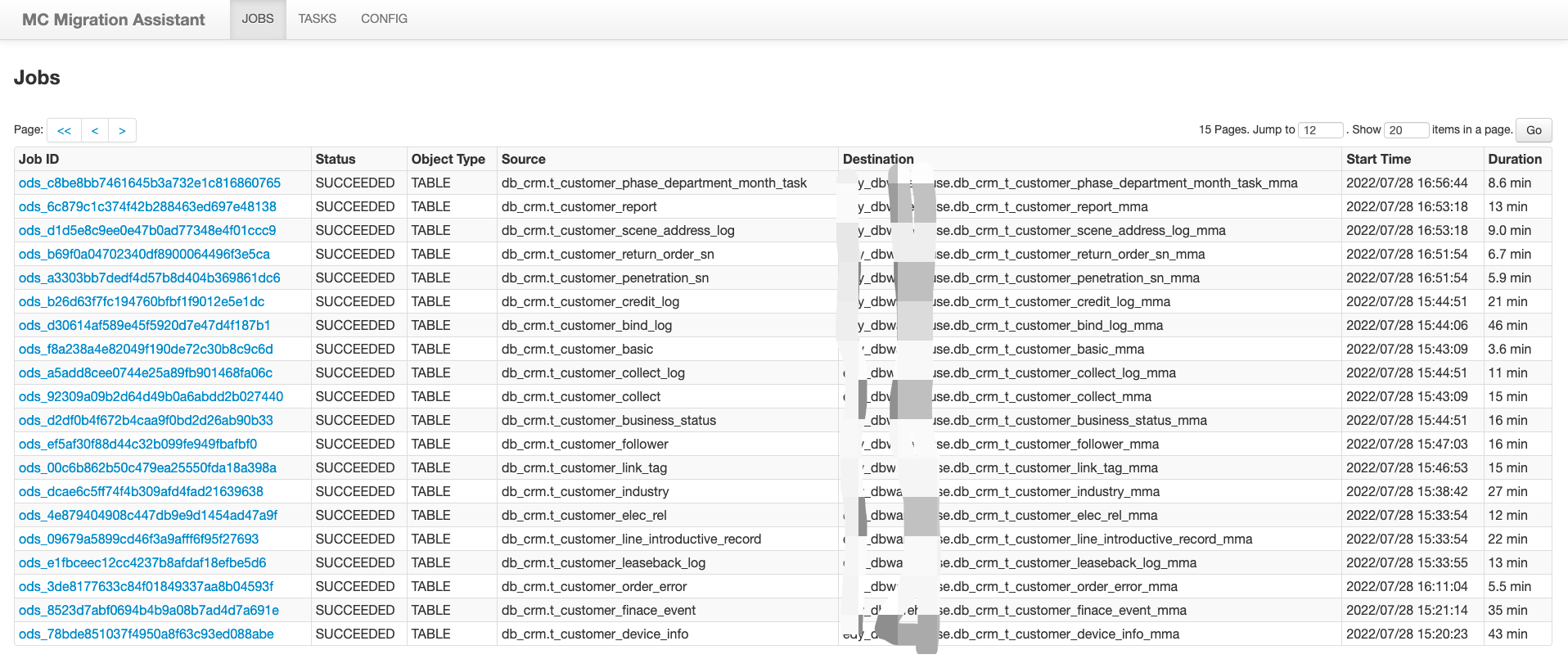

E-commerce data warehouse ODS layer-----log data loading

XSS online shooting range---Warmups

随机推荐

CAS:908007-17-0_Biotin-azide_Biotin azide

FVCOM三维水动力、水交换、溢油物质扩散及输运数值模拟丨FVCOM模型流域、海洋水环境数值模拟方法

21天打卡挑战学习MySQL—Day第一周 第一篇

IO thread process -> thread synchronization mutual exclusion mechanism -> day6

CAS:153162-70-0_N-BOC-6-Biotinamidohexylamine

剑指 Offer 07. 重建二叉树

小朋友学C语言(3):整数、浮点数、字符

StoneDB 助力 2022 开放原子全球开源峰会

Kubernetes入门到精通-Operator 模式

主板设计中:网络变压器与RJ45网口之间应该保持什么样的距离?

数据一致性:双删为什么要延时?

Nacos配置文件管理、微服务获取Nacos配置文件

C. awoo‘s Favorite Problem--Educational Codeforces Round 130 (Rated for Div. 2)

跨端开发技术储备记录

6. XML

剑指 Offer 16. 数值的整数次方

XSS线上靶场---prompt

DO280管理和监控OpenShift平台--资源限制

距LiveVideoStackCon 2022 上海站开幕还有3天!

CAS:1797415-74-7_TAMRA-Azide-PEG-Biotin