当前位置:网站首页>跨链桥已成行业最大安全隐患 为什么和怎么办

跨链桥已成行业最大安全隐患 为什么和怎么办

2022-08-04 16:20:00 【新浪财经-区块链】

本文来自 Chainalysis 转载自金色财经

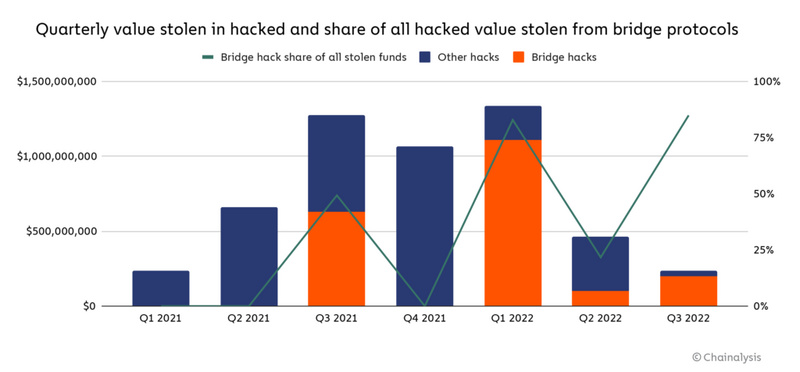

继本周 Nomad 跨链桥被攻击后,Chainalysis 估计,今年到目前为止已有 20 亿美元的加密货币从跨链桥被黑客窃取,涉及 13 次攻击,针对跨链桥的攻击占被盗资金总额的 69%。

这是对区块链技术信任度建立的重大威胁。随着越来越多的价值通过跨链桥流动,它们成为了对黑客更具吸引力的下手对象。跨链桥现在也是与朝鲜有关的黑客的首要目标,据我们估计,今年迄今为止,这些黑客已经窃取了大约价值 10 亿美元的加密货币,全部来自跨链桥和其他 DeFi 协议。

好消息是这些平台可以采取自我保护措施。在黑客攻击的情况下,他们可以利用区块链技术的透明度来调查资金流,并在理想情况下防止攻击者套现他们的非法所得。

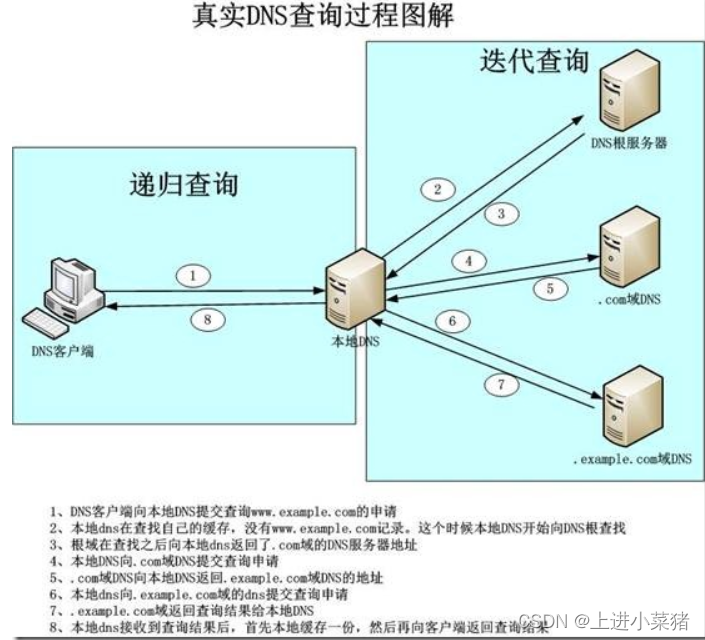

跨链桥目的是解决不同区块链之间的互操作性挑战。跨链桥协议允许用户将资产从一个区块链转到另一个区块链。例如, Wormhole 是一个跨链桥协议,允许用户在各种智能合约区块链(如 Solana 和以太坊)之间转移加密货币和 NFT。

虽然跨链桥的设计各不相同,但用户通常通过将资产中的资金发送到跨链桥协议来与跨链桥进行交互,然后这些资金被锁定在合约中,接着向用户发放协议跨链到链上同等资产的等价资金。在 Wormhole 的例子中,用户通常向协议发送 ETH,并被当作抵押品持有,并在 Solana 上被以 Wormhole 包装过的 ETH 的形式发行,由锁在以太坊上的 Wormhole 合约中的抵押品支持。

跨链桥是一个有吸引力的目标,因为它们通常具有一个中央资金存储点,支持接收区块链上的“跨链”资产。无论这些资金以何种方式存储(锁定在智能合约中或通过集中托管机构)这个存储点都会成为黑客的攻击目标。此外,有效的跨链桥设计仍然是一个尚未解决的技术挑战,许多新模型正在开发和测试。随着时间的推移,最佳实践不断改进,这些不同的设计呈现了新的攻击向量,可能会被黑客利用。

就在几年前,中心化交易所还是业内最常被黑客攻击的目标。如今,成功攻击中心化交易所的案例很少。这是因为总是在寻找最新和最脆弱的平台来进行攻击。

虽然不是万无一失,但解决这类问题的关键第一步可能是让极其严格的代码审核成为 DeFi 的黄金标准,无论是对于协议的构建者还是对协议进行评估的投资者。随着时间的推移,最强大、最安全的智能合约可以作为开发人员构建的模板。

加密货币服务(包括跨链桥)应该投资于安全措施和培训。例如,对与朝鲜有关联的黑客来说,复杂的社会工程战术长期以来一直是受欢迎的攻击方式,这种战术利用人性的信任和粗心潜入企业网络。加密团队应该接受关于这些风险和警告信号的培训。同时,当成为攻击的受害者时,响应速度也至关重要。

责任编辑:张靖笛

边栏推荐

- MySQL学习之运算符

- 项目里的各种配置,你都了解吗?

- Pulsar消费者处理不当导致的消息积压问题

- PAT 甲级 A1072 Gas Station

- It took half a month to finally make a collection of high-frequency interview questions of first-tier manufacturers

- 番茄插件番茄助手下载

- The electromagnetic compatibility EMC protection study notes

- Jenkins 如何玩转接口自动化测试?

- What is the difference between ITSM software and a work order system?

- Redis的主从复制和集群

猜你喜欢

随机推荐

NFT blind box mining system dapp development NFT chain game construction

Beginner crawler notes (collecting data)

招募 | 香港理工大学Georg Kranz 博士诚招博士

屏幕分辨率兼容性

leetcode 006. 排序数组中两个数字之和

博云入选Gartner中国云原生领域代表性厂商

HCIP笔记(6)

seaborn

07-输入输出系统

人造肉在中国还有未来吗?

Redis持久化操作

HCIP笔记(7)

DMS 有接口获取每个实例下的数据库列表吗

Win10 无线网卡驱动感叹号,显示错误代码56

面渣逆袭:MySQL六十六问,两万字+五十图详解

奖金池高达 20 万,RTE 2022 创新编程挑战赛正式开启

Difference between GET and POST requests

测试开发必备技能-Jmeter二次开发

微信小程序获取年月日周及早上、中午、晚上

911S5正式谢幕后 如何找到一个好用的替代品