当前位置:网站首页>H3C防火墙RBM+VRRP 组网配置

H3C防火墙RBM+VRRP 组网配置

2022-07-06 05:43:00 【优质网络系统领域创作者】

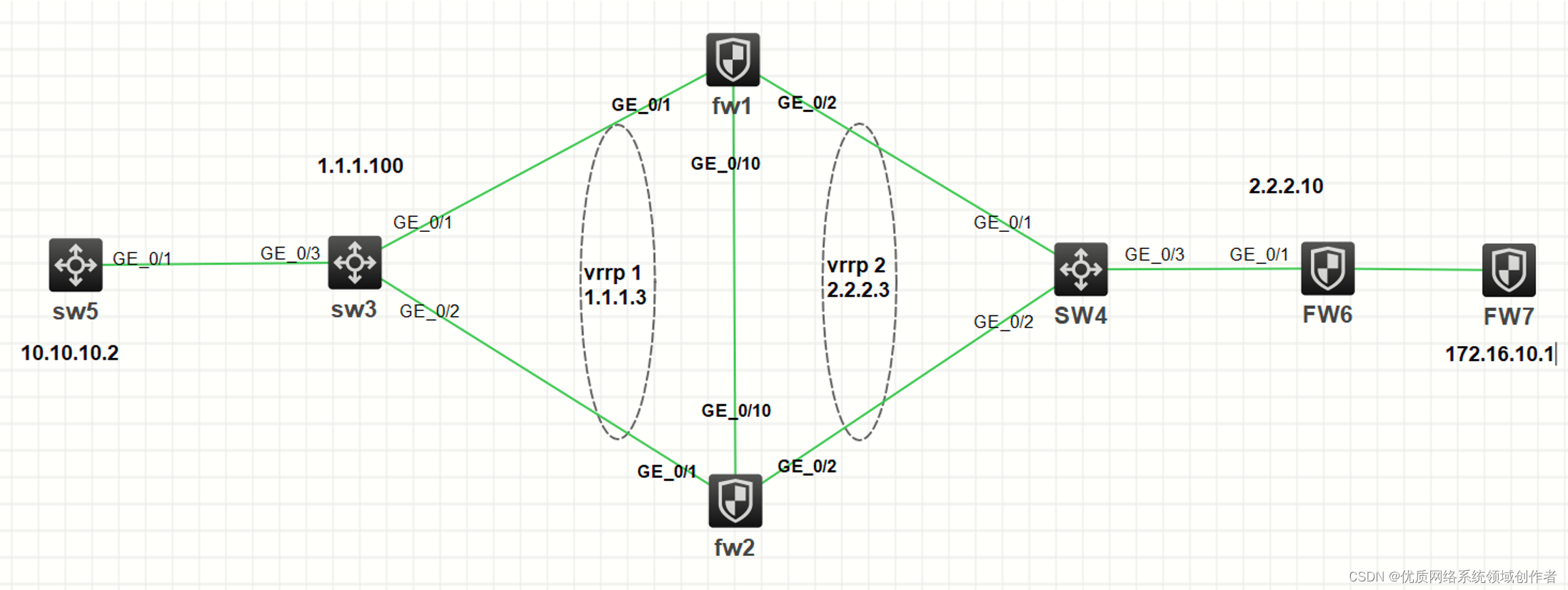

基本组网如上,本实验采用HCL模拟器完成。fw1与fw2建立RBM,上下行采用vrrp对接。sw3、sw4为2层交换机,当防火墙RBM连接意外断开时,可以通过交换机透传vrrp报文,靠vrrp自身的协商机制实现主备。在fw1、fw2均使用vrrp 2的虚地址进行ipsec配置,正常情况下流量走fw1,只有fw1和fw6建立ipsec sa,由于RBM还不支持ipsec的同步,因此正常情况下fw2不和fw6建ipsec,当主备切换时流量上到fw2,感兴趣流自动触发fw2和fw6建立ipsec隧道,同时由于fw6只和vrrp虚地址建立连接,无法感知到fw1和fw2的主备切换,因此需要配置dpd保活探测,当主备切换时能及时协商新的ike sa和ipsec sa。

配置步骤

一、fw1基本配置:

配置接口ip地址和vrrp虚地址,g1/0/10口作为RBM接口

interface GigabitEthernet1/0/1

port link-mode route

ip address 1.1.1.1 255.255.255.0

vrrp vrid 1 virtual-ip 1.1.1.3 active

interface GigabitEthernet1/0/2

port link-mode route

ip address 2.2.2.1 255.255.255.0

vrrp vrid 2 virtual-ip 2.2.2.3 active

interface GigabitEthernet1/0/10

port link-mode route

ip address 10.0.0.1 255.255.255.0

接口加安全域,RBM接口不需加安全域,设备默认放通

security-zone name Trust

import interface GigabitEthernet1/0/1

security-zone name Untrust

import interface GigabitEthernet1/0/2

配置静态路由

ip route-static 10.10.10.0 24 1.1.1.100

ip route-static 172.16.10.0 24 2.2.2.10

配置RBM,设备作为主管理设备,主备模式

remote-backup group

data-channel interface GigabitEthernet1/0/10

configuration sync-check interval 12

local-ip 10.0.0.1

remote-ip 10.0.0.2

device-role primary

配置明细的安全策略,放通local和trust、untrust域之间的vrrp报文

security-policy ip

rule 1 name 1

action pass

source-zone local

destination-zone trust

service vrrp

rule 2 name 2

action pass

source-zone trust

destination-zone local

service vrrp

rule 3 name 3

action pass

source-zone local

destination-zone untrust

service vrrp

rule 4 name 4

action pass

source-zone untrust

destination-zone local

service vrrp

边栏推荐

- 应用安全系列之三十七:日志注入

- Selective parameters in MATLAB functions

- Pay attention to the details of pytoch code, and it is easy to make mistakes

- 无代码六月大事件|2022无代码探索者大会即将召开;AI增强型无代码工具推出...

- Garbage collector with serial, throughput priority and response time priority

- The ECU of 21 Audi q5l 45tfsi brushes is upgraded to master special adjustment, and the horsepower is safely and stably increased to 305 horsepower

- ArcGIS应用基础4 专题图的制作

- Promotion hung up! The leader said it wasn't my poor skills

- 27io stream, byte output stream, OutputStream writes data to file

- Vulhub vulnerability recurrence 72_ uWSGI

猜你喜欢

03. Login of development blog project

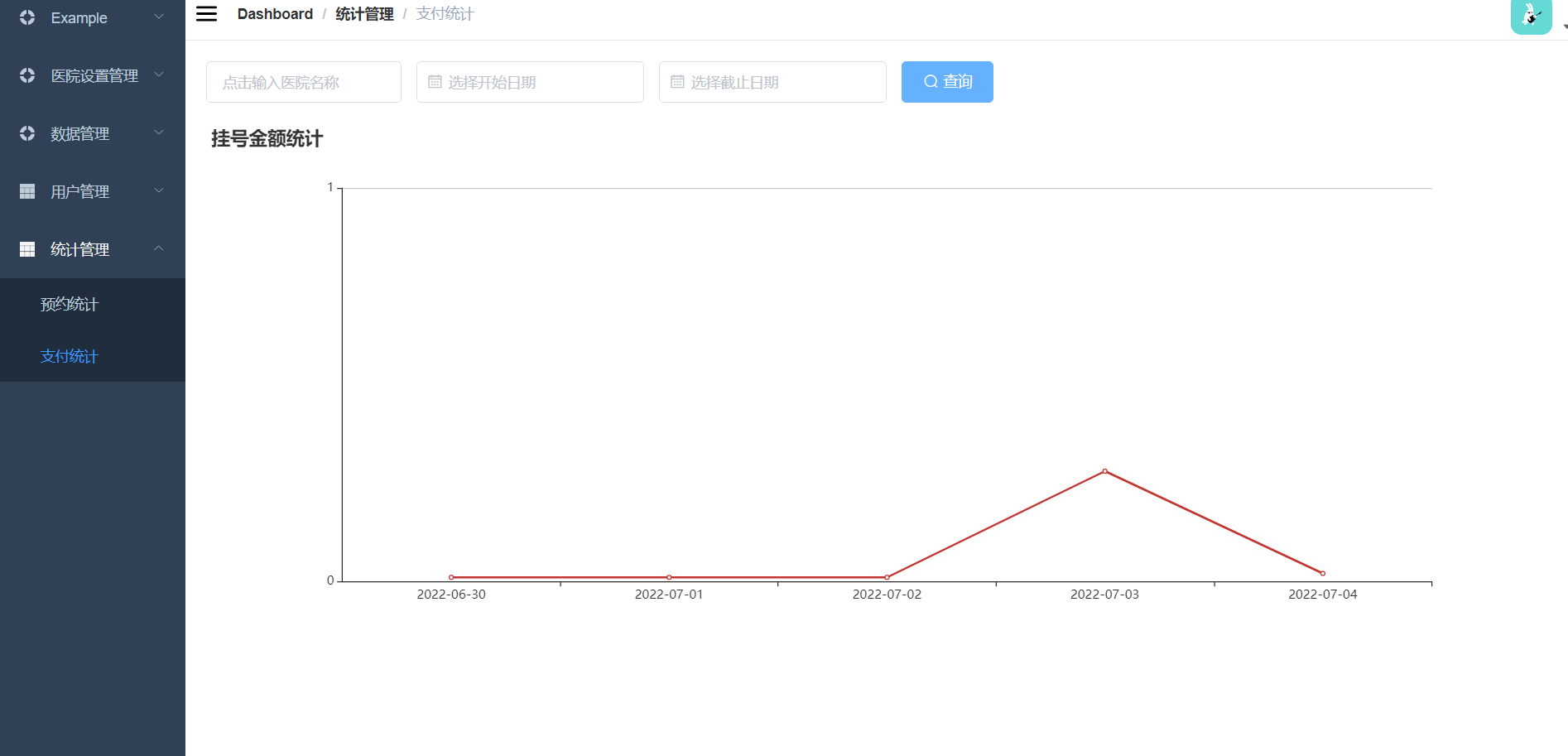

Yygh-11-timing statistics

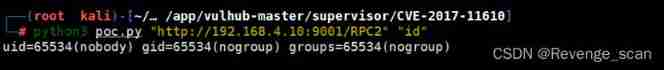

Vulhub vulnerability recurrence 67_ Supervisor

SQLite add index

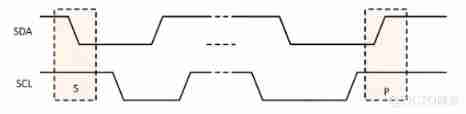

Easy to understand IIC protocol explanation

The digital economy has broken through the waves. Is Ltd a Web3.0 website with independent rights and interests?

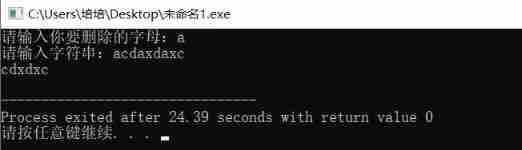

(column 22) typical column questions of C language: delete the specified letters in the string.

The ECU of 21 Audi q5l 45tfsi brushes is upgraded to master special adjustment, and the horsepower is safely and stably increased to 305 horsepower

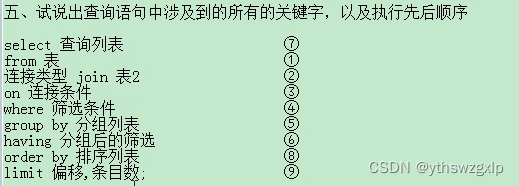

初识数据库

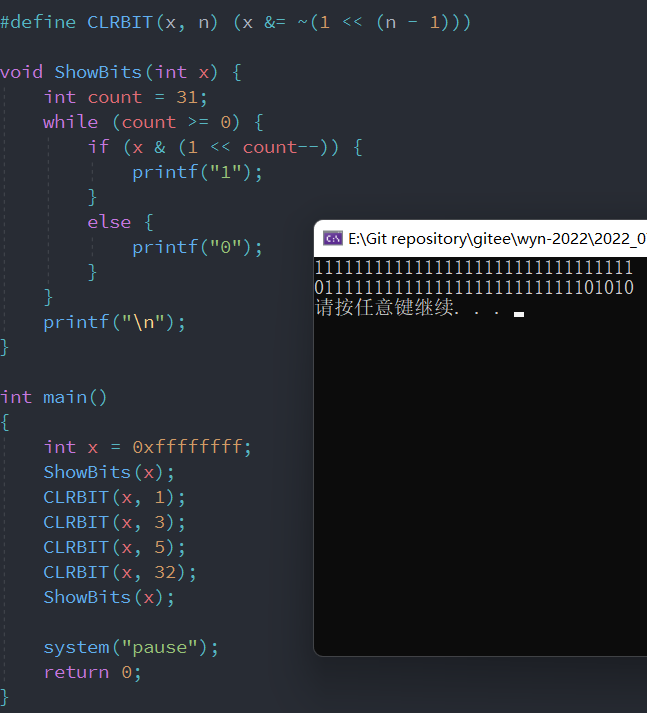

Notes, continuation, escape and other symbols

随机推荐

Rustdesk builds its own remote desktop relay server

Redis消息队列

01. 开发博客项目之项目介绍

Garbage collector with serial, throughput priority and response time priority

[email protected]树莓派

[imgui] unity MenuItem shortcut key

Migrate Infones to stm32

[string] palindrome string of codeup

类和对象(一)this指针详解

JS array list actual use summary

29io stream, byte output stream continue write line feed

Graduation design game mall

[Jiudu OJ 07] folding basket

UCF (2022 summer team competition I)

05. 博客项目之安全

Easy to understand IIC protocol explanation

js Array 列表 实战使用总结

28io stream, byte output stream writes multiple bytes

B站刘二大人-数据集及数据加载 Lecture 8

Codeless June event 2022 codeless Explorer conference will be held soon; AI enhanced codeless tool launched