当前位置:网站首页>西北工业大学遭黑客攻击?双因素认证改变局面!

西北工业大学遭黑客攻击?双因素认证改变局面!

2022-06-24 18:40:00 【51CTO】

近期,西北工业大学电子邮件系统遭受网络攻击,对学校正常教学生活造成负面影响。后经公安机关初步判定,是境外黑客组织和不法分子发起的网络攻击行为。此次网络攻击事件中,有来自境外的黑客组织和不法分子向该校师生发送包含木马程序的钓鱼邮件,企图窃取相关师生邮件数据和公民个人信息,给学校正常工作和生活秩序造成重大风险隐患。

在当今这种互联网时代,不仅会出现钓鱼邮箱,短信还会有钓鱼二维码。双因素认证可以保护即使被意外病毒入侵的电脑和手机。

黑客组织是如何盗取信息的?

- 障眼法:黑客组织会编写假冒的程序,例如账户登录页面,如果这时你输入账号密码,你输入的信息会通过后台发送给黑客。

- 钓鱼网站:钓鱼网站通常指伪装成银行及电子商务,用仿冒真是网站的URL地址和界面内容或利用真是网站的漏洞插入危险的HTML代码,以此骗取用户银行或信用卡账户、密码和个人信息。

- 木马病毒:黑客会将木马病毒植入进建立的恶意网站,当用户浏览这些网站电脑就会被病毒感染。并且木马病毒也会被植入进游戏、软件当中等。当木马病毒运行时会将自己隐藏起来,在后台监视和记录用户输入的信息并发送给黑客。

如何让黑客窃取不到你的信息?

最强的屏障:双因素认证!

即使黑客有你的账户密码,也盗取不了你的信息!

第一种因素(静态密码)可以设置很简单,第二种因素可以使用动态口令、短信验证码、生物识别,动态口令和短信验证码是随机数,安全级别和实用性上非常高,生物识别安全性更高,实用性上欠缺,所以现在企业广泛使用动态口令或短信验证码做双因素认证!

动态口令和短信验证码孰优孰劣?

先说短信验证码

短信验证码是通过发送验证码到手机的一种有效的验证码系统,各网站通过接口发送请求到接入商的服务器,服务器发送随机数字或字母到手机中,由接入商的服务器统一做验证码的验证。

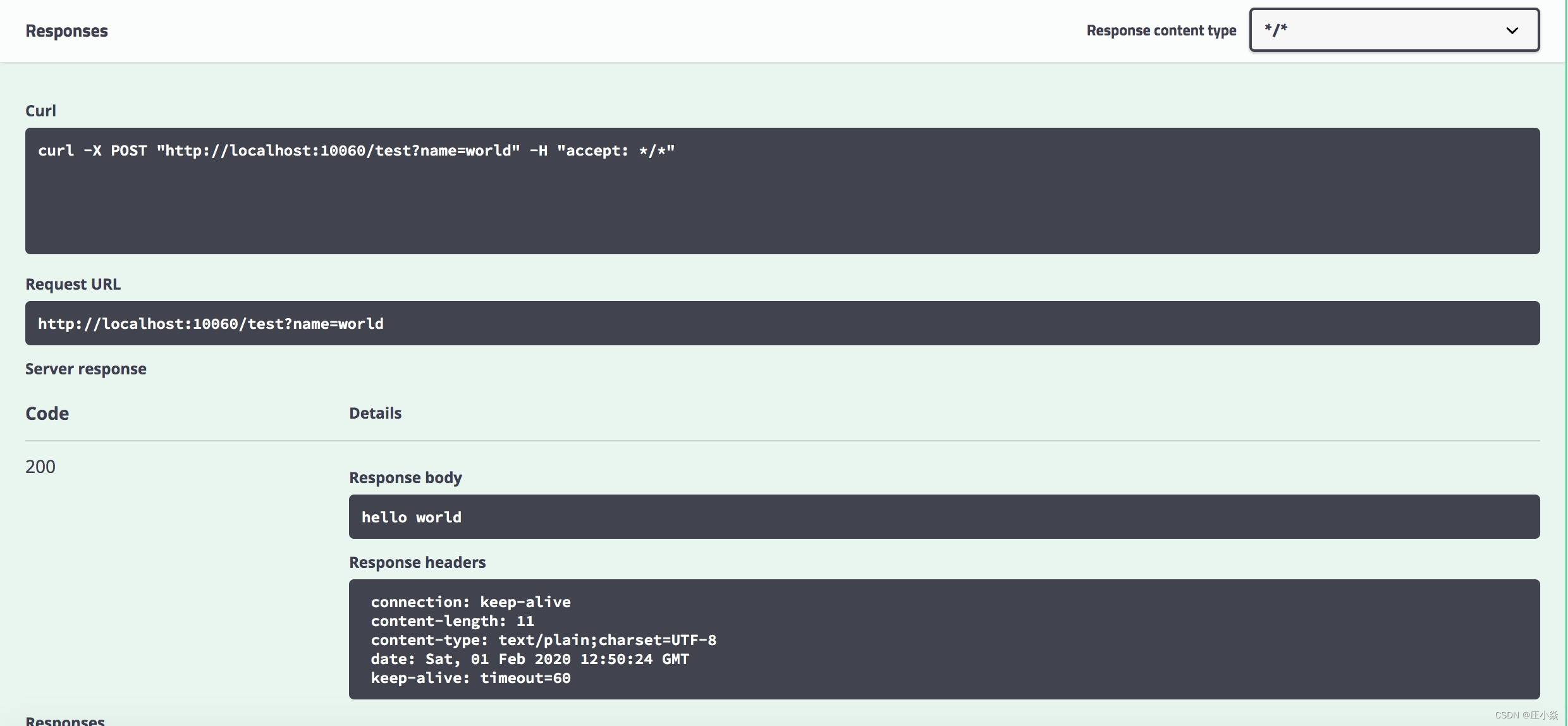

基础架构

首先增加一台CKEY双因素认证服务器,作为双因素管理平台;

然后增加一个短信网关,发送验证码;

最后需要用户的手机号码,接收验证码;

此时用户登录时,就需要用户名、静态密码、短信验证码进行登录,以此完成安全登录闭环!

短信验证码优势

1、在原有的用户名、静态密码基础上增加双因素认证,安全有保障;

2、通过手机号即可接收验证码,使用方便;

所以优势总结就是:安全又方便!

同样短信验证码也存在一定的缺点

1、短信验证码受信号干扰严重,有可能无法收到验证码;

2、短信验证码是通过网络传输的,有被拦截的风险;

缺点总结就是:稳定性和可靠性欠佳

再来看动态口令

动态口令(Dynamic Password)是根据专门的算法生成一个不可预测的随机数字组合,被广泛运用在网银、网游、电信运营商、电子商务、企业等应用领域。

基础架构

1、增加一台CKEY双因素认证服务器,作为双因素认证管理平台;

2、为每个用户绑定一个手机APP令牌,实时生成动态口令;

以此实现用户名、静态密码、动态口令登录。值得一提的是动态口令不需要网络传输,因此也不会收到网络干扰。

动态口令优势

1、动态口令的生成和接收是独立生成的,不需要网络传输,也不会受到网络干扰;

2、伴随手机随身携带,随用随取;

安全性更高!

缺点的话就是使用上没有短信验证码那么方便!

综合来讲

短信验证码和动态口令都可圈可点,短信验证码可以使您的系统更安全,动态口令可以大幅提高您系统的安全等级。

短信验证码更方便,但是安全性不如动态口令;动态口令虽然稍微麻烦一些,但是更适合对系统安全要求更加高的用户。

边栏推荐

- Introduction to smart contract security audit delegatecall (2)

- Preliminary study nuxt3

- Introduction and download tutorial of administrative division vector data

- Volcano成Spark默认batch调度器

- 解读HarmonyOS 应用与服务生态

- Knowledge points in T-SQL

- Freeswitch使用originate转dialplan

- 微服务系统设计——数据模型与系统架构设计

- JS position operation

- Microservice system design -- interface document management design

猜你喜欢

![[leetcode] rotation series (array, matrix, linked list, function, string)](/img/9e/079311df16fa8e28708f4e050e531f.png)

[leetcode] rotation series (array, matrix, linked list, function, string)

Introduction and tutorial of SAS planet software

LabView之MQTT协议使用

Architecture decryption from distributed to microservice: several common microservice architecture schemes

Recommend a distributed JVM monitoring tool, which is very practical!

为什么 Nodejs 这么快?

如何在 R 中使用 Fisher 的最小显着性差异 (LSD)

微服务系统设计——接口文档管理设计

Sudoku (easy to understand)

微服务系统设计——子服务项目构建

随机推荐

智能合约安全审计入门篇 —— delegatecall (2)

Introduction and tutorial of SAS planet software

717.1-bit and 2-bit characters [sliding window]

面试算法 - 字符串问题总结

C self learning function

PLC功能块系列之多段曲线控温FB(SCL程序)

Sr-gnn shift robot gnns: overlapping the limitations of localized graph training data

How about China Power Investment Xianrong futures? Is it safe to open futures accounts?

Application scenarios of channel of go question bank · 11

Air pollution gas satellite data download tutorial

Volcano becomes spark default batch scheduler

【leetcode】838. Push domino (Analog)

Building MVC system based on three-tier structure

How to protect biological privacy in the AI era? Overview of the latest "privacy enhancement technology in biometrics" of the Autonomous University of Madrid, comprehensively detailing the biometric p

JDBC writes Chinese garbled code to the database

JS event details

JS local storage

微服务系统设计——子服务项目构建

微服务系统设计——数据模型与系统架构设计

建立自己的网站(8)