当前位置:网站首页>应用程序DDoS攻击原理及防御方法

应用程序DDoS攻击原理及防御方法

2022-06-24 18:33:00 【华纳云IDC服务商】

DDoS 攻击是一种隐患,不断隐瞒网站管理员,并对应用程序的访问过程造成阻断。由于损坏和停机,我们已经习惯于将 DDoS攻击 作为头条新闻。但是,我们经常会错过一些细节,这些细节可能会提示我们如何避免此类攻击。华纳云为您简单介绍应用程序DDoS 攻击的基本攻击原理及其防御办法。

一、认识 OSI 模型

为了牢牢掌握各种DDoS攻击,首先我们要了解数据如何在网络连接中传播。OSI模型(开放系统互连)是对网络连接中的不同级别进行协商的过程。OSI模型的级别如下:

• 应用程序:确定合作伙伴的层。

• 演示:通常是操作系统的一部分,可将数据转换为各种格式。

• 会话:建立,协调和终止对话。

• 传输:将数据转换为数据包以便于发送。

• 网络:处理寻址和路由数据。

• 数据链接: 建立跨物理网络的链接。

• 物理:传送数据流,也称为比特流。

请记住,数据从OSI模型的底部开始,一直到顶部完成。简而言之,数据将遍历OSI模型的各个层次,直到到达其预期的目的地为止。最上层仅通过下面的层进行通信,直到完成数据请求为止。每当您通过单击Web上的链接发送请求时,这些连接都是以闪电般的速度进行的。如果数据在任何级别上丢失,则连接将终止并且连接将丢失。DDoS攻击旨在破坏这些级别的通信,从而淹没网络并终止连接。

How-To-Choose-The-Best-DDoS-Protection-Service.jpg

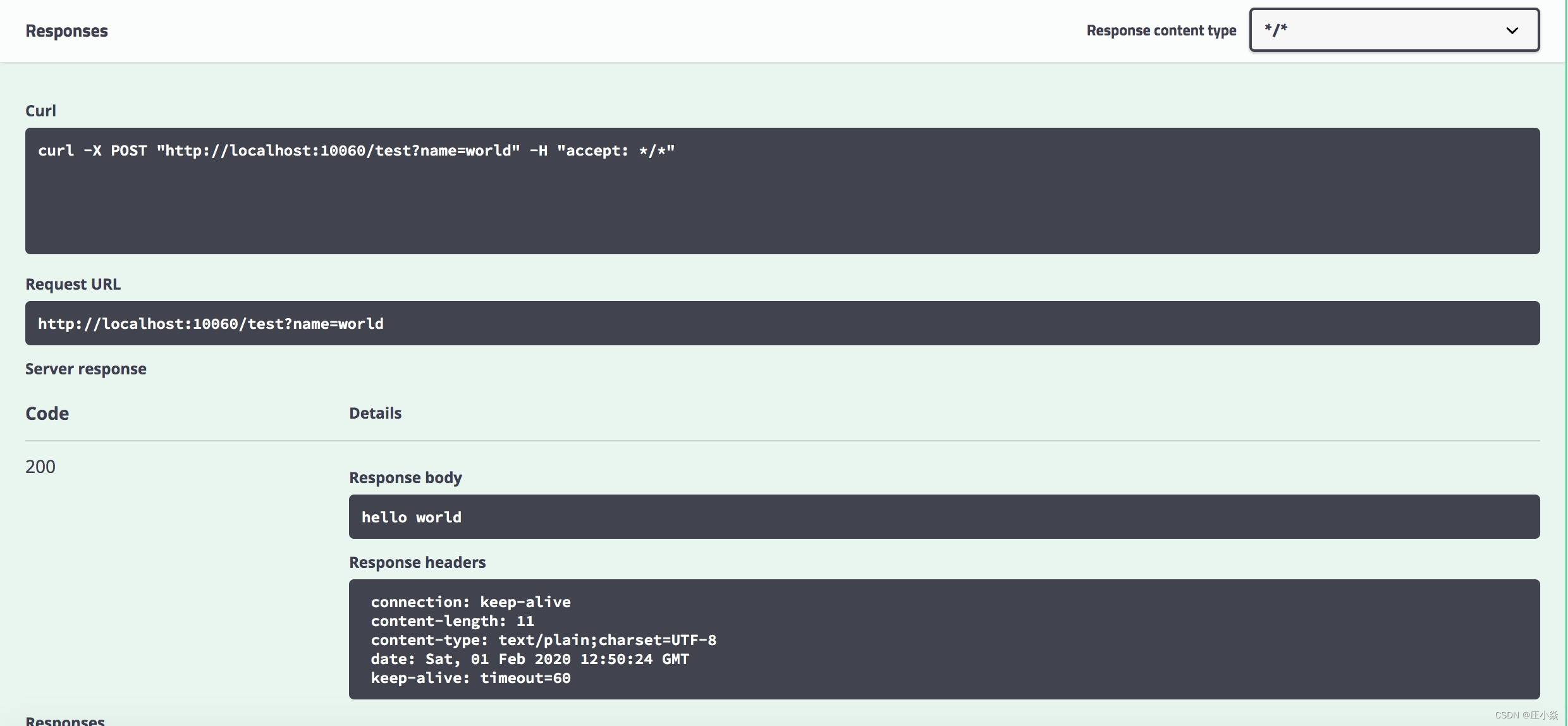

二、进入第7层:应用程序级别攻击

尽管存在各种各样的DDoS攻击,但应用层(即第7层)攻击激增。如果您查看上面的OSI模型,则“应用程序级别”是数据连接的最顶部。这种类型的DDoS攻击通常要复杂得多,并且需要较少的资源就能破坏目标网站的连接。由于需要的资源较少,因此第7层攻击的创建成本较低。而且由于各种干扰源,它们也很难缓解。

第7层攻击可能会使网站缓慢爬网,并经常使它们完全脱机。当攻击者旨在通过大量HTTP请求来利用系统资源时,就会发生停机。僵尸程序和受感染的计算机系统将单个HTTP请求发送到目标网络。一个HTTP请求非常容易解决,但是,当快速连续发出请求时,网络很快就会过载。

华纳云的 CDN专家提示,“抵御7层DDoS攻击的仅有方法是,应用程序和网站需要升级其网络以处理负载。”这转化为服务器级资源的增加和冗余。对于V/P/S托管,许多管理员将扩大规模并添加额外的节点,以确保在发生大规模DDoS攻击时不会丢失连接。为保护你的网站在遭受第7层DDoS严重攻击,华纳云推出香港高防服务器、香港高防IP等产品和服务,它们基于自动化的智能攻击识别并秒级触发清洗机制,最终达到大规模DDoS攻击防御的效果。华纳云香港高防服务器和香港高防IP,支持防御超过 500Gbps 规模的严重攻击,可以确保网站/web应用始终在线。其香港高防服务器支持压力测试,支持防御无效退款承诺。其香港高防IP,只需将你的网站/非网站web应用解析到高防IP即可在5分钟内快速获得防御支持,并且无论http还是https网站均可完美防御。

边栏推荐

- JS pre parsing

- JS string method

- 如何在 R 中执行幂回归

- Knowledge points of 2022 system integration project management engineer examination: ITSS information technology service

- Wechat applet development - Implementation of rotation chart

- SAP license: what is ERP supply chain

- Location object

- [can you really use es] Introduction to es Basics (I)

- Selection (032) - what is the output of the following code?

- R中的指数回归

猜你喜欢

On software requirement analysis

How MySQL works - Chapter 14

Complete Guide to web application penetration testing

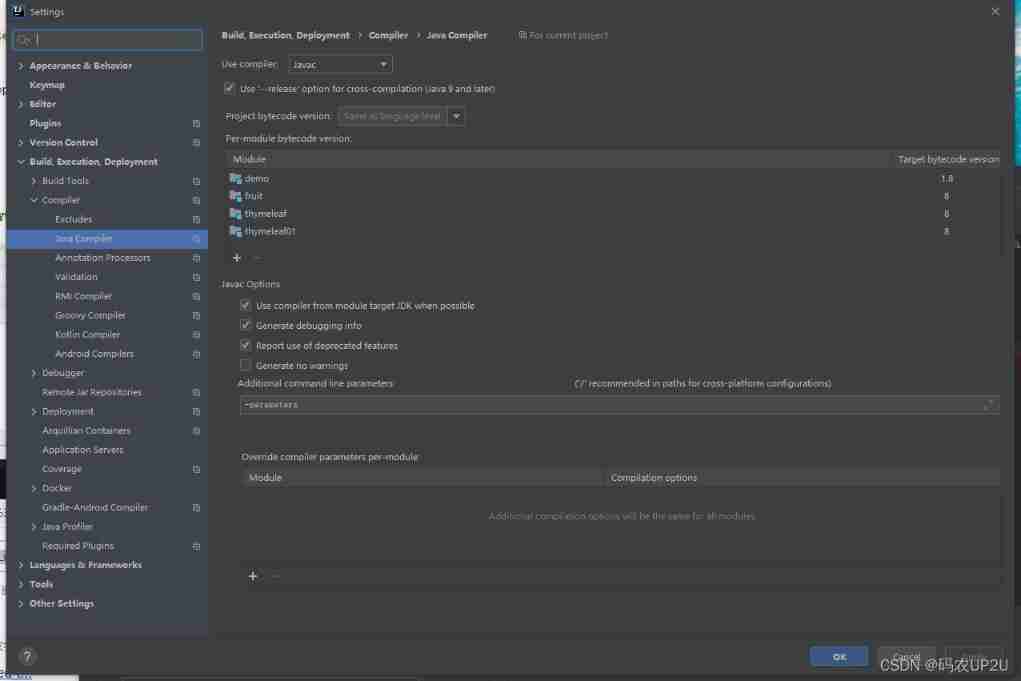

Microservice system design -- interface document management design

How does the chief information security officer discuss network security with the enterprise board of directors

696. count binary substring

[quick news] the jeecgboot low code platform was successfully selected into the 2021 scientific innovation China · open source innovation list

Different JVM

Get the actual name of the method parameter through the parameter

Crmeb multi merchant PC packaging tutorial

随机推荐

What are the reasons for the abnormal playback of the online channel of the channel accessed by easycvr national standard protocol?

Seven strategies for successfully integrating digital transformation

2022 network security C module of the secondary vocational group scans the script of the surviving target aircraft (municipal, provincial and national)

Restcloud ETL extracting dynamic library table data

SAP license: SAP s/4 Hana module function introduction

Redpacketframe and openmode packages

Leetcode question 136 [single number]

Analysis on the issue of raising the right of MSSQL in 2021 secondary vocational group network security competition in Shandong Province

Huitongda officially landed at the Hong Kong Stock Exchange: the gross profit margin continued to decline, and the book value of several shareholders still suffered losses

Selection (031) -cool_ How long can secret be accessed?

Four security issues of low code and no code development

Three years of bug free, tips for improving code quality

Tencent cloud won the "trusted cloud technology best practice - virtualization"

Considerations for it project demand analysis

Crmeb multi merchant PC packaging tutorial

面试算法 - 字符串问题总结

Get max value of a bit column - get max value of a bit column

How do yaml files and zmail collide with the spark of the framework, and how can code and data be separated gracefully?

解决执行MapReduce程序控制台没有日志信息WARN Please initialize the log4j system properly

[quick news] the jeecgboot low code platform was successfully selected into the 2021 scientific innovation China · open source innovation list

![[quick news] the jeecgboot low code platform was successfully selected into the 2021 scientific innovation China · open source innovation list](/img/1a/c148d02eb7d58a15c92a91b6cdefc4)