当前位置:网站首页>Web安全总结

Web安全总结

2022-07-03 10:34:00 【江南无故人】

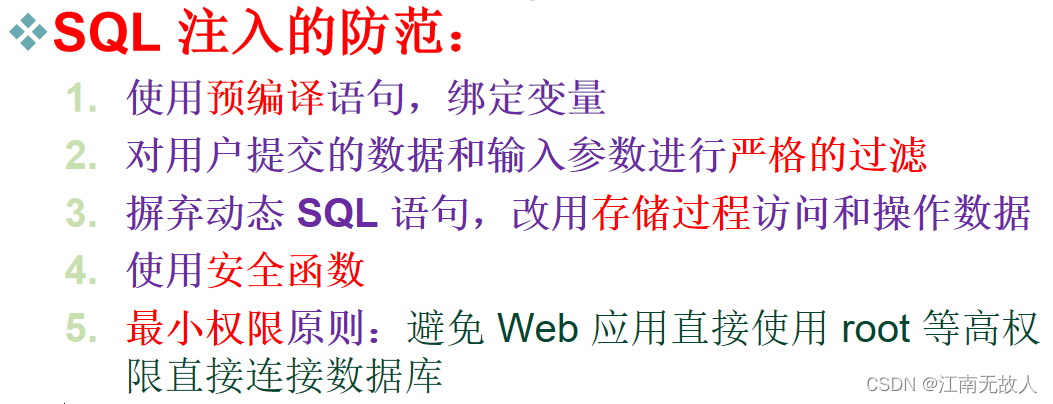

SQL注入

原理:

利用Web应用对后台数据库查询语句处理存在的安全漏洞,攻击者提交一段精心构造的数据库查询代码,根据返回的结果,获得他想得知的数据

受影响的系统:对输入参数不进行检查和过滤的系统

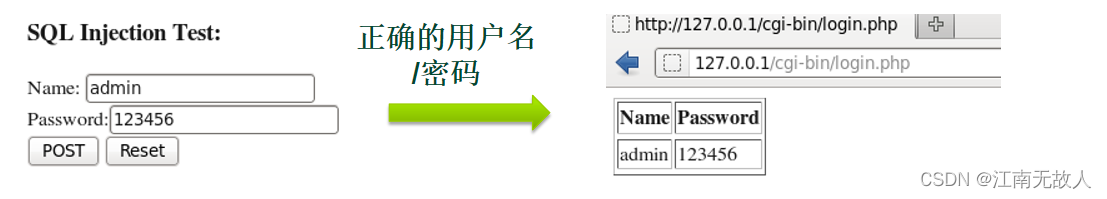

常见的SQL注入过程:

1.修改参数值等数据,被修改的数据注入到SQL语句中

2.数据库引擎执行被修改的SQL命令,将结果返回

3.根据返回的敏感信息构造语句进行进一步注入

例:

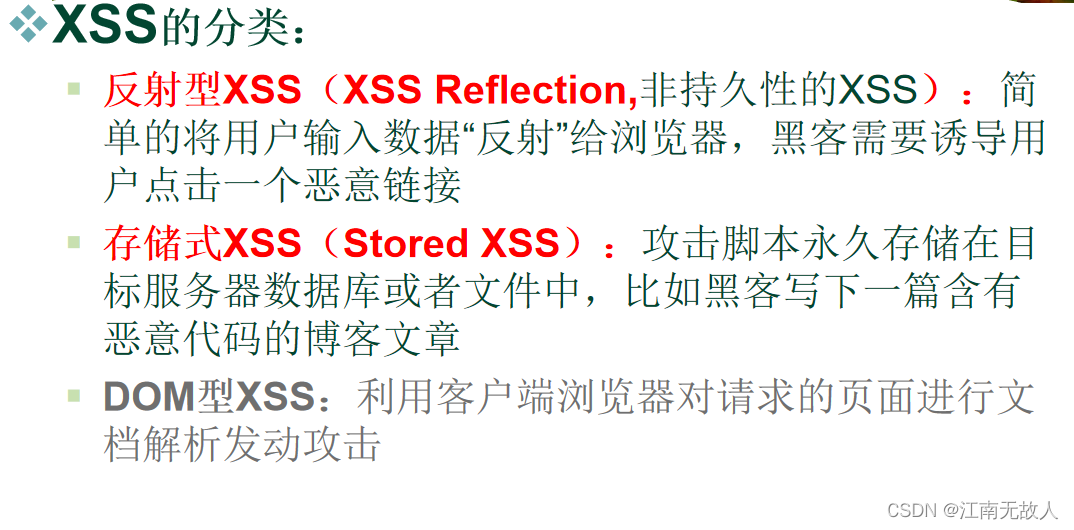

跨站脚本攻击(XSS)

原理:

Web服务器没有对用户输入进行有效性验证,而又轻易返回给客户端

攻击者往Web页面里插入恶意html代码,当用户浏览该网页时,嵌入其中的恶意代码被执行

危害:

可以盗取用户帐户,修改用户设置,盗取/污染cookie,做虚假广告,查看主机信息等

攻击步骤:

1.寻找漏洞

2.注入恶意代码

3.欺骗用户访问

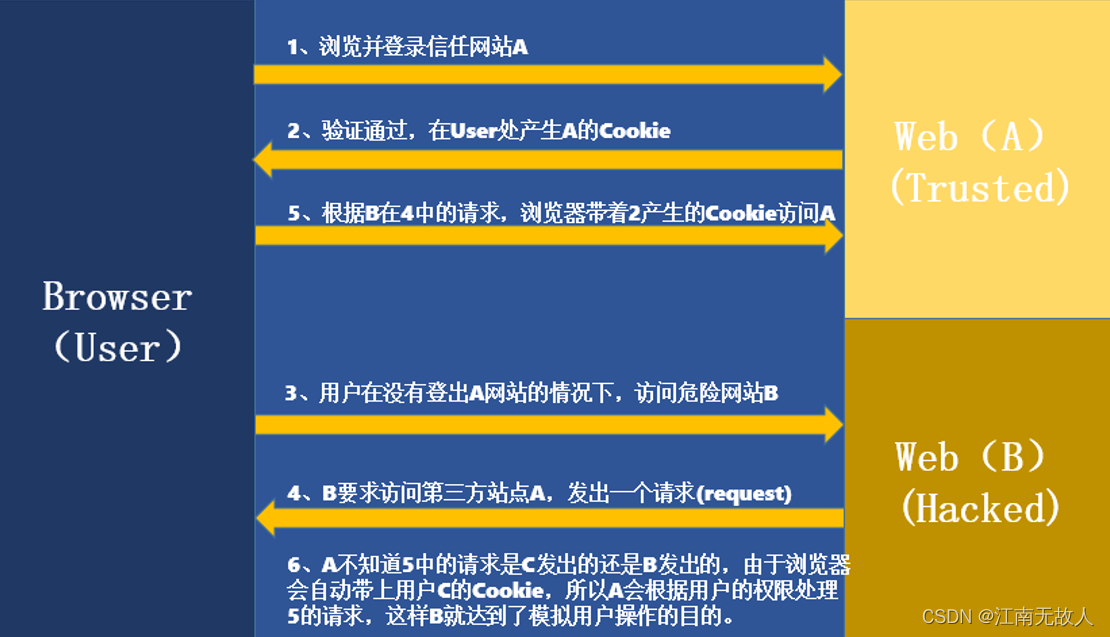

跨站请求伪造(CSRF)

原理:

目标网站A,恶意网站B

文件包含漏洞

当使用这4个函数包含一个新的文件时,该文件将作为php代码执行,php内核并不会在意该被包含文件的类型

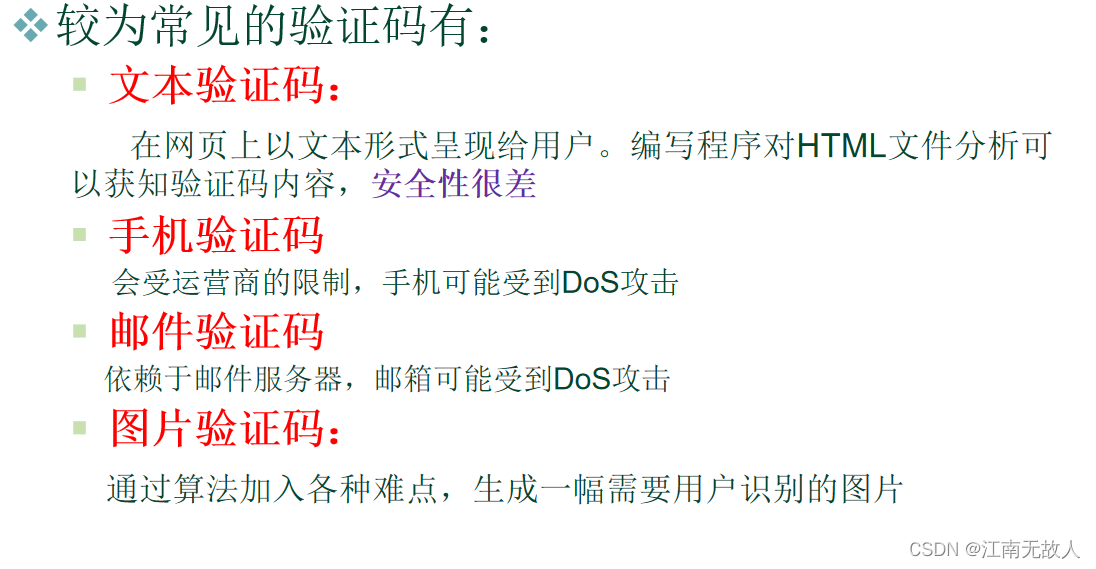

验证码技术

用于人机区分,是防御http攻击的一种手段

总结

客户端和服务器面临的威胁:

防御Web攻击:

服务器:

1.简单性,最好把不必要的服务卸掉

2.使用超级用户需谨慎

3.本地和远程访问控制

4.审计,在审计记录中查找可疑数据

5.备份策略,方便快速恢复服务以减少损失

客户端:

1.对浏览器的安全性进行设置,使用漏洞数较少的浏览器,经常对浏览器进行升级

2.经常对操作系统打补丁、升级

3.尽量不打开一些不信任的网站

同源策略:

边栏推荐

- How to become a senior digital IC Design Engineer (1-2) Verilog coding syntax: Verilog 1995, 2001, 2005 standards

- phpcms 提示信息页面跳转showmessage

- 基于I2C协议的驱动开发

- [OBS] configFile in ini format of OBS

- ORACLE进阶(一) 通过EXPDP IMPDP命令实现导dmp

- Project management essence reading notes (6)

- 如何:配置 ClickOnce 信任提示行为

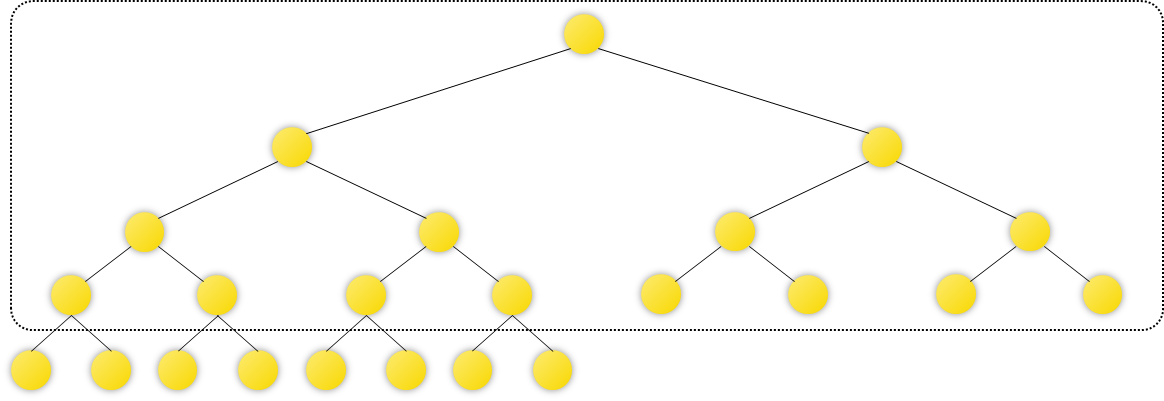

- 机器学习 3.2 决策树模型 学习笔记(待补)

- Numpy np. Max and np Maximum implements the relu function

- Stm32hal library upgrades firmware based on flash analog U disk (detailed explanation)

猜你喜欢

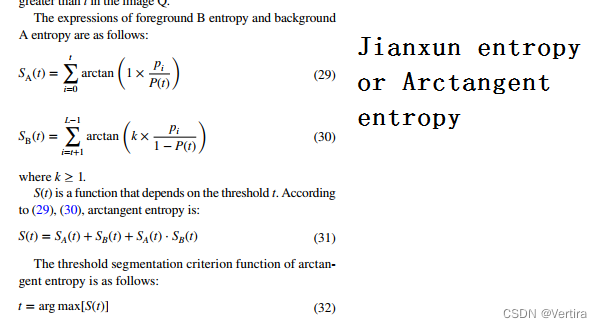

Arctangent entropy: the latest SCI paper in July 2022

After using the thread pool for so long, do you really know how to reasonably configure the number of threads?

![[OBS] configFile in ini format of OBS](/img/b2/0b130cee6ea884557a30e4b408f49e.png)

[OBS] configFile in ini format of OBS

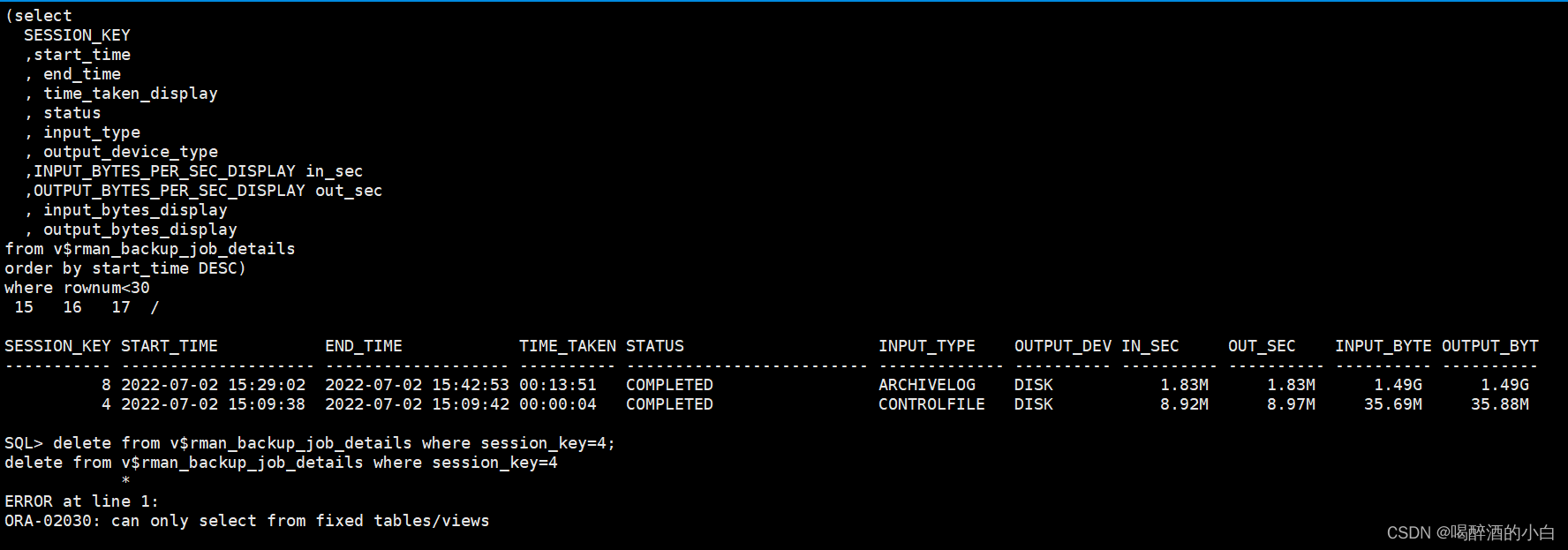

How to clean up v$rman_ backup_ job_ Details view reports error ora-02030

A simple method of adding dividing lines in recyclerview

面試題總結(2) IO模型,集合,NIO 原理,緩存穿透,擊穿雪崩

Numpy np.max和np.maximum实现relu函数

2022 东北四省赛 VP记录/补题

MATLAB提取不规则txt文件中的数值数据(简单且实用)

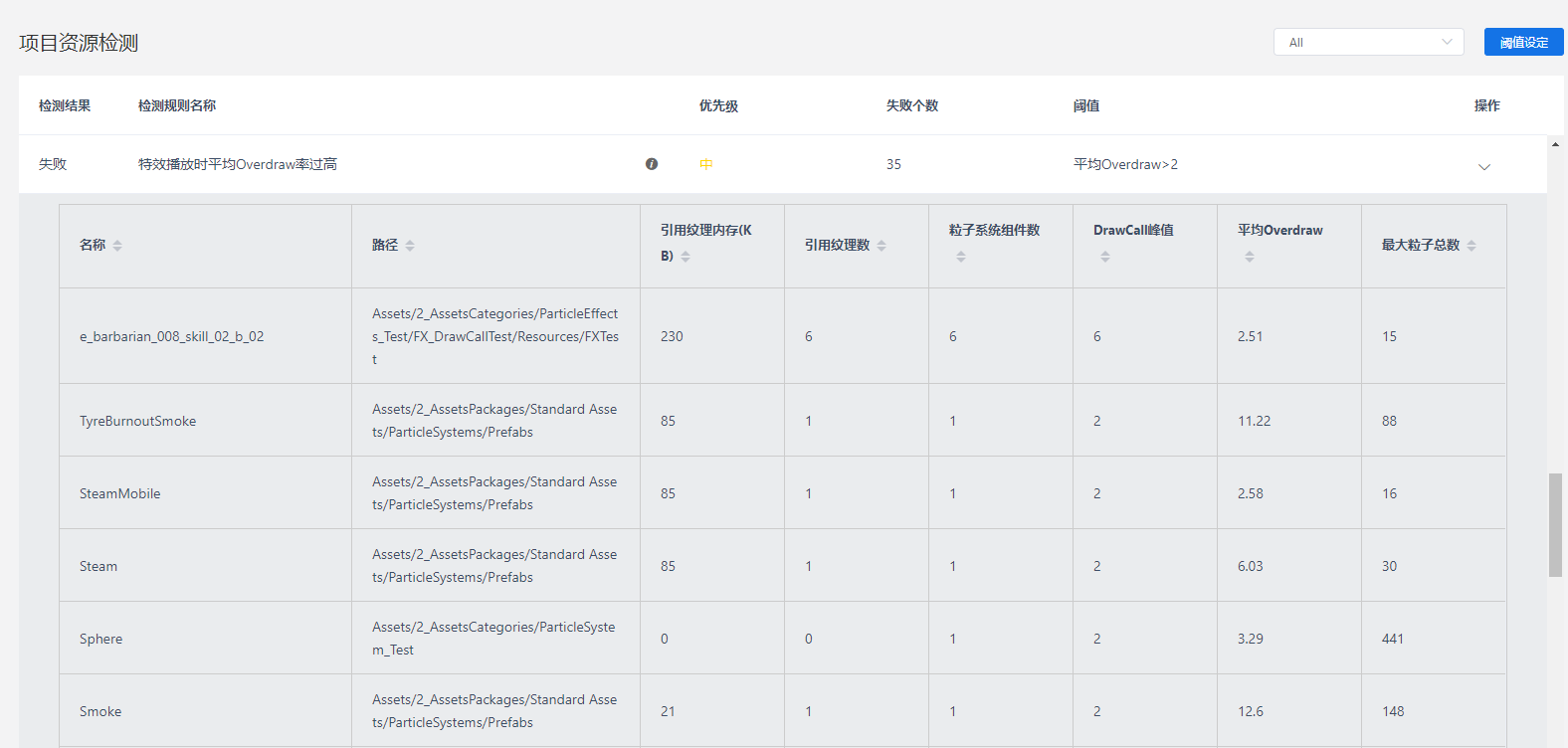

Balance between picture performance of unity mobile game performance optimization spectrum and GPU pressure

随机推荐

[vtk] source code interpretation of vtkpolydatatoimagestencil

2022-07-02: what is the output of the following go language code? A: Compilation error; B:Panic; C:NaN。 package main import “fmt“ func mai

Multi dimensional monitoring: the data base of intelligent monitoring

一文搞懂Go语言Context

After setting up ADG, instance 2 cannot start ora-29760: instance_ number parameter not specified

机器学习 3.2 决策树模型 学习笔记(待补)

P3250 [hnoi2016] Network + [necpc2022] f.tree path tree section + segment tree maintenance heap

触摸与屏幕自动旋转调试

Leetcode 46: full arrangement

MATLAB提取不规则txt文件中的数值数据(简单且实用)

Dynamic programming (interval DP)

FL Studio 20 unlimited trial fruit arranger Download

Abandon the Internet after 00: don't want to enter a big factory after graduation, but go to the most fashionable Web3

How to become a senior digital IC Design Engineer (1-4) Verilog coding syntax: expression

Numpy np.max和np.maximum实现relu函数

Redis things

AOSP ~ NTP ( 网络时间协议 )

Using onvif protocol to operate the device

VPP三层网络互联配置

基于I2C协议的驱动开发