当前位置:网站首页>中職組網絡安全—內存取證

中職組網絡安全—內存取證

2022-07-04 04:54:00 【Beluga】

volatility -f test2.raw imageinfo

獲取鏡像詳細信息 profile參數很重要 後面還會用到

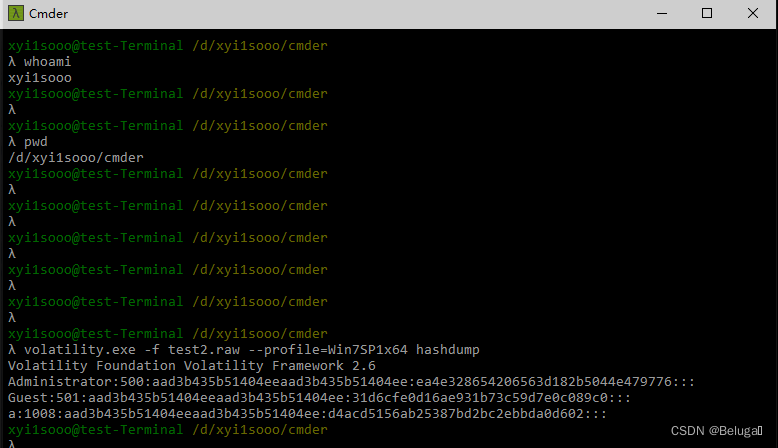

volatility -f test2.raw --profile=Win7SP1x64 hashdump

獲取鏡像的hash值及用戶名 獲取之後可以使用john工具進行字典解密 或者使用ophcrack破解

如果比賽的時候有mimikatz插件 可以直接使用mimikatz進行破解 直接出密碼

還有一種是 lsadump 能出來斷斷續續的密碼 不是完整的

volatility -f test2.raw --profile=Win7SP1x64 netscan 查看網絡連接情况

會出來很多信息 這裏ip根據開放的端口我們判斷是10.30.21.96 去虛擬機中檢測 也確是如此

volatility -f test2.raw --profile=Win7SP1x64 envars | grep USERNAME

即可查看主機名,注意要去掉後面的 $ 符號

獲取flag文件思路:

1. 獲取桌面文件名稱,猜解其內容

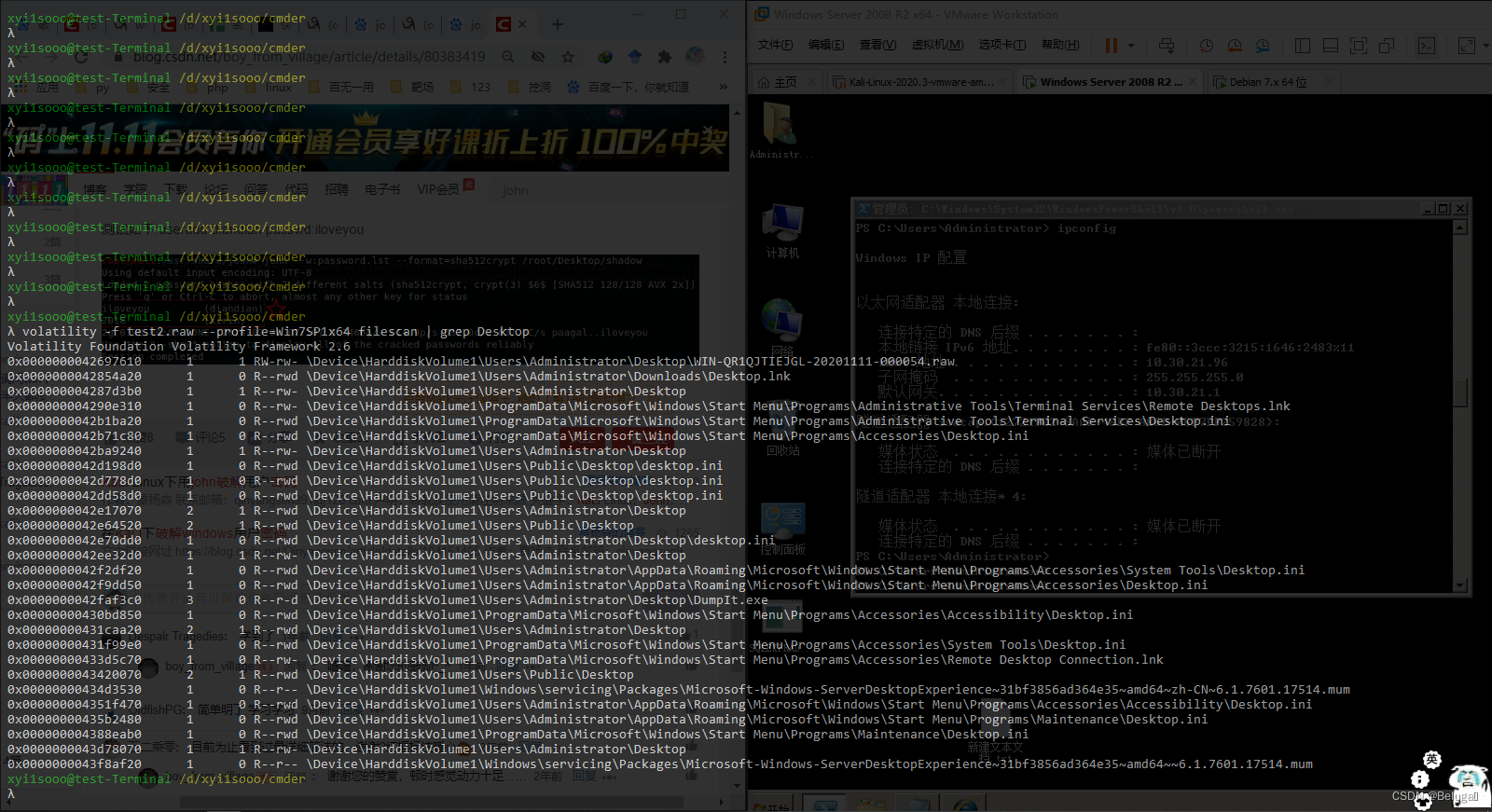

volatility -f test2.raw --profile=Win7SP1x64 filescan | grep Desktop

可以看到桌面上文件 但無法讀取其內容

2. 可能是桌面打開了一個notepad程序 使用notepad參數可以看到

volatility -f test2.raw --profile=Win7SP1x64 notepad

挖礦進程思路:

1. 先找名字异常的進程 比如Explore.exe 原系統進程是 explorer.exe

2. 在上一種方式魏國的情况下監察系統進程的啟動時間 從啟動時間判斷

3. 反正只要求提交端口和ip,找外部ip一個一個試

volatility -f test2.raw --profile=Win7SP1x64 netscan/connscan

volatility -f test2.raw --profile=Win7SP1x64 svcscan

volatility -f test2.raw --profile=Win7SP1x64 hivelist

獲取瀏覽器曆史記錄

volatility -f test2.raw iehistory

會給一個url 從裏面的參數可以看到搜索了什麼

边栏推荐

- Annexe VI: exposé sur les travaux de défense. Docx

- CRS-4013: This command is not supported in a single-node configuration.

- GUI 应用:socket 网络聊天室

- 1. Mx6u-alpha development board (simulating STM32 drive development experiment)

- AcWing第 58 场周赛

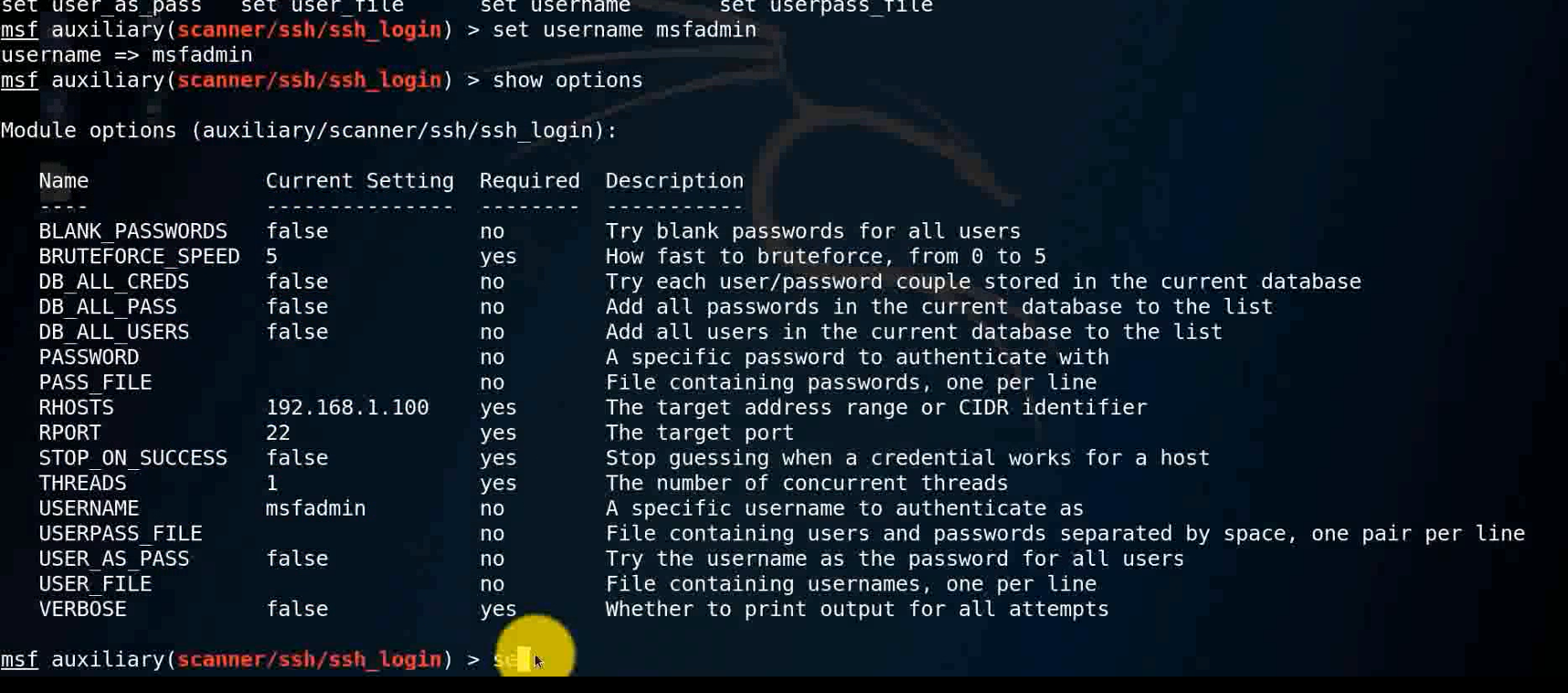

- 6-5漏洞利用-SSH弱口令破解利用

- RAC delete damaged disk group

- 6-4漏洞利用-SSH Banner信息获取

- LeetCode136+128+152+148

- Kivy教程之 更改背景颜色(教程含源码)

猜你喜欢

随机推荐

COMP1721 Creating Classes

RPC - grpc simple demo - learn / practice

Y55. Chapter III kubernetes from entry to proficiency -- HPA controller and metrics server (28)

Annex VI: defense work briefing docx

What is context?

【MATLAB】MATLAB 仿真模拟调制系统 — AM 已调信号的功率谱与相干解调

【MATLAB】MATLAB 仿真数字基带传输系统 — 双极性基带信号(第 I 类部分响应波形)的眼图

Self sharing of a graduate

简单g++和gdb调试

GUI application: socket network chat room

Unity中RampTex介绍和应用: 溶解特效优化

【Go】数据库框架gorm

PaddleHub人脸识别方案部署,将训练好的模型在pytchrom中进行部署应用

Intersection traffic priority, illustration of intersection traffic rules

Kivy教程之 更改背景颜色(教程含源码)

6-4漏洞利用-SSH Banner信息获取

"Don't care too much about salary when looking for a job", this is the biggest lie I've ever heard

Annex 4: scoring criteria of the attacker docx

Technology Management - learning / practice

优秀的测试/开发程序员是怎么修炼的?该往哪走......