当前位置:网站首页>CVPR2022 | 医学图像分析中基于频率注入的后门攻击

CVPR2022 | 医学图像分析中基于频率注入的后门攻击

2022-07-07 12:33:00 【智源社区】

本工作由京东探索研究院和西北工业大学联合完成,已经被CVPR2022接收。在本文中我们提出了一个基于频域信息注入的后门攻击方法(Frequency-Injection based Backdoor Attack,FIBA)。具体来说,我们设计了一个频域触发器,通过线性组合两幅图像的振幅谱图,将触发器图像的低频信息注入有毒图像。由于 FIBA 保留了受污染图像像素的语义,因此既可以对分类模型进行攻击,也可以对密集预测模型进行攻击。我们在医学图像领域的三个基准上进行了实验(用于皮肤病变分类的 ISIC-2019数据集,用于肾脏肿瘤分割的 KiTS-19 数据集,以及用于内镜伪像检测的 EAD-2019 数据集),以验证 FIBA 攻击医学图像分析模型的有效性以及其在绕过后门防御方面的优势。

边栏推荐

- Hangdian oj2054 a = = B? ???

- Csma/cd carrier monitoring multipoint access / collision detection protocol

- 数据流图,数据字典

- 648. Word replacement: the classic application of dictionary tree

- bashrc与profile

- 带你掌握三层架构(建议收藏)

- PHP中用下划线开头的变量含义

- Regular expression integer positive integer some basic expressions

- Vmware共享主机的有线网络IP地址

- Mathématiques avancées - - chapitre 8 différenciation des fonctions multivariables 1

猜你喜欢

随机推荐

手里的闲钱是炒股票还是买理财产品好?

杭电oj2054 A == B ? ???

MySQL "invalid use of null value" solution

Environment configuration of lavarel env

Take you to master the three-tier architecture (recommended Collection)

Dry goods | summarize the linkage use of those vulnerability tools

Battle Atlas: 12 scenarios detailing the requirements for container safety construction

Mysql怎样控制replace替换的次数?

[AI practice] Application xgboost Xgbregressor builds air quality prediction model (II)

[Reading stereo matching papers] [III] ints

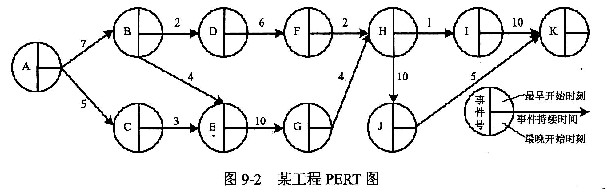

PERT图(工程网络图)

杭电oj2092 整数解

FCOS3D label assignment

课设之百万数据文档存取

OAuth 2.0 + JWT 保护API安全

参数关键字Final,Flags,Internal,映射关键字Internal

First choice for stock account opening, lowest Commission for stock trading account opening, is online account opening safe

Pert diagram (engineering network diagram)

Clickhouse (03) how to install and deploy Clickhouse

[network security] SQL injection syntax summary