当前位置:网站首页>如何逐步执行数据风险评估

如何逐步执行数据风险评估

2022-08-05 01:53:00 【软件测试网】

每家企业都需要保护其敏感数据的安全和隐私,以避免数据泄露、知识产权盗窃和其他可能导致罚款、诉讼以及业务失败。

什么是数据风险评估,为什么它很重要?

数据风险评估是对企业如何保护其敏感数据以及可能需要进行哪些改进的审查。

企业应该定期执行数据风险评估,作为审计的一种形式,可以帮助识别信息安全和隐私控制缺陷并降低风险。在数据泄露(无论是有意还是无意)之后,需要实施数据风险评估,以改善控制并降低未来发生类似泄露的可能性。

执行数据风险评估的5个步骤

可以使用以下五个步骤来创建全面的数据风险评估。

(1)存储敏感数据

检查端点、云计算服务、存储介质和其他位置,以查找和记录所有敏感数据实例。数据清单应包括可能影响风险要求的任何特征。例如,存储数据的地理位置会影响适用的法律法规。

确定谁负责每个敏感数据实例,以便可以在必要时与他们进行交互。

(2)为每个数据实例分配数据分类

企业应该为所有敏感数据定义数据分类,例如“受保护的健康信息”和“个人身份信息”。这些定义应表明对于每种敏感数据类型,哪些安全和隐私控制是强制性的和推荐的措施。

即使数据已经有了分类,也要定期重新检查。数据的性质会随着时间而改变,并且可能会出现适用于相关数据的新分类。

(3)优先评估哪些敏感数据

企业可能拥有大量的敏感数据,以至于在每次评估期间都审查所有数据是不可行的。如有必要,需要优先处理最敏感的数据、要求最严格的数据或未经评估的时间最长的数据。

(4)检查所有相关的安全和隐私控制

审计保护敏感数据使用、存储和传输的控制措施。其常见的审计步骤包括:

·验证最小特权原则。确认只有必要的人类和非人类用户、服务、管理员和第三方(例如业务合作伙伴、承包商和供应商)才能访问敏感数据,并且他们只有一些必要的访问权限,例如只读、读写等。

- 确保积极执行所有限制数据访问的策略。例如,企业可能会根据以下因素限制对某些敏感数据的访问:

- 用户的位置

- 数据的位置

- 其他时间

- 一周中的某一天

- 用户的设备类型

- 确保所有其他必要的安全和隐私控制都在使用中。降低风险的常用工具包括:

- 数据丢失预防软件

- 防火墙

- 加密

- 多因素身份验证

- 用户和实体行为分析。识别数据保留违规。确定是否存在应销毁以符合数据保留策略的任何数据。

(5)记录所有安全和隐私控制缺陷

虽然识别安全和隐私缺陷属于数据风险评估的范围,但修复它们却不属于这个范围。评估包括以下内容是合理的:

- 每个缺陷的相对优先级。

- 解决每个缺陷的推荐行动方案。

这些建议为更好的数据安全性提供了路线图。风险矩阵可以根据潜在后果的严重程度和发生的可能性,帮助查找问题并确定其优先级。

如何使用数据风险评估结果

企业领导者应该制定战略,以减轻数据风险评估中发现的安全和隐私缺陷,同时考虑补救建议并优先考虑高风险问题。

最终,数据风险评估的输出应该是企业风险管理和缓解计划的主要输入,有助于做出更明智的决策,从而有助于改善数据保护。

边栏推荐

猜你喜欢

![[Unity Entry Plan] Handling of Occlusion Problems in 2D Games & Pseudo Perspective](/img/de/944b31c68cc5b9ffa6a585530e7be9.png)

[Unity Entry Plan] Handling of Occlusion Problems in 2D Games & Pseudo Perspective

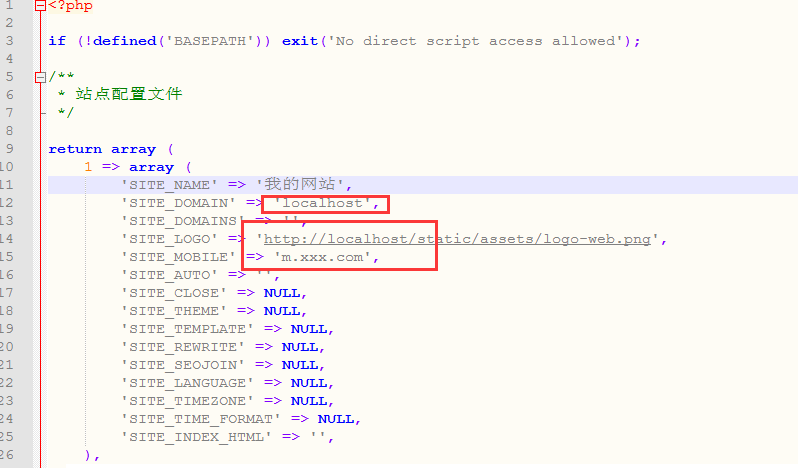

Xunrui cms website cannot be displayed normally after relocation and server change

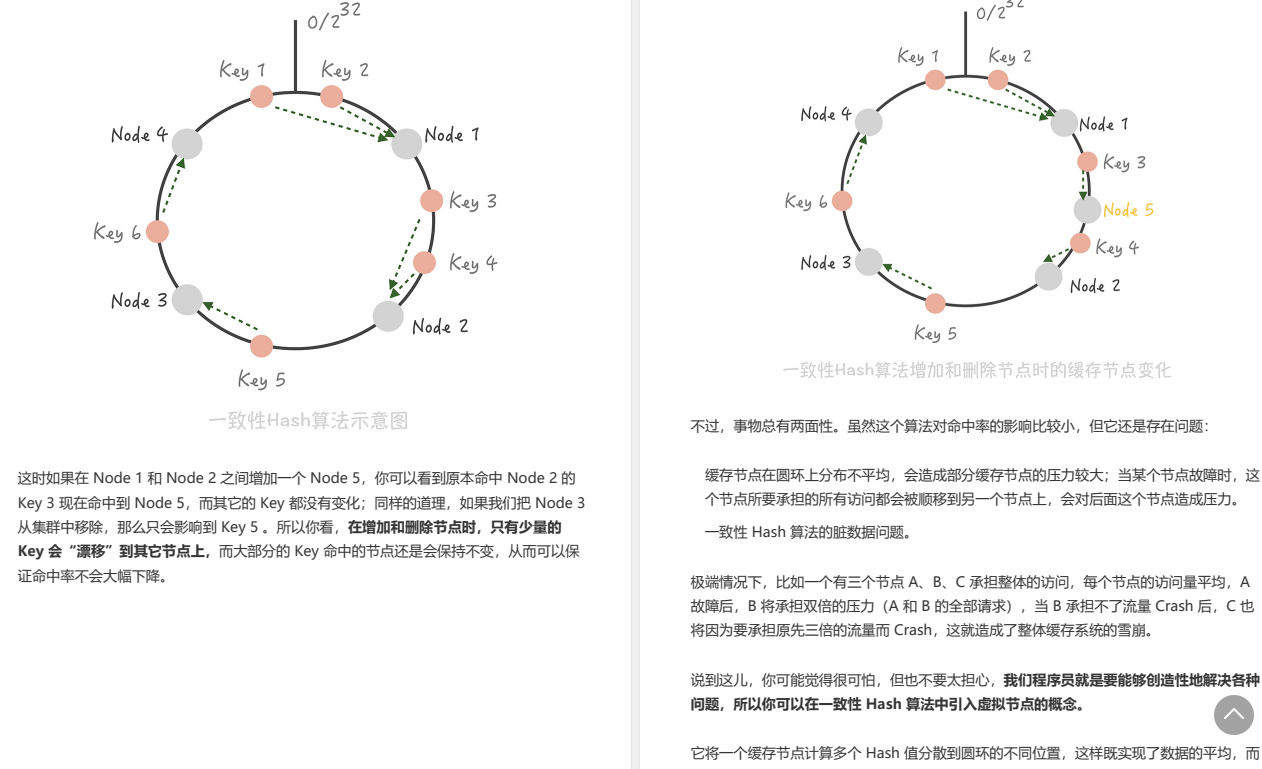

Exploding the circle of friends, Alibaba produced billion-level concurrent design quick notes are too fragrant

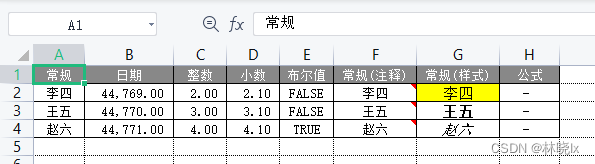

ExcelPatternTool: Excel表格-数据库互导工具

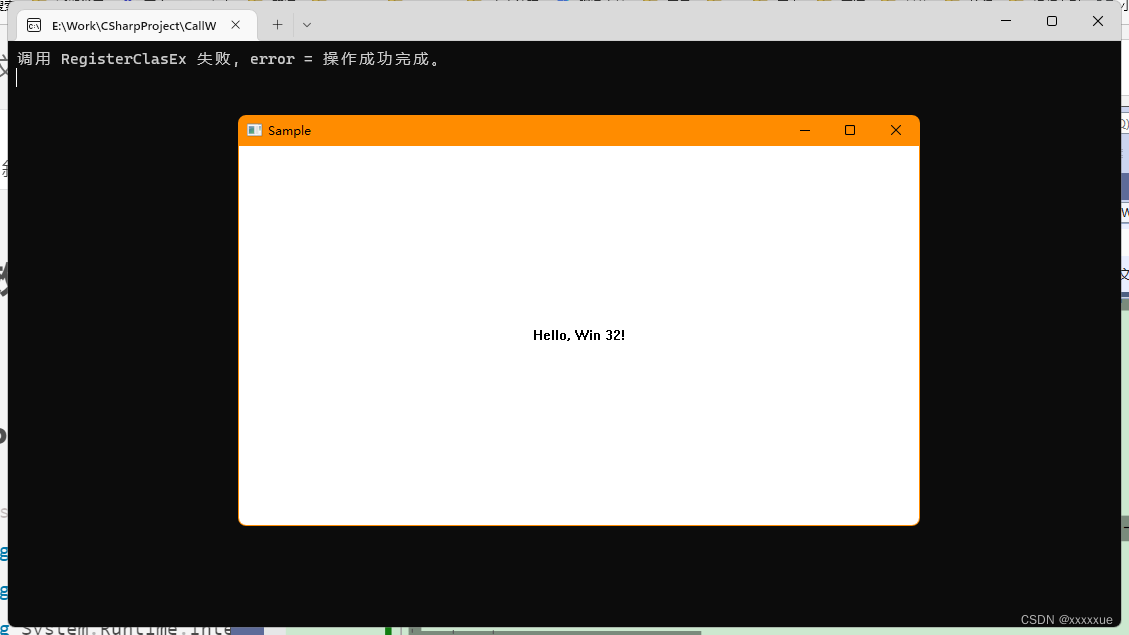

.Net C# 控制台 使用 Win32 API 创建一个窗口

硬实力和软实力,哪个对测试人来说更重要?

LPQ (local phase quantization) study notes

英特尔 XDC 2022 精彩回顾:共建开放生态,释放“基建”潜能

Jin Jiu Yin Shi Interview and Job-hopping Season; Are You Ready?

程序员失眠时的数羊列表 | 每日趣闻

随机推荐

Methods commonly used interface automation test framework postman tests

软件测试技术之最有效的七大性能测试技术

跨域解决方案

C语言基础知识 -- 指针

迅睿cms网站搬迁换了服务器后网站不能正常显示

手把手基于YOLOv5定制实现FacePose之《YOLO结构解读、YOLO数据格式转换、YOLO过程修改》

CNI (Container Network Plugin)

“嘀哩哩,等灯等灯”,工厂安全生产的提示音

PHP技能评测

Exploding the circle of friends, Alibaba produced billion-level concurrent design quick notes are too fragrant

Interview summary: Why do interviewers in large factories always ask about the underlying principles of Framework?

pytorch的使用:卷积神经网络模块

快速批量修改VOC格式数据集标签的文件名,即快速批量修改.xml文件名

EBS利用虚拟列及hint 提示优化sql案例一则

配置类总结

《.NET物联网从零开始》系列

自定义线程池

习题:选择结构(一)

10年测试经验,在35岁的生理年龄面前,一文不值

Greenplum数据库故障分析——版本升级后gpstart -a为何返回失败