当前位置:网站首页>手把手教你CSP系列之script-src

手把手教你CSP系列之script-src

2022-08-04 19:03:00 【somnus_小凯】

HTTP Content-Security-Policy(CSP)script-src指令为JavaScript的源指定有效来源。这不仅包括直接加载到

| CSP版本 | 1 |

|---|---|

| 指令类型 | 取指令 |

| default-src fallback | 是。如果此指令不存在,用户代理将查找default-src指令。 |

句法

script-src政策可以允许一个或多个来源:

Content-Security-Policy: script-src <source>;

Content-Security-Policy: script-src <source> <source>;

来源

可以是以下之一:通过名称或IP地址的 Internet 主机,以及可选的 URL方案 and/or 端口号。该站点的地址可能包含一个可选的前导通配符(星号字符’‘),并且可以使用通配符(再次’')作为端口号,表示所有合法端口对于源都有效。

示例:

- http://*.demo.com:匹配使用http:URL方案从demo.com的任何子域加载的所有尝试。

- mail.demo.com:443:匹配所有尝试访问mail.demo.com上的端口443的尝试。

- https://store.demo.com:匹配所有尝试访问store.demo.com使用https:。

一种模式,如’http:’ 或 ‘https:’。冒号是必需的,不应使用单引号。您也可以指定数据模式(不推荐)。

- data:允许将data:URI用作内容源。这是不安全的; 攻击者也可以注入任意数据:URI。谨慎使用这一点,绝对不适用于脚本。

- mediastream:允许将mediastream:URI用作内容源。

- blob:允许将blob:URI用作内容源。

- filesystem:允许将filesystem:URI用作内容源。

'self’指受保护文档的来源,包括相同的URL方案和端口号。你必须包括单引号。一些浏览器特别排除blob和filesystem从源指令。需要允许这些内容类型的网站可以使用Data属性来指定它们。

'unsafe-inline’允许使用内联资源,如内联

'unsafe-eval’允许使用eval()和类似的方法从字符串创建代码。你必须包括单引号。

'none’指空集;也就是说,没有URL匹配。单引号是必需的。'nonce- '使用加密随机数(使用一次的数字)的特定内联脚本的白名单。每次发送策略时,服务器都必须生成唯一的随机数值。提供一个无法猜测的随机数是非常重要的,因为绕过资源的策略是微不足道的。例如,查看不安全的内联脚本。

脚本或样式的sha256,sha384或sha512散列。此源的使用由两部分组成:用短划线分隔的部分:用于创建散列的加密算法以及脚本或样式的base64编码散列。生成散列时,不要包含

‘strict-dynamic’ strict-dynamic源表达式指定显式给予标记中存在的脚本的信任,通过附加一个随机数或散列,应该传播给由该脚本加载的所有脚本。与此同时,任何白名单或源表达式(例如’self’或’unsafe-inline’将被忽略)。请参阅script-src作为示例。“report-sample”需要将违规代码样本包含在违规报告中。

示例

违规示例

鉴于此CSP标题:

Content-Security-Policy: script-src https://demo.com/

以下脚本被阻止并且不会被加载或执行:

<script src="https//not-demo.com/js/library.js"></script>

请注意,嵌入式事件处理程序也被阻止:

<button id="btn" οnclick="doSomething()">

你应该用addEventListener调用代替:

document.getElementById("btn").addEventListener('click', doSomething);

不安全的内联脚本

注意:禁止内联样式和内联脚本是CSP提供的最大安全胜利之一。但是,如果你绝对必须使用它,有几个机制可以允许它们。

要允许内联脚本和内联事件处理程序,'unsafe-inline’可以指定与内联块匹配的 nonce-source 或 hash-source。

Content-Security-Policy: script-src 'unsafe-inline';

上述内容安全策略将允许内联

<script>

var inline = 1;

</script>

您可以使用nonce-source来仅允许特定的内联脚本块:

Content-Security-Policy: script-src 'nonce-2726c7f26c'

您将不得不在

<script nonce="2726c7f26c">

var inline = 1;

</script>

或者,您可以从内联脚本创建散列。CSP支持sha256,sha384和sha512。

Content-Security-Policy: script-src 'sha256-076c8f1ca6979ef156b510a121b69b6265011597557ca2971db5ad5a2743545f'

生成散列时,不要包含

<script>var inline = 1;</script>

不安全的评估表达式

所述’unsafe-eval’源表达控制该创建从串代码几个脚本执行方法。如果’unsafe-eval’未用script-src指令指定,则以下方法被阻止并不会产生任何影响:

- eval()

- Function()

当传递一个字符串文字就像这样的方法: window.setTimeout(“alert(“Hello World!”);”, 500); - window.setTimeout

- window.setInterval

- window.setImmediate

- window.execScript (IE <11)

strict-dynamic

'strict-dynamic’源表达指定明确给出与存在于标记的脚本,通过用随机数或散列伴随它的信任,应当被传播到由根脚本加载的所有脚本。与此同时,任何白名单或源表达式(例如’self’或’unsafe-inline’将被忽略)。例如,一种策略script-src ‘strict-dynamic’ ‘nonce-R4nd0m’ https://whitelisted.com/可以允许加载根脚本

script-src 'strict-dynamic' 'nonce-someNonce'

要么

script-src 'strict-dynamic' 'sha256-hash'

可以以strict-dynamic向后兼容的方式进行部署,而不需要用户代理嗅探。

政策:

script-src 'unsafe-inline' https: 'nonce-abcdefg' 'strict-dynamic'

将’unsafe-inline’ https:在支持CSP1 https: ‘nonce-abcdefg’的浏览器,支持CSP2的’nonce-abcdefg’ 'strict-dynamic’浏览器以及支持CSP3的浏览器中发挥作用。

如果本文对你有所帮助,欢迎关注点赞,分享给您身边的朋友。您的鼓励就是对我的最大动力。

边栏推荐

猜你喜欢

运力升级助力算力流转,中国数字经济的加速时刻

什么是内部客户服务?

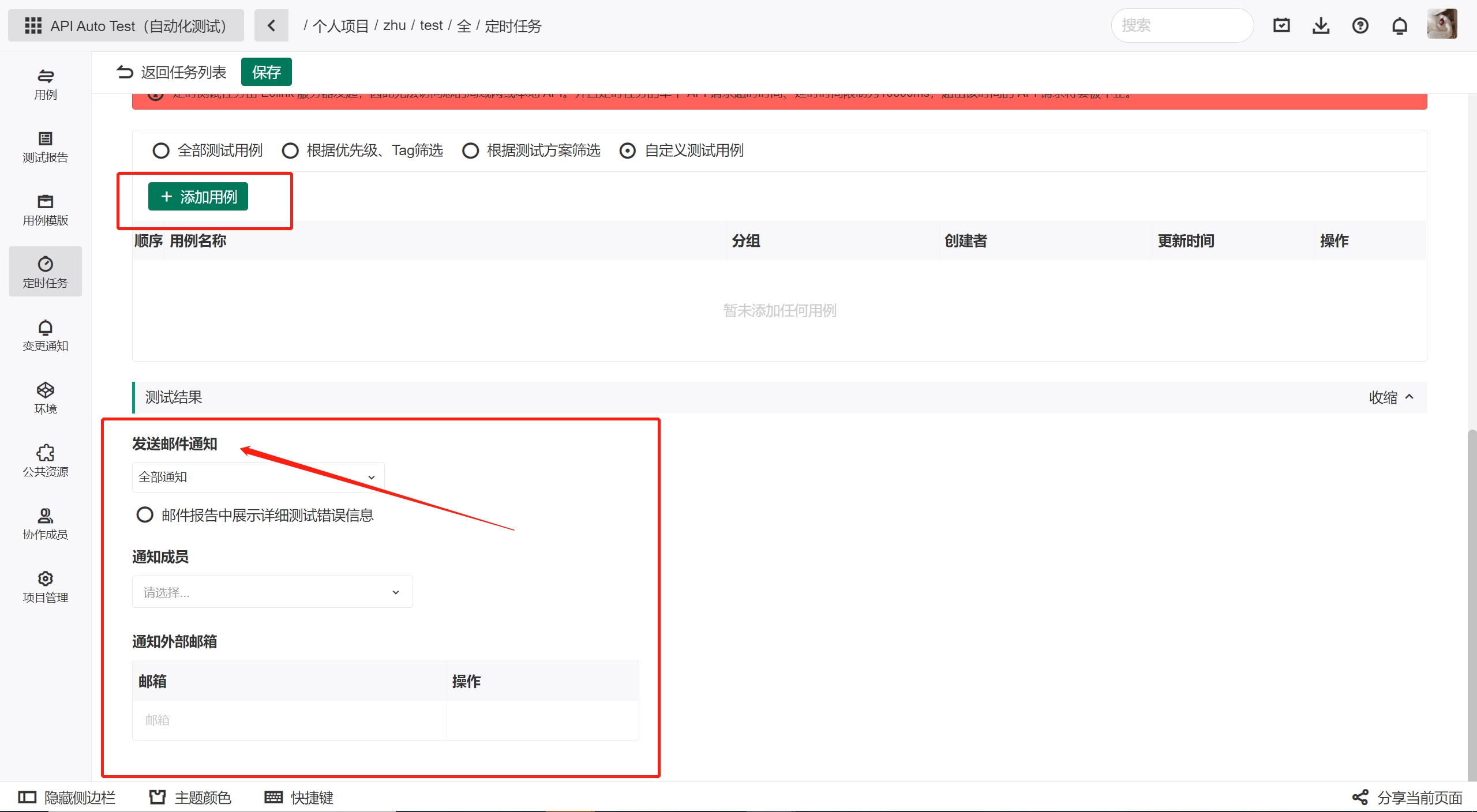

如何进行自动化测试?【Eolink分享】

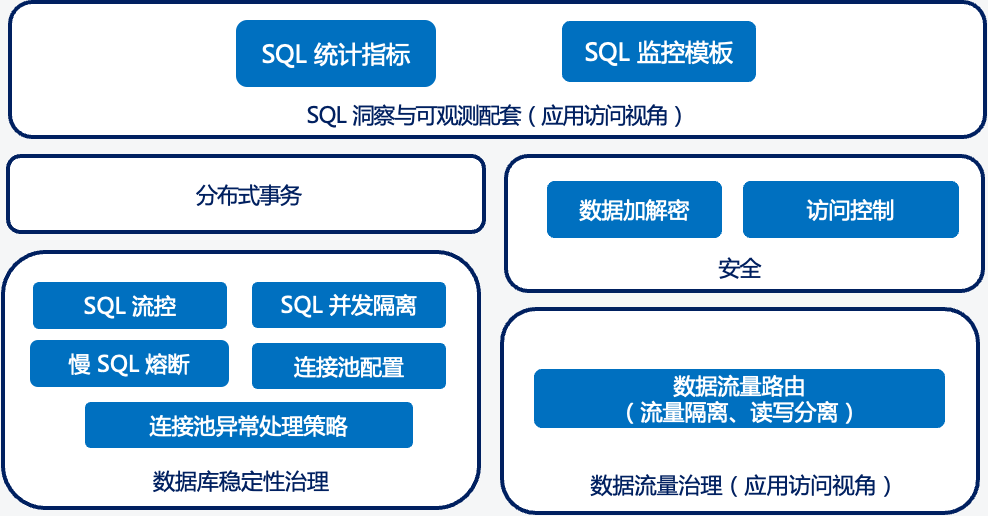

数据库治理的探索与实践

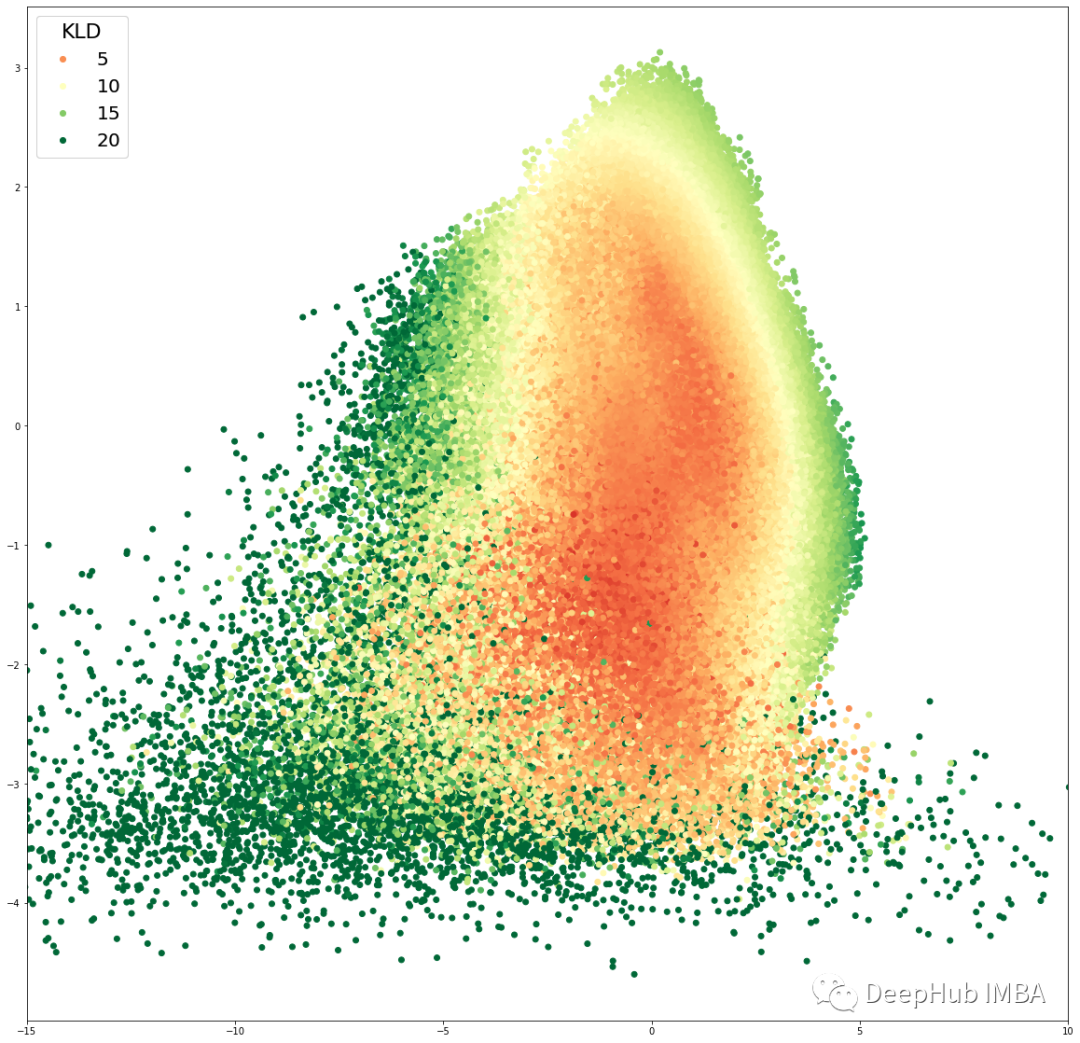

在表格数据集上训练变分自编码器 (VAE)示例

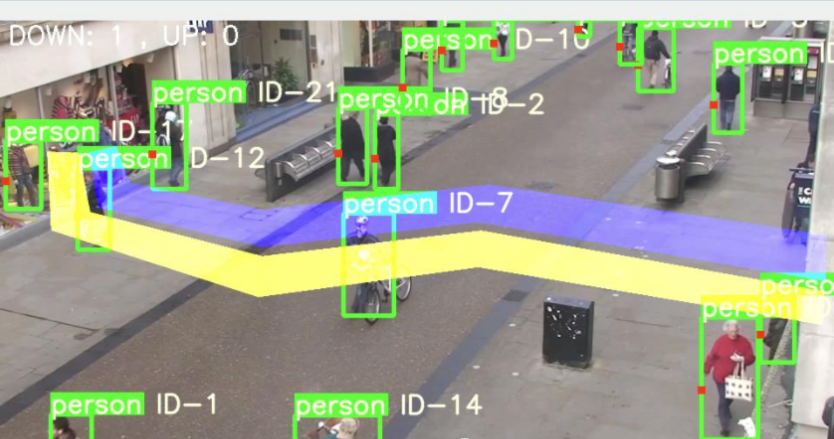

Pedestrian fall detection experiment based on YOLOV5

查询APP Store已发布过的版本记录

Redis数据库—定义、特点、安装、如何启动与停止

The CPU suddenly soars and the system responds slowly, what is the cause?Is there any way to check?

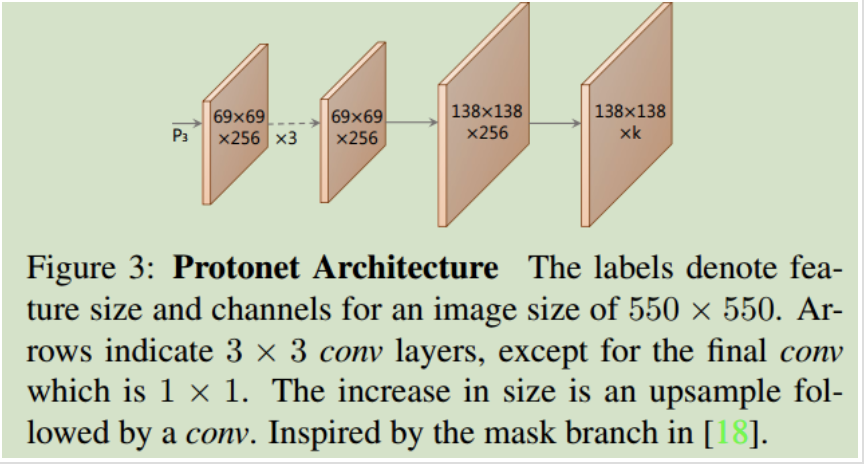

当前最快的实例分割模型:YOLACT 和 YOLACT++

随机推荐

win10 uwp MVVM 轻量框架

直播回顾|7 月 Pulsar 中文开发者与用户组会议

limux入门3—磁盘与分区管理

【RTOS训练营】关于上课和答疑

server

gbase8s创建RANGE分片表

【STM32】入门(五):串口TTL、RS232、RS485

Those things about the curl command

MySQL安装教程(详细)

ACP-Cloud Computing By Wakin自用笔记(2)CPU和内存虚拟化

EuROC dataset format and related codes

使用.NET简单实现一个Redis的高性能克隆版(二)

四维图新:子公司首款功能安全 MCU 芯片已陆续送样

curl命令的那些事

[Distributed Advanced] Let's fill in those pits in Redis distributed locks.

”元宇宙“必须具备这些特点

我的四周年创作纪念日

Day018 继承

openharmony初体验(1)

股票开户广发证券,网上开户安全吗?