当前位置:网站首页>nmap工具介紹及常用命令

nmap工具介紹及常用命令

2022-07-08 01:50:00 【tlucky1】

1.功能介紹

nmap(network mapper),網絡映射器,是kali內置的一款工具,是網絡連掃描軟件,用來掃描網上設備開放的網絡連接端。確定哪些服務運行在哪些連接端,並且,推斷設備使用什麼系統。

nmap的基本功能:

檢測存活在網絡上的設備(設備發現)

檢測開放的端口號(端口發現或枚舉)

檢測到相應的端口號(服務發現)的軟件和版本

檢測操做系統,硬件地址,以及軟件地址

2.常用命令

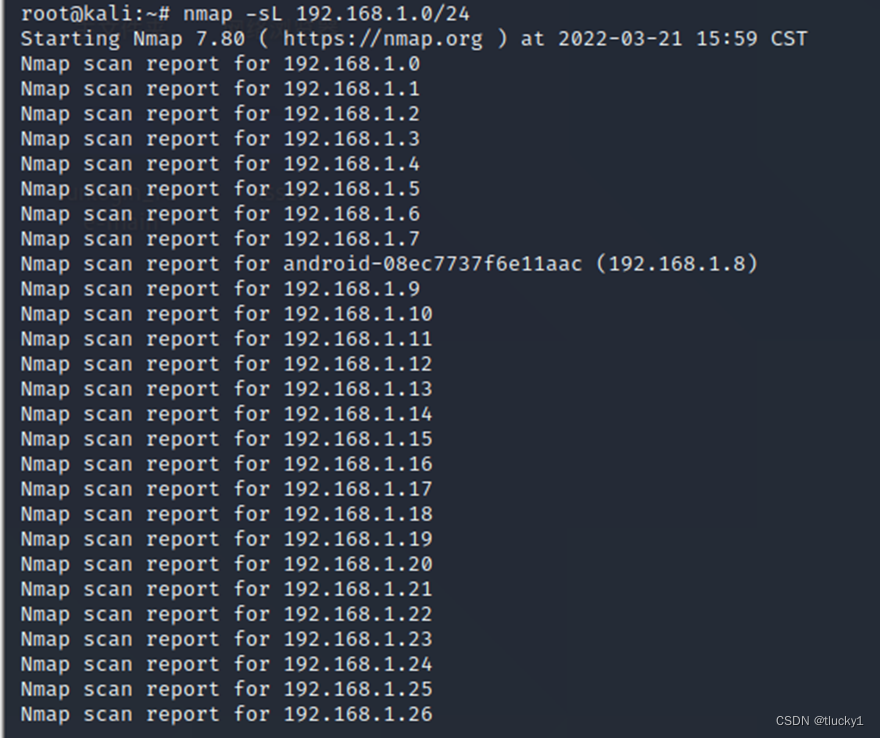

1.nmap -sL ip/ip段

-sL(列錶發現)它只會列出指定網絡上的每臺主機,不會發送任何報文到目標主機,使用-sL指令只是簡單的掃描指定網絡上的所有主機,並不能確定主機是否存活,所以掃描速度是很快的。

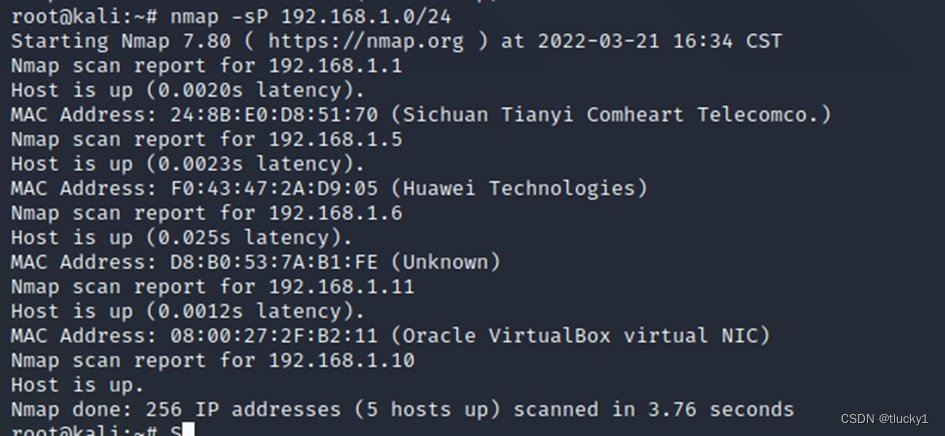

2.nmap -sP ip/ip段

-sP使用的ping掃描,然後將對ping掃描做出響應的主機列出來,並不會繼續測試(如端口掃描或者操做系統探測),主機禁ping時,使用-Pn 强制默認存活。掃描192.168.1.0/24網段發現5臺存貨設備。

由掃描結果可以看出,通過-sP的掃描192.168.1.0/24網段發現5臺設備做出了ping響應。

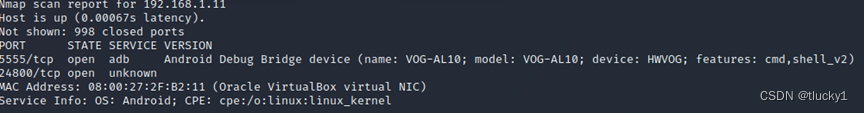

3.nmap -sS ip/ip段

-sS 半開放掃描,是用的次數最多的掃描選項,SYN掃描,被稱為半開放掃描,不會打開一個完整的TCP連接,而且不會有任何會話,對於目標主機來說,不會把半開放掃描連接計入到系統日志中去,不會將其視為攻擊掃描,執行得比較快速,效率也比較高,反觀一個完整的TCP連接需要進行3次握手,但是需要root/administrator權限執行

由掃描結果可以看出,通過-sS的掃描,檢測除了192.168.1.11所開放的端口,以及服務信息,可以說信息已經顯示的很完美了

4.nmap -sT ip/ip段

前面提到的-sS是半開放式掃描,-sT可以說是全開放式掃描,需要完成3次握手,這種掃描方式為nmap默認的掃描方式,使用這種掃描方式要求調用系統的connect()。與參數-sS不同,-sT不需要root權限,普通用戶也可以使用,但是這種掃描方式很容易被檢測到,在被掃描主機中的日志中上會記錄大量的連接請求,由於要完成三次握手,因此效率比較低,速度也很慢。

將掃描結果與-sS參數掃描結果對比,更全面,信息更多。

5.nmap -sU ip/ip段

用來掃描udp端口,這種掃描方式用來掃描目標主機開啟的udp端口,這種掃描技術用來尋找目標主機打開的UDP端口,不會發送SYN包,如果有ICMP不可達的信息返回,說明udp端口是關閉的,掃描速度是比較慢的。

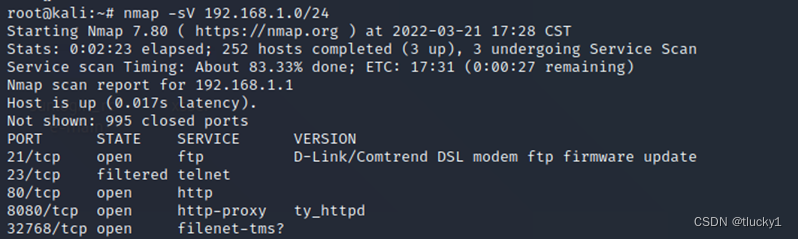

6.nmap -sV ip/ip段

檢測版本,這種掃描方式能够用來掃描目標主機和端口上運行的版本,並將它列出來。

從圖中可以看出,使用-sV參數和其他參數最大的不同就是他的掃描結果後邊還有帶著系統的信息

边栏推荐

- 从Starfish OS持续对SFO的通缩消耗,长远看SFO的价值

- Voice of users | understanding of gbase 8A database learning

- Codeforces Round #633 (Div. 2) B. Sorted Adjacent Differences

- Urban land use distribution data / urban functional zoning distribution data / urban POI points of interest / vegetation type distribution

- 由排行榜实时更新想到的数状数值

- Why did MySQL query not go to the index? This article will give you a comprehensive analysis

- Remote Sensing投稿經驗分享

- Uniapp one click Copy function effect demo (finishing)

- Coordinate conversion of one-dimensional array and two-dimensional matrix (storage of matrix)

- 不算不知道,花呗分期的真实利率居然这么高

猜你喜欢

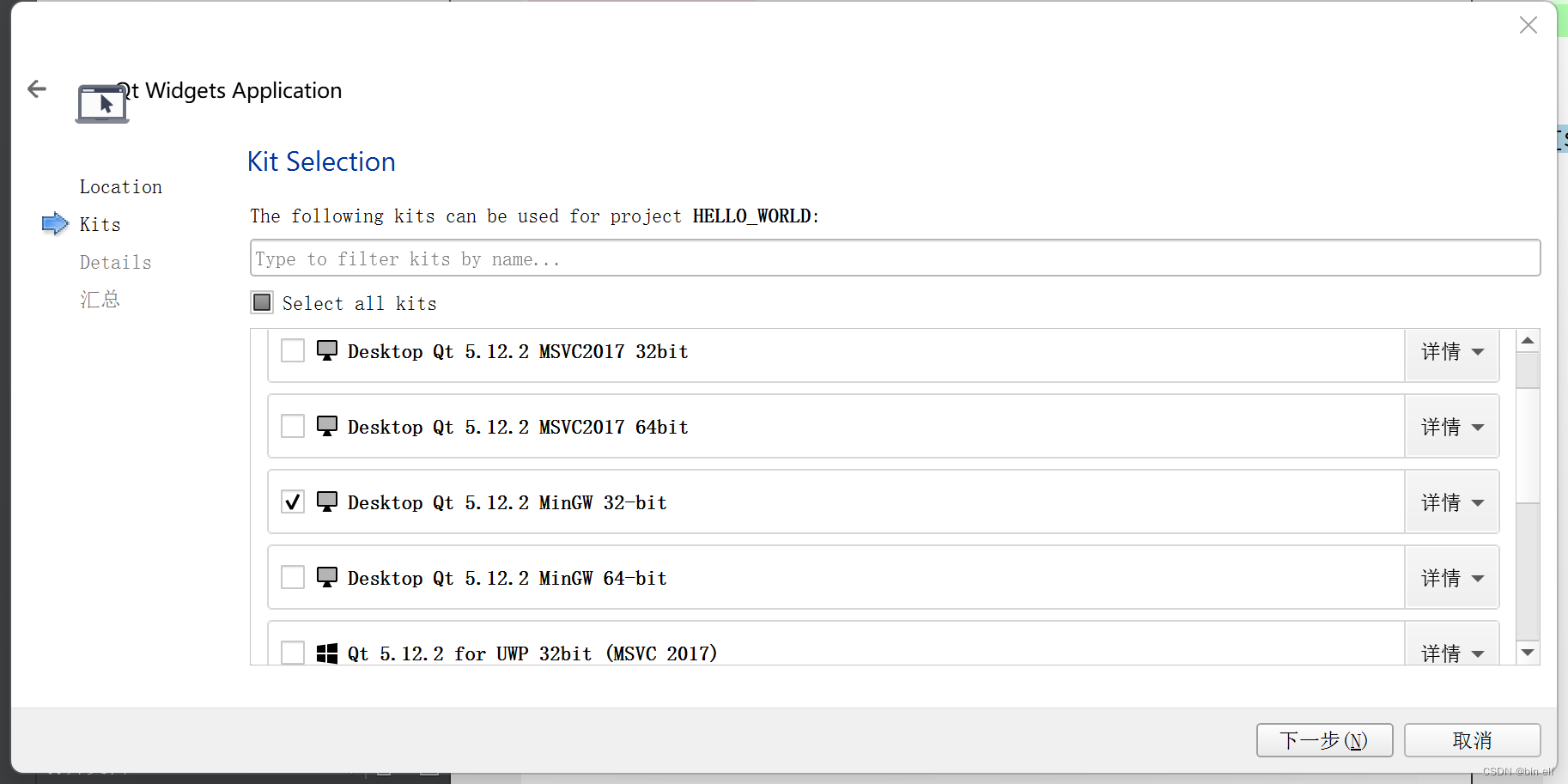

Qt - - Packaging Programs - - Don't install Qt - can run directly

3. Multi agent reinforcement learning

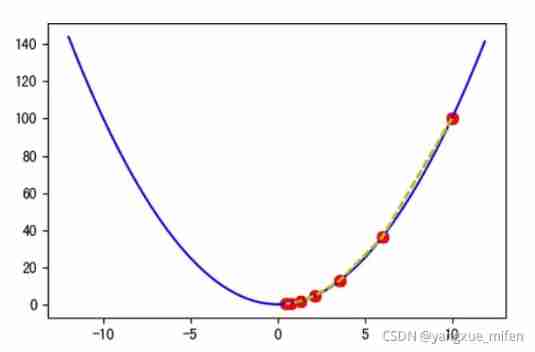

About snake equation (2)

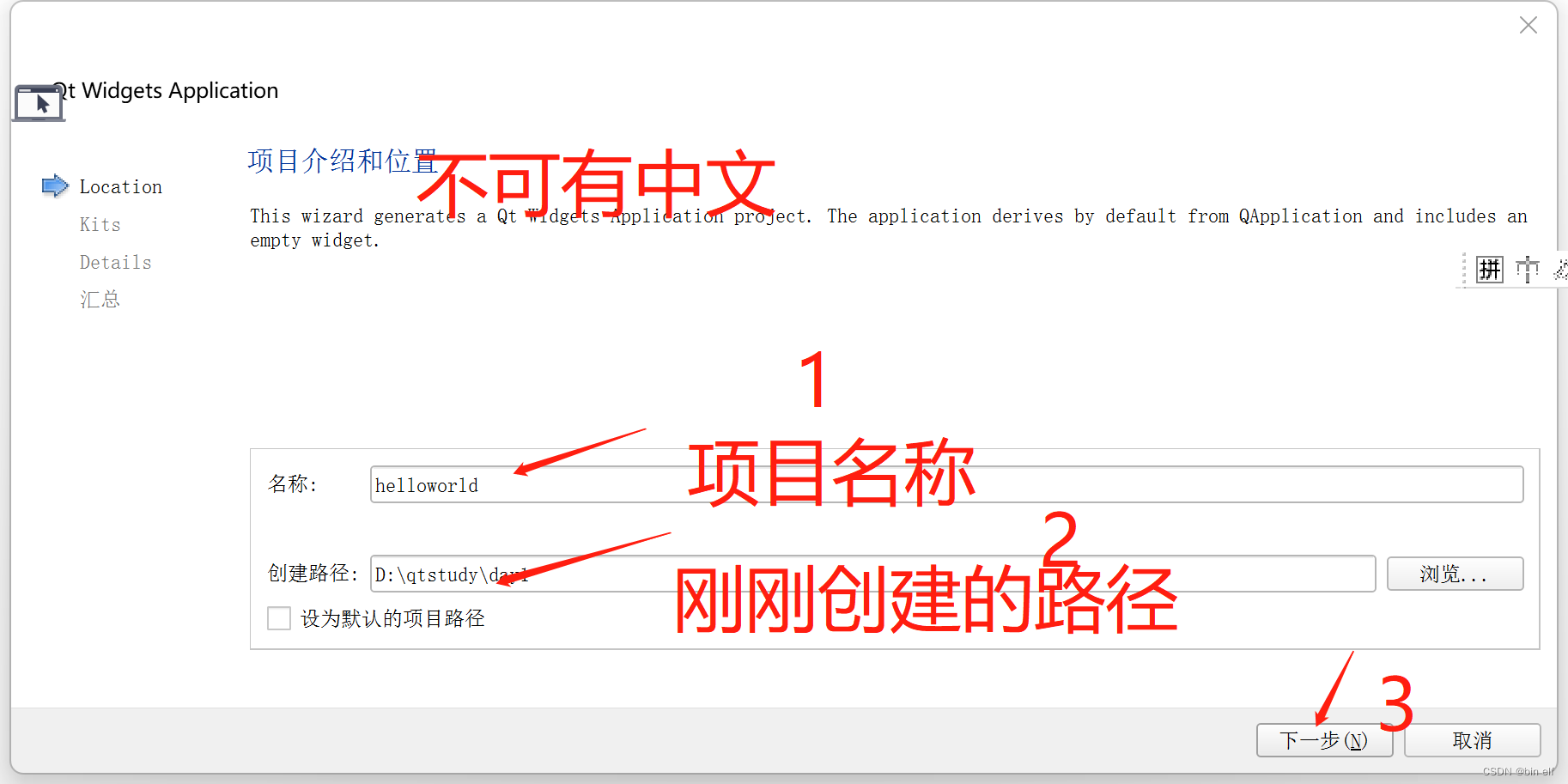

QT build with built-in application framework -- Hello World -- use min GW 32bit

第七章 行为级建模

How to make enterprise recruitment QR code?

Usage of hydraulic rotary joint

从Starfish OS持续对SFO的通缩消耗,长远看SFO的价值

QT--创建QT程序

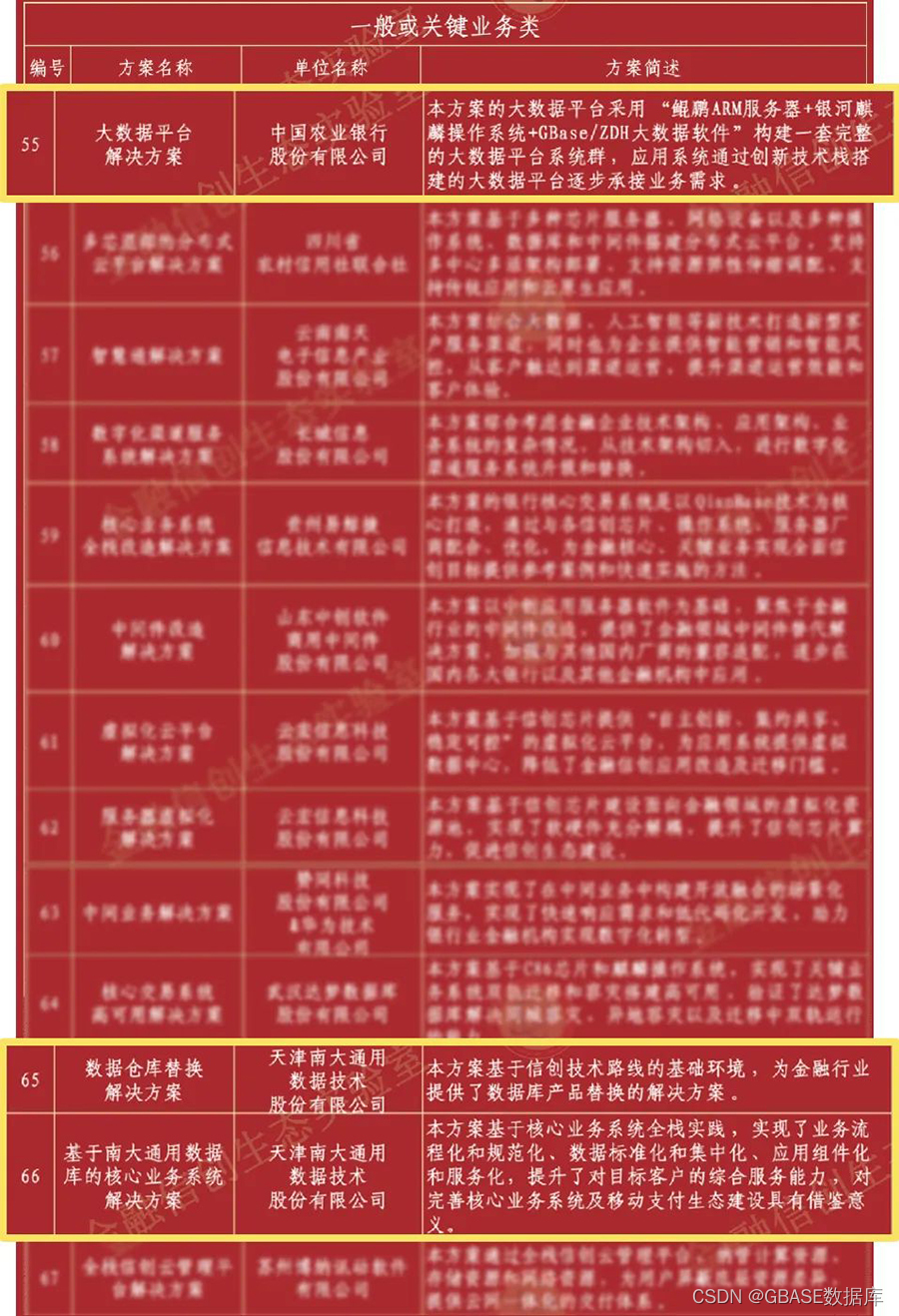

能力贡献 GBASE三大解决方案入选“金融信创生态实验室-金融信创解决方案(第一批)”

随机推荐

Tapdata 的 2.0 版 ,開源的 Live Data Platform 現已發布

Uniapp one click Copy function effect demo (finishing)

node js 保持长连接

Get familiar with XML parsing quickly

QT build with built-in application framework -- Hello World -- use min GW 32bit

PB9.0 insert OLE control error repair tool

ArrayList源码深度剖析,从最基本的扩容原理,到魔幻的迭代器和fast-fail机制,你想要的这都有!!!

给刚入门或者准备转行网络工程师的朋友一些建议

From starfish OS' continued deflationary consumption of SFO, the value of SFO in the long run

Chapter 7 behavior level modeling

PHP 计算个人所得税

regular expression

About snake equation (1)

Anaconda3 tutorial on installing and adding Tsinghua image files

common commands

PHP to get information such as audio duration

qt--将程序打包--不要安装qt-可以直接运行

Matlab code about cosine similarity

About snake equation (2)

cv2读取视频-并保存图像或视频