当前位置:网站首页>「运维有小邓」符合GDPR的合规要求

「运维有小邓」符合GDPR的合规要求

2022-07-07 02:06:00 【运维有小邓@】

GDPR于2018年5月25日生效,它标志着企业如何处理个人数字隐私的一个受欢迎的变化。在不到一年的时间内,企业正在改革其数据隐私政策和安全战略,以满足GDPR的严格要求。毕竟,此合规性授权在其所有不同阶段(静止,使用和运输过程中)管理个人数据的安全性。它还概述了企业在收集个人数据之前必须得到明确的同意,并坚持要求企业采取技术措施:

- 审核整个网络的数据访问和流量。

- 在发生数据泄露后的72小时内检测到数据泄露。

- 进行适当的违规后活动,例如生成事故报表或自动修复违规行为。

GDPR

GDPR

使用EventLog Analyzer符合GDPR的要求

EventLog Analyzer是我们全面的日志管理和审计解决方案,可以帮助您的企业轻松满足GDPR的数据安全要求。当涉及到GDPR检测和响应漏洞的要求时,EventLog Analyzer具有您需要的报表和搜索功能。通过预定义的GDPR报表模板,EventLog Analyzer可以帮助安全管理员和数据保护人员审核存储个人数据和个人数据本身更改的系统上发生的所有活动。它还可以帮助您的企业向监管机构提交审核报表。

EventLog Analyzer

审核个人数据访问和用户活动

通常,个人数据(例如姓名,电子邮件地址,联系方式等)存储在数据库中以便于访问和处理。为确保安全地存储和处理此机密数据,您需要审核涉及个人数据的所有操作,包括用户访问。

EventLog Analyzer使用预定义的报表模板使审核更容易,提供以下信息:

- 用户登录,注销和登录失败,以及登录/注销活动趋势和登录失败的原因。

- 执行选择,插入,删除和更新查询。

- 对数据库表和模式的更改。

- 已创建,删除或更改的触发器和存储过程。

审计和跟踪上述安全事件有助于您尽快发现任何异常情况,从而快速缓解违规行为。

使用EventLog Analyzer快速检测并修复漏洞

关于检测和报表数据泄露事件的GDPR要求 - “'在没有不当延迟的情况下,在不知情的情况下,不迟于72小时后通知个人数据泄露给监督机构” - 重申这一事实并非总是可能防止数据泄露。当它们确实发生时,需要的是及时检测和响应。

EventLog Analyzer可以通过其实时关联引擎和事件响应系统立即检测数据泄露和攻击。EventLog Analyzer具有20多种预定义的关联规则,可识别任何形式的攻击,包括勒索软件,拒绝服务(DoS),强力攻击,SQL注入等等。

漏洞修复

用于检测的预定义关联规则

- 勒索软件攻击

- 在数据库中重复SQL注入尝试

- 可能的蠕虫活动

- 恶意URL请求

- 多个文件权限更改

- 蛮力攻击等等。

EventLog Analyzer还包括一个自定义关联规则构建器,可帮助您创建检测特定攻击模式的规则,并在发生复杂攻击时实时通知您。EventLog Analyzer的自定义脚本选项可自动执行违规修复。

此外,EventLog Analyzer的关联引擎还集成了其内置的事件管理系统(能够在每个检测到的事件的帮助台控制台中提高票证),增加了对事件解决的责任。

事件管理系统

事件管理系统

进行取证分析并生成事故报表

GDPR概述了处理或处理个人数据的企业应在数据泄露后进行适当的事件分析,并提供有关该违规行为影响的信息。

EventLog Analyzer通过其高速日志搜索引擎帮助您满足此要求,该搜索引擎可以有效地进行取证分析,并深入到包含有关数据泄露信息的确切日志条目。它还提供开箱即用的报表,突出显示诸如谁对个人数据进行了哪些更改,何时以及从何处进行更改等信息。这些细节有助于确定违规行为的影响及其可能的后果,并有助于减少未来类似类型的违规行为。

边栏推荐

- C language sorting (to be updated)

- C language (structure) defines a user structure with the following fields:

- jmeter 函数助手 — — 随机值、随机字符串、 固定值随机提取

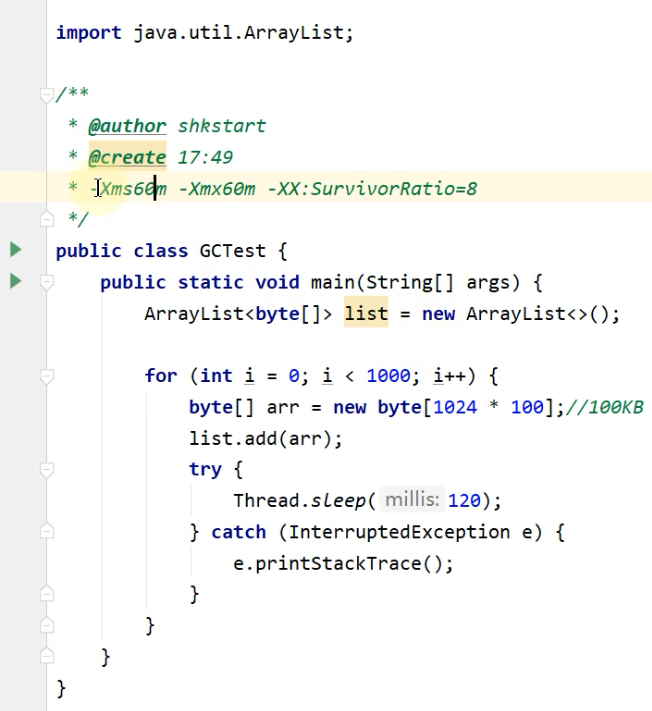

- JVM monitoring and diagnostic tools - command line

- 线性代数(一)

- Redis (I) -- getting to know redis for the first time

- How to keep accounts of expenses in life

- UIC (configuration UI Engineering) public file library adds 7 industry materials

- c面试 加密程序:由键盘输入明文,通过加密程序转换成密文并输出到屏幕上。

- 牛客小白月赛52 E.分组求对数和(二分&容斥)

猜你喜欢

面试中有哪些经典的数据库问题?

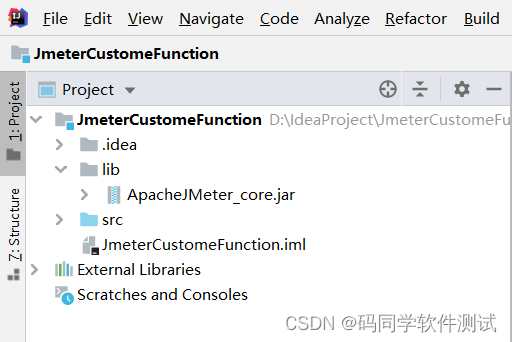

JMeter's own functions are not enough? Why don't you develop one yourself

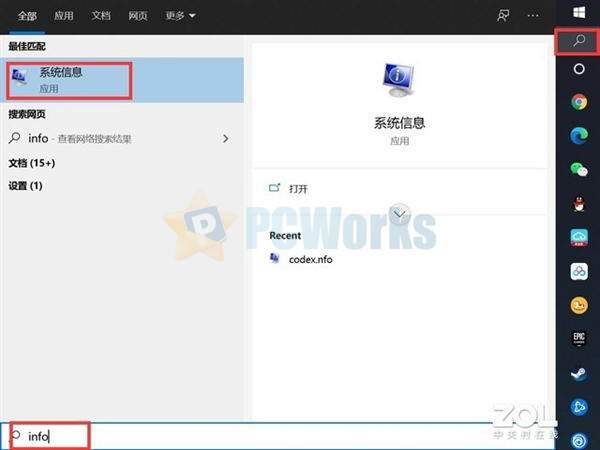

安装VMmare时候提示hyper-v / device defender 侧通道安全性

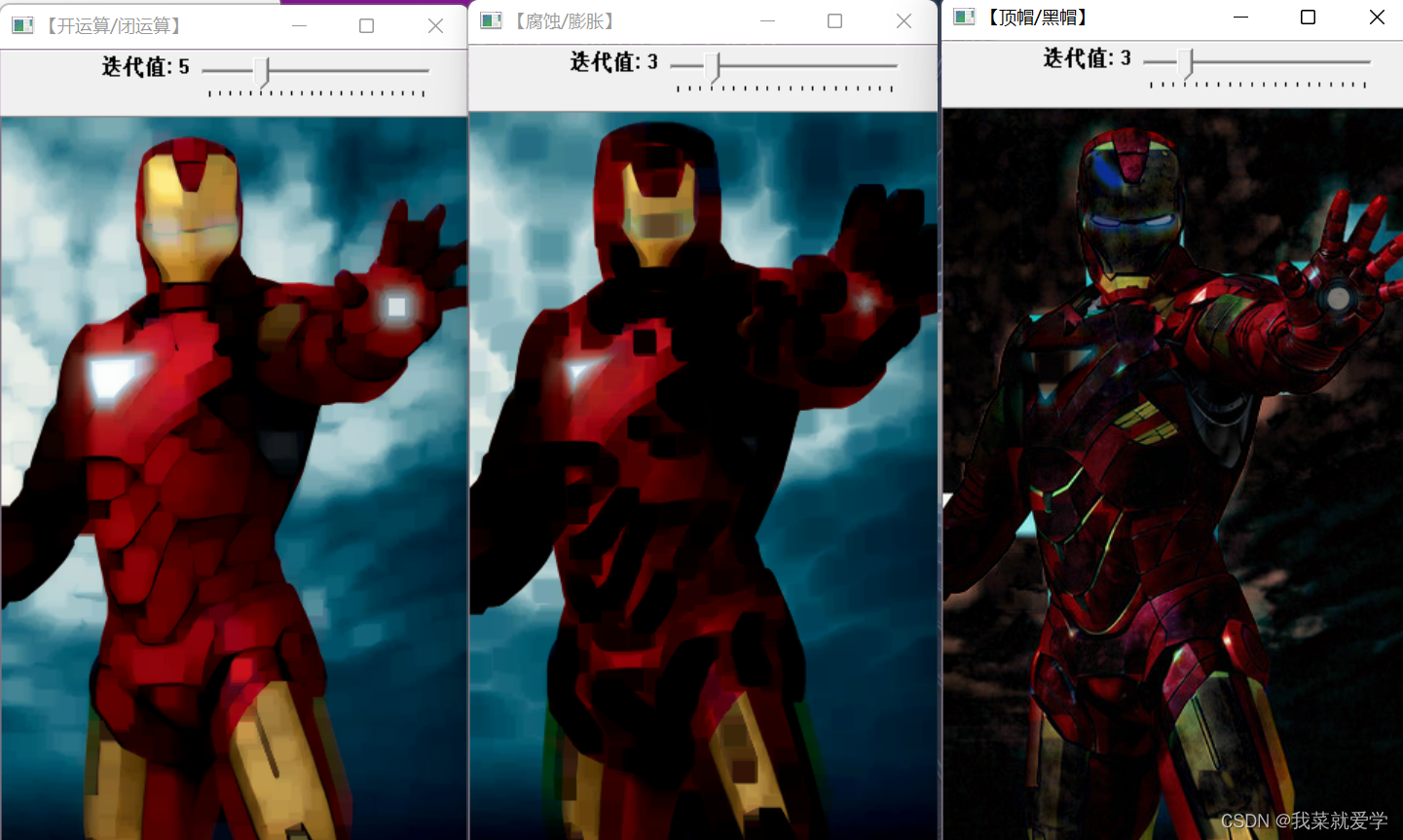

![[opencv] morphological filtering (2): open operation, morphological gradient, top hat, black hat](/img/45/f3b960e3c56f50674b0e6374cba705.png)

[opencv] morphological filtering (2): open operation, morphological gradient, top hat, black hat

【OpenCV】形态学滤波(2):开运算、形态学梯度、顶帽、黑帽

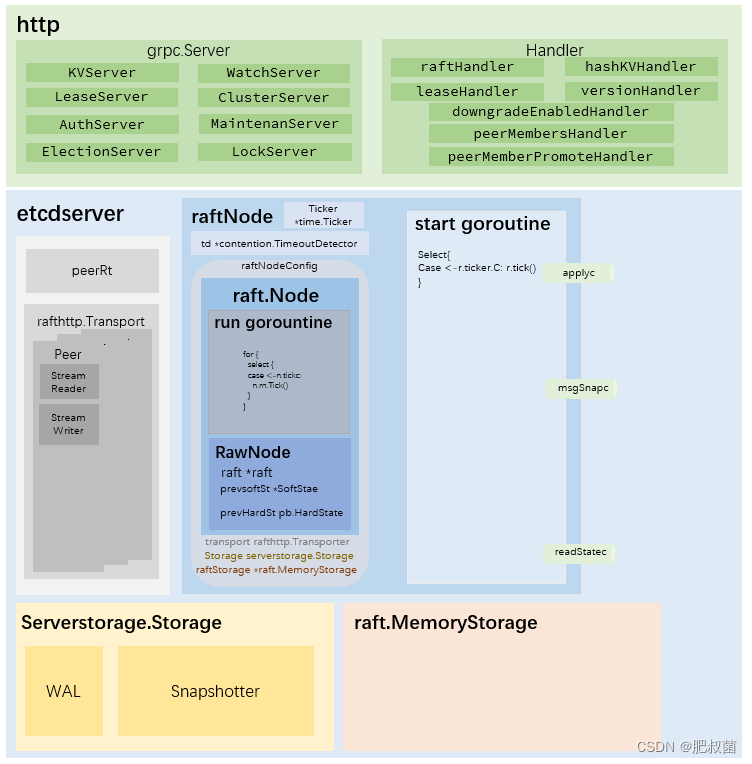

ETCD数据库源码分析——从raftNode的start函数说起

JVM command - jmap: export memory image file & memory usage

You don't know the complete collection of recruitment slang of Internet companies

go-microservice-simple(2) go-Probuffer

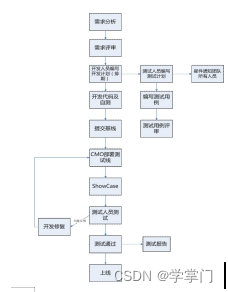

Several key steps of software testing, you need to know

随机推荐

c面试 加密程序:由键盘输入明文,通过加密程序转换成密文并输出到屏幕上。

Subghz, lorawan, Nb IOT, Internet of things

3531. 哈夫曼树

「解析」FocalLoss 解决数据不平衡问题

学习笔记|数据小白使用DataEase制作数据大屏

C language interview to write a function to find the first public string in two strings

Force deduction 62 different paths (the number of all paths from the upper left to the lower right of the matrix) (dynamic planning)

哈趣投影黑马之姿,仅用半年强势突围千元投影仪市场!

字符串常量与字符串对象分配内存时的区别

计算模型 FPS

怎样查找某个外文期刊的文献?

3428. Put apples

QT console output in GUI applications- Console output in a Qt GUI app?

Experience of Niuke SQL

Install mongodb database

Google Chrome browser released patch 103.0.5060.114 to fix the 0-day vulnerability

JVM 全面深入

You don't know the complete collection of recruitment slang of Internet companies

693. Travel sequencing

Rk3399 platform development series explanation (WiFi) 5.52. Introduction to WiFi framework composition