当前位置:网站首页>解读:如何应对物联网目前面临的安全问题?

解读:如何应对物联网目前面临的安全问题?

2022-07-05 17:02:00 【软件测试网】

随着新一代物联网信息技术的深入发展和广泛应用,国家加快推进智慧城市建设和数字化转型,物联网安全建设已成为新型基础设施规划、建设、管理领域关注的重点。

推进物联网安全是为促进新技术产业发展而建立的重要方式,是破解诸多智慧化业务发展建设安全保障难题的可靠途径。物联网技术在高速发展和广泛应用的时期,面临的安全问题越来越多,各国都加速了面向物联网安全的相关立法和政策制度的制定,以保障物联网健康发展。

2016年,美国国土安全部出台了《保障物联网应用安全战略基本原则》,指出要从工程设计阶段认真考虑安全问题,强化安全更新与技术漏洞管控,制定安全性操作方法,根据影响优先考虑安全措施、提升透明度、谨慎接入互联网等。

加州在2018年颁布的《物联网设施网络安全法》是世界上第一部关于物联网设施的安全法律,在立法层面上规范了对物联设施的安全性要求。2019年6月,美国众议院批准了《物联网网络安全改善法令》,该法令将有望对政府部门采用的所有物联设施制定最低的安全标准。

我国虽然在物联网技术方面发展得相对较晚,但近年来的进展速度却令人瞩目。到目前为止,在我国各地的物联网示范工程项目都进展得很快,物联网企业也快速增加,物联网相关技术、专利、标准和产品等数量都在快速增长。中国早于2013年就将物联网的安全性列入政府工作体系中,并不断推进物联网的安全建设工作。同年出台的《国务院办公厅对于推进物联网秩序发展的指示若干意见》明确提出,将建立健全物联网安全测试、风险评价、安全预警、紧急处理等制度。

2019年出台的网络安全等级保护2.0相关标准也明确了物联网安全要求。在法规方面,我国政府部门已经颁布与网络安全保护有关的规章以及相关规范性文件为物联网行业安全监管提供了法律制度依据。在过去的一年中,《物联网新型基础设施建设三年行动计划》以及《物联网基础安全标准体系建设指南(2021版)》的相继发布,为物联网的建设和安全标准提供了可参照的依据。

针对目前物联网安全亟需解决的问题,本文将从物联网安全防护框架、数据接入安全防护需求、移动终端安全管理、多业务使能平台承载安全以及终端安全管理等方面进行阐述。

一、物联网安全防护框架

1、传感设备安全需求

传感设备的主要任务是完成对信号的收集、识别与管理,包括传感终端与监控装置,因为传感终端普遍位于无人监视且恶劣的自然环境中,安全隐患相对突出,主要防范需求有:

- 可能受到自然环境、偷盗、私自移动位置、人为损伤等因素导致感应终端无法工作;

- 攻击者可利用鉴别机制的弱点恶意部署同型号或克隆一台相似设备接入系统实施攻击;

- 攻击者可利用无线电干涉、拒绝服务、入侵或影响感控装置对所处网络的路由等策略使得装置无法顺利地传输感知数据和接收命令;

- 攻击者利用物理获取或逻辑攻击的方式,对感控设备进行非授权访问和恶意控制并分析其所存储的敏感信息,造成信息泄露。

2、物联网终端入侵防范需求

针对互联网上充斥的各种威胁,入侵探测功能可以监控网络和系统资源,找出违反安全策略的行为及威胁迹象并发出报警。做为网络边界安全的基础设施,攻击防护的主力,再加上物联网网络环境日趋重要和复杂的特点,物联网入侵防范需具备高可靠性、高性能、实用性以及准确性等能力。

- 高性能:采用在线部署模式,面对现在不断扩充的网络流量,如何能在大部分策略均开启防护的前提下依然保证应用层面的吞吐能力及延时限制是入侵防御的关键。

- 准确性:黑客攻击层层深入,物联网入侵能够深入网络检查,准确发现攻击,避免黑客攻击躲过检测,同时具有精确的检测规则以及趋于零的误报率、漏报率,保证检测的有效性。

- 可靠性:串联在客户网络环境中,面对突发的流量增大、设备断电、日志存储溢出、端口故障等问题,如何自动产生应急解决方案保障客户网络不受影响是入侵防范的基础。

- 实用性:除黑客的漏洞入侵攻击外,病毒木马传播、DDoS 攻击以及内部的恶意网站访问风险、网络资源滥用占用带宽等问题也是客户网络安全的常见问题,通过扩展进行多方面立体防护是入侵防范的责任。

3、物联网传输网络安全

需求相较传统网络物联网终端面临着更高的被篡改和仿冒的安全威胁,从终端对业务平台发起的 DDoS攻击会变得更加容易,各种不可控因素导致物联网终端的状态、回传数据无法得到信任。物联网上连接着多类型、大量数量的物联网传感终端,由于物联网终端设备的强分散性、弱组织化造成了对终端用户及数据的可信风险,因此根据物联网终端用户独有的技术特点和业务应用需求,需要构建完备的对物联网终端业务数据的传输安全性保护制度。

- 物联网安全网关需通过建立物联网虚拟专网,为终端至系统统一管理平台提供全程加密的通讯链路,确保终端至管理平台整个通讯链路的安全性。

- 物联网安全网关需实现终端准入后的行为控制,防止仿冒终端、异常终端等设备接入系统统一管理平台后对业务平台进行攻击。同时物联网安全网关可对各终端设备的通信协议制定黑白名单业务规则,对资产、通信协议、应用业务进行识别和控制。

4、物联网 APP 安全管理

物联网APP成为物联网生态中重要的一个组成部分,各类应用都需要相应APP作为载体,行业面向不同场景、灵活便捷的物联网APP服务将成为新的趋势。大量的行业APP在投放市场使用后出现了各方面的安全风险,包括敏感消息泄漏、身份验证绕过、代码破解、支付安全、资金被盗等各方面问题,这些安全漏洞的隐患给不法分子带来了可乘之机。

物联网APP需要在应用上线之前预先调研移动应用面临的各种安全性问题,并通过加壳等技术手段实现移动应用安全性增强。当应用上线后,可对应用持续监控,消除安全隐患,从而减少安全风险。

5、使能平台业务融合安全需求

使能平台定位于物联网设备管理、连接、分析以及安全保护方面的综合管理平台,实现了对各种物联网设备的连接、管理、数据加解密、信息保存、统计分析、实时计算、开放 API 接口、简化管理和规范设备连接等过程,为应用层业务开发提供了数据基础和网络保障,为设备的安全性提供了保证,也为设备统一管理提供了简单的入口。使能平台因承载各类数据,尤其是隐私数据,如何实现数据的脱敏、加密以及分类分级的安全防护是保证物联网数据安全的关键。

6、物联网安全管理中心

对于物联网广泛连接的特点,需对物联网安全网关统一实现管理并统一展现,对所有物联网终端的资产态势、运行状态、威胁态势、安全状态以地图的方式呈现。同时物联网安全管理平台需进行可视化的方式展示整体物联网网络的资产态势、威胁态势以及整体健康度,以地图的方式呈现全网安全网关以及物联网终端的运行状态,对物联网终端和物联网网络进行多维度的行为分析呈现,全面主动感知泛在物联网安全态势。

二、多类型数据接入安全防护需求

物联网网络多为异构网络,通信的模式较互联网相比更加复杂,面临着算法被破解、协议漏洞被利用、中间人攻击等安全威胁,并且对协议、密钥、证书、核心算法等进行暴力破解的行为也时有发生。数据连接网络的安全性问题也会直接被融入到各种智慧应用中,针对网络安全的威胁五花八门,例如对接入设备认证权限的入侵、对抗dos攻击系统的入侵、对连接交换机和服务器设备的入侵、对网络入侵检测 IDS 的监测入侵、对防火墙的入侵以及对容灾存储备份的入侵等。

物联网安全接入网关是为解决现存在物联网上的终端安全性问题而设计的专门产品。它基于物联网使用场景,可以接入摄像头、传感器等各类物联网终端。另外,针对物联网终端采集和处理大量的敏感数据,如果对这些数据的转发并未进行严格保密则很容易出现数据被盗等问题。因此需要加入双向身份认证机制,同时结合 VPN 技术用以防止数据窃取及篡改,保障数据的机密性、完整性及可用性。

1、无线通信安全需求

一方面,由于 WiFi、ZigBee、蓝牙、2/3/4/5G等无线通信技术自身存在的安全问题,以及物联网系统中多种无线通信技术并存的复杂性必然导致物联网业务应用面临安全问题;另一方面,由于各种感知终端和接入设施大多都部署在无人监视的场景下,攻击者很容易对这些设备采用技术手段进行逆向分析和攻击。此外,攻击者也可以发射干扰信号导致通讯中断,并且能够对无线数据进行劫持、窃听、篡改数据,因此有必要建立安全的传输通道以实现信息传输的安全性保障,通过数据校验保证数据的完整性,利用密码技术实现数据的机密性等。

2、传输交换安全需求

物联网信息传递过程中会通过各种异构特性的网络,并且物联网海量的节点导致数量巨大,当面临着海量数据传输需求时极易造成核心网络阻塞,从而导致各类拒绝服务攻击,因此需要通过多路传输机制减轻中心网络传输的压力,从而有效地预防拒绝服务攻击。同时,由于面临异相网络跨网认证等安全问题,可综合运用点到点密码管理机制和端到端密码机制保证传输层安全性。

另外,在物联网上传送的数据包由于未经签名验签极易出现被窃听、篡改、假冒和发送者的抵赖性等问题,需要通过PGP、SSL/TLS 和 IPSec 等协议进行通信加密和相关认证,以确保通讯双方传输交换的安全性。

三、移动终端安全管理

使用移动智能手机实现对设备的远程控制和环境的监视是物联网的基本价值,但移动端的引入也带来了安全上的风险,主要包括移动用户管理、移动设备管理、设备定位、消息通知、设备合规检查等移动设备本身的安全管理,移动应用商店、应用上传、下载、更新、推送等应用的安全管理以及移动应用的内容管理、数据安全等都是物联网中移动安全的重要组成部分。

四、多业务使能平台承载安全

物联网平台层的信息安全问题涉及到整个物联网生态链,物联网技术应用通常是智能终端连接到云端,之后再利用 App 和云端服务实现信息的交互进而完成对智能终端的远程安全管理。

目前物联网业务平台大多部署在云端服务器上,在物联网应用层面临着数据融合攻击、数据篡改攻击、错乱定位服务攻击等威胁,由于连接各类端口的架构相对疏松,不能提供有效措施对其进行统一管控与验证。在操作系统设计上缺少合理的安全策略,在开展业务时会遭遇各类信息安全风险,如信息泄漏、代码非法修改、组件非法更换等。针对物联网平台层所面临安全问题应建立起全面的安全防护措施。

- 物联网应用数据信息安全保障,建立物联网数据信息生成、获取、保存、传输、处理等全生命周期的安全标准。

- 物联网平台数据可信性,防止物联网数据在传递中被截取或纂改,保障平台收到的数据的可信性和完整性。

- 在各个用户对物联网平台的数据访问中,用户的数据访问权限、使用权限需要建立起细粒度的安全管控,使得物联网数据在使用过程中受控,即使出现安全事件也可及时溯源。

五、海量终端安全管理

在物联网系统的安全运维工作中,对物联网资产的梳理以及分类分级管理、对于合法资产以及非法资产的统计、在线及离线终端数量的统计等方面都成为了物联网终端安全管理的难题,以至于对物联网终端无法做精细化的权限控制,造成物联网设备威胁无法全面感知,甚至导致重要物联网资产在互联网暴露问题。

通过搭建物联网安全管理平台,企业可以进行完整的安全管控和策略管控,为物联网平台、感知终端设备以及网关提供统一的物联网安全性分析和多角度的数据可视化,为应用层业务开发提供数据支撑和网络支撑,为设备的安全提供保障,为设备统一管理提供简洁的入口,最终实现万物安全互联。

六、落实企业安全文化建设

对于企业来说,主张安全文化的建设要将企业安全理念和安全价值观表现在决策者和管理者的态度和行动中,落实在企业的管理制度中,将安全管理融入企业整个管理的实践中,将安全法规、制度落实在决策者、管理者和员工的行为方式中,将安全标准、技术、产品等落实在企业运营的业务、流程和应用中,由此构成一个良好的安全文化气氛。

通过安全文化的建设,影响企业各级管理人员和员工的安全自觉性,以文化的力量保障企业安全制度和安全体系的持续运营,这样才能抓住企业目前安全建设的实质和根本内涵。

边栏推荐

- The first lesson of EasyX learning

- The five most difficult programming languages in the world

- thinkphp模板的使用

- Which is more cost-effective, haqu K1 or haqu H1? Who is more worth starting with?

- URP下Alpha从Gamma空间到Linner空间转换(二)——多Alpha贴图叠加

- 北京内推 | 微软亚洲研究院机器学习组招聘NLP/语音合成等方向全职研究员

- CMake教程Step3(添加库的使用要求)

- 统计php程序运行时间及设置PHP最长运行时间

- Embedded-c Language-1

- 一文了解MySQL事务隔离级别

猜你喜欢

Judge whether a string is a full letter sentence

MySql 查询符合条件的最新数据行

Using C language to realize palindrome number

Design of electronic clock based on 51 single chip microcomputer

深入理解Redis内存淘汰策略

winedt常用快捷键 修改快捷键latex编译按钮

Judge whether a number is a prime number (prime number)

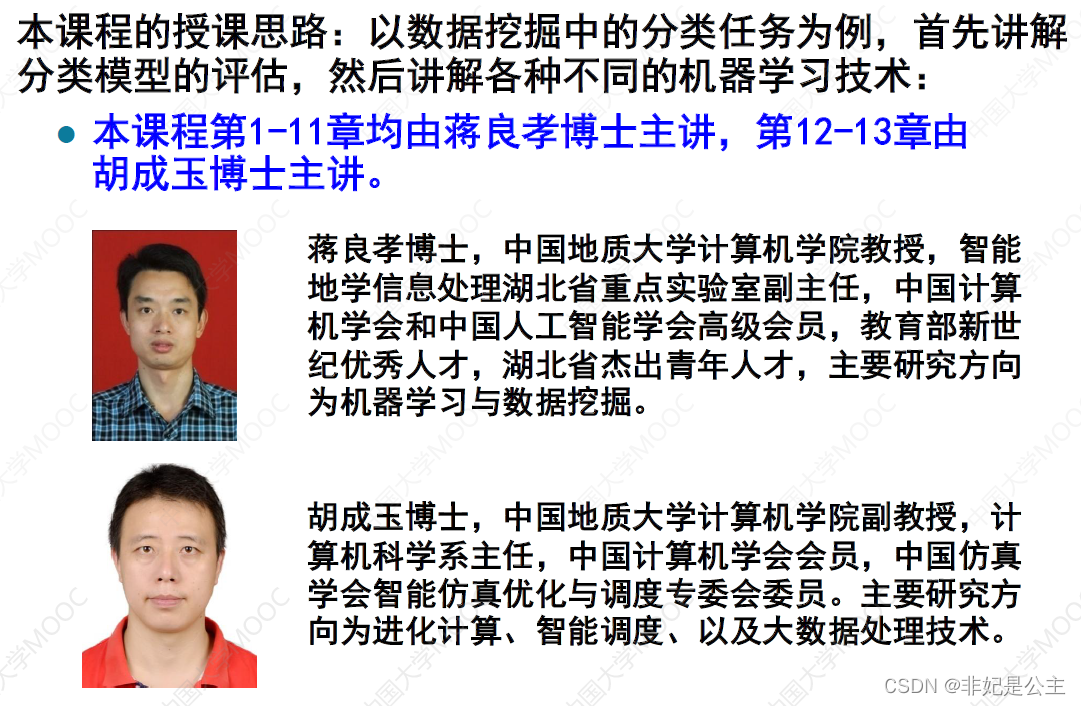

机器学习01:绪论

Check the WiFi password connected to your computer

Example tutorial of SQL deduplication

随机推荐

独立开发,不失为程序员的一条出路

Redis+caffeine two-level cache enables smooth access speed

Cartoon: how to multiply large integers? (I) revised version

Database design in multi tenant mode

flask解决CORS ERR 问题

一文了解Go语言中的函数与方法的用法

The five most difficult programming languages in the world

激动人心!2022开放原子全球开源峰会报名火热开启!

Design of electronic clock based on 51 single chip microcomputer

mysql如何使用JSON_EXTRACT()取json值

Mysql5.6 parsing JSON strings (supporting complex nested formats)

BigDecimal除法的精度问题

How to write a full score project document | acquisition technology

CMake教程Step4(安装和测试)

MYSQL group by 有哪些注意事项

Matery主题自定义(一)黑夜模式

张平安:加快云上数字创新,共建产业智慧生态

In depth understanding of redis memory obsolescence strategy

机器学习01:绪论

Use of ThinkPHP template