当前位置:网站首页>电子邮件安全或面临新威胁!

电子邮件安全或面临新威胁!

2022-08-03 23:23:00 【互联网安全研究院】

近日,Proofpoint的研究人员报告称,恶意软件对ISO、RAR和LNK文件附件的使用率飙升接近175%,越来越多的攻击者正在从启用宏的文档转向使用不同的文件类型获取初始访问权。

2022年2月以来,至少有10个恶意行为者开始在其活动中使用LNK文件。例如采用ISO和其他容器文件格式以及LNK文件。此类文件类型可以绕过微软的宏阻止保护,可用于分发能够导致后续恶意软件、数据侦察和盗窃以及勒索软件的可执行文件。”

Proofpoint研究人员指出:“这是电子邮件安全历史上最大变局之一,攻击者很可能会更多使用容器文件格式来传递恶意软件,同时减少对启用宏的附件的依赖。

2021年底之前,大多数恶意网络攻击使用电子邮件的Office文档传播恶意软件。一旦受害者点击,整个攻击链将会展开。

电子邮件已是恶意病毒、勒索软件的主要传播媒介之一,邮件攻击也是撕开企业防御系统,获取访问权,窃取数据最常见的攻击活动。同时,冒名邮件容易获得收件人信任,从而触发点击。

对于企业机构而言,在对邮件高强度加密的基础上,更加需要策略上的管控。

边栏推荐

- Kotlin - 扩展函数和运算符重载

- 栈的压入、弹出序列

- 禾匠编译错误记录

- 图论-虚拟节点分层建图

- ML's yellowbrick: A case of interpretability (threshold map) for LoR logistic regression model using yellowbrick based on whether Titanic was rescued or not based on the two-class prediction dataset

- JS获得URL超链接的参数值

- complete binary tree problem

- 3D Semantic Segmentation - 2DPASS

- 使用tf.image.resize() 和tf.image.resize_with_pad()调整图像大小

- 为什么我们需要回调

猜你喜欢

软件测试内卷严重,如何提升自己的竞争力呢?

响应式织梦模板餐饮酒店类网站

complete binary tree problem

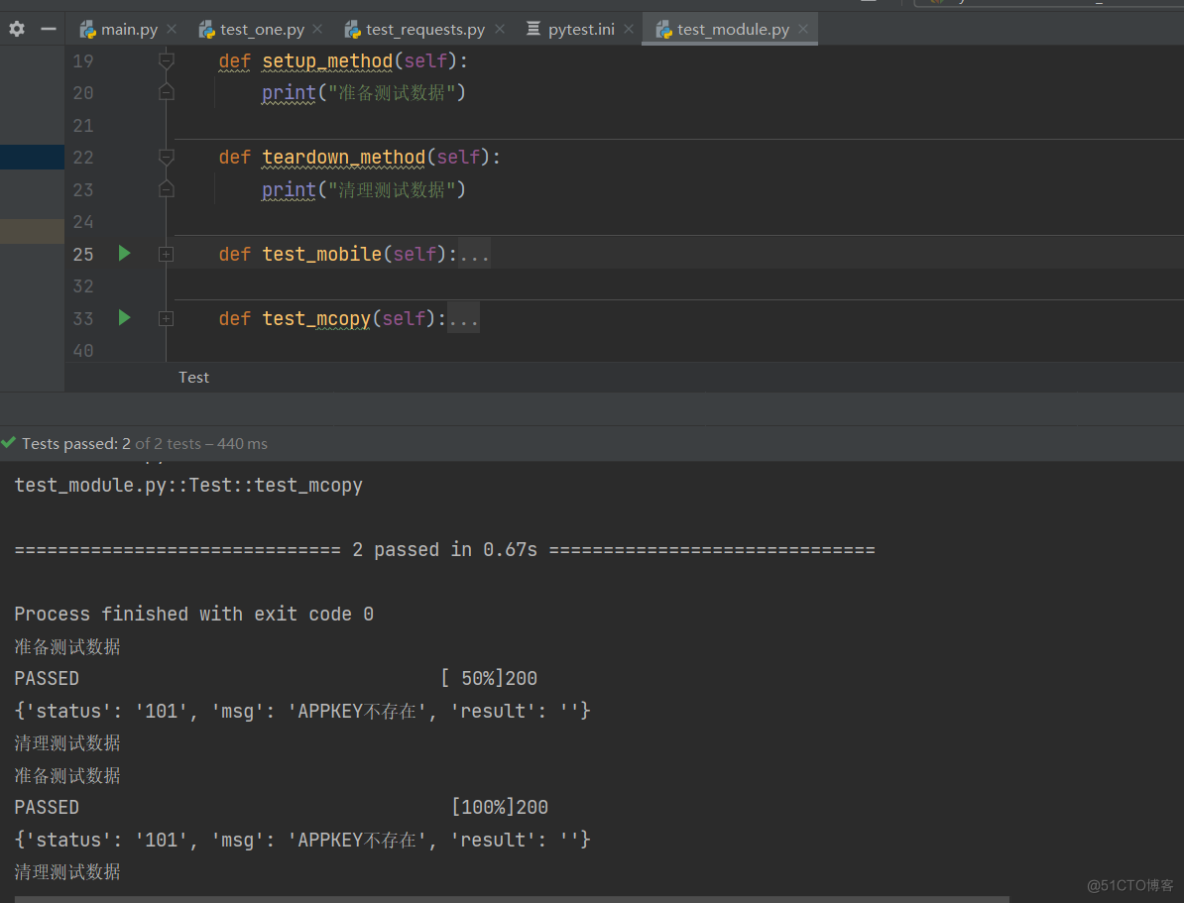

Pytest learn-setup/teardown

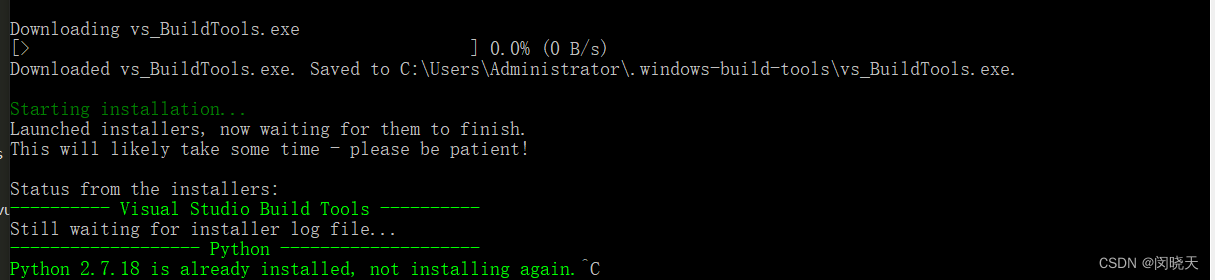

禾匠编译错误记录

jav一键生成数据库文档

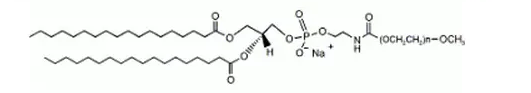

CAS: 178744-28-0, mPEG-DSPE, DSPE-mPEG, methoxy-polyethylene glycol-phosphatidylethanolamine supply

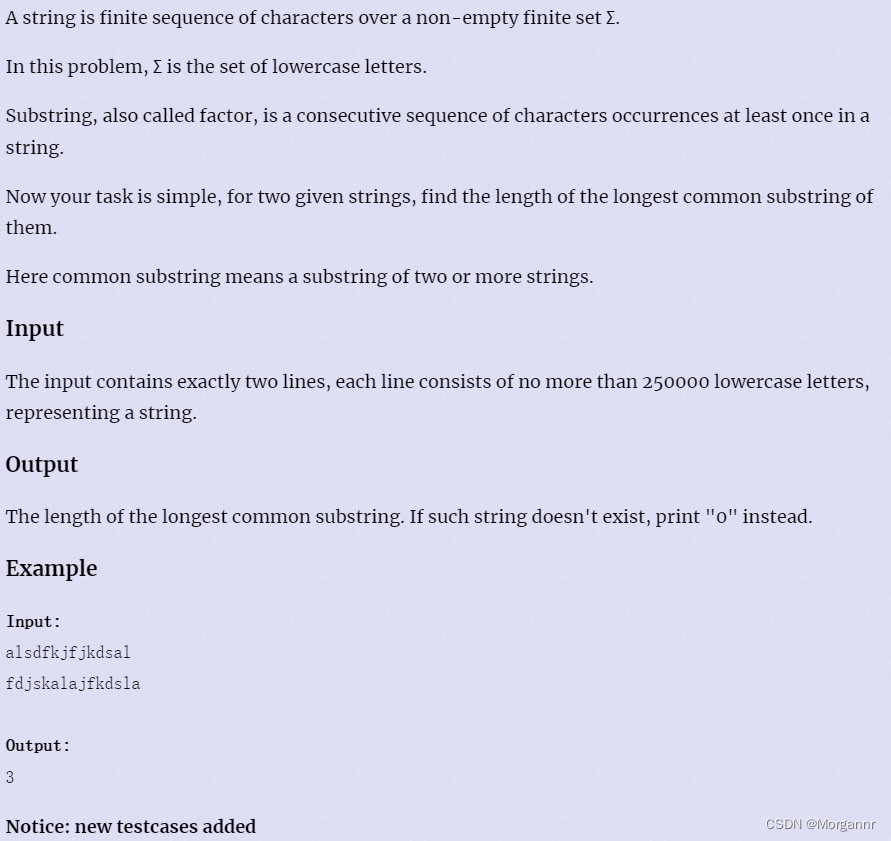

SPOJ 2774 Longest Common Substring(两串求公共子串 SAM)

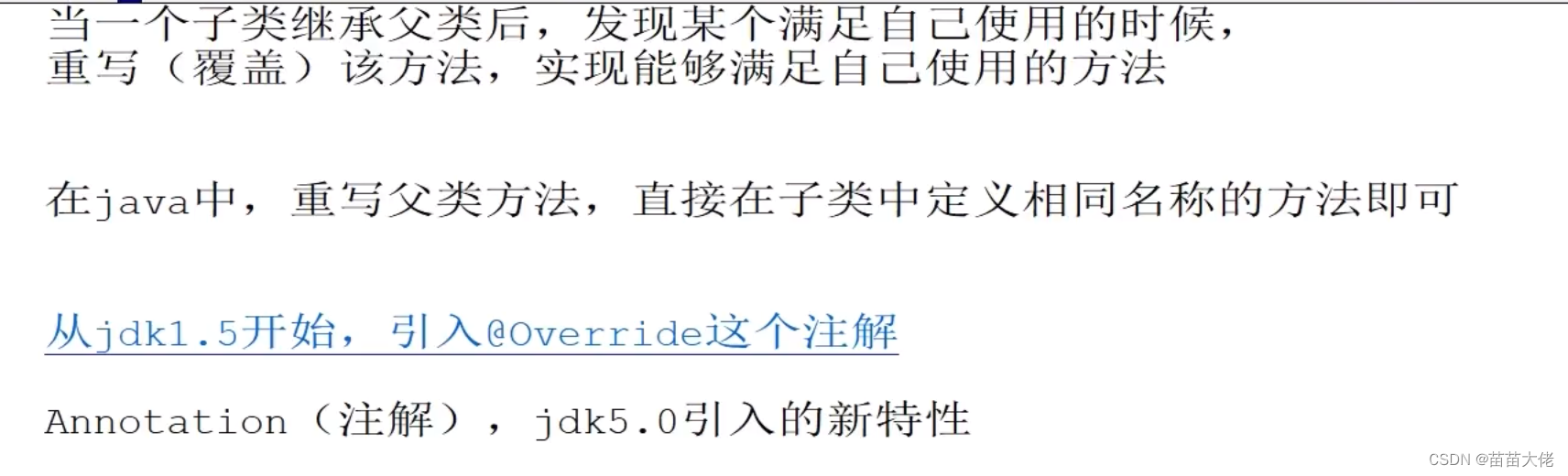

override learning (parent and child)

![Scala basics [regular expressions, framework development principles]](/img/be/6531f32494b8516cd7031223d14bb2.png)

Scala basics [regular expressions, framework development principles]

随机推荐

SRE运维解密-什么是SRE:DevOps模型的具体实践!

Redis persistence method

curl使用指南

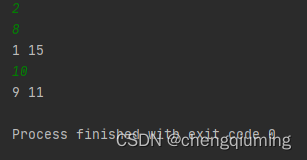

栈的压入、弹出序列

.NET6之MiniAPI(十四):跨域CORS(上)

超级完美版布局有快捷键,有背景置换

ML's yellowbrick: A case of interpretability (threshold map) for LoR logistic regression model using yellowbrick based on whether Titanic was rescued or not based on the two-class prediction dataset

MCS-51单片机,定时1分钟,汇编程序

Unity2021发布WebGL雾效消失问题

Deep integration of OPC UA and IEC61499 (1)

Take an example of a web worker

设置工作模式与环境(下):探查和收集信息

用栈实现队列

First domestic open source framework 】 【 general cloud computing framework, any program can be made into cloud computing.

OPC UA 与IEC61499 深度融合(1)

Click the icon in Canvas App to generate PDF and save it to Dataverse

golang写的存储引擎,基于b+树,mmap

牛客2022 暑期多校3 H Hacker(SAM + 线段树查询区间内部最大子段和)

websocket多线程发送消息报错TEXT_PARTIAL_WRITING--自旋锁替换synchronized独占锁的使用案例

navicat 连接 mongodb 报错[13][Unauthorized] command listDatabases requires authentication