当前位置:网站首页>一次edu证书站的挖掘

一次edu证书站的挖掘

2022-07-04 22:47:00 【合天网安实验室】

前言

最近edusrc上了新证书,这不得安排他一手。

确定目标

话不说信息收集一手,直接打开fofa,使用语法title="XXX大学",找到了一个系统

看到登录框,可能大家都会先进行弱口令的爆破,可能是我脸黑,遇到这种我就没有一次能爆破出来的,所以我比较喜欢测试未授权访问,这里我随便输了个账号密码

返回抓取这个接口的返回包,返回包里返回了500

这里我把它改成了两百,能进去系统,但是没有任何的数据信息

然后我直接F12查看源代码,找到了一处路由,/EmployeeManager,将他拼接在网址后面

访问

【----帮助网安学习,以下所有学习资料免费领!加weix:yj009991,备注“ csdn ”获取!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

直接一手未授权访问,中危到手,原本想着提交上去手工了的,但一看证书兑换条件,得两个中危,这不是为难我胖虎吗,没办法就能继续加班,于是我利用了刚才获取到的用户名密码登录

登录进去后有一个个人承诺,需要点了同意才能下一步,让后点击同意进行抓包

接口返回了用户的身份证和密码,接着把EmployeeID=000005 改成000006

又是一个水平越权,泄露了用户敏感信息,中危有应该是稳了,然后我注意到了这个系统是区分管里员和普通用户的,就是一个前端可以选择角色类型进行登录,然后我想到能不能用普通用户的账号密码登录,然后越权到管理员的权限,在登录时进行抓包

拦截这个接口的返回包

把QX改成管理员,然后放包

可以看到已经越权成了管理员的身份

结束

都是很常规的漏洞,最重要的就是细心了。

更多靶场实验练习、网安学习资料,请点击这里>> https://www.hetianlab.com

https://www.hetianlab.com

边栏推荐

- Network namespace

- Attack and defense world misc master advanced zone 001 normal_ png

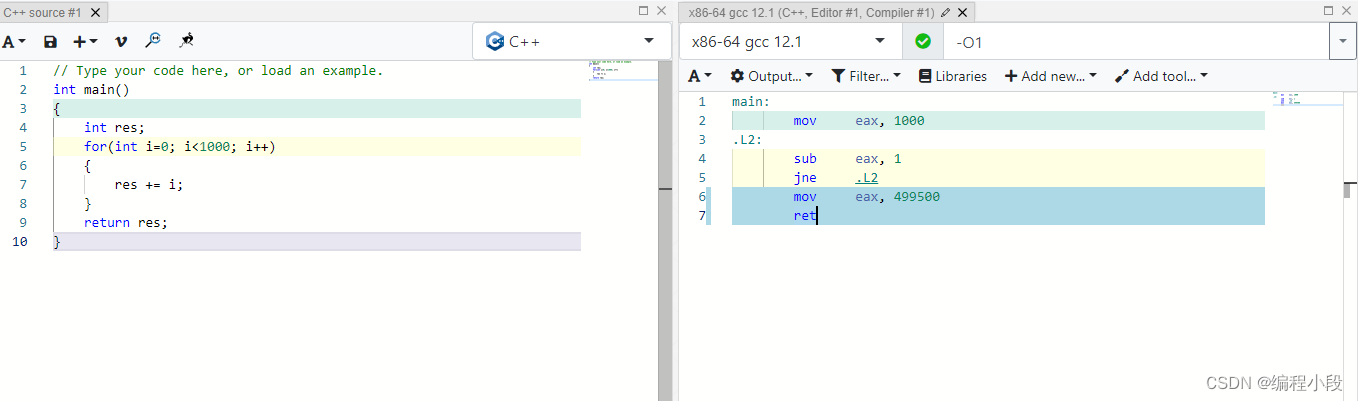

- debug和release的区别

- [ODX studio edit PDX] - 0.2-how to compare two pdx/odx files of compare

- How to send a reliable request before closing the page

- 【室友用一局王者荣耀的时间学会了用BI报表数据处理】

- Unity Xiuxian mobile game | Lua dynamic sliding function (specific implementation of three source codes)

- Redis入门完整教程:GEO

- Redis getting started complete tutorial: hash description

- 微信小程序显示样式知识点总结

猜你喜欢

Redis入门完整教程:GEO

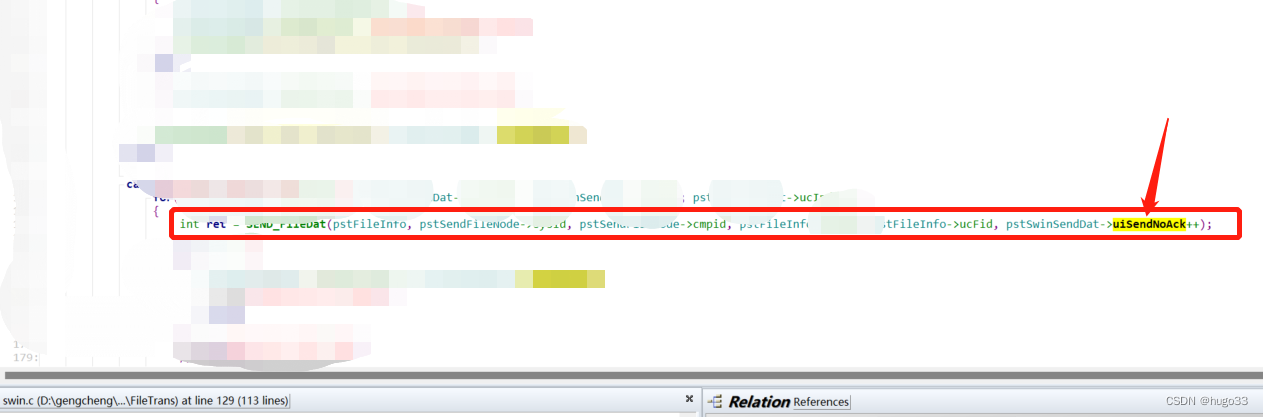

Analysis of the self increasing and self decreasing of C language function parameters

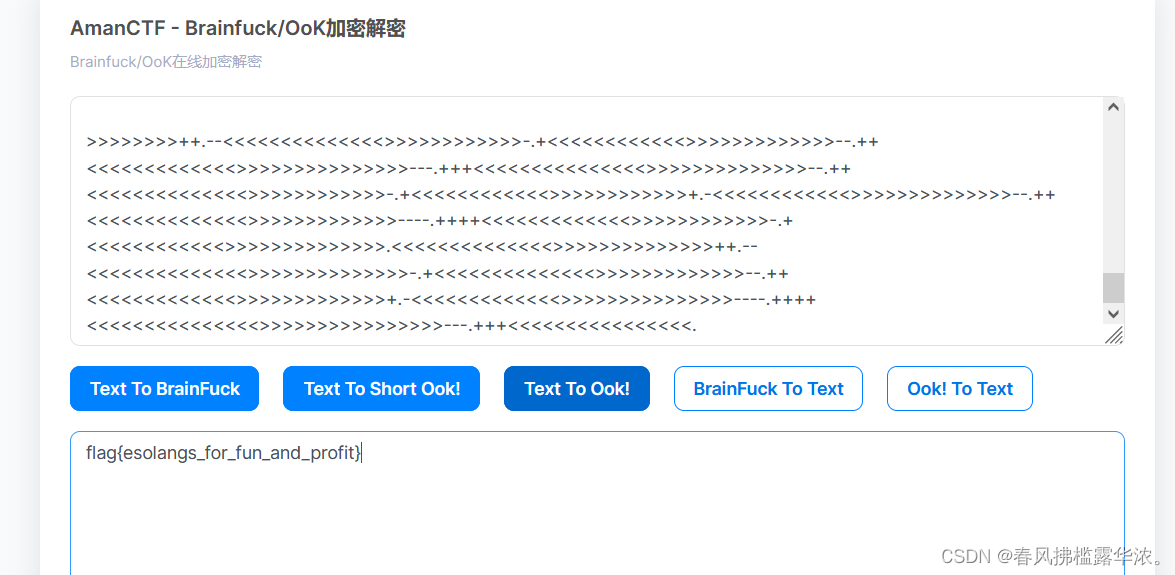

Attack and defense world misc advanced area can_ has_ stdio?

debug和release的区别

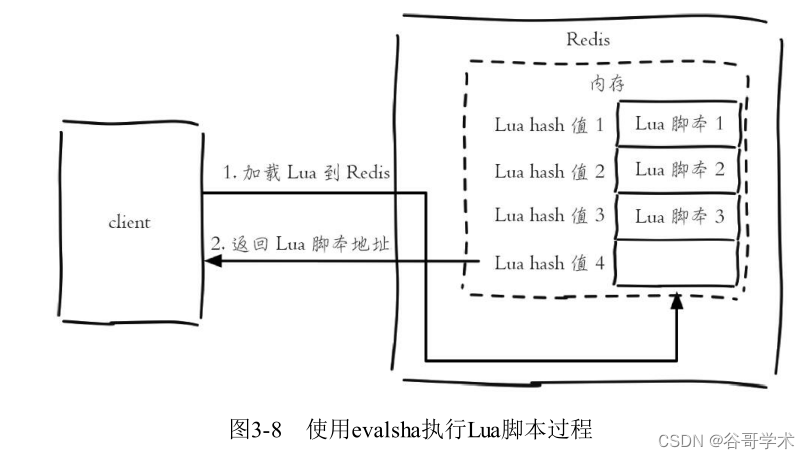

Redis入门完整教程:事务与Lua

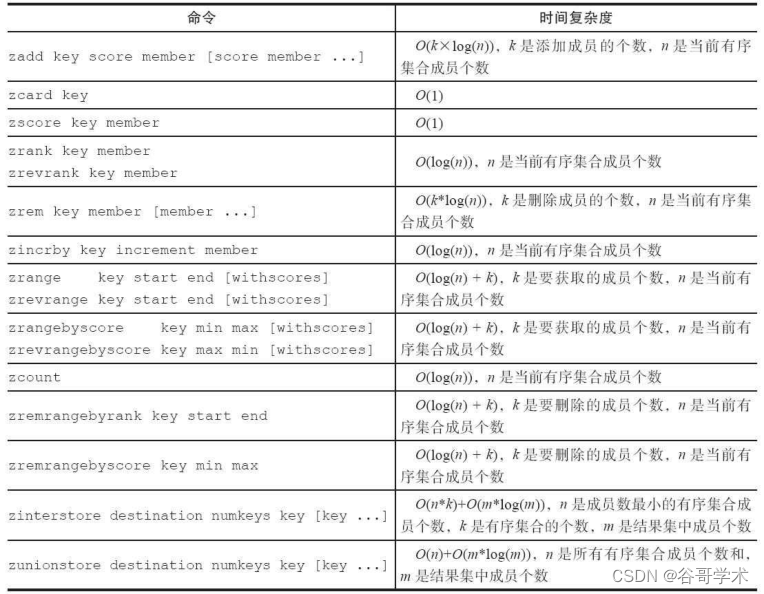

Redis introduction complete tutorial: detailed explanation of ordered collection

![[machine learning] handwritten digit recognition](/img/26/cabdc5c92035181d82f6f809e6df0f.png)

[machine learning] handwritten digit recognition

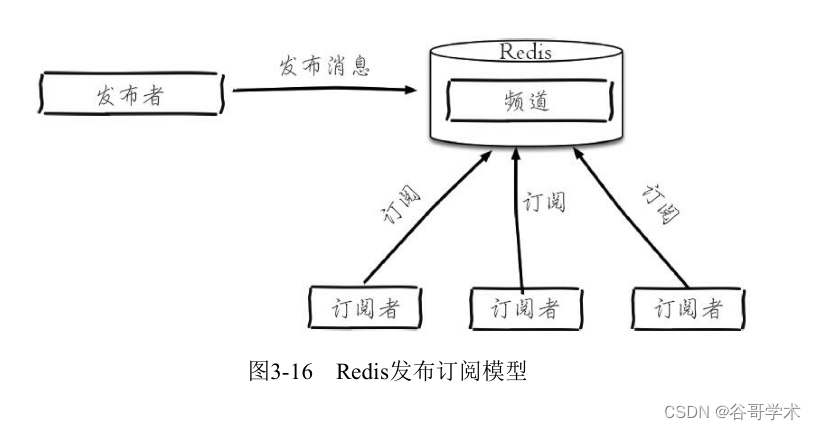

Redis入门完整教程:发布订阅

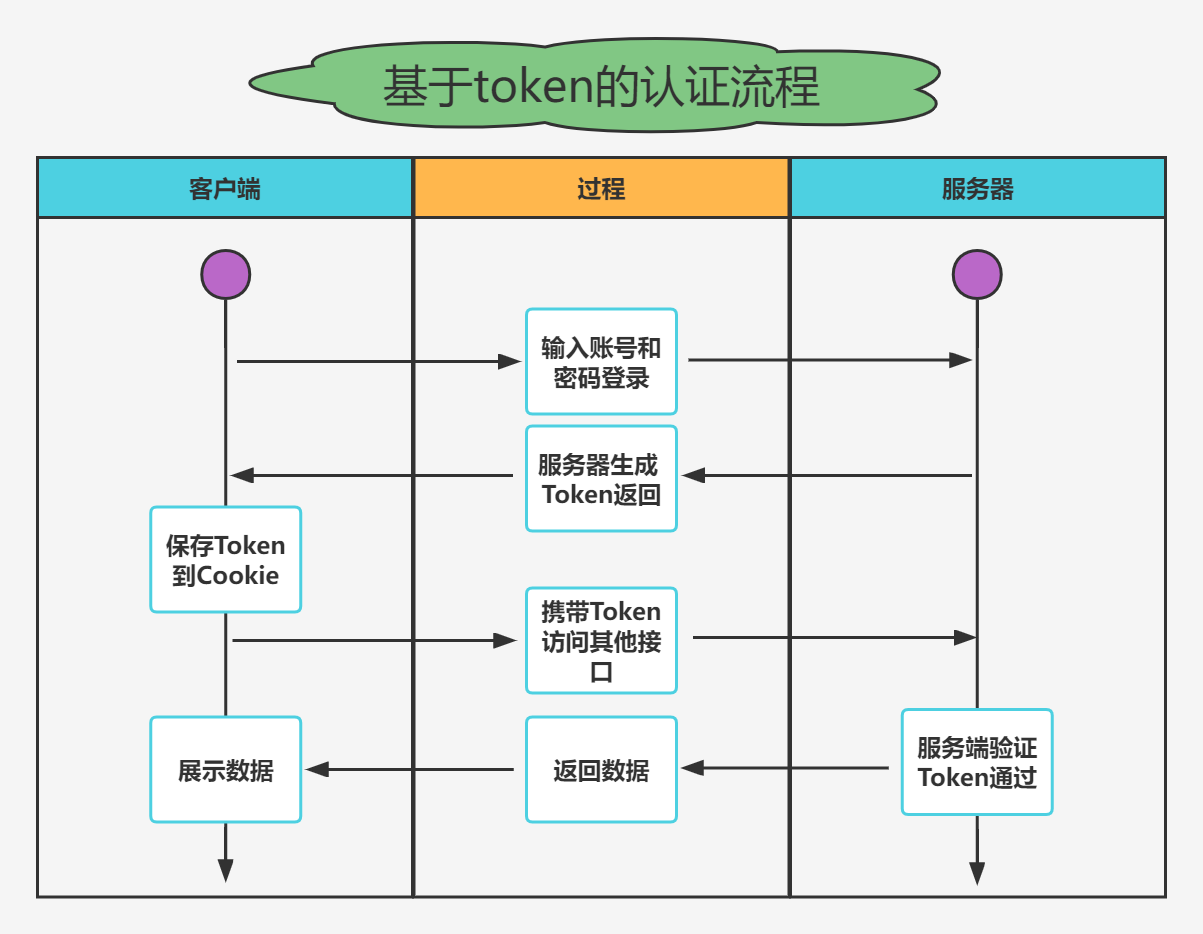

实战模拟│JWT 登录认证

![P2181 对角线和P1030 [NOIP2001 普及组] 求先序排列](/img/79/36c46421bce08284838f68f11cda29.png)

P2181 对角线和P1030 [NOIP2001 普及组] 求先序排列

随机推荐

Async await used in map

Is Huatai Securities a nationally recognized securities firm? Is it safe to open an account?

企业如何跨越数字化鸿沟?尽在云原生2.0

[roommate learned to use Bi report data processing in the time of King glory in one game]

Google Earth engine (GEE) -- take modis/006/mcd19a2 as an example to batch download the daily mean, maximum, minimum, standard deviation, statistical analysis of variance and CSV download of daily AOD

The new version judges the code of PC and mobile terminal, the mobile terminal jumps to the mobile terminal, and the PC jumps to the latest valid code of PC terminal

HMS core machine learning service

ETCD数据库源码分析——处理Entry记录简要流程

【ODX Studio編輯PDX】-0.2-如何對比Compare兩個PDX/ODX文件

Redis入门完整教程:Pipeline

Co create a collaborative ecosystem of software and hardware: the "Joint submission" of graphcore IPU and Baidu PaddlePaddle appeared in mlperf

Docker镜像的缓存特性和Dockerfile

A complete tutorial for getting started with redis: redis usage scenarios

C语言快速解决反转链表

A complete tutorial for getting started with redis: getting to know redis for the first time

ScriptableObject

[ODX studio edit PDX] - 0.2-how to compare two pdx/odx files of compare

A complete tutorial for getting started with redis: understanding and using APIs

Redis入门完整教程:API的理解和使用

VIM editor knowledge summary