当前位置:网站首页>流量分析第一题

流量分析第一题

2022-08-02 18:29:00 【OnlyForBetter】

一、题目

链接:https://pan.baidu.com/s/1yNnDlun9lx9_c1aeiAuVKw

--来自百度网盘超级会员V3的分享

Anna偷偷下载公司的机密文件售卖给竞争对手,查找Anna在跟谁传递消息,并且复原Anna偷偷下载的机密文件。

现在已知Anna的电脑IP为192.168.1.158,并且使用AIM通信。

二、 分析

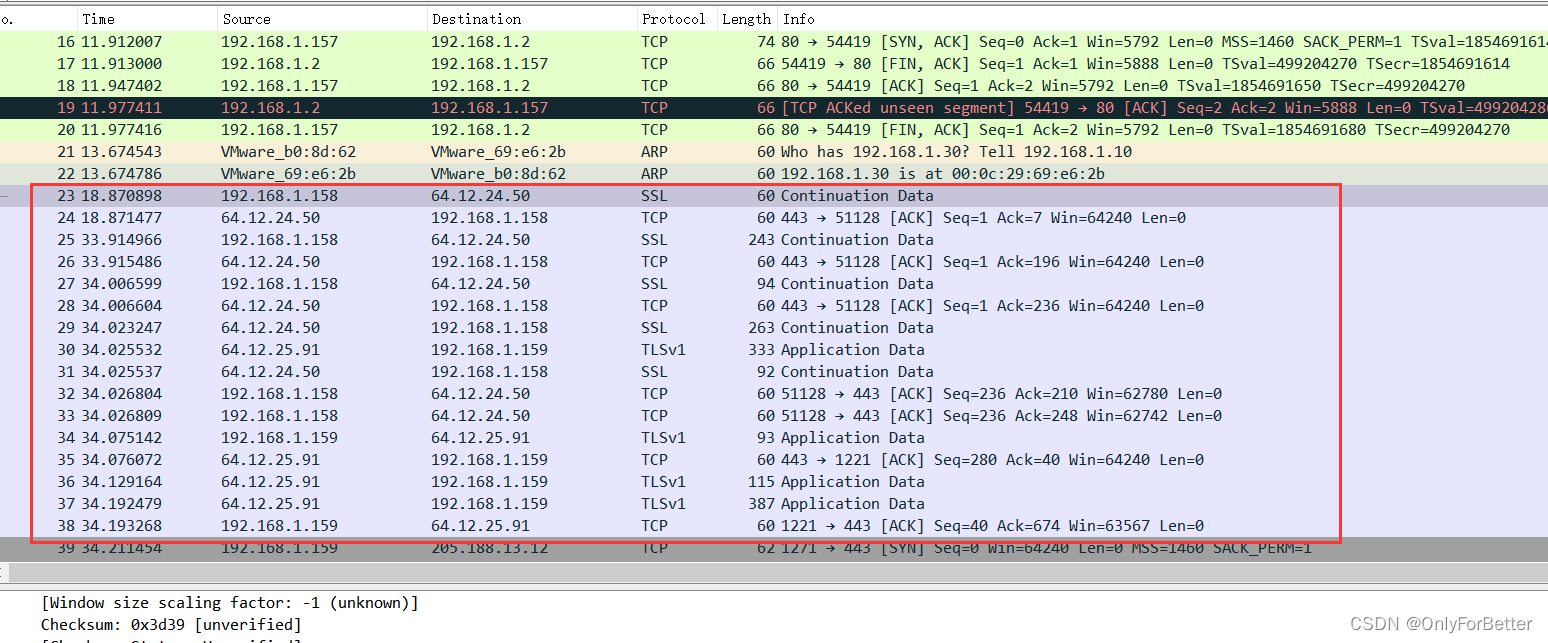

刚开始是建立通信的过程。通过那些ACK,SYN等关键词。

补充:

TCP和UDP都是网络层上的协议,是建立在IP层之上的。

TCP是有连接的传输,它通过对它下层IP包的冲突、错误检测和重传,保证了最终接收到的数据是可靠的;UDP是无连接的,数据包发出去就不管了,没有数据包是否成功并且正确发送的检查,不能保证数据传输100%正确,但是开销会比较小。

TLS是在更上一层的协议,他必须建立在可靠的数据传输基础上,所以一般是在TCP之上,当然也可以建立在SCTP之上,但是一定不是UDP之上。TLS全名叫传输层安全(Transpot Layer Security)协议,TLS连接的建立有个标准的握手过程,可以查看RFC2246了解具体的细节。简单的讲,就是通信双方互相验证对方的数字证书,确认对方的身份,并通过密钥交换协议,确定出相互通信时使用的加密算法和密钥,之后的数据通信都使用协商好的加密算法进行加密传输。

它可以保证:1. 与自己通信的一方确实是他自己声明的身份(通过证书检查确认)。 2. 通信时的数据传输的安全的(因为加密过了,中间即使被窃听,也没法解密,没法知道具体的内容)

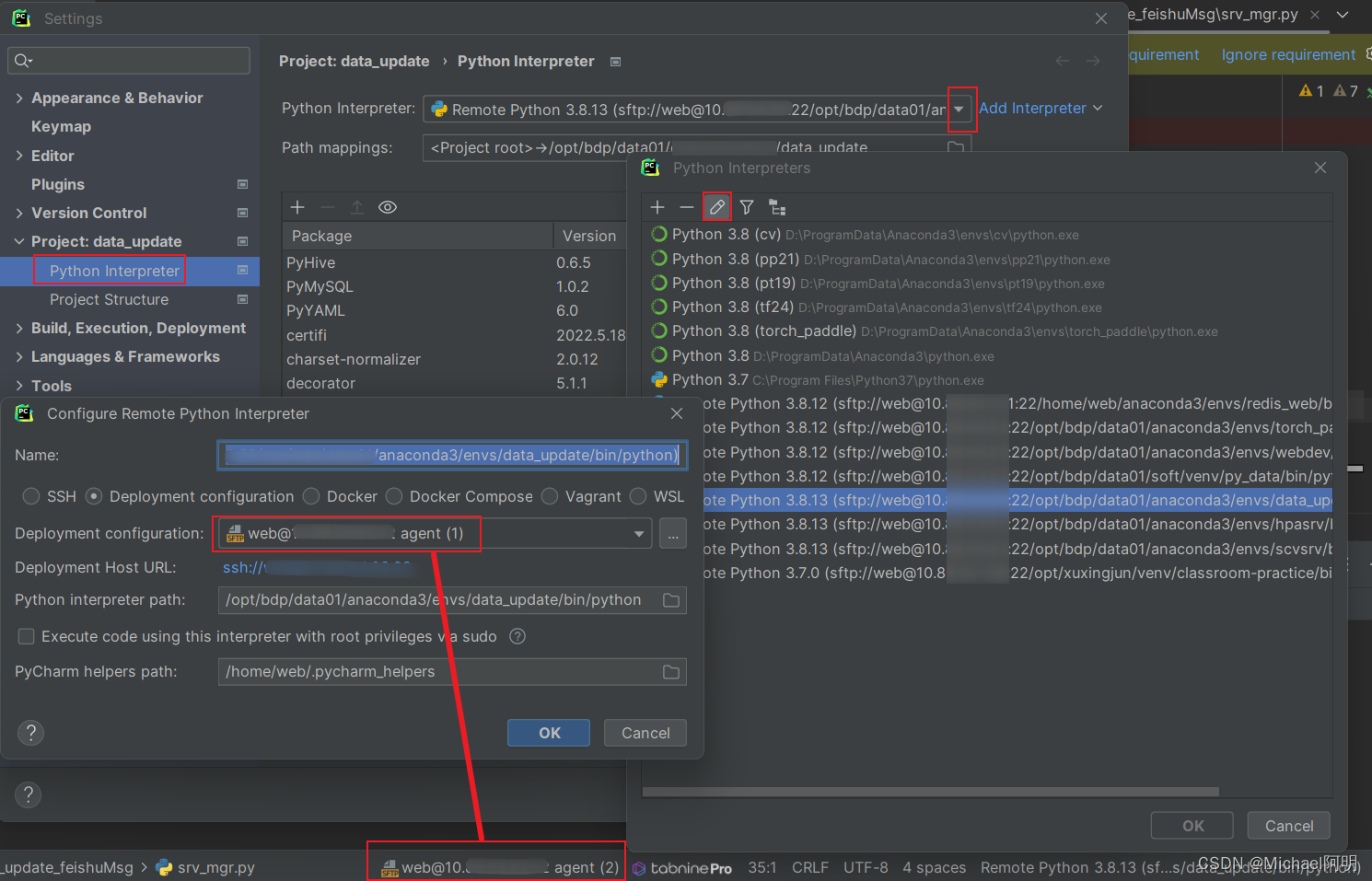

2.1获取加密方式

但凡是这种即时通讯的软件,一定会将消息加密,因此我们需要找到AIM的加密方式并解密。好在Wireshark已经集成了AIM。

看颜色,浅紫色的为TCP流,就是俩人开始正儿八经通信的数据包,前面的都是准备阶段。

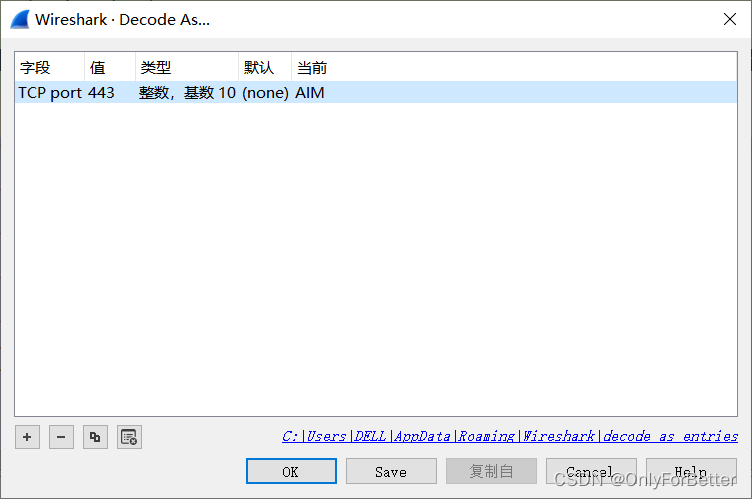

2.2解码

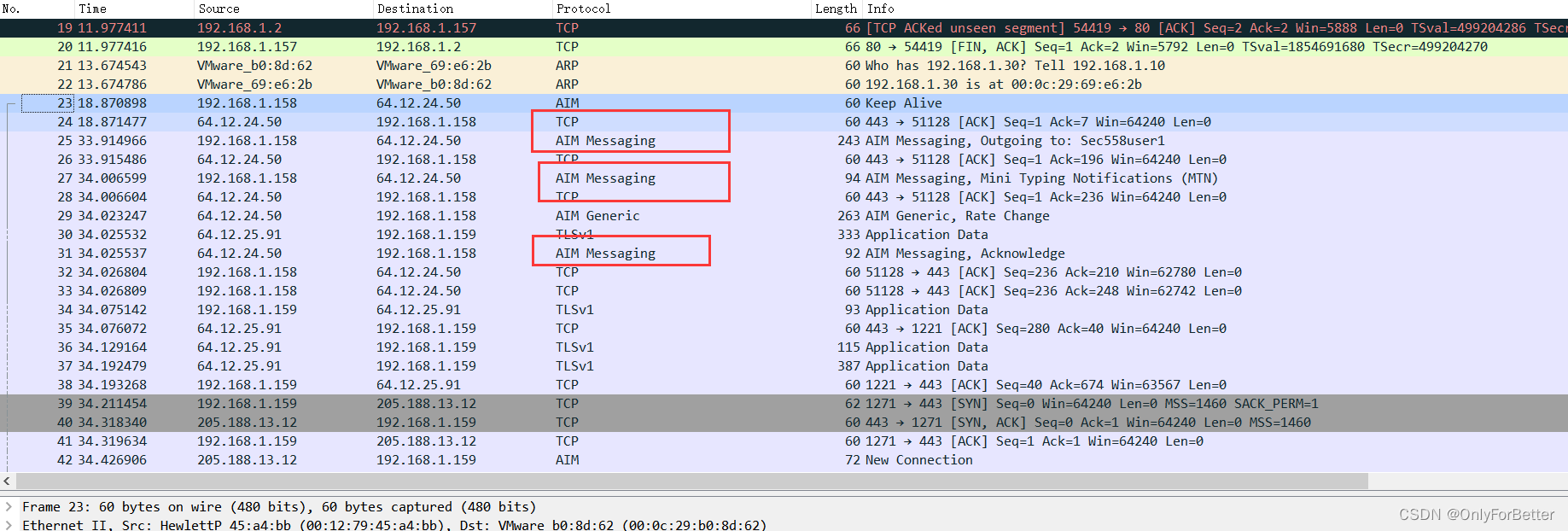

可以看出Continuation Data现在已经变成了AIM Message,表明解密已经成功了。

三、分析数据包

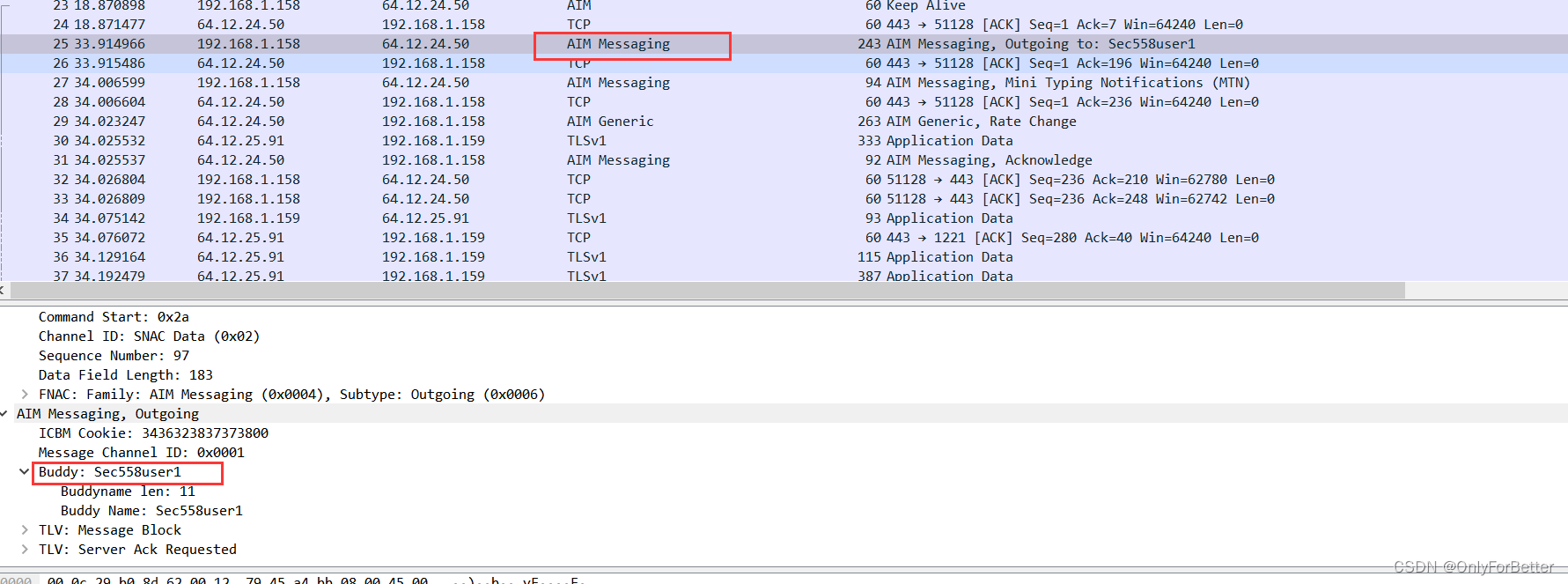

3.1分析Anna的私会者

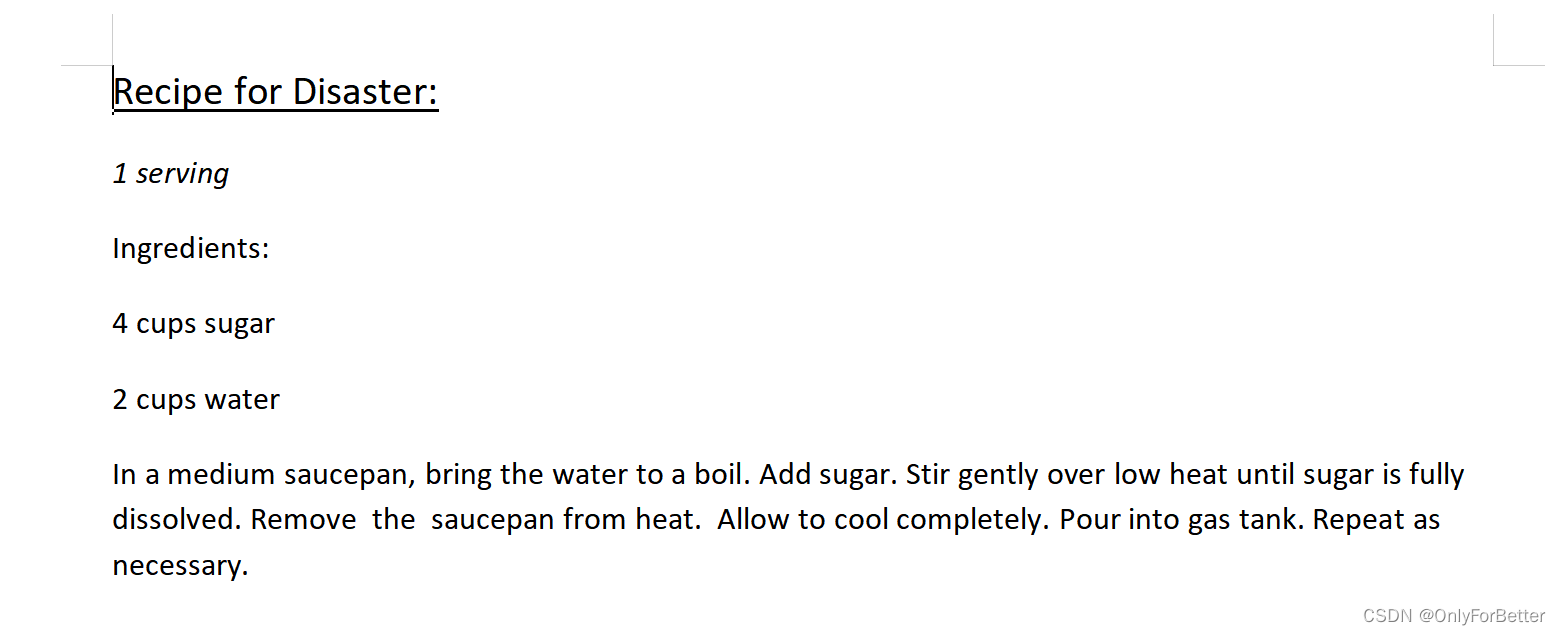

点开AIM message,发现是一个叫Sec558user1的人。

3.2复原文件

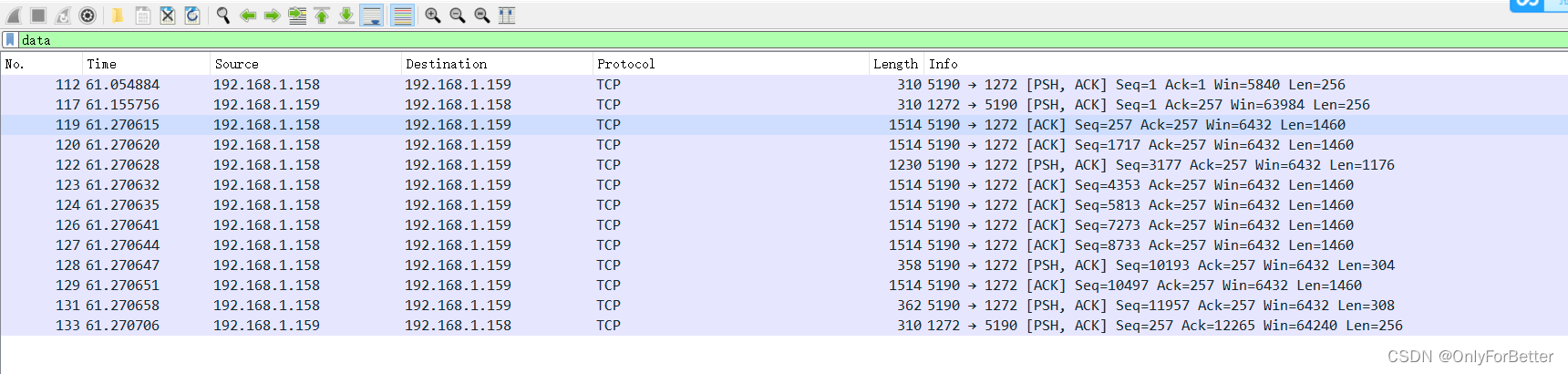

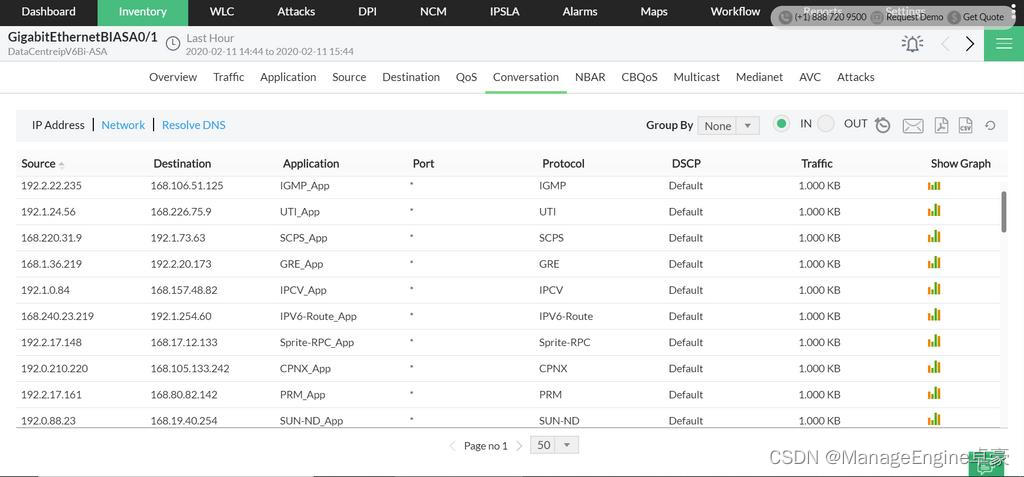

那就是首先找到传输文件的数据包,过滤器输入:data。由于传输文件一般都是切割成小文件分别传输,所以我们需要追踪TCP流,形成一个完成的数据文件。

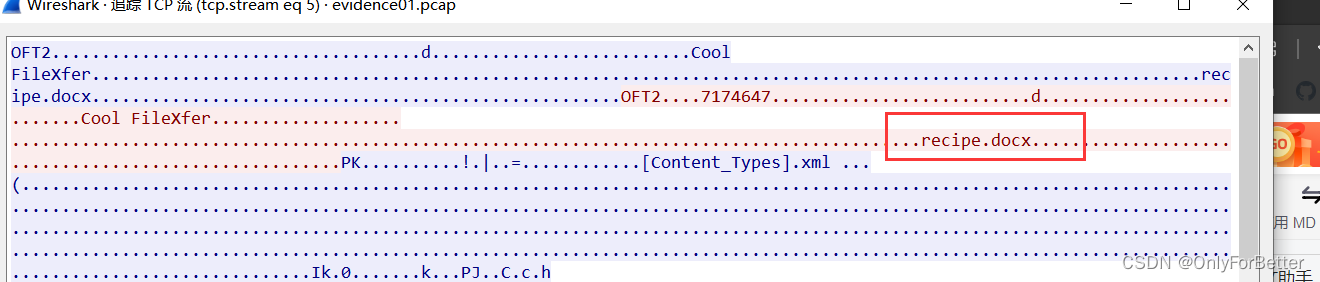

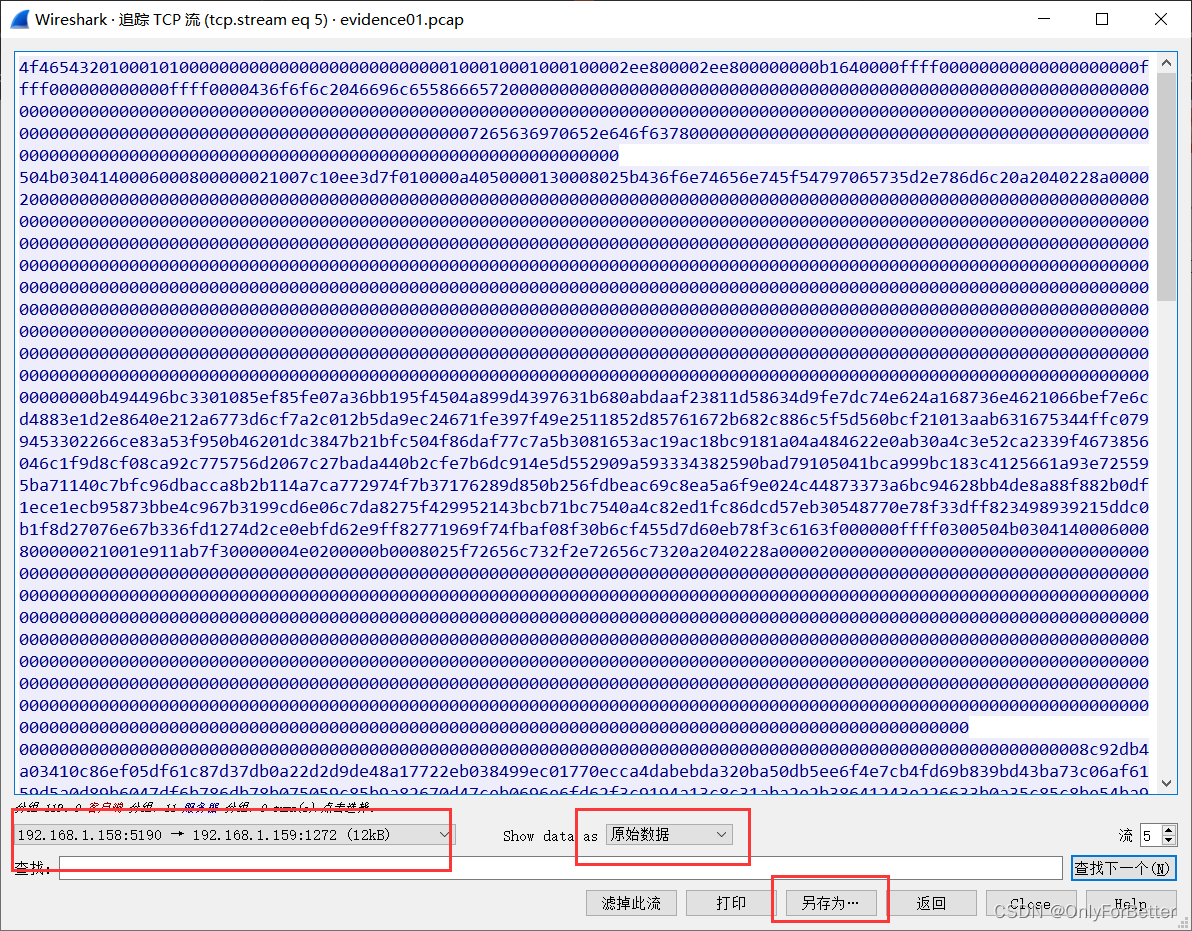

发现传输了一个recipe.docx的文件。下面我们dump这个文件。红色的和蓝色的为不同的数据传输方向。红色的为客户端->服务器。蓝色的为服务器->客户端。

文件传输很明显是服务器->客户端,因此我们选择蓝色的部分,并将其转换为原始数据后导出。

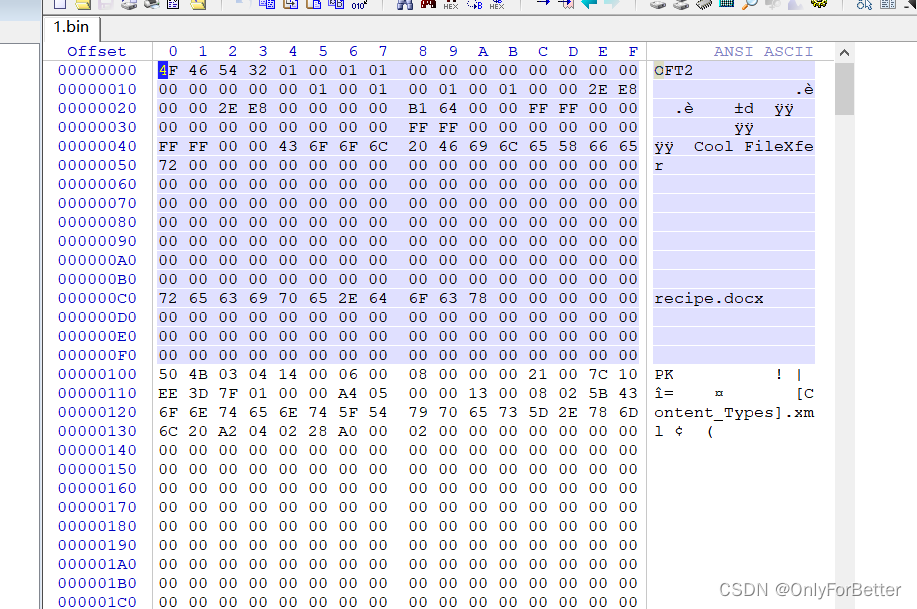

但是你这个文件现在是无法正常打开的,因为文件头还有杂物,必须拉到winhex里面删除垃圾头。然后另存为recipe.docx

打开之后看到正常内容。复原成功。

边栏推荐

- 喜迎八一 《社会企业开展应聘文职人员培训规范》团体标准出版发行会暨橄榄枝大课堂上线发布会在北京举行

- T31开发笔记:metaipc测试

- golang 源码分析(39)hystrix-go

- 中断向量表概述

- 数据治理:数据集成和应用模式的演进

- 3 and a half years of testing experience, I don't have 20K, it seems it's time to change jobs

- What skills are the most practical for college students in communications?

- selenium安装和环境配置Firefox

- golang刷leetcode 经典(2)拓扑排序

- LeetCode 1947. 最大兼容性评分和(状态枚举DP)

猜你喜欢

pydev debugger: warning: trying to add breakpoint to file that does not exist: /tmp/xxx

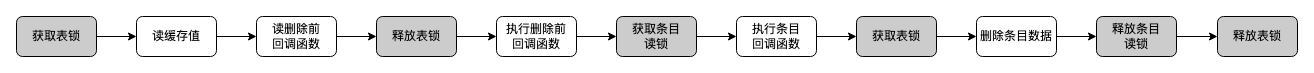

cache2go-源码阅读

如何确保智能工厂的安全?

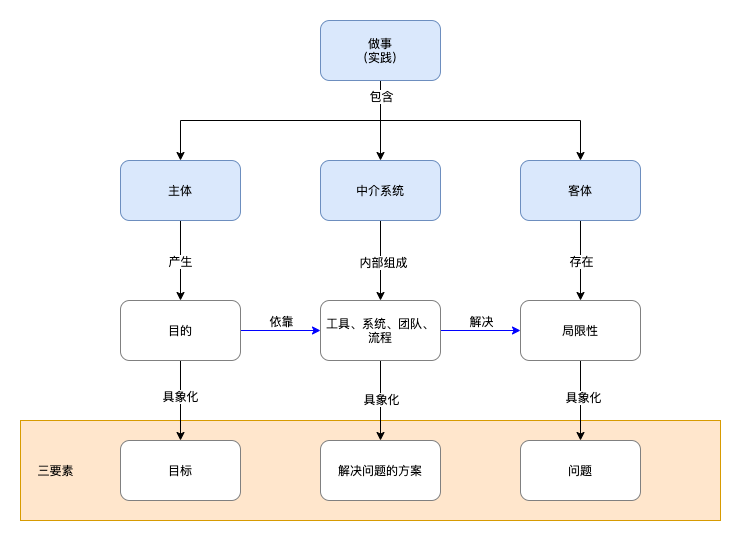

技术人生 | 如何设定业务目标

![[Dynamic Programming Special Training] Basics](/img/62/a647783484d0e600f91924a345af07.png)

[Dynamic Programming Special Training] Basics

企业云成本管控,你真的做对了吗?

千万级QPS下服务如何才能平滑启动

小姐姐面试蚂蚁金服被虐经历,心疼...

What are the useful real-time network traffic monitoring software

LeetCode 2349. 设计数字容器系统(SortedSet)

随机推荐

NIO's Selector execution process

golang刷leetcode 经典(1) LRU缓存机制

洛谷P1966 火柴排队

千万级QPS下服务如何才能平滑启动

LeetCode每日一题(324. Wiggle Sort II)

Electronic Industry Inventory Management Pain Points and WMS Warehouse Management System Solutions

被审稿人吐槽没有novelty!深度学习方向怎么找创新点?

MySQL主从搭建(问题大聚集,告别部署烦恼)

【软考软件评测师】基于经验的测试技术

How to mitigate the attack of corporate account hijacking?

「日志」深度学习 CUDA环境配置

编译型语言与解释型语言的区别

What skills are the most practical for college students in communications?

LiveGBS国标GB/T28181流媒体平台支持主子码流切换主码流stream/streamprofile

SQL Alias 别名

衡量软件产品质量的 14 个指标

POE交换机全方位解读(中)

无法超越的100米_百兆以太网传输距离_网线有哪几种?

电子行业库存管理痛点与WMS仓储管理系统解决方案

3年半测试经验,20K我都没有,看来是时候跳槽了