当前位置:网站首页>2022年貴州省職業院校技能大賽中職組網絡安全賽項規程

2022年貴州省職業院校技能大賽中職組網絡安全賽項規程

2022-07-05 05:42:00 【旺仔Sec】

2022年貴州省職業院校技能大賽中職組

網絡安全賽項規程

一、賽項名稱

賽項名稱:網絡安全

賽項歸屬: 信息技術類

二、競賽目的

為檢驗中職學校網絡信息安全人才培養成效,促進網絡信息安全專業教學改革,培養大批既滿足國家網絡安全戰略需要有具備世界水平的優秀技能人才,在社會上營造“技能改變命運、匠心成就人生”的崇尚技能的氛圍,國家教育部聯合多部委聯合特舉辦本賽項。

(一)檢驗教學成效

競賽內容涵蓋了網絡信息安全行業企業崗比特對學生職業技能的最新要求,競賽過程為完整工作任務的具體實施,競賽評價標准符合業界項目驗收和交付標准。通過競賽,能够很好地反映出中職學校學生所培養的技能和用人單比特崗比特要求的匹配程度,從而檢驗網絡信息安全專業教學成效,展現信息安全人才培養成果。

(二)促進教學改革

競賽內容源自企業真實的項目和工作任務,其內容和要求直接反映了網絡信息安全技術崗比特要求,引導學校將專業與職業崗比特對接、課程內容與職業標准對接、教學過程與工作過程對接、學曆證書與職業資格證書對接。通過競賽,引導中職學校將企業完整的工作任務轉化成教學內容;將傳統重講授輕實踐的教學模式轉向“做中學、做中教”項目案例教學;將職業資格能力作為專業的核心能力進行培養,從而提高人才培養的針對性和有效性。

(三)向世界高水平看齊

本賽項緊跟網絡信息安全行業的發展趨勢,瞄准國際網絡安全技術發展水平,競賽內容融入行業發展的最新技術。引領廣大中職學校不斷在新的更高的起點上培養國家需要、國際水准的網絡信息安全技能人才,服務國家戰略,建設網絡强國。

(四)營造崇尚技能的社會氛圍

技能人才是人才隊伍的重要組成部分,良好的社會氛圍是技能人才成長成才的環境和基礎,關系到技能人才隊伍的長遠發展。通過競賽宣傳,引導全社會尊重、重視、關心技能人才的培養和成長,讓尊重勞動、尊重技術、尊重創新成為社會共識。通過競賽,錶彰一批優秀的年輕的技能人才,增强他們的自豪感、獲得感,在全國上下營造“技能改變命運、匠心成就人生”的崇尚技能的氛圍,激勵廣大青年走技能成才、技能報國之路。

三、競賽內容

3.1 標准規範

主要考核參賽選手網絡系統安全策略部署、信息保護、網絡安全運維管理、網絡安全事件應急響應、網絡安全數據取證、應用安全、代碼審計等綜合實踐能力,具體包括:

項目 | |

1 | 工作組織和管理 |

個人(選手)需了解和理解: • 健康與安全相關法規、義務、規定。 • 必須使用個人防護用品的場合,如:靜電防護、靜電放電。 • 在處理用戶設備和信息時的誠信和安全的重要性。 • 廢物回收、安全處置的重要性。 • 計劃、調度和優先處置的方法。 • 在所有的工作實踐過程中,注重准確、檢驗和細節的重要性。 • 系統性開展工作的重要性。 • 工作環境的6S管理。 | |

個人(選手)應具備的能力: • 遵守健康和安全標准、規則和規章制度。 • 保持安全的工作環境。 • 識別並使用適當的個人靜電防護設備。 • 安全、妥善地選擇、使用、清潔、維護和儲存工具和設備 • 遵守相關規定,規劃工作區域,維持日常整潔,實現最大化工作效率。 • 有效地工作,並定期檢查進度和結果。 • 采取全面有效的研究方法,確保知識不斷更新。 • 主動嘗試新方法、新系統和願意接受變革。 | |

2 | 通訊和人際溝通技巧 |

個人(選手)需了解和理解: • 傾聽是很有效溝通的重要手段。 • 團隊成員的角色要求和最有效的溝通方式。 • 與團隊成員和管理人員建立和保持創造性的工作關系的重要性。 • 有效的團隊合作技巧。 • 消除誤會和化解沖突的技巧。 • 管理緊張和憤怒情緒的能力。 • 團隊合作的重要性。 | |

個人(選手)應具備的能力: • 運用認真傾聽和提問的良好技巧,加深對複雜情境的理解。 • 與團隊成員進行持續有效的口頭和書面溝通。 • 認識到並適應團隊成員不斷變化的需求。 • 積極推動,建立强大而有效的團隊。 • 與團隊成員分享知識和專業知識,形成相互支持的學習文化。 • 有效管理不良情緒,傳遞給他人解决問題的信心。 • 與工作人員的溝通技巧。 | |

3 | 安全規定條款 |

個人(選手)需了解和理解: • 信息技術風險管理標准、政策、要求和過程。 • 網絡防禦和漏洞評估工具的功能和使用方法。 • 操作系統的具體功能。 • 計算機編程相關概念,包括計算機語言、編程、測試、調試、删除和文件類型。 • 應用於軟件開發的網絡安全和隱私原則和方法。 | |

個人(選手)應具備的能力: • 在設計總體程序測試和記錄評估過程時, 應將網絡安全和隱私原則應用於管理要求 (與保密性、完整性、可用性、身份驗證、數字簽名不可抵賴性相關)。 • 對管理、操作和技術安全控制進行獨立全面的評估,並對信息技術系統內部或繼承的控制改進進行評估,以確定控制的整體有效性。 • 開發、創建和維護新的計算機應用程序、軟件或專門應用程序。 • 修改現有的計算機應用程序、軟件或專門應用程序。 • 分析新的或者現有計算機應用程序、軟件或專業的應用程序的安全狀况,提供可用的分析結果。 • 進行軟件系統研究並開發新功能,確保有網絡安全防護功能。 • 進行綜合技術研究,對網絡安全系統中可能存在的薄弱環節進行評估。 • 計劃、准備和實施系統測試。 • 根據技術規範和要求,進行分析、評估並形成報告結果。 • 測試和評估信息系統的安全情况,涵蓋系統開發生命周期。 | |

4 | 操作、維護、監督和管理 |

個人(選手)需了解和理解: • 查詢語言,如 SQL (結構化查詢語言) 。 • 數據備份和恢複,數據標准化策略。 • 網絡協議,如 TCP/IP、動態主機配置(DHCP)、域名系統 (DNS) 和目錄服務。 • 防火牆概念和功能。 • 網絡安全體系結構的概念,包括拓撲、協議、組件和原則。 • 系統、網絡和操作系統加固技術。 • 管理信息技術、用戶安全策略 (例如:帳戶創建、密碼規則、訪問控制)。 • 信息技術安全原則和方法。 • 身份驗證、授權和訪問控制方法。 • 網絡安全、漏洞和隱私原則。 • 學習管理系統及其在管理學習中的應用。 • 網絡安全法與其他相關法規對其網絡規劃的影響。 | |

個人(選手)應具備的能力: • 管理數據庫或數據庫管理系統。 • 管理並實施流程和工具,確保機構可以識別、存檔、獲取知識資產和信息內容。 • 處理問題,安裝、配置、排除故障,並按照客戶需求或諮詢提供維護和培訓。 • 安裝、配置、測試、運行、維護和管理網絡和防火牆,包括硬件和軟件,確保所有信息的共享、傳輸,對信息安全和信息系統提供支持。 • 安裝、配置、調試和維護服務器(硬件和軟件),確保信息保密性、完整性和可用性。 • 管理賬戶、設置防火牆和安裝操作系統補丁程序。 • 訪問控制、賬戶和密碼的創建和管理。 • 檢查機構的現有計算機系統和流程,幫助該機構更安全、更快捷和更高效的運營。 • 協助監督信息系統或網絡,管理機構內部的信息安全可能存在的問題或其他需要負責的各方面,包括策略、人員、基礎架構、需求、政策執行、應急計劃、安全意識和其他資源。 | |

5 | 保護和防禦 |

個人(選手)需了解和理解: • 文件系統實施 (例如, 新技術文件系統 [NTFS]、文件分配錶 [FAT]、文件擴展名 [EXT])。 • 系統文件 (例如:日志文件、注册錶文件、配置文件) 包含相關信息以及這些系統文件存儲比特置。 • 網絡安全體系結構的概念,包括拓撲、協議、分層和原理。 • 行業技術標准和分析原則、方法和工具。 • 威脅調查、報告、調查工具和法律、法規。 • 網絡安全事件類別、響應和處理方法。 • 網絡防禦和漏洞評估工具及其功能。 • 對於已知安全風險的應對措施。 • 身份驗證、授權和訪問方法。 | |

個人(選手)應具備的能力: • 使用防護措施和利用不同渠道收集的信息,以識別、分析和報告發生的、或可能發生的網絡事件,以保護信息、信息系統和網絡免於威脅。 • 測試、實施、部署、維護、檢查、管理硬件基礎架構和軟件,按要求有效管理計算機網絡防護服務提供商的網絡和資源。 • 監控網絡,及時記錄未授權的活動。 • 在所屬的領域對危機或者緊急狀態做出有效響應,在自己的專業領域中降低直接和潜在的威脅。 • 使用緩解措施、准備措施,按照要求做出響應和實施恢複,以最大化存活率保障財產和信息的安全。 • 調查和分析相關網絡安全應急響應活動。 • 對威脅和漏洞進行評估。 • 評估風險水平,制定在業務和非運營情况下采取適當的緩解措施。 | |

6 | 分析 |

個人(選手)需了解和理解: • 網絡威脅行為者的背景和使用的方法。 • 用於檢測各種可利用的活動的方法和技術。 • 網絡情報信息收集能力和資源庫。 • 網絡威脅和漏洞。 • 網絡安全基礎知識 (例如,加密、防火牆、認證、誘捕系統、外圍保護)。 • 漏洞信息傳播源 (例如,警報、通知、勘誤錶和公告)。 • 開發工具的結構、方法和策略 (例如,嗅探、記錄鍵盤) 和技術 (例如,獲取後門訪問、收集機密數據、對網絡中的其他系統進行漏洞分析)。 • 預測、模擬威脅和應對的內部策略。 • 內部和外部協同的網絡操作和工具。 • 系統偽造和司法用例。 | |

個人(選手)應具備的能力: • 識別和評估網絡安全罪犯活動。 • 出具調查結果, 以幫助初始化或支持執法和反情報調查或活動。 • 分析搜集到的信息,找到系統弱點和潜在可被利用的環節。 • 分析來自情報界的不同渠道、不同學科和不同機構的威脅信息。 • 根據背景情况,同步和放置情報信息,找出可能的含義。 • 應用來自一個或多個不同國家、地區、組織和技術領域的最新知識。 • 應用語言、文化和技術專業知識進行信息收集、分析和其他網絡安全活動。 • 識別、保存和使用系統開發過程遺留物並用於分析。 | |

7 | 收集與操作 |

個人(選手)需了解和理解: •• 收集策略、技術及工具應用。 • 網絡信息情報收集能力和資源庫的利用。 • 信息需求和收集需求的轉換、跟踪、優先排序。 • 網絡運營計劃方案、策略和有關資源。 • 網絡運營策略、資源和工具。 • 網絡運營的概念、網絡運營術語、網絡運營的原則、功能、邊界和效果。 | |

個人(選手)應具備的能力: •• 運用適當的策略,通過收集管理的流程建立優先級,從而執行信息收集。 • 執行深入的聯合目標定比特,執行網絡安全流程。 • 依照需求收集信息,執行詳細計劃及訂單。 • 支持收集關於網絡威脅的證據,减輕或免受可能的或實時的網絡威脅。 | |

8 | 調查 |

個人(選手)需了解和理解: • 威脅調查、報告、調查工具和法律、法規。 • 惡意軟件分析的概念和方法。 • 收集、打包、傳輸和儲存電子證據的過程,同時並維持監管鏈。 • 司法流程,包括事實陳述和證據。 • 持久性數據的類型和集合。 • 數字取證數據的類型和識別方法。 • 網絡安全漏洞的具體操作性影響。 | |

個人(選手)應具備的能力: •• 收集、處理、保存、分析和提供計算機相關的證據,以减輕網絡脆弱性,支持犯罪、欺詐、反間諜或執法的調查。 | |

3.2 競賽分值權重和時間安排

模塊名稱 | 競賽時間 (小時) | 權值 | |

A | 基礎設施設置與安全加固 | 3.0 | 20% |

B | 網絡安全事件響應、數字取證調查和應用安全 | 40% | |

C | CTF奪旗-攻擊 | 3.0 | 20% |

D | CTF奪旗-防禦 | 20% | |

總計 | 6 | 100% | |

四、競賽方式

本賽項為團體賽,以院校為單比特組隊參賽,不得跨校組隊。每個參賽隊由2名選手組成,同一學校報名參賽隊不超過1支,每個參賽隊限報2名指導教師。

五、競賽流程

(一)競賽流程圖

(二)競賽時間錶

競賽限定在1天內進行,競賽場次為1場,賽項競賽時間為3小時,時間為9:00-16:00,具體安排如下:

日期 | 時間 | 事項 | 參加人員 | 地點 |

賽前 2日 | 20:00前 | 裁判、仲裁、監督報到 | 工作人員 | 住宿酒店 |

賽前1日 | 09:00-12:00 | 參賽隊報到,安排住宿,領取資料 | 工作人員、參賽隊 | 住宿酒店 |

09:00-12:00 | 裁判工作會議 | 裁判長、裁判員、監督組 | 會議室 | |

13:00-14:30 | 領隊會 | 各參賽隊領隊、裁判長 | 會議室 | |

15:00-16:00 | 參觀賽場 | 各參賽隊領隊 | 競賽場地 | |

16:00 | 檢查封閉賽場 | 裁判長、監督組 | 競賽場地 | |

16:00 | 返回酒店 | 參賽領隊、監督 | 競賽場地 | |

競賽 當天 | 07:30 | 裁判就比特 | 裁判、監督 | 競賽場地 |

07:30-08:00 | 選手抽簽,一次加密 | 參賽選手、裁判、監督 | 競賽場地 | |

08:00-08:30 | 選手抽簽,二次加密及入場 | 參賽選手、裁判、監督 | 競賽場地 | |

08:30-08:40 | 參賽選手就比特,宣讀考場紀律 | 參賽選手、裁判、監督 | 競賽場地 | |

08:40-09:00 | 設備檢查、模塊A、模塊B賽題發放 | 參賽選手、裁判、監督 | 競賽場地 | |

09:00-12:00 | 模塊A、B競賽 | 參賽選手、裁判、監督 | 競賽場地 | |

12:00-13:00 | 午餐 | 參賽選手、裁判、監督 | 休息室 | |

13:00-16:00 | 模塊C、D競賽 | 參賽選手、裁判、監督 | 競賽場地 | |

16:00 | 競賽正式結束 | 參賽選手、裁判、監督 | 競賽場地 | |

16:00-18:00 | 成績評定、核查、解密、確認 | 裁判長、評分裁判、監督 | 競賽場地 | |

18:00-19:00 | 成績公布,成績報送 | 裁判長、監督 | 競賽場地 |

六、競賽賽卷

賽卷樣題見附件。

七、競賽規則

(一)報名資格

參賽選手須為2022年度在籍全日制中等職業學校學生;五年制全日制高職一至三年級(含三年級)在籍學生可參加競賽。參賽選手不限性別,年齡須不超過21周歲,年齡計算的截止時間以2022年11月1日為准。

(二)競賽工比特通過抽簽决定,競賽期間參賽選手不得離開競賽工比特。

(三)競賽所需的硬件設備、系統軟件和輔助工具由組委會統一安排,參賽選手不得自帶硬件設備、軟件、移動存儲、輔助工具、移動通信等進入競賽現場。

(四)參賽選手自行决定工作程序和時間安排。

(五)參賽選手在賽前20分鐘進入競賽工比特並領取競賽任務,競賽正式開始後方可展開相關工作。

(六)競賽過程中,選手須嚴格遵守操作規程,確保人身及設備安全,並接受裁判員的監督和警示。若因選手因素造成設備故障或損壞,無法繼續競賽,裁判長有權决定終止該隊競賽;若因非參賽選手個人因素造成設備故障,由裁判長視具體情况做出裁决。

(七)競賽結束(或提前完成)後,參賽選手起立,在確認後不得再進行任何操作,按順序離場。

(八)最終競賽成績經複核無誤及裁判長、監督長簽字確認後,在指定地點,以紙質形式在指定點向全體參賽隊進行提前公布,各參賽隊無异議後在閉賽式上予以宣布。

(九)本賽項各參賽隊最終成績由承辦單比特信息員錄入賽務管理系統。承辦單比特信息員對成績數據審核後,將賽務系統中錄入的成績導出打印,經賽項裁判長審核無誤後簽字。承辦單比特信息員將裁判長確認的電子版賽項成績信息上傳賽務管理系統,同時將裁判長簽字的紙質打印成績單報送大賽執委會。

(十)賽項結束後專家工作組根據裁判判分情况,分析參賽選手在競賽過程中對各個知識點、技術的掌握程度,並將分析報告報備大賽執委會辦公室,執委會辦公室根據實際情况適時公布。

(十一)賽項每個競賽環節裁判評分的原始材料和最終成績等結果性材料經監督組人員和裁判長簽字後裝袋密封留檔,並由賽項承辦院校封存,委派專人妥善保管。

八、競賽環境

1.競賽場地。競賽場地的配備必須符合疫情防疫要求,競賽現場設置競賽區、裁判區、服務區、技術支持區。現場保證良好的采光、照明和良好通風;提供穩定的水、電和供電應急設備,提供足够的幹粉滅火器材。同時提供所有指導教師休息室1間。

2.競賽設備。競賽設備由執委會和承辦校負責提供和保障,競賽區按照參賽隊數量准備競賽所需的軟硬件平臺,為參賽隊提供標准競賽設備。

3.競賽工比特。工比特間距和場地空間必須符合疫情防疫要求,競賽現場各個工作區配備單相220V/3A以上交流電源。每個競賽工比特上標明編號並用隔離帶隔離,確保參賽隊之間互不幹擾,每個競賽工比特配備2把工作椅(凳)。

4.技術支持區為技術支持人員的工作場地,為參賽選手競賽提供網絡環境部署和網絡安全防範。

5.服務區提供醫療等服務保障,並用隔離帶隔離。

6.競賽工比特隔離和抗幹擾。競賽工比特之間標有隔離線。

九、技術規範

該賽項結合企業職業崗比特對人才培養需求,涉及的信息網絡安全工程在設計、組建過程中,主要有以下8項國家職業標准,參賽選手在實施競賽項目中要求遵循如下規範:

序號 | 標准號 | 中文標准名稱 |

1 | GA/T 1389-2017 | 《信息安全技術網絡安全等級保護定級指南 》 |

2 | GB 17859-1999 | 《計算機信息系統安全保護等級劃分准則》 |

3 | GB/T 20271-2006 | 《信息安全技術信息系統通用安全技術要求》 |

4 | GB/T 20270-2006 | 《信息安全技術網絡基礎安全技術要求》 |

5 | GB/T 20272-2006 | 《信息安全技術操作系統安全技術要求》 |

6 | GB/T 20273-2006 | 《信息安全技術數據庫管理系統安全技術要求》 |

7 | GA/T 671-2006 | 《信息安全技術終端計算機系統安全等級技術要求》 |

8 | GB/T 20269-2006 | 《信息安全技術信息系統安全管理要求》 |

十、技術平臺

(一)競賽器材

序號 | 設備名稱 | 數量 | 設備要求 |

1 | 網絡安全競賽平臺 | 1 | 1. 能完成基礎設施設置、安全加固、安全事件響應、網絡安全數據取證、應用安全、CTF奪旗攻擊、 CTF奪旗防禦等知識、技能內容競賽環境實現,能有效支持300人規模,具備基於本規程競賽內容同一場景集中答題環境。 2. 標配2個千兆以太口,Intel處理器,大於等於16G 內存,SSD +SATA硬盤。可擴展多種虛擬化平臺,支持集群管理,同步采用增量備份的方式,虛擬化管理采用標准libvirt接口;支持多用戶並發在線競賽,根據不同的實戰任務下發進行自動調度靶機虛擬化模板,全程無需手工配置地址,VLAN與IP可根據競賽要求自行設定;提供單兵闖關、分組混戰等實際對戰模式,階段間無需人工切換,系統自動處理;提供超過20種不同級別70個的攻防場景;模塊B、C全過程自動評判,支持競賽過程圖像元素上傳,排名判定策略大於等於12種;自定義動畫態勢展示,成績詳細分析;支持監控异常虛擬機,同時檢測FTP、HTTP、ICMP、SMTP、SSH、TCP和UDP協議,服務端口支持在有效範圍內的服務端口;支持全程加密,支持加密文件導入,加密方式為非對稱加密,設備能隨機生成密碼。 |

2 | PC機 | 2 | CPU 主頻>=2.8GHZ,>=四核四線程;內存>=8G;硬盤>=500G;支持硬件虛擬化。 |

(二)軟件技術平臺:

競賽的應用系統環境主要以Windows和Linux系統為主,涉及如下版本:

1.物理機安裝操作系統:微軟 Windows 7(64比特)中文試用版或微軟 Windows 10(64比特)中文試用版。

2.虛擬機安裝操作系統:

Windows系統(試用版):Windows XP、Windows 7、Windows 10、Windows Server2003及以上版本(根據命題實際確定)。

Linux系統:Ubuntu、Debian、CentOS(具體版本根據命題實際確定)。

3.其他主要應用軟件為(實際競賽環境可能不僅限於以下軟件):

VMware workstation 12 pro 及以上版本免費版

Putty 0.67及以上版本

Python 3及以上版本

Chrome 瀏覽器 62.0及以上版本

RealVNC 客戶端 4.6及以上版本

JDK(Java Development Kit)7.0及以上版本

十一、成績評定

(一)裁判評分方法

現場裁判組監督現場機考評分,評分裁判負責參賽選手提交作品評分,裁判長負責競賽全過程。

競賽現場派駐監督員、裁判員、技術支持隊伍等,分工明確。現場裁判員負責與參賽選手的交流溝通及試卷等材料的收發,負責設備問題確認和現場執裁;技術支持工程師負責所有工比特設備應急,負責執行裁判確認後的設備應急處理。

(二)成績產生辦法

1.評分階段:

競賽階段 | 階段名稱 | 任務階段 | 評分方式 |

模塊A 權重20% | 基礎設施設置、安全加固 | 任務1…N | 裁判客觀評分 |

模塊B 權重40% | 安全事件響應、網絡安全數據取證、應用安全 | 任務1…N | 機考評分 |

模塊C 權重20% | CTF奪旗攻擊、 | 系統攻防演練 | 機考評分 |

模塊D 權重20% | CTF奪旗防禦 | 系統攻防演練 | 裁判客觀評分 |

2.模塊A、模塊B評分規則

模塊A與模塊B總分為600分,分為N個任務,每道題的具體分值在賽題中標明;模塊A基礎設施設置、安全加固部分評分由評分裁判客觀評分;模塊B安全事件響應、網絡安全數據取證、應用安全等部分由系統自動評分和排名,對外公開顯示。

3.模塊C、模塊D評分規則

模塊C總分為200分,按照選手獲得攻擊“FLAG”的值得到相應的分數。系統自動評分和排名,對外公開顯示。

模塊D總分為200分,按照選手答題內容,由評分裁判進行客觀評分。

選手在答題過程中不得違反競賽試題要求答題,不得以違規形式獲取得分,不得違規攻擊裁判服務器、網關、系統服務器等非靶機目標,如檢測選手有違規攻擊行為,警告一次後若繼續攻擊,判令該隊終止競賽,清離出場。

十二、賽場預案

為保障賽項順利進行,避免競賽過程中不可控但可能出現的緊急情况,賽項預案由賽項可靠性設計、故障的應急處理方案兩部分組成。

- 賽項可靠性設計

1.電力系統可靠性設計

供電負荷匹配電力要求,防止電子設備運行過程中過載導致火灾隱患或電力中斷;提供三項電源接地保證,杜絕運行過程中靜電可能導致設備重啟、短路、漏電等安全威脅;布線强弱電分離,防止發生幹擾;各區域供電保障獨立,相互不幹擾。

2.弱電系統可靠性設計

弱電系統必須保證良好的運行狀態,系統應具備長期和穩定的工作能力,遇到突發狀况時應存在快速解决方法,保證系統可靠運行。弱電系統應與電力系統隔離部署,防止幹擾造成故障。

3.網絡設備可靠性設計

網絡設備必須要運行穩定,滿足帶寬要求,預留端口備份,通信線纜、設備預留備份,具備故障快速恢複機制,提供必要的冗餘備份設計。

4.攻防平臺可靠性設計

平臺必須支持集群功能,在大規模流量下支持負載分擔,同時可為競賽數據提供備份、回退機制。具備冗餘備份機制,在最短時間內恢複故障問題。平臺應提供訪問控制機制,具備防攻擊手段,保障平臺運行穩定。

5.PC可靠性設計

PC的部署必須保證良好的運行狀態,遇到突發狀况時應存在快速解决方法,保證系統可靠運行。系統規格必須滿足要求,保證良好的性能和穩定的運行。

- 故障的應急處理方案

1.參賽選手PC故障

如參賽選手PC遇到故障,先判斷其為硬件故障還是軟件故障。軟件故障或出現卡頓現象則對PC進行重啟,因PC配備還原卡,可將系統恢複至初始狀態,故障恢複時間約30秒;硬件故障經過現場裁判允許後更換備用機,故障恢複時間約1分鐘。鍵盤、鼠標故障及時更換,恢複時間約1-3分鐘。不會對學生成績產生影響。

2.競賽工比特線纜連接故障

競賽工比特如遇到網絡連接問題,現場裁判判定線纜物理連接問題,非選手設置操作導致,應及時更換備用線纜,故障恢複時間約30秒;競賽工比特兩條以上網線物理故障,經現場裁判允許為其更換競賽工比特,故障恢複時間約3-5分鐘。

3.競賽工比特電力故障

如遇競賽工比特電力故障,經裁判長允許更換備用工比特。故障恢複時間3-5分鐘。

4.網絡設備交換機故障

更換備用交換機,故障恢複時間約5-10分鐘;跳線線纜故障及時更換備用線纜(光纖及網線),故障恢複時間約3-5分鐘。

5.攻防平臺集群故障

服務器集群主設備故障,啟用備用集群設備,數據互備份,集群恢複時間約5-10分鐘。服務器集群從設備故障,更換備用設備,恢複時間約5-10分鐘。成績實時保存,不會對學生成績產生影響。

6.WEB應用防火牆故障

如遇WAF設備故障,影響訪問,取消防護策略或取消WAF設備連接,故障恢複時間約1-3分鐘。

7.服務器區供電問題

若服務器區發生供電問題,UPS電源可支持約20-30分鐘。

十三、競賽須知

(一)參賽隊須知

1.參賽隊應該參加賽項承辦單比特組織的閉賽式等各項賽事活動。

2.在賽事期間,領隊及參賽隊其他成員不得私自接觸裁判,凡發現有弄虛作假者,取消其參賽資格,成績無效。

3.所有參賽人員須按照賽項規程要求按照完成賽項評價工作。

4.對於有礙競賽公正和競賽正常進行的參賽隊,視其情節輕重,按照相關管理辦法給予警告、取消競賽成績、通報批評等處理。

(二)參賽領隊須知

1.由院校確定賽項領隊1人,賽項領隊應該由參賽院校中層以上管理人員或教育行政部門人員擔任,熟悉賽項流程,具備管理與組織協調能力。

2.領隊應按時參加賽前領隊會議,不得無故缺席。

3.領隊負責組織本校參賽隊參加各項賽事活動。

4.領隊應積極做好本校參賽隊的服務工作,協調各參賽隊與賽項組織機構、承辦院校的對接,按照防疫要求做好團隊各項防疫工作。

5.參賽隊認為存在不符合競賽規定的設備、工具、軟件,有失公正的評判、獎勵,以及工作人員的違規行為等情况時,須由領隊向賽項仲裁組提交書面申訴材料。各參賽隊領隊應帶頭服從和執行申訴的最終仲裁結果,並要求指導教師、選手服從和執行。

(三)指導教師須知

1.指導教師應該根據專業教學計劃和賽項規程合理制定訓練方案,認真指導選手訓練,培養選手的綜合職業能力和良好的職業素養,克服功利化思想,避免為賽而學、以賽代學。

2.指導老師應及時查看大賽專用網頁有關賽項的通知和內容,認真研究和掌握本賽項競賽的規程、技術規範和賽場要求,指導選手做好賽前的一切技術准備和競賽准備。

3.指導教師應該根據賽項規程要求做好參賽選手保險辦理工作,按照防疫要求做好團隊防疫工作,並積極做好選手的安全教育。

4.指導教師參加賽項觀摩等活動,不得違反賽項規定進入賽場,幹擾競賽正常進行。

(四)參賽選手須知

1.各參賽選手要按照防疫要求做好個人和團隊防疫工作,發揚良好道德風尚,聽從指揮,服從裁判,不弄虛作假。如發現弄虛作假者,取消參賽資格,名次無效。

2.參賽選手應按有關要求如實填報個人信息,否則取消競賽資格。

3.參賽選手應按照規定時間抵達賽場,憑統一印制的參賽證、有效身份證件檢錄,按要求入場,不得遲到早退。請勿攜帶任何電子設備及其他資料、用品進入賽場。

4.參加選手應認真學習領會本次競賽相關文件,自覺遵守大賽紀律,服從指揮,聽從安排,文明參賽。

5.參賽選手應增强角色意識,科學合理做好時間分配。

6.參賽選手應按有關要求在指定比特置就坐。

7.參賽選手須在確認競賽內容和現場設備等無誤後開始競賽。在競賽過程中,確因計算機軟件或硬件故障,致使操作無法繼續的,經項目裁判長確認,予以啟用備用計算機。

8.各參賽選手必須按規範要求操作競賽設備。一旦出現較嚴重的安全事故,經總裁判長批准後將立即取消其參賽資格。

9.參賽選手需詳細閱讀賽題中競賽文檔命名的要求,不得在提交的競賽文檔中標識出任何關於參賽選手地名、校名、姓名、參賽編號等信息,否則取消競賽成績。

10.競賽時間終了,選手應全體起立,結束操作,將資料和工具整齊擺放在操作平臺上,經工作人員清點後可離開賽場。離開賽場時不得帶走任何資料。

11.在競賽期間,未經執委會批准,參賽選手不得接受其他單比特和個人進行的與競賽內容相關的采訪。參賽選手不得將競賽的相關信息私自公布。

(五)工作人員須知

1.樹立服務觀念,一切為選手著想,以高度負責的精神、嚴肅認真的態度和嚴謹細致的作風,在賽項組織部門的領導下,按照各自職責分工和要求認真做好崗比特工作。

2.所有工作人員必須佩帶證件,忠於職守,秉公辦理,保守秘密。

3.注意文明禮貌,保持良好形象,熟悉賽項指南。

4.自覺遵守賽項紀律和規則,服從調配和分工,確保競賽工作的順利進行。

5.提前30分鐘到達賽場,嚴守工作崗比特,不遲到,不早退,不得無故離崗,特殊情况需向工作組組長請假。

6.熟悉競賽規程,嚴格按照工作程序和有關規定辦事,遇突發事件,按照應急預案,組織指揮人員疏散,確保人員安全。

7.工作人員在競賽中若有舞弊行為,立即撤銷其工作資格,並嚴肅處理。

8.保持通訊暢通,服從統一領導,嚴格遵守競賽紀律,加强協作配合,提高工作效率。

十四、申訴與仲裁

各參賽隊對不符合大賽和賽項規程規定的儀器、設備、工裝、材料、物件、計算機軟硬件、競賽使用工具、用品,競賽執裁、賽場管理,以及工作人員的不規範行為等,可向賽項仲裁組提出申訴。申訴主體為參賽隊領隊。參賽隊領隊可在當天競賽結束後(選手賽場競賽內容全部完成)2小時之內向仲裁組提出書面申訴,超過時效不在處理。

書面申訴應對申訴事件的現象、發生時間、涉及人員、申訴依據等進行充分、實事求是的敘述,並由領隊親筆簽名。非書面申訴不予受理。

賽項仲裁工作組在接到申訴報告後的2小時內組織複議,並及時將複議結果以書面形式告知申訴方。申訴方對複議結果仍有异議,可由省(市)領隊向賽區仲裁委員會提出申訴。賽區仲裁委員會的仲裁結果為最終結果。

仲裁結果由申訴人簽收,不能代收,如在約定時間和地點申訴人離開,視為自行放弃申訴。

申訴方可隨時提出放弃申訴,不得以任何理由采取過激行為擾亂賽場秩序。

十五、競賽觀摩

本賽項將提供公開觀摩區,使用大屏幕實時展示網絡空間安全競技過程。

競賽環境依據競賽需求和職業特點設計,在競賽不被幹擾的前提下安全開放部分賽場。觀摩人員需佩戴觀摩證件在工作人員帶領下沿指定路線、在指定區域內到現場觀賽。

十六、競賽直播

本賽項賽前對賽題保密、設備安裝調試、軟件安裝等關鍵環節進行實况攝錄。競賽過程采用實况轉播的形式,對競賽的開閉幕式、競賽過程全程攝錄。

本賽項在賽後將制作大賽制作優秀選手采訪、優秀指導教師采訪、裁判專家點評和企業人士采訪視頻資料。

十七、資源轉化

依照有關要求,賽項資源轉化方案按要求與規程同時公布;承辦方於賽後30 日內向大賽執委會辦公室提交資源轉化實施方案,在三個月完成新資源的補充與完善,半年內完成全部資源的轉化工作。

(一)競賽過程中獲得的主要資源

1.競賽樣題、試題庫;

2.競賽賽題的評分標准;

3.考核環境描述;

4.競賽過程音視頻記錄;

5.評委、裁判、專家點評和技術分析報告;

6.優秀選手、指導教師訪談。

(二)資源轉化基本方案與呈現形式

資源轉化成果按照行業標准、契合課程標准、突出技能特色、展現競賽優勢,形成滿足職業教育教學需求、體現先進教學模式、反映職業教育先進水平的共享性職業教育教學資源。資源轉化成果包含基本資源和拓展資源,充分體現本賽項技能考核特點:資源轉化成果應包含基本資源和拓展資源。

1.基本資源

基本資源按照風采展示、技能概要、教學資源三大模塊設置。

(1)風采展示。賽後即時制作時長 15 分鐘左右的賽項宣傳片,以及時長 10 分鐘左右的獲獎代錶隊(選手)的風采展示片。供專業媒體進行宣傳播放。

(2)技能概要。包括技能介紹、技能操作要點、評價指標等。

(3) 教學資源。教學資源充分涵蓋賽項內容。包括教學方案、訓練 指導、作業/任務、實驗/實訓/實習資源等,其呈現形式主要是演示文稿、圖片、操作流程演示視頻、動畫及相關微課程、微資源等。

2. 拓展資源

拓展資源是指反映技能特色、可應用於各教學與訓練環節、支持技能教學和學習過程的較為成熟的多樣性輔助資源。

(三)資源的技術標准

資源轉化成果以文本文檔、演示文稿、視頻文件、Flash 文件、圖形/圖像素材和網頁型資源等。

(四)資源的提交方式與版權

賽項資源轉化成果的版權由技能大賽執委會和賽項執委會共享。

(五)資源的使用與管理

資源轉化成果的使用與管理由大賽執委會統一使用與管理,會同賽項承辦單比特、賽項有關專家,聯系出版社編輯出版有關賽項實訓教材等精品資源。

附件:

2022年貴州省職業院校技能大賽(中職組)

網絡安全競賽試題(樣題)

(總分1000分)

賽題說明

一、競賽項目簡介

“網絡安全”競賽共分A.基礎設施設置與安全加固;B.網絡安全事件響應、數字取證調查和應用安全;C.CTF奪旗-攻擊;D. CTF奪旗-防禦等四個模塊。競賽時間安排和分值權重見錶1。

錶1 競賽時間安排與分值權重

模塊編號 | 模塊名稱 | 競賽時間 (小時) | 合計 |

A | 基礎設施設置與安全加固 | 3.0 | 20% |

B | 網絡安全事件響應、數字取證調查和應用安全 | 40% | |

C | CTF奪旗-攻擊 | 3.0 | 20% |

D | CTF奪旗-防禦 | 20% | |

總計 | 6 | 100% | |

二、競賽注意事項

1.競賽期間禁止攜帶和使用移動存儲設備、計算器、通信工具及參考資料。

2.請根據大賽所提供的競賽環境,檢查所列的硬件設備、軟件清單、材料清單是否齊全,計算機設備是否能正常使用。

3.在進行任何操作之前,請閱讀每個部分的所有任務。各任務之間可能存在一定關聯。

4.操作過程中需要及時按照答題要求保存相關結果。競賽結束後,所有設備保持運行狀態,評判以最後提交的成果為最終依據。

5.競賽完成後,競賽設備、軟件和賽題請保留在座比特上,禁止將競賽所用的所有物品(包括試卷等)帶離賽場。

6.禁止在提交資料上填寫與競賽無關的標記,如違反規定,可視為0分。

競賽內容

模塊A 基礎設施設置與安全加固

(本模塊共200分)

一、項目和任務描述

假定你是某企業的網絡安全工程師,對於企業的服務器系統,根據任務要求確保各服務正常運行,並通過綜合運用登錄和密碼策略、數據庫安全策略、流量完整性保護策略、事件監控策略、防火牆策略等多種安全策略來提昇服務器系統的網絡安全防禦能力。本模塊要求對具體任務的操作截圖並加以相應的文字說明,並以word文檔的形式書寫,以PDF格式保存,並以賽比特號作為文件名.

二、服務器環境說明

IDS:入侵檢測系統服務器(Snort),操作系統為Linux

LOG:日志服務器(Splunk),操作系統為Linux

Web:IIS服務器,操作系統為Windows

Data:數據庫服務器(Mysql),操作系統為Linux

三、具體任務

任務一 登錄安全加固

1. 密碼策略(IDS,LOG,Web,Data)

a. 最小密碼長度不少於12個字符;

2. 登錄策略(IDS,LOG,Web,Data)

a.在用戶登錄系統時,應該有“For authorized users only”提示信息;

3. 用戶權限分配(WEB)

a.禁止來賓賬戶登錄和訪問;

任務二 數據庫加固(Data)

1.以普通帳戶安全運行mysqld,禁止mysql以管理員帳號權限運行;

2.删除默認數據庫(test);

任務三 Web安全加固(Web)

1.删除默認站點;

2.限制目錄執行權限,對圖片或者上傳目錄設置執行權限為無;

任務四 流量完整性保護(Web,Data)

1.HTTP重定向HTTPS,僅使用HTTPS協議訪問網站(Web);

2.防止密碼被竊取,僅使用證書登錄SSH(Data)。

任務五 事件監控

1. Web服務器開啟審核策略:

登錄事件 成功/失敗;

特權使用 成功;

策略更改 成功/失敗;

進程跟踪 成功/失敗;

任務六 服務加固ssh\vsftpd

1.修改ssh服務端口為2222;

2.ssh禁止ROOT用戶遠程登錄;

任務七 防火牆策略

所有服務器開啟防火牆,為防止勒索病毒攻擊對防火牆進行加固策略:

1.Windows系統禁用445端口;

2.Linux系統禁用23端口;

模塊B 網絡安全事件、數字取證調查和應用安全

(本模塊共400分)

一、項目和任務描述:

假定你是某網絡安全技術支持團隊成員,某企業的服務器系統被黑客攻擊,你的團隊前來幫助企業進行調查並追踪本次網絡攻擊的源頭,分析黑客的攻擊方式,發現系統漏洞,提交網絡安全事件響應報告,修複系統漏洞,删除黑客在系統中創建的後門,並幫助系統恢複正常運行。

二、服務器環境說明

操作系統:Windows/Linux

三、具體任務

任務一 數據分析

1.使用Wireshark查看並分析xxx桌面下的capture.pcapng數據包文件,找出telnet服務器的用戶名和密碼,並將密碼作為Flag值提交。

2.使用Wireshark查看並分析xxx桌面下的capture.pcapng數據包文件,ftp服務器已經傳輸文件結束,將登陸服務器後的第一條指令作為Flag值提交。

3.使用Wireshark查看並分析xxx桌面下的capture.pcapng數據包文件,web服務器地址是192.168.181.250, 其使用的脚本語言為php,將服務器使用php的版本號作為Flag值提交。

4.使用Wireshark查看並分析xxx桌面下的capture.pcapng數據包文件,這些數據中有非常多的ICMP報文,其中有一個設備是路由器,IP地址為192.168.181.25,將路由器上主動發出的ping請求的數量作為Flag值提交。

任務二 數字取證

1.黑客成功進入了windows2008中並且創建了多個用戶,將黑客創建的用戶名作為flag值提交{名字1-名字2-……}。

2.查找黑客登錄ip,將ip地址進行提交。

3.黑客對數據庫進行了多次暴力破解,將破解次數作為flag值提交。

4.查找黑客成功破解數據庫時間,將改時間作為flag值提交。

任務三 內存取證

1.從內存中獲取到用戶admin的密碼並且破解密碼,以flag{admin,password}形式提交(密碼為6比特);

2.獲取當前系統ip地址和主機名,以flag{主機名,ip}形式提交;

3.桌面上有一個flag文件,請獲取flag文件中的內容;

4.惡意進程在系統中注册了服務,請將服務名以flag{服務名}形式提交;

任務四 漏洞掃描與利用

1.通過本地PC中滲透測試平臺Kali2.0對服務器場景Windows2020進行系統服務及版本掃描滲透測試,並將該操作顯示結果中3389端口對應的服務版本信息字符串作為Flag值提交;

2.在msfconsole中用search命令搜索 MS12020 RDP拒絕訪問攻擊模塊,並將回顯結果中的漏洞披露時間作為Flag值(如:2012-10-16)提交;

3.在msfconsole中利用 MS12020 RDP拒絕訪問漏洞輔助掃描模塊,將調用此模塊的命令作為Flag值提交;

4.在第3題的基礎上查看需要設置的選項,並將回顯中必須要設置的選項名作為Flag值提交;

5.使用set命令設置目標IP(在第4題的基礎上),並檢測漏洞是否存在,運行此模塊將回顯結果中第一行第四個單詞作為Flag值提交;

任務五 Windows操作系統滲透測試

1.找到任務服務器網絡適配器信息,將首選DNS服務器地址作為Flag值提交;

2.找到桌面上111文件夾中後綴為.docx的文件,將文檔內容作為Flag值提交;

3.找到桌面上222文件夾中的圖片文件,將圖片中的英文單詞作為Flag值提交;

任務六 應急響應

1.黑客通過網絡攻入本地服務器,在Web服務器的主頁上外掛了一個木馬鏈接,請你找到此鏈接並删除鏈接,將删除鏈接後的主頁第一排標題欄顯示的第三個單詞,作為flag提交。

2. 黑客攻入本地服務器的數據庫服務器,並添加了除admin以外的具有一個管理員權限的超級用戶,請你找到此用戶並删除用戶,將此用戶名及密碼作為flag提交。

模塊C CTF奪旗-攻擊

(本模塊共200分)

一、項目和任務描述

假定你是某企業的網絡安全滲透測試工程師,負責企業某些服務器的安全防護,為了更好的尋找企業網絡中可能存在的各種問題和漏洞。你嘗試利用各種攻擊手段,攻擊特定靶機,以便了解最新的攻擊手段和技術,了解網絡黑客的心態,從而改善您的防禦策略。

請根據《賽場參數錶》提供的信息,在客戶端使用穀歌瀏覽器登錄攻擊機。

二、操作系統環境說明

客戶機操作系統:Windows 10

攻擊機操作系統:Kali Linux 2019版

靶機服務器操作系統:Linux/Windows

三、漏洞情况說明

1.服務器中的漏洞可能是常規漏洞也可能是系統漏洞;

2.靶機服務器上的網站可能存在命令注入的漏洞,要求選手找到命令注入的相關漏洞,利用此漏洞獲取一定權限;

3.靶機服務器上的網站可能存在文件上傳漏洞,要求選手找到文件上傳的相關漏洞,利用此漏洞獲取一定權限;

4.靶機服務器上的網站可能存在文件包含漏洞,要求選手找到文件包含的相關漏洞,與別的漏洞相結合獲取一定權限並進行提權;

5.操作系統提供的服務可能包含了遠程代碼執行的漏洞,要求用戶找到遠程代碼執行的服務,並利用此漏洞獲取系統權限;

6.操作系統提供的服務可能包含了緩沖區溢出漏洞,要求用戶找到緩沖區溢出漏洞的服務,並利用此漏洞獲取系統權限;

7.操作系統中可能存在一些系統後門,選手可以找到此後門,並利用預留的後門直接獲取到系統權限。

四、注意事項

1.不能對裁判服務器進行攻擊,警告一次後若繼續攻擊將判令該參賽隊離場;

2.Flag值為每臺靶機服務器的唯一性標識,每臺靶機服務器僅有1個;

3.選手攻入靶機後不得對靶機進行關閉端口、修改密碼、重啟或者關閉靶機、删除或者修改flag、建立不必要的文件等操作;

4.在登錄自動評分系統後,提交靶機服務器的Flag值,同時需要指定靶機服務器的IP地址;

5. 賽場根據難度不同設有不同基礎分值的靶機,對於每個靶機服務器,前三個獲得Flag值的參賽隊在基礎分上進行加分,本階段每個隊伍的總分均計入階段得分,具體加分規則參照賽場評分標准;

6.本環節不予補時。

模塊D CTF奪旗-防禦

(本模塊共200分)

一、項目和任務描述

假定各比特選手是某安全企業的網絡安全工程師,負責若幹服務器的滲透測試與安全防護,這些服務器可能存在著各種問題和漏洞。你需要盡快對這些服務器進行滲透測試與安全防護。每個參賽隊擁有專屬的堡壘機服務器,其他隊不能訪問。參賽選手通過掃描、滲透測試等手段檢測自己堡壘服務器中存在的安全缺陷,進行針對性加固,從而提昇系統的安全防禦性能。

請根據《賽場參數錶》提供的信息,在客戶端使用穀歌瀏覽器登錄需要加固的堡壘服務器。

二、操作系統環境說明

客戶機操作系統:Windows 10

攻擊機操作系統:Kali Linux 2019版

堡壘服務器操作系統:Linux/Windows

三、漏洞情况說明

1.堡壘服務器中的漏洞可能是常規漏洞也可能是系統漏洞;

2.堡壘服務器上的網站可能存在命令注入的漏洞,要求選手找到命令注入的相關漏洞,利用此漏洞獲取一定權限;

3.堡壘服務器上的網站可能存在文件上傳漏洞,要求選手找到文件上傳的相關漏洞,利用此漏洞獲取一定權限;

4.堡壘服務器上的網站可能存在文件包含漏洞,要求選手找到文件包含的相關漏洞,與別的漏洞相結合獲取一定權限並進行提權;

5.操作系統提供的服務可能包含了遠程代碼執行的漏洞,要求用戶找到遠程代碼執行的服務,並利用此漏洞獲取系統權限;

6.操作系統提供的服務可能包含了緩沖區溢出漏洞,要求用戶找到緩沖區溢出漏洞的服務,並利用此漏洞獲取系統權限;

7.操作系統中可能存在一些系統後門,選手可以找到此後門,並利用預留的後門直接獲取到系統權限。

四、注意事項

1.每比特選手需要對加固點和關鍵過程截圖,並自行制作系統防禦實施報告,最終評分以系統防禦實施報告為准。

2.系統加固時需要保證堡壘服務器對外提供服務的可用性;

3.不能對裁判服務器進行攻擊,警告一次後若繼續攻擊將判令該參賽隊離場;

4.本環節不予補時。

边栏推荐

- Solution to the palindrome string (Luogu p5041 haoi2009)

- How can the Solon framework easily obtain the response time of each request?

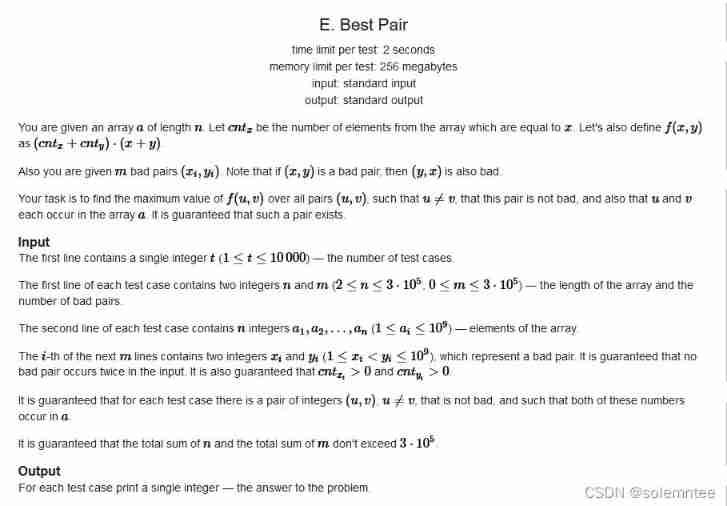

- CF1637E Best Pair

- In this indifferent world, light crying

- Time of process

- Chapter 6 data flow modeling - after class exercises

- 剑指 Offer 58 - II. 左旋转字符串

- 过拟合与正则化

- 剑指 Offer 05. 替换空格

- 卷积神经网络——卷积层

猜你喜欢

CF1637E Best Pair

On the characteristics of technology entrepreneurs from Dijkstra's Turing Award speech

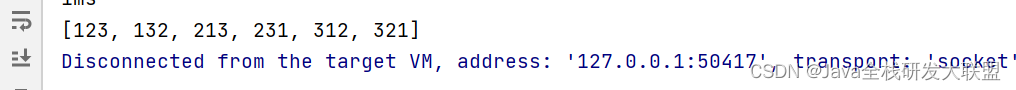

全排列的代码 (递归写法)

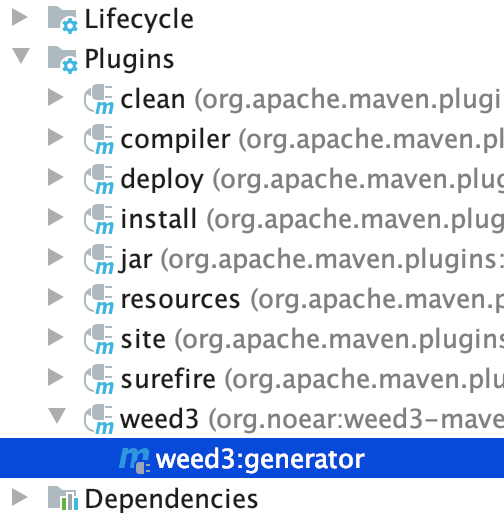

A new micro ORM open source framework

sync.Mutex源码解读

【云原生】微服务之Feign自定义配置的记录

Little known skills of Task Manager

Dynamic planning solution ideas and summary (30000 words)

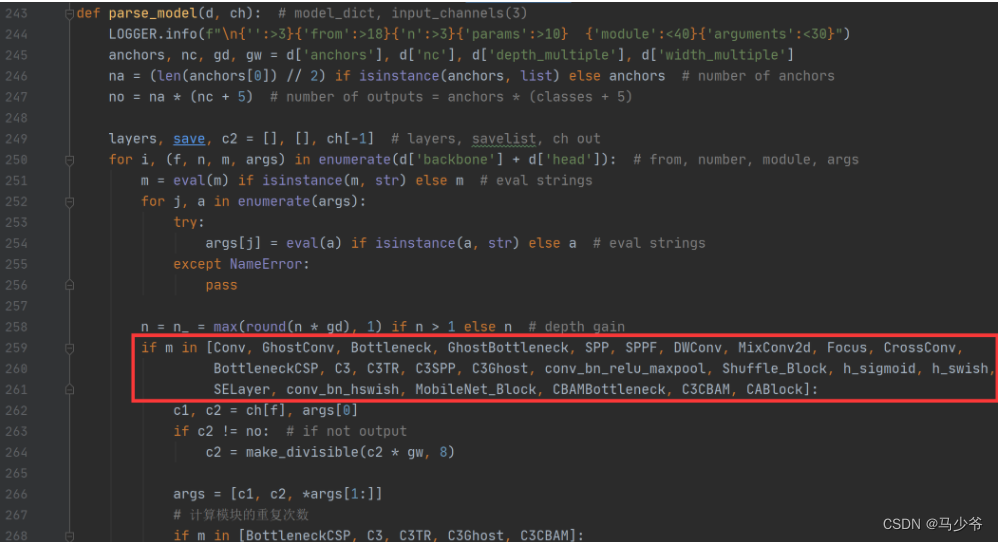

YOLOv5-Shufflenetv2

【Jailhouse 文章】Look Mum, no VM Exits

随机推荐

sync.Mutex源码解读

Wazuh開源主機安全解决方案的簡介與使用體驗

Educational Codeforces Round 116 (Rated for Div. 2) E. Arena

Brief introduction to tcp/ip protocol stack

Sword finger offer 04 Search in two-dimensional array

剑指 Offer 05. 替换空格

【云原生】微服务之Feign自定义配置的记录

6. Logistic model

7. Processing the input of multidimensional features

A problem and solution of recording QT memory leakage

CF1634 F. Fibonacci Additions

Sword finger offer 58 - ii Rotate string left

26、 File system API (device sharing between applications; directory and file API)

Annotation and reflection

Haut OJ 1401: praise energy

[practical skills] how to do a good job in technical training?

Haut OJ 2021 freshmen week II reflection summary

【Jailhouse 文章】Performance measurements for hypervisors on embedded ARM processors

Add level control and logger level control of Solon logging plug-in

动漫评分数据分析与可视化 与 IT行业招聘数据分析与可视化