当前位置:网站首页>企业数字化发展中的六个安全陋习,每一个都很危险!

企业数字化发展中的六个安全陋习,每一个都很危险!

2022-07-05 17:02:00 【软件测试网】

近来网络犯罪呈上升趋势,攻击变得越来越迅速、越来越复杂。网络攻击引起的数据泄露数量在2021年猛增27%,丝毫没有放缓的迹象。一些被忽视的安全陋习(比如多次使用同一个密码)可能看起来无害,但确会使组织蒙受巨额损失。

本文介绍了目前企业中六种最常见的安全陋习以及修正方法,安全团队需要尽快排查自己的企业是否存在这些陋习。大多数安全威胁和风险都是可以预防的,可以借助常识性方法、持续合规测试、评估、审计和衡量来加以解决。

1、密码管理工作被忽视

60%以上的数据泄露事件涉及登录信息被盗或安全性很差。使用相同密码、共享密码、在便条纸上记下密码,这些糟糕的密码做法屡见不鲜。别让攻击者轻松得逞!

方法:在整个组织制定一项密码政策,使用密码管理器,并启用多因素身份验证,以降低未授权帐户访问的风险。密码政策应明确如何创建强密码、密码多久更新一次,以及如何在员工之间安全地共享密码。

2、流于表面的安全流程

安全流程包含了从入职核对清单到隐私政策等多个方面,这些文档应体现企业组织的安全团队如何有效完成工作,并具体落实在日常工作中,而不是拟定后扔在某个文件夹中。必须定期考虑这些政策,根据发现的挑战和风险加以改进。

方法:要求安全团队定期审查和验收安全政策。主动征求反馈意见,以确保政策和流程体现了团队切实在做好工作,并得到整个组织上下的支持。

3、不安全的终端应用系统

远程办公模式已经越来越普遍,这让企业团队合作的地点、时间和方式在近两年发生了巨变。尽管在家工作好处多多,但这股潮流也带来了重大的安全挑战。

如今更多的人使用不安全的Wi-Fi、混用办公设备和个人设备、忽视定期的数据备份和软件更新等。谁都不希望自己成为最终导致组织陷入困境的最薄弱一环。

方法:使用设备管理解决方案确保自动更新和修补软件,制定移动设备政策,并鼓励员工仅使用公司设备和安全网络通道来访问敏感数据。

4、忽视内部安全审计

即使组织已制定了适当的安全政策和程序,也不能将它们视为一成不变。要了解组织的安全计划在如何趋于完善(或未趋于完善),并随时了解层出不穷的新威胁,持续测试和定期内部审计至关重要。

方法:制定内部审计计划,至少每年审查一次组织的安全状况,并找出机会加以改进。这也将确保贵组织随时了解威胁领域出现的需要应对的任何变化。

5、不重视员工安全意识培养

网络钓鱼和恶意软件是导致安全事件(包括勒索软件事件)的最常见诱因,定期对员工开展安全最佳实践方面的培训,确保所有人都知道安全是整个组织的优先事项。

方法:企业每年应该至少进行一次安全意识培训,并对员工或用户进行不定期的随机测试,以确保他们真正了解并遵循公司的安全管理要求。

6、对网络威胁后果缺少认知

太多的组织以为数据泄露或安全事件不会发生在自己身上。确保安全和合规不仅仅是IT部门关心的问题。从管理团队和董事会到新员工,整个组织的所有人都应该了解组织所面临的威胁,以及各自在保护客户和组织数据安全方面的角色和责任。

方法:努力营造注重安全并了解其重要性的组织文化。确保所有员工都了解各自在保护客户和业务信息安全方面的角色和责任,并清楚地传达遵循既定政策和程序带来的好处。

参考链接

https://threatpost.com/six-bad-habits-break/180082/。

边栏推荐

- Mysql5.6 parsing JSON strings (supporting complex nested formats)

- Embedded-c language-6

- stirring! 2022 open atom global open source summit registration is hot!

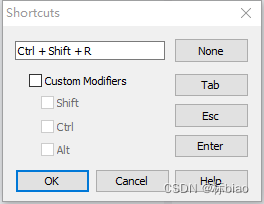

- Winedt common shortcut key modify shortcut key latex compile button

- 漫画:一道数学题引发的血案

- SQL Server(2)

- MySQL queries the latest qualified data rows

- Matery主题自定义(一)黑夜模式

- 统计php程序运行时间及设置PHP最长运行时间

- Flask solves the problem of CORS err

猜你喜欢

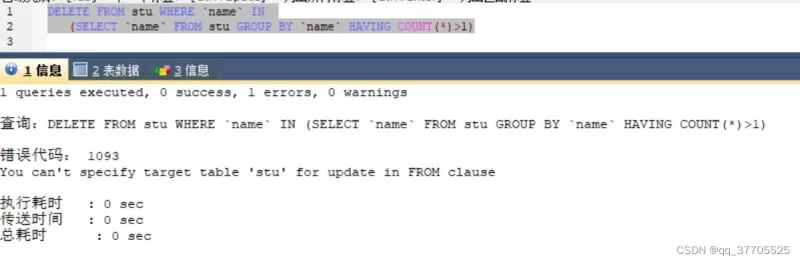

SQL删除重复数据的实例教程

Embedded UC (UNIX System Advanced Programming) -3

stirring! 2022 open atom global open source summit registration is hot!

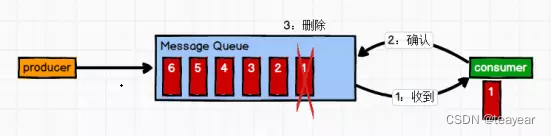

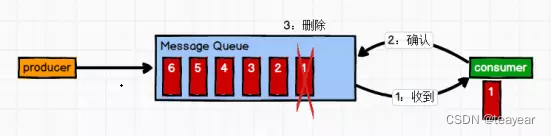

Kafaka technology lesson 1

Kafaka技术第一课

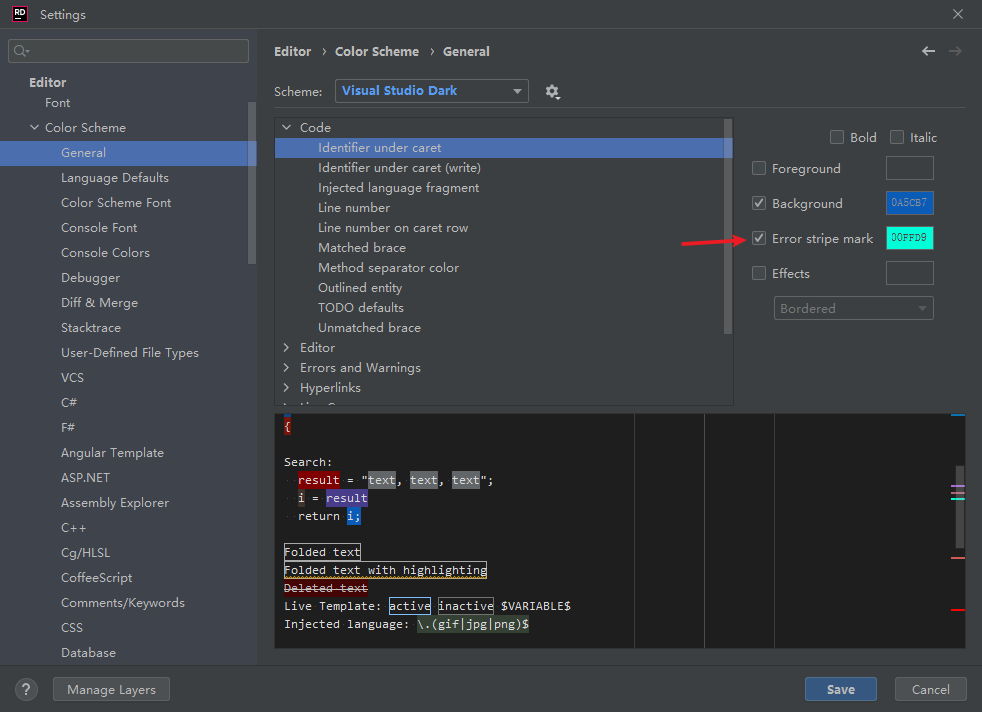

Rider set the highlighted side of the selected word, remove the warning and suggest highlighting

Winedt common shortcut key modify shortcut key latex compile button

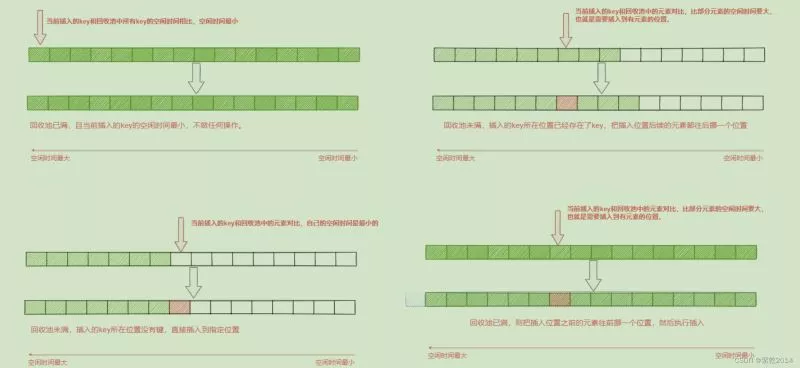

深入理解Redis内存淘汰策略

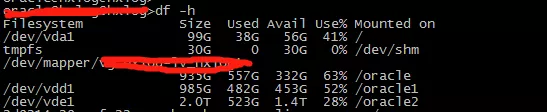

Oracle缩表空间的完整解决实例

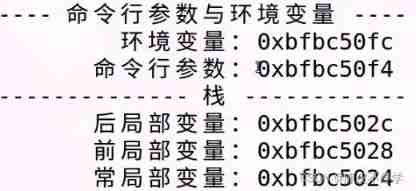

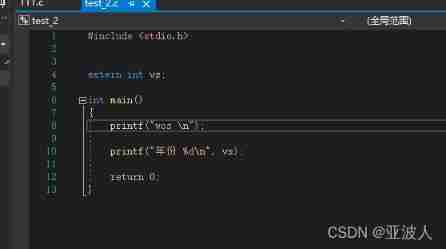

First day of learning C language

随机推荐

Use of ThinkPHP template

mysql5.6解析JSON字符串方式(支持复杂的嵌套格式)

【7.7直播预告】《SaaS云原生应用典型架构》大咖讲师教你轻松构建云原生SaaS化应用,难题一一击破,更有华为周边好礼等你领!

Thoughtworks 全球CTO:按需求构建架构,过度工程只会“劳民伤财”

IDEA 项目启动报错 Shorten the command line via JAR manifest or via a classpath file and rerun.

MYSQL group by 有哪些注意事项

Which is more cost-effective, haqu K1 or haqu H1? Who is more worth starting with?

中国银河证券开户安全吗 开户后多久能买股票

域名解析,反向域名解析nbtstat

Read the basic grammar of C language in one article

机器学习02:模型评估

漫画:寻找无序数组的第k大元素(修订版)

Embedded-c Language-5

Check the WiFi password connected to your computer

云安全日报220705:红帽PHP解释器发现执行任意代码漏洞,需要尽快升级

Three traversal methods of binary tree

Domain name resolution, reverse domain name resolution nbtstat

Oracle缩表空间的完整解决实例

WR | Jufeng group of West Lake University revealed the impact of microplastics pollution on the flora and denitrification function of constructed wetlands

漏洞复现----48、Airflow dag中的命令注入(CVE-2020-11978)