当前位置:网站首页>DDOS攻击原理,被ddos攻击的现象

DDOS攻击原理,被ddos攻击的现象

2022-07-05 09:55:00 【IDC02_FEIYA】

DDOS攻击原理,被ddos攻击的现象

分布式拒绝服务(DDOS:Distributed Denial of Service)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DoS攻击,从而成倍地提高拒绝服务攻击的威力。通常,攻击者使用一个偷窃帐号将DDoS主控程序安装在一个计算机上,在一个设定的时间主控程序将与大量代理程序通讯,代理程序已经被安装在Internet上的许多计算机上。代理程序收到指令时就发动攻击。利用客户/服务器技术,主控程序能在几秒钟内激活成百上千次代理程序的运行。

· DDOS攻击原理

DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应。

DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式。单一的DoS攻击一般是采用一对一方式的,当攻击目标CPU速度低、内存小或者网络带宽小等等各项性能指标不高它的效果是明显的。随着计算机与网络技术的发展,计算机的处理能力迅速增长,内存大大增加,同时也出现了千兆级别的网络,这使得DoS攻击的困难程度加大了-目标对恶意攻击包的”消化能力”加强了不少,例如你的攻击软件每秒钟可以发送3,000个攻击包,但我的主机与网络带宽每秒钟可以处理10,000个攻击包,这样一来攻击就不会产生什么效果。

这时侯分布式的拒绝服务攻击手段(DDoS)就应运而生了。你理解了DoS攻击的话,它的原理就很简单。如果说计算机与网络的处理能力加大了10倍,用一台攻击机来攻击不再能起作用的话,攻击者使用10台攻击机同时攻击呢?用100台呢?DDoS就是利用更多的傀儡机来发起进攻,以比从前更大的规模来进攻受害者。

高速广泛连接的网络给大家带来了方便,也为DDoS攻击创造了极为有利的条件。在低速网络时代时,黑客占领攻击用的傀儡机时,总是会优先考虑离目标网络距离近的机器,因为经过路由器的跳数少,效果好。而现在电信骨干节点之间的连接都是以G为级别的,大城市之间更可以达到2.5G的连接,这使得攻击可以从更远的地方或者其他城市发起,攻击者的傀儡机位置可以在分布在更大的范围,选择起来更灵活了。

· 被DDoS攻击的现象

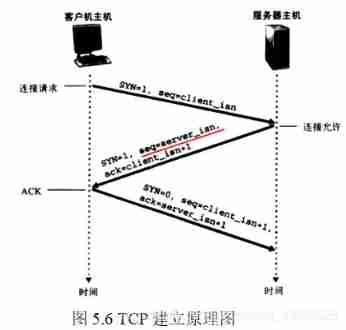

1、被攻击主机上有大量等待的TCP连接

2、网络中充斥着大量的无用的数据包,源地址为假

3、制造高流量无用数据,造成网络拥塞,使受害主机无法正常和外界通讯

4、利用受害主机提供的服务或传输协议上的缺陷,反复高速的发出特定的服务请求,使受害主机无法及时处理所有正常请求

5、严重时会造成系统死机

边栏推荐

- @SerializedName注解使用

- Cerebral Cortex:有向脑连接识别帕金森病中广泛存在的功能网络异常

- 善用兵者,藏于无形,90 分钟深度讲解最佳推广价值作品

- Meitu lost 300 million yuan in currency speculation for half a year. Huawei was exposed to expand its enrollment in Russia. Alphago's peers have made another breakthrough in chess. Today, more big new

- RMS TO EAP通过MQTT简单实现

- 自动化规范检查软件如何发展而来?

- Swift saves an array of class objects with userdefaults and nssecurecoding

- 【小技巧】獲取matlab中cdfplot函數的x軸,y軸的數值

- Dedecms website building tutorial

- uniapp + uniCloud+unipay 实现微信小程序支付功能

猜你喜欢

Meitu lost 300 million yuan in currency speculation for half a year. Huawei was exposed to expand its enrollment in Russia. Alphago's peers have made another breakthrough in chess. Today, more big new

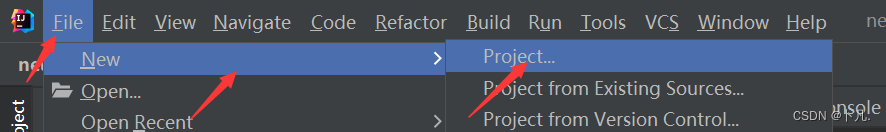

IDEA新建sprintboot项目

Implementation of smart home project

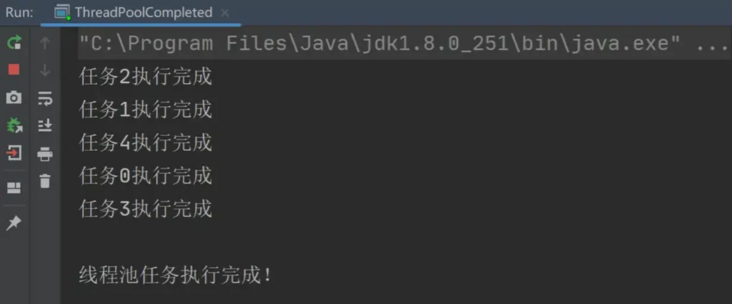

How to judge that the thread pool has completed all tasks?

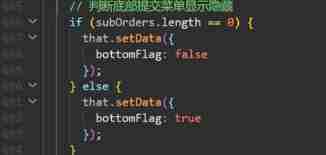

Wechat applet - simple diet recommendation (2)

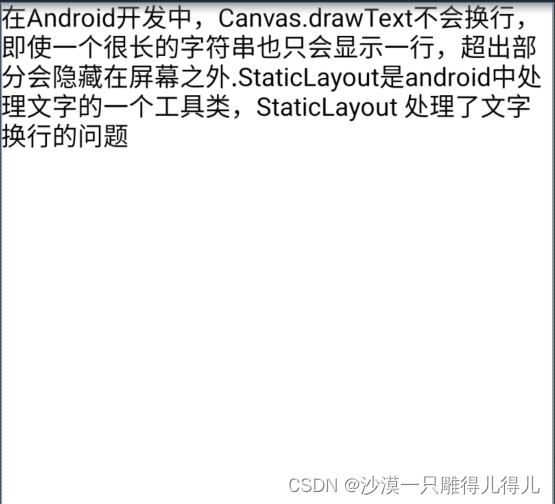

StaticLayout的使用详解

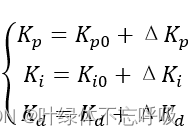

Design and Simulation of fuzzy PID control system for liquid level of double tank (matlab/simulink)

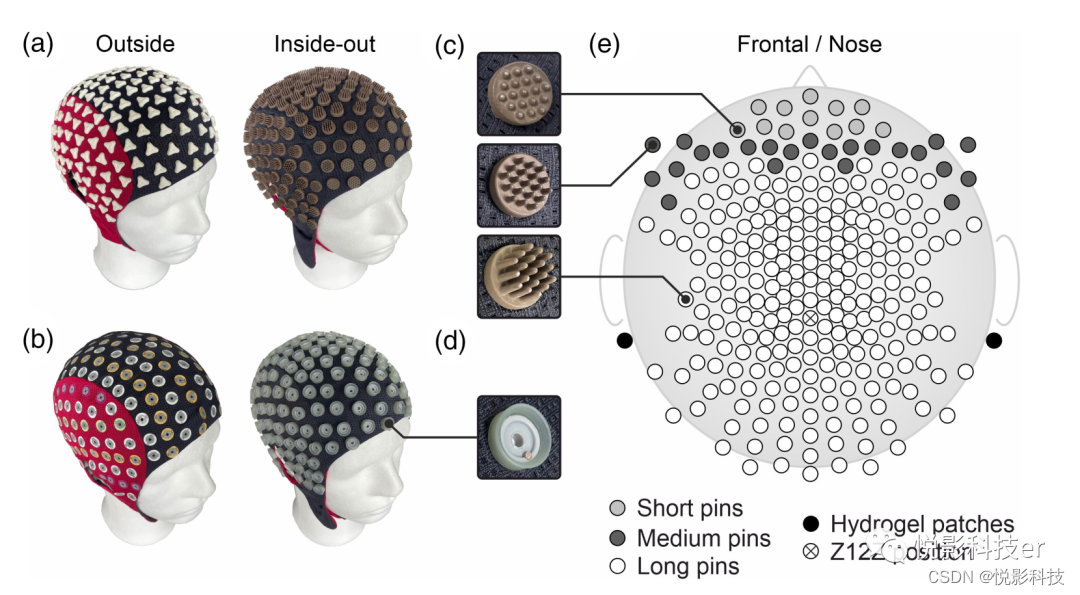

一种用于干式脑电图的高密度256通道电极帽

【系统设计】指标监控和告警系统

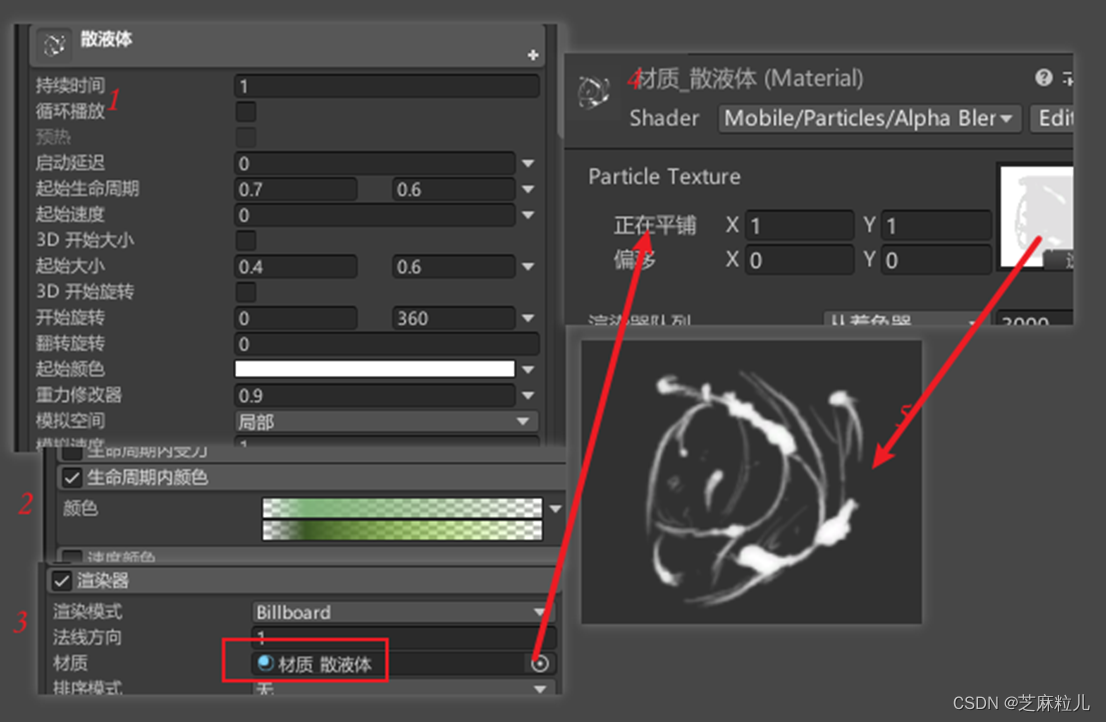

Unity粒子特效系列-毒液喷射预制体做好了,unitypackage包直接用 -下

随机推荐

Today in history: the first e-book came out; The inventor of magnetic stripe card was born; The pioneer of handheld computer was born

【小技巧】獲取matlab中cdfplot函數的x軸,y軸的數值

程序员如何活成自己喜欢的模样?

Click the picture in the mobile browser and the picture will not pop up

LiveData 面试题库、解答---LiveData 面试 7 连问~

橫向滾動的RecycleView一屏顯示五個半,低於五個平均分布

The king of pirated Dall · e? 50000 images per day, crowded hugging face server, and openai ordered to change its name

Coffeescript Chinese character to pinyin code

面试:Bitmap像素内存分配在堆内存还是在native中

如何判断线程池已经执行完所有任务了?

把欧拉的创新带向世界 SUSE 要做那个引路人

IDEA新建sprintboot项目

硬核,你见过机器人玩“密室逃脱”吗?(附代码)

面试:List 如何根据对象的属性去重?

Personal website construction tutorial | local website environment construction | website production tutorial

[NTIRE 2022]Residual Local Feature Network for Efficient Super-Resolution

> Could not create task ‘:app:MyTest.main()‘. > SourceSet with name ‘main‘ not found.问题修复

宝塔面板MySQL无法启动

Tianlong Babu TLBB series - questions about skill cooling and the number of attack ranges

Hard core, have you ever seen robots play "escape from the secret room"? (code attached)