当前位置:网站首页>作战图鉴:12大场景详述容器安全建设要求

作战图鉴:12大场景详述容器安全建设要求

2022-07-07 11:33:00 【InfoQ】

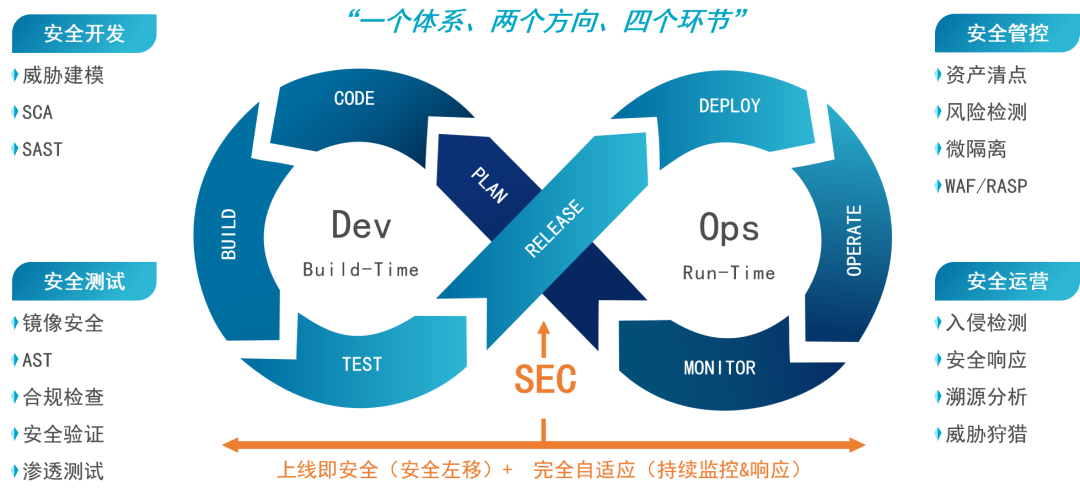

12大场景容器安全作战图鉴

一站式容器安全解决方案

- 漏洞管理难:在开发过程中,漏洞管理最重要的环节就是镜像扫描。有些扫描工具只能发现操作系统漏洞和某些特定语言才会有的漏洞,而有些却无法扫描每个镜像层或某些开源软件包。

- 合规管理效率低:团队人员通过手动进行配置管理,不但效率低而且极易出错,客户需要自动执行配置检查的工具改善安全状况并减少运营工作量。

- 缺少运行时安全:应用投入生产后,必须能够检测到应用中出现异常行为,这可能是发生安全事件的前兆。

- 自动化至关重要:随着公司处理的集群越来越多,自动化变得尤其重要,客户需要通过自动化工具实现统一安全策略管理。

- 更复杂的合规要求:在容器应用成熟阶段,重要的是要追踪,客户需要知道哪些应用或微服务要满足哪些合规要求,并高效检查其是否满足合规要求。

- 服务隔离和分段:随着服务数量的增加以及合规和安全生态系统变得越来越复杂,在服务之间进行适当的流量隔离和分段至关重要。

- 进行镜像扫描,检查根镜像和开源镜像库中是否有已知的第三方漏洞。

- 对配置和部署脚本进行静态扫描,及早发现错误配置问题,并对已部署的镜像进行动态基础架构加固扫描。

边栏推荐

- Mongodb replication (replica set) summary

- Scripy tutorial classic practice [New Concept English]

- MongoDB的导入导出、备份恢复总结

- 记一次 .NET 某新能源系统 线程疯涨 分析

- 自定义线程池拒绝策略

- 靠卖概念上市,认养一头牛能走多远?

- ESP32构解工程添加组件

- JS判断一个对象是否为空

- How far can it go to adopt a cow by selling the concept to the market?

- Final review notes of single chip microcomputer principle

猜你喜欢

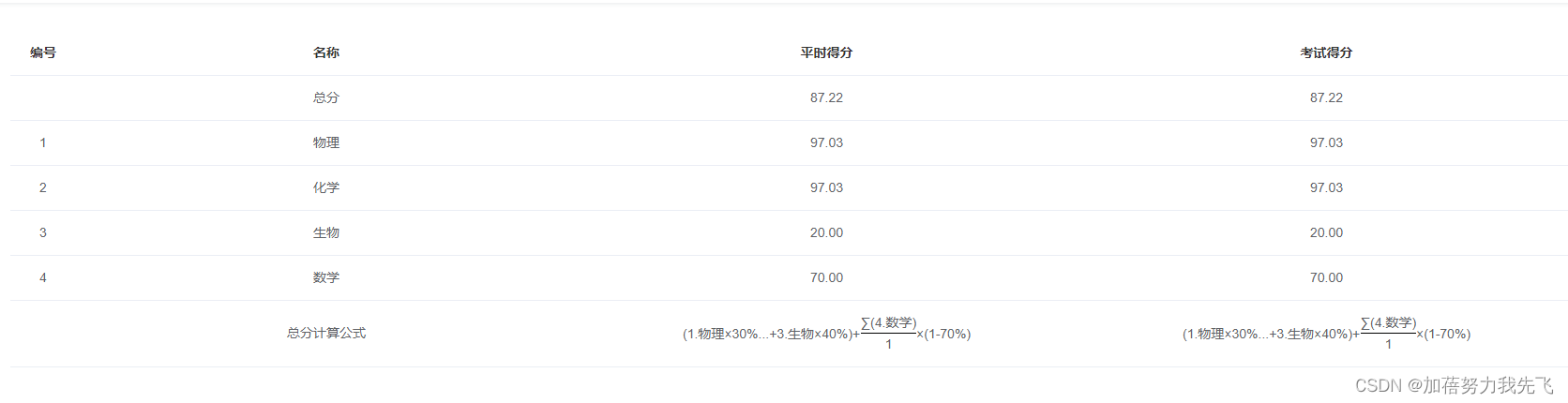

将数学公式在el-table里面展示出来

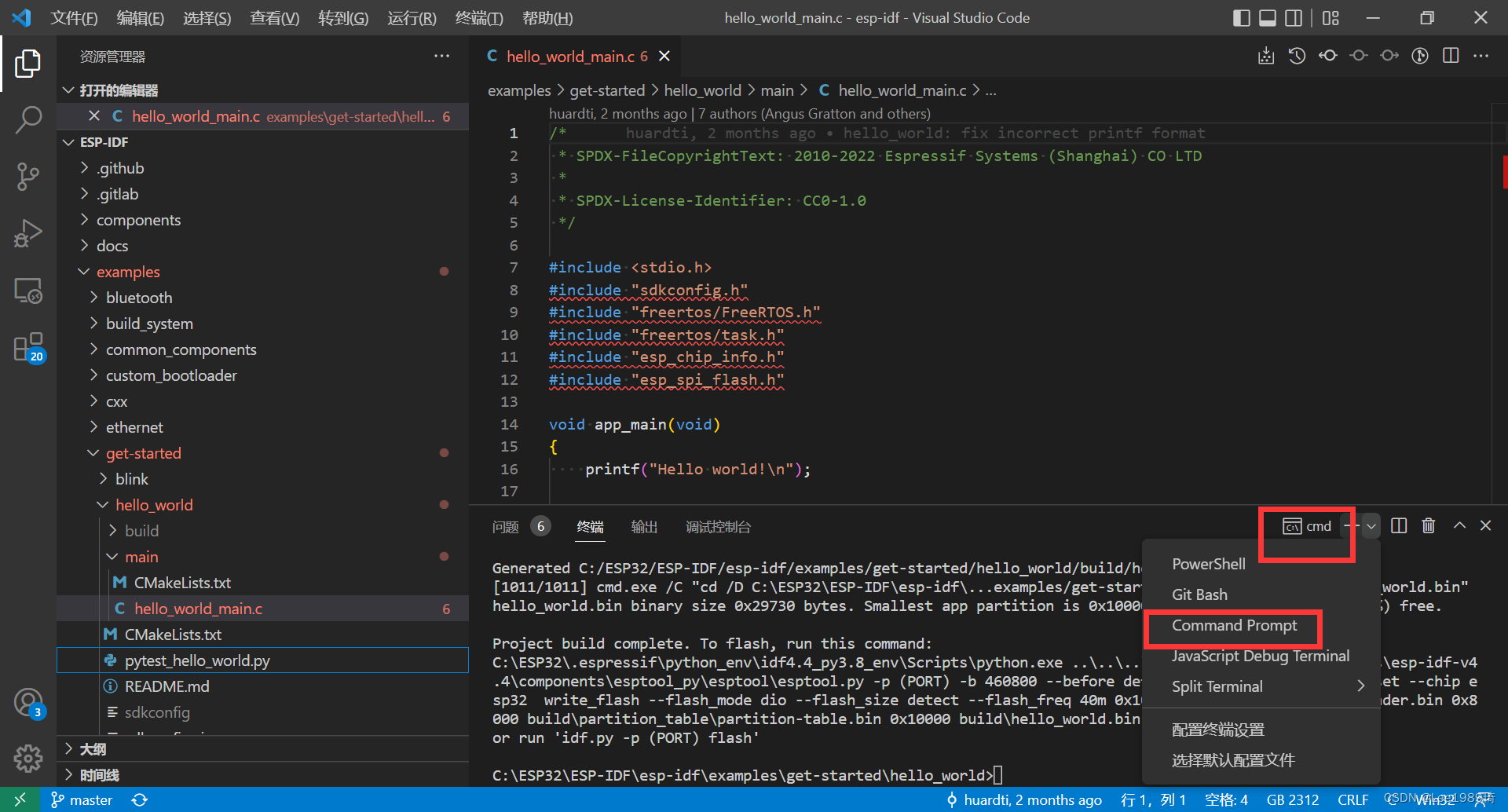

ESP32 ① 编译环境

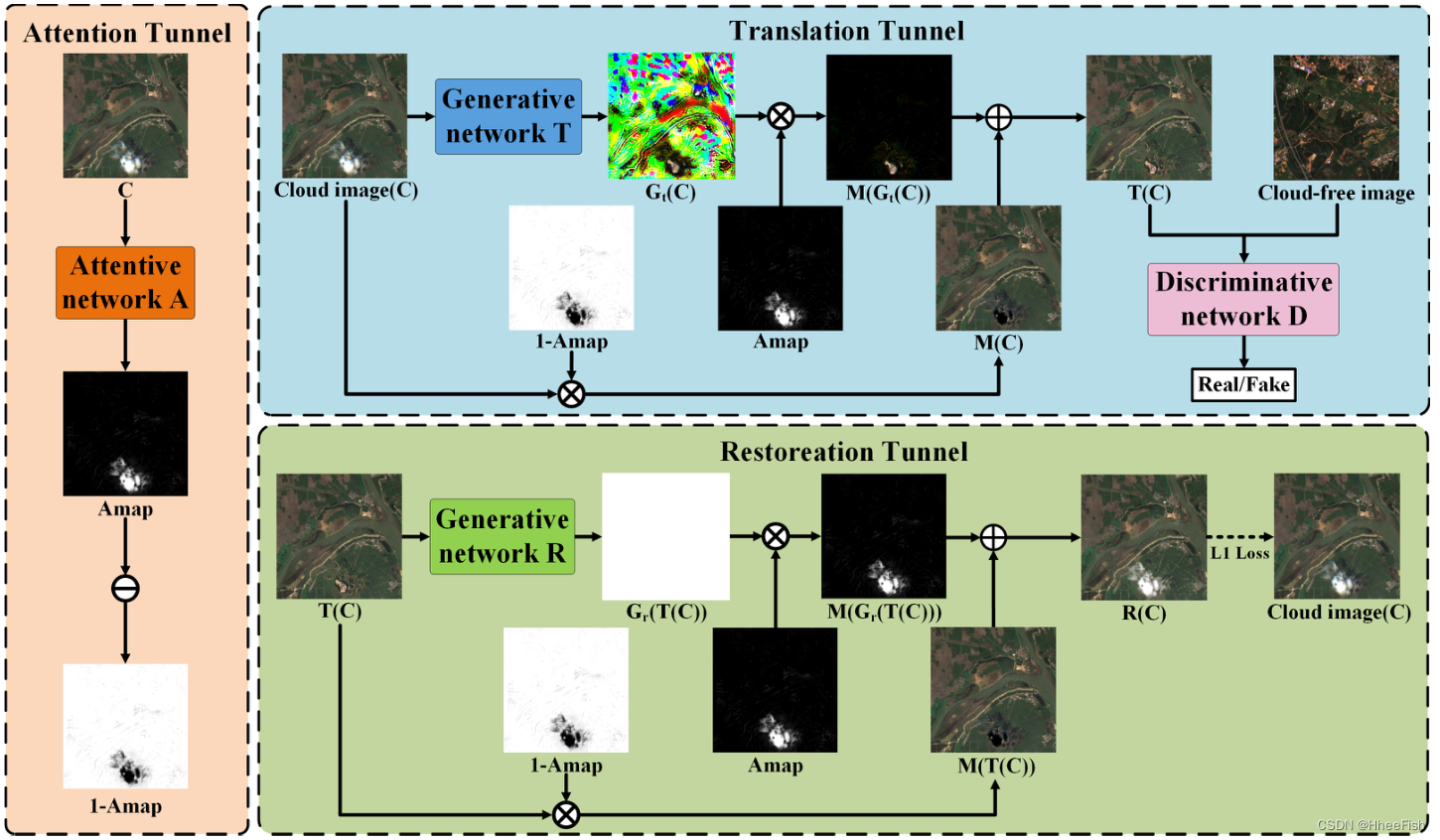

Cloud detection 2020: self attention generation countermeasure network for cloud detection in high-resolution remote sensing images

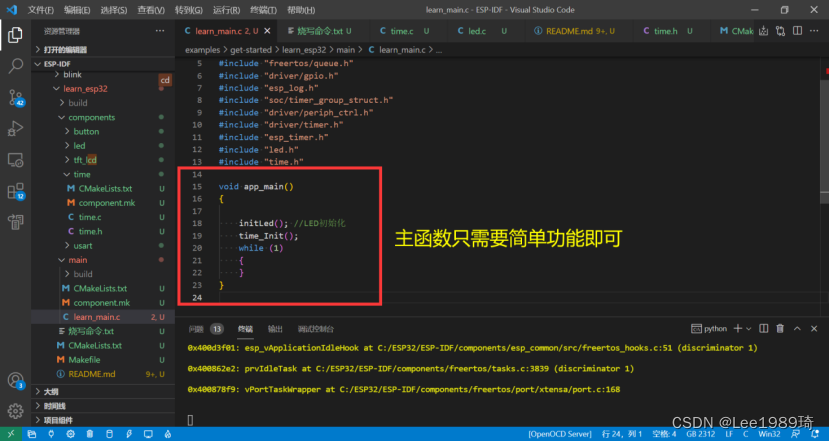

ESP32构解工程添加组件

PAcP learning note 1: programming with pcap

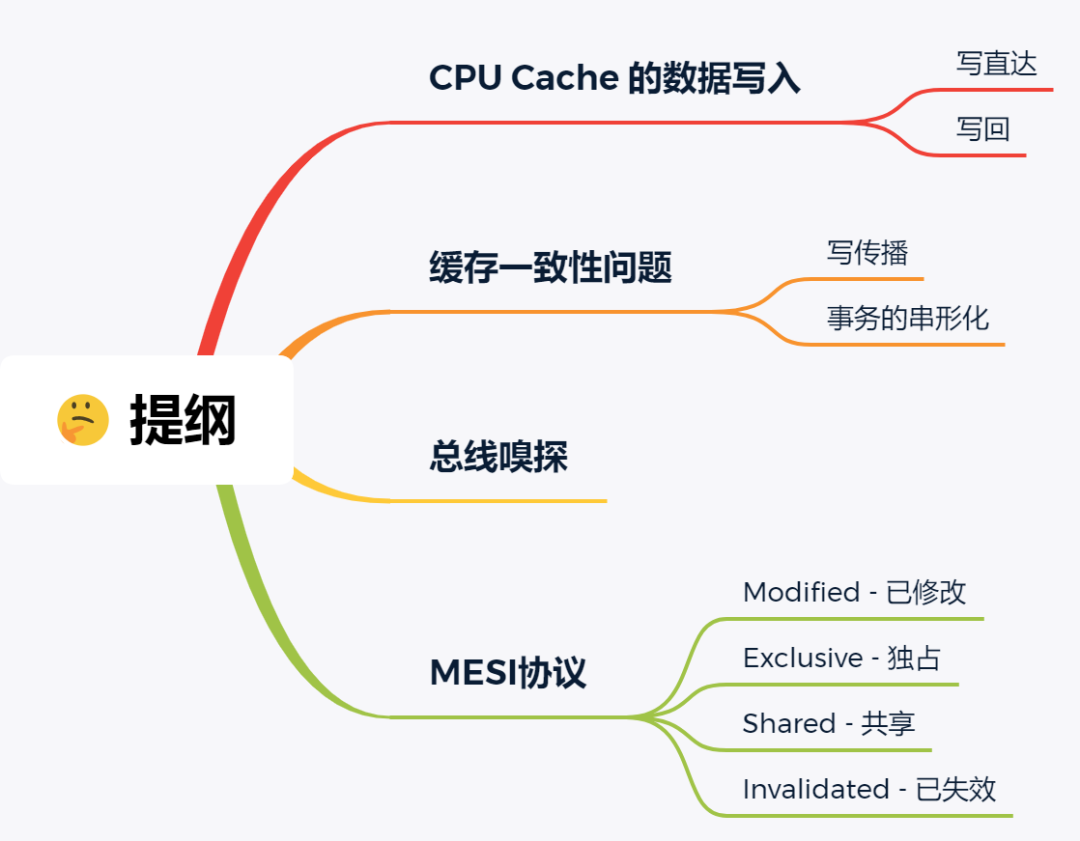

10 pictures open the door of CPU cache consistency

提升树莓派性能的方法

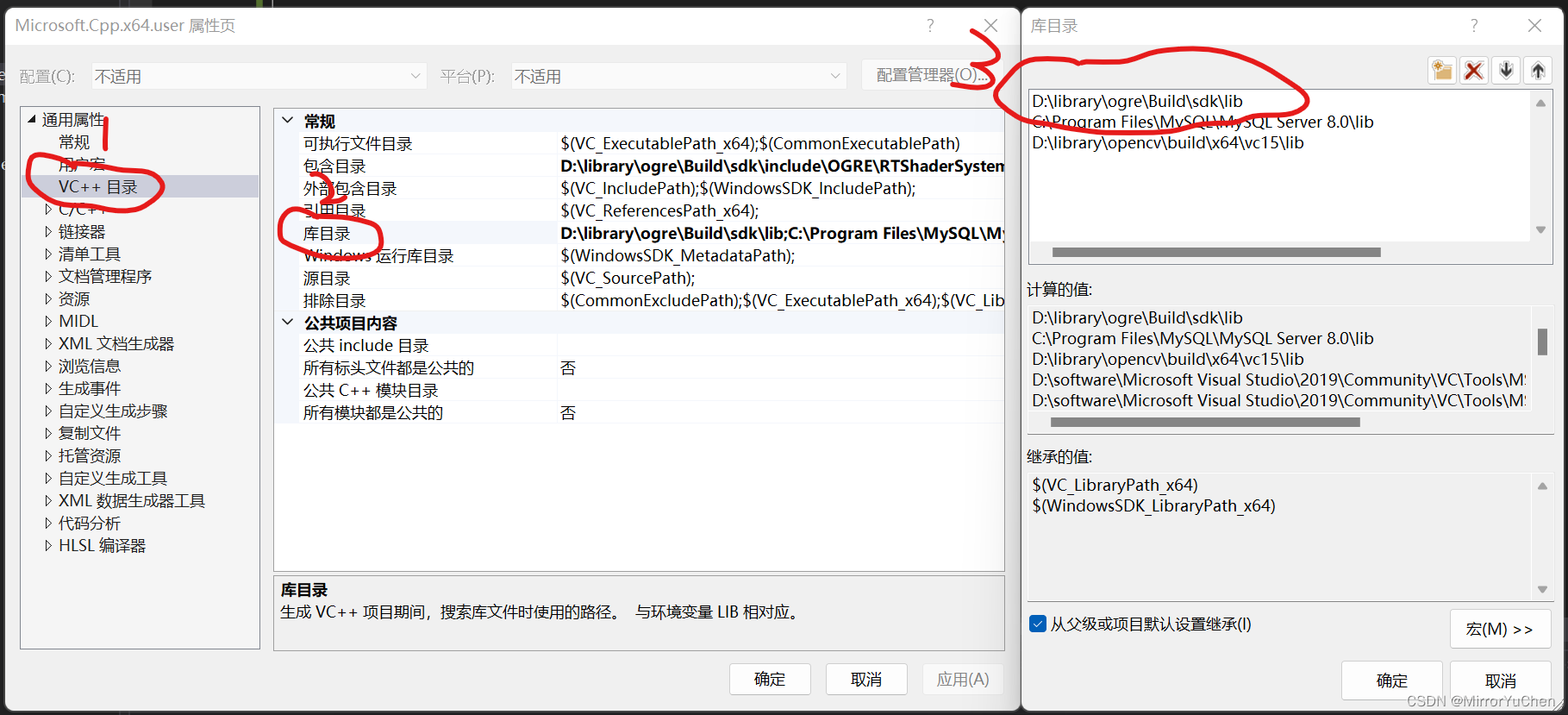

Ogre入门尝鲜

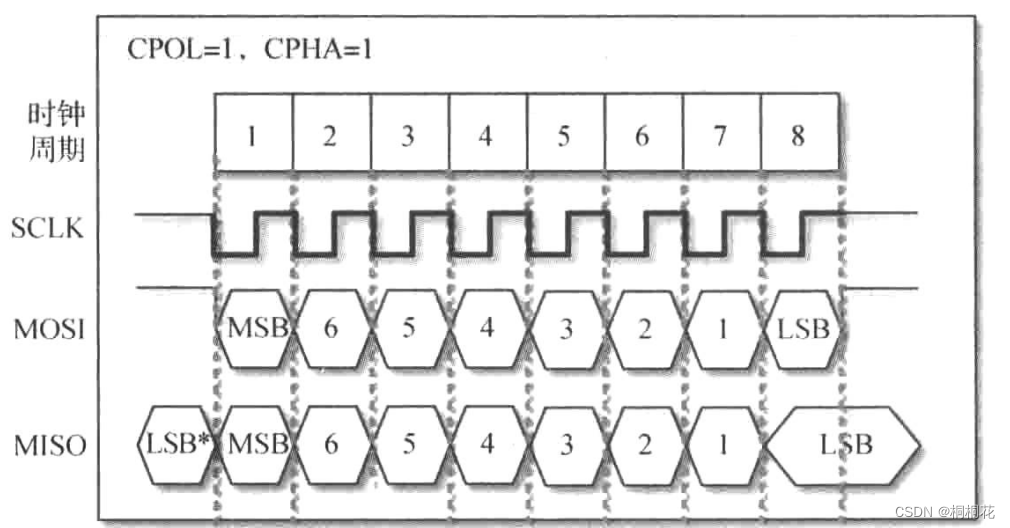

Digital IC Design SPI

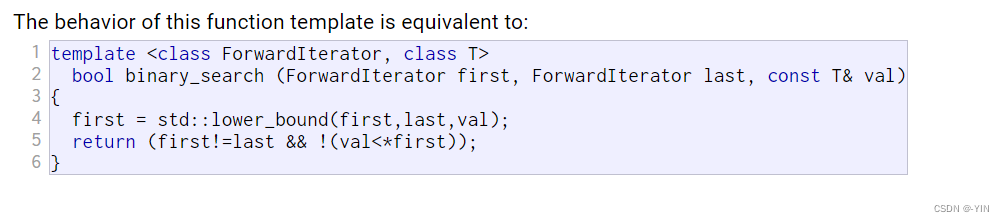

LIS longest ascending subsequence problem (dynamic programming, greed + dichotomy)

随机推荐

Ikvm of toolbox Net project new progress

Detr introduction

Digital IC Design SPI

Show the mathematical formula in El table

分屏bug 小记

【学习笔记】线段树选做

JS function 返回多个值

室內ROS機器人導航調試記錄(膨脹半徑的選取經驗)

靠卖概念上市,认养一头牛能走多远?

Thread pool reject policy best practices

学习突围2 - 关于高效学习的方法

[untitled]

Test next summary

Ogre introduction

[etc.] what are the security objectives and implementation methods that cloud computing security expansion requires to focus on?

实现IP地址归属地显示功能、号码归属地查询

服务器到服务器 (S2S) 事件 (Adjust)

php——laravel缓存cache

聊聊伪共享

Cloud detection 2020: self attention generation countermeasure network for cloud detection in high-resolution remote sensing images