当前位置:网站首页>Test de vulnérabilité de téléchargement de fichiers basé sur dvwa

Test de vulnérabilité de téléchargement de fichiers basé sur dvwa

2022-07-06 01:07:00 【Wishlifejump】

Table des matières

DVWA

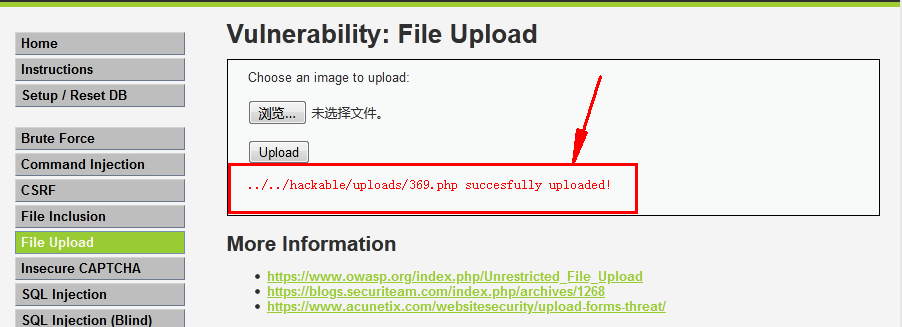

Low

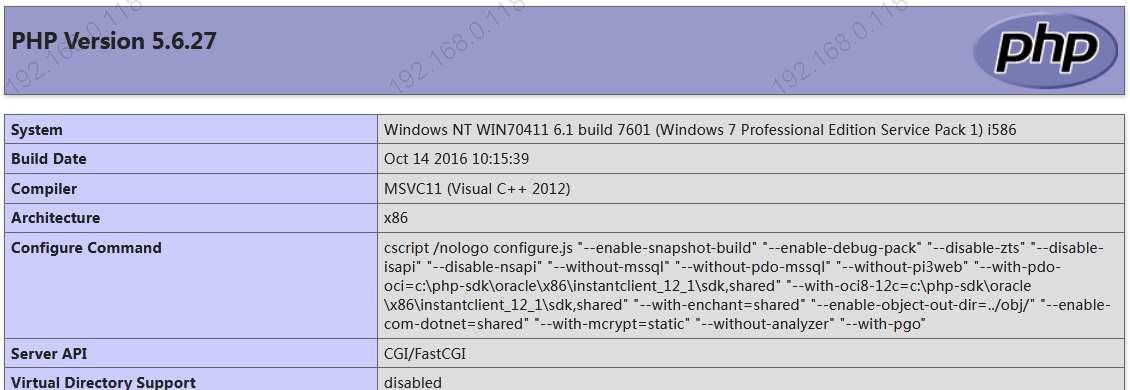

DVWA SecurityDe“low”Les niveaux peuvent être téléchargés directement“Un mot.”Trojan.

1.1 Écrivez le test Trojan

<?php

phpinfo();

?>1.2 Téléchargement direct sans filtre de suffixe

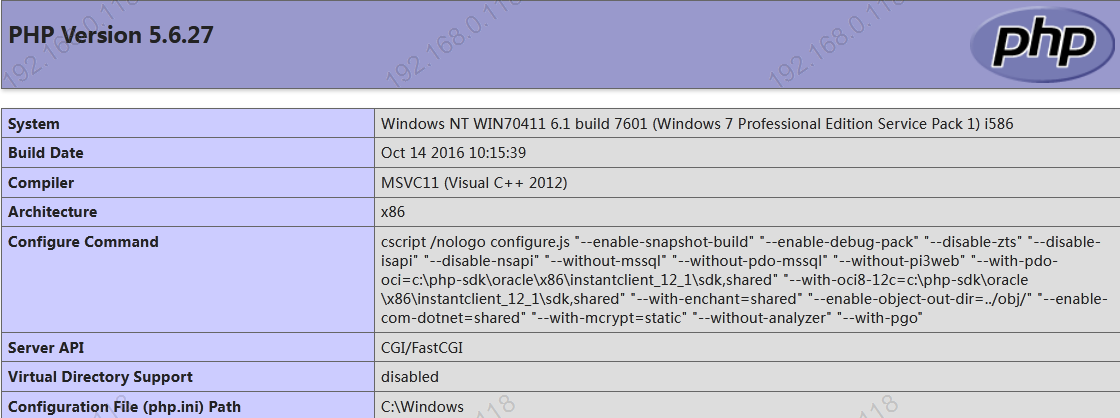

1.3Echo upload path,Accès direct

http://localhost/dvwa/hackable/uploads/info.php

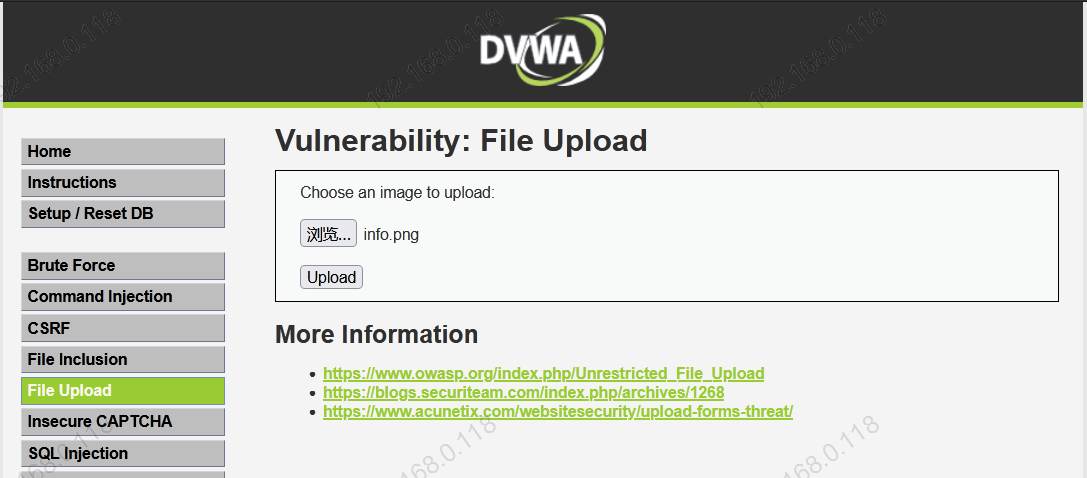

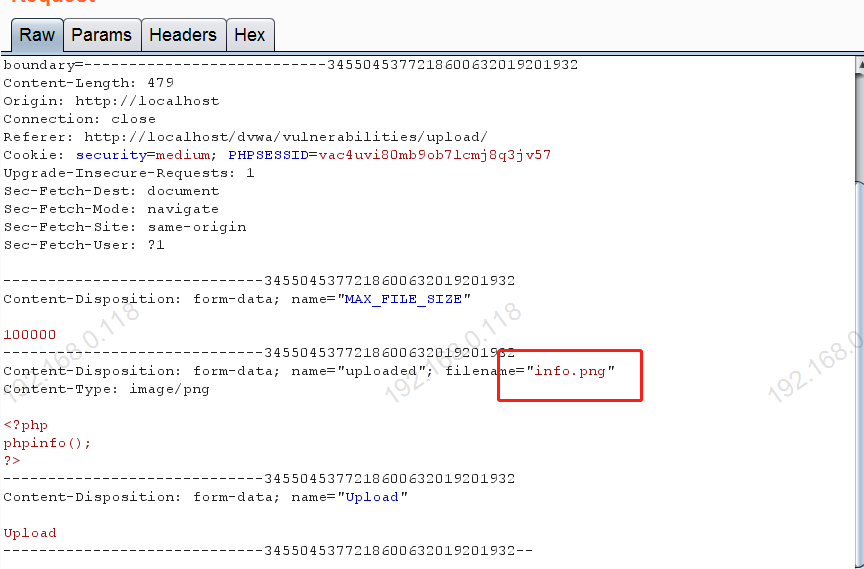

Medium

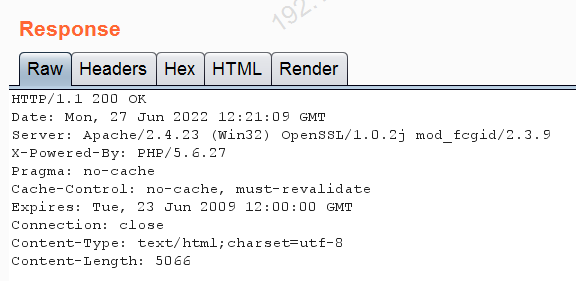

MediumNiveau différent deLowNiveau,MediumLes limites de téléchargement sont imposées à l'avant,En contournant le mécanisme de détection,Capture de paquets modifier le nom du suffixe pour obtenir l'effet de téléchargement.

2.1 Télécharger des fichiers légaux,Ouvrez l'agent maintenant

2.2 Après avoir attrapé le paquet,send to repeater

info.png Lire comme suit:info.php

Le Code de réponse est200 Manuel téléchargé avec succès .

2.3 Mise en œuvrephpScript

https://localhost/dvwa/hackable/uploads/info.php

边栏推荐

- Four commonly used techniques for anti aliasing

- Exciting, 2022 open atom global open source summit registration is hot

- Redis' cache penetration, cache breakdown, cache avalanche

- 朝招金安全吗 会不会亏损本金

- devkit入门

- WordPress collection plug-in automatically collects fake original free plug-ins

- MYSQL GROUP_ The concat function realizes the content merging of the same ID

- Dynamic programming -- linear DP

- Cve-2017-11882 reappearance

- cf:D. Insert a Progression【关于数组中的插入 + 绝对值的性质 + 贪心一头一尾最值】

猜你喜欢

Leetcode study - day 35

Mobilenet series (5): use pytorch to build mobilenetv3 and learn and train based on migration

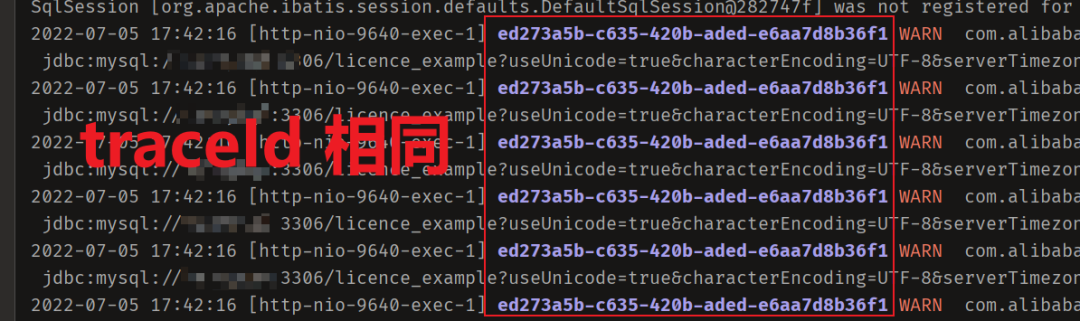

Starting from 1.5, build a micro Service Framework - call chain tracking traceid

Free chat robot API

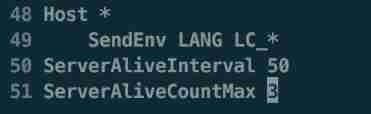

SSH login is stuck and disconnected

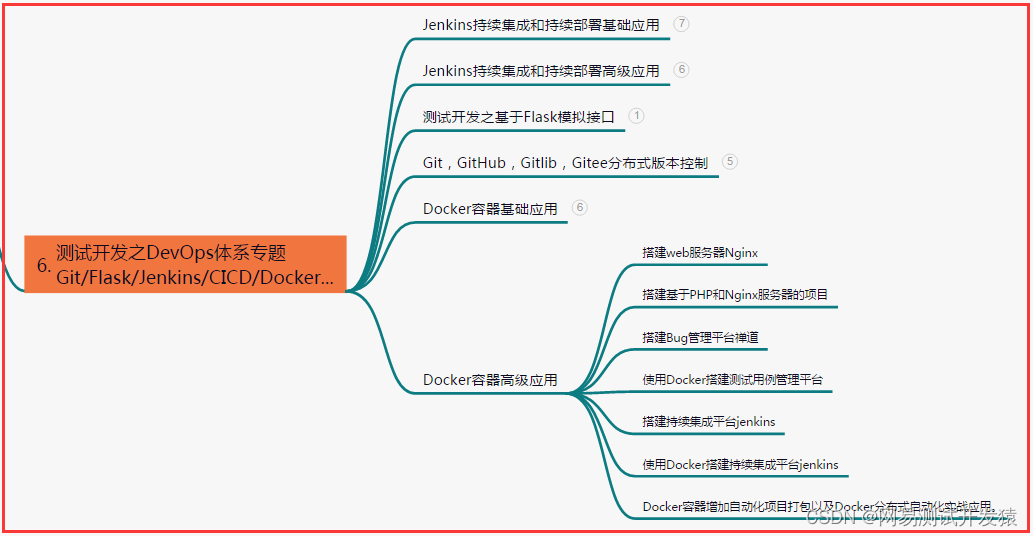

测试/开发程序员的成长路线,全局思考问题的问题......

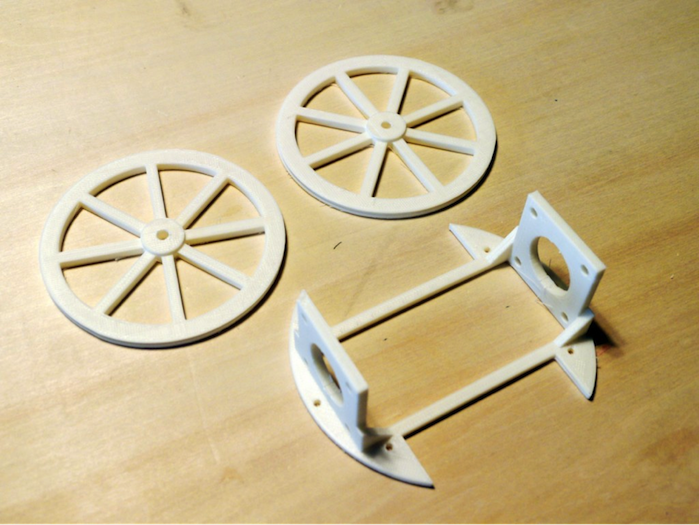

How to make your own robot

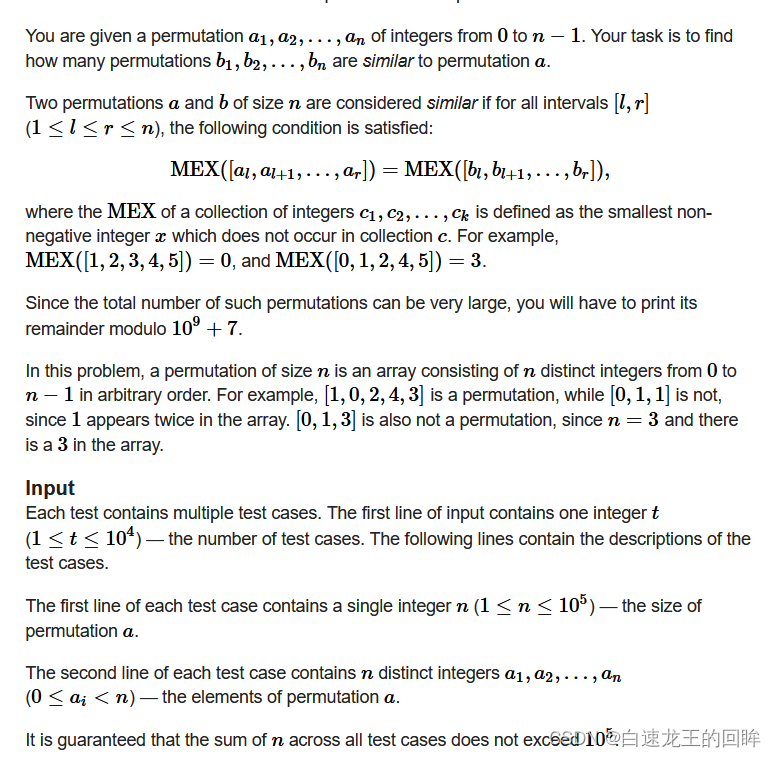

cf:C. The Third Problem【关于排列这件事】

![Cf:h. maximum and [bit operation practice + K operations + maximum and]](/img/c2/9e58f18eec2ff92e164d8d156629cf.png)

Cf:h. maximum and [bit operation practice + K operations + maximum and]

MYSQL GROUP_ The concat function realizes the content merging of the same ID

随机推荐

BiShe - College Student Association Management System Based on SSM

C language programming (Chapter 6 functions)

Vulhub vulnerability recurrence 74_ Wordpress

JMeter BeanShell的基本用法 一下语法只能在beanshell中使用

小程序容器可以发挥的价值

Cf:d. insert a progression [about the insert in the array + the nature of absolute value + greedy top-down]

vSphere实现虚拟机迁移

Programmer growth Chapter 9: precautions in real projects

VSphere implements virtual machine migration

Mobilenet series (5): use pytorch to build mobilenetv3 and learn and train based on migration

View class diagram in idea

几百行代码实现一个 JSON 解析器

curlpost-php

Getting started with devkit

Vulhub vulnerability recurrence 75_ XStream

Curlpost PHP

Building core knowledge points

FFT 学习笔记(自认为详细)

Cf:c. the third problem

The third season of ape table school is about to launch, opening a new vision for developers under the wave of going to sea