当前位置:网站首页>2022国赛Re1 baby_tree

2022国赛Re1 baby_tree

2022-07-06 09:18:00 【Hofiy】

前言

打开题目,发现是一大串非代码格式的文字。(萌新慌了)

第一步

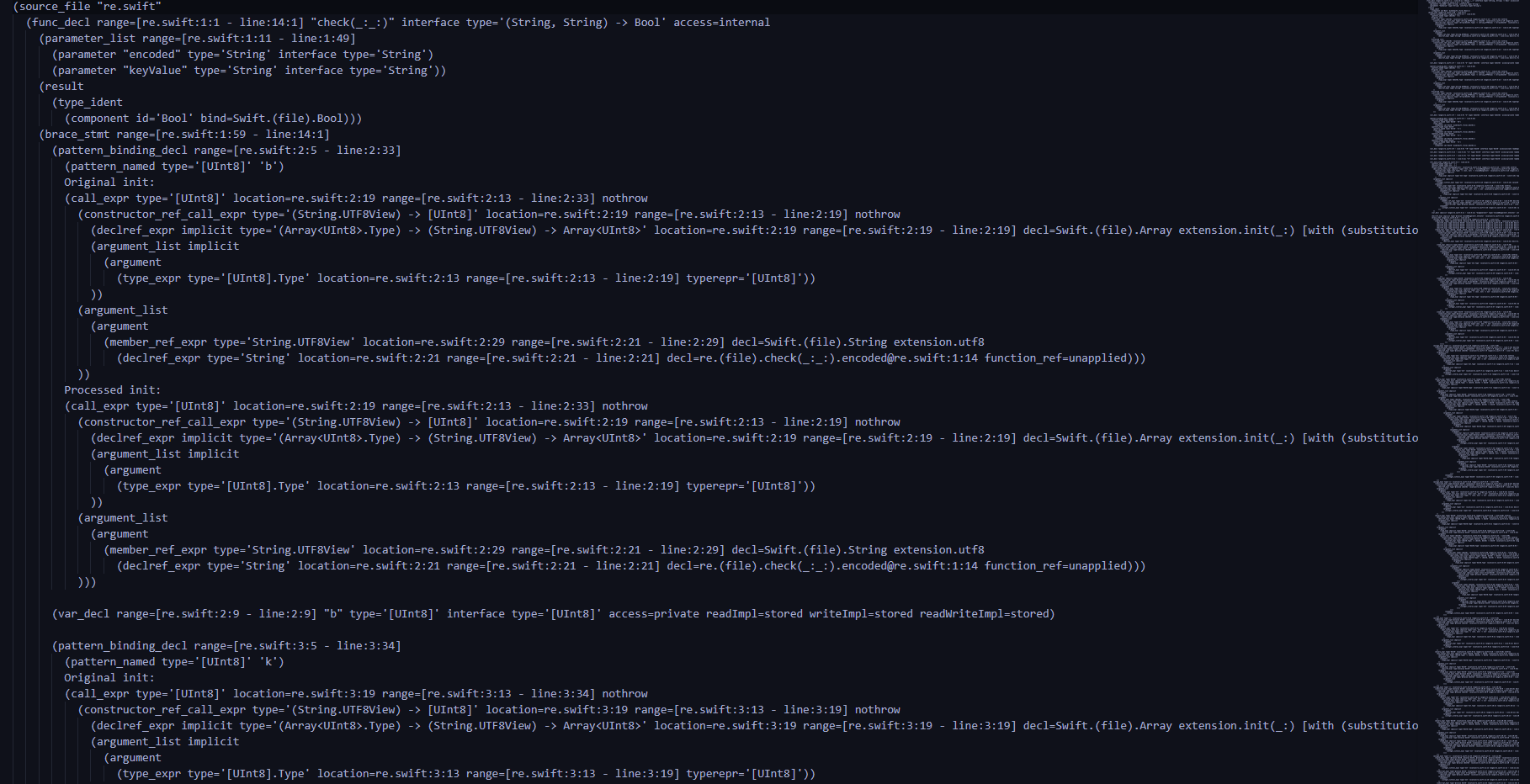

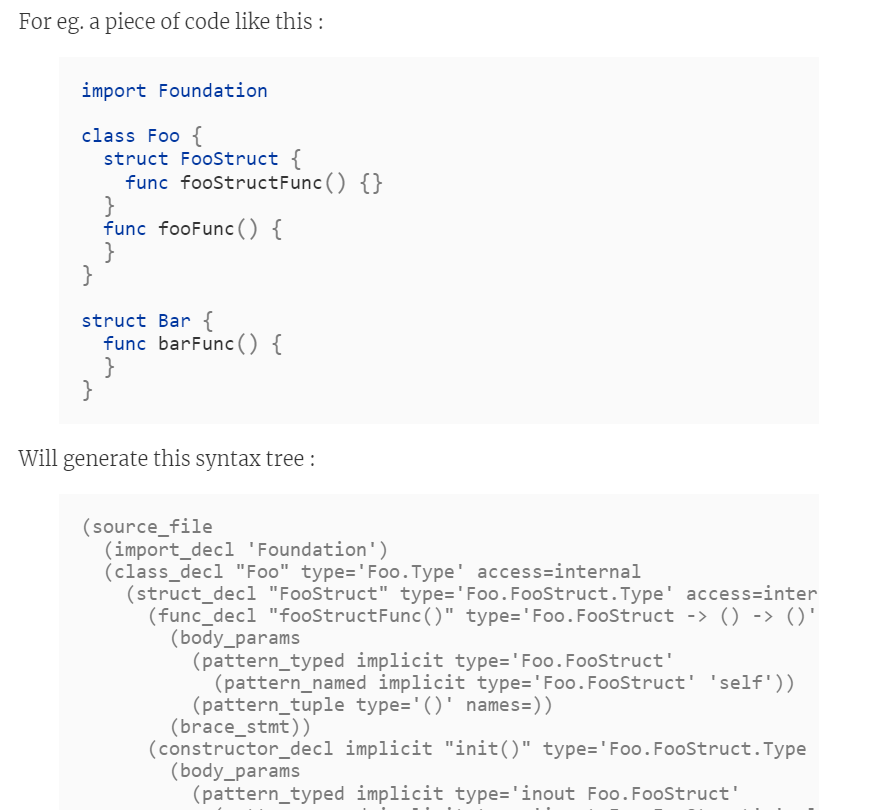

结合文件后缀名以及题目名称baby_tree,可以明白这是ast的语法树。在文件开头可以发现这是由swift编写的程序,即"re.swift"。

搜索相关资料后得知,

Swift compiler has an interesting mode: -dump-ast which outputs the abstract syntax tree of a swift source code. AST is used to represent the source code in form of a tree containing syntactic information.

由此可以得知该题的考点,分析swift的ast语法,判断加密流程,得到flag,开始分析。(tips:应该也可以本地部署swift的环境对照分析)

第二步

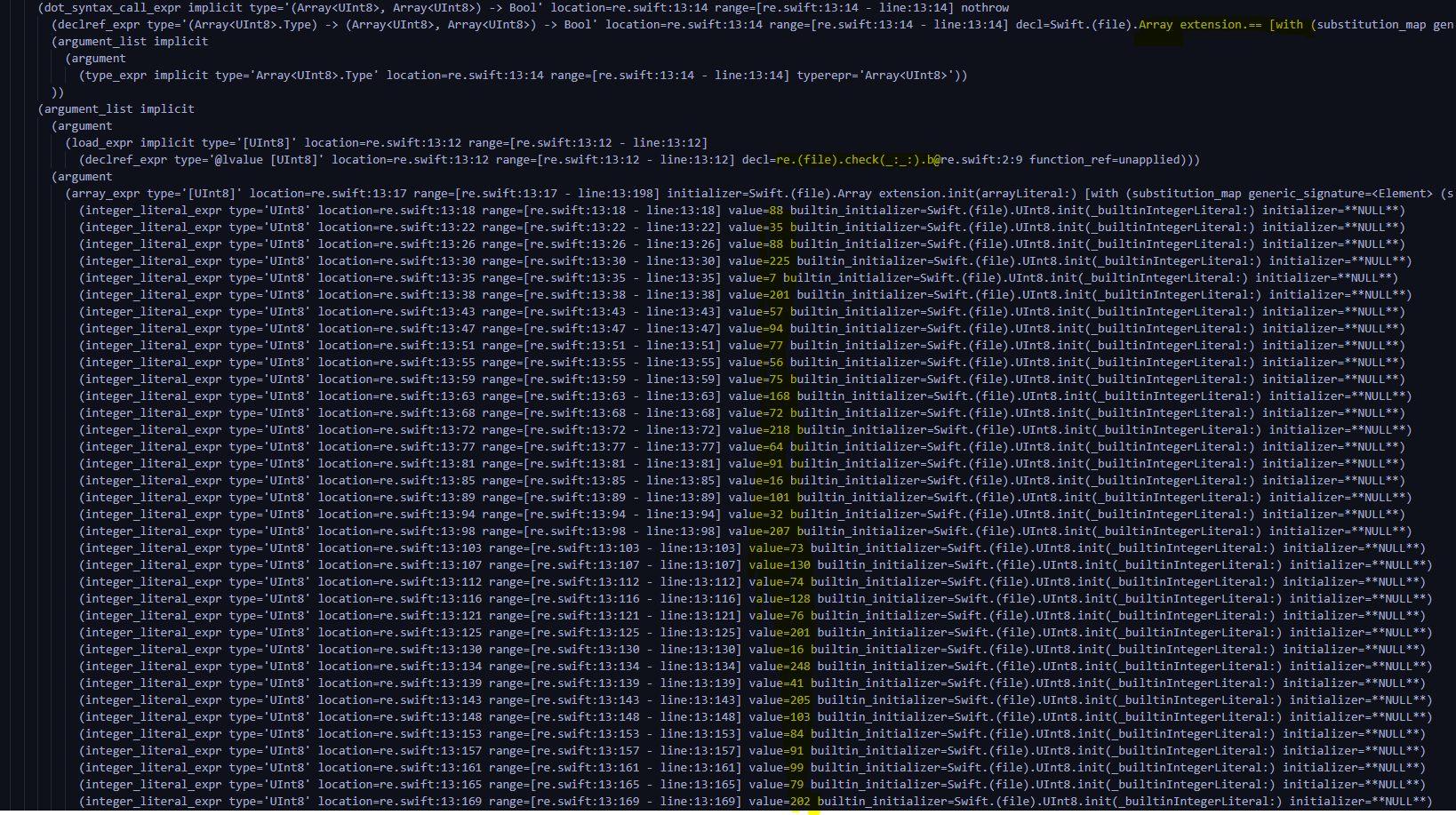

1.找到密文

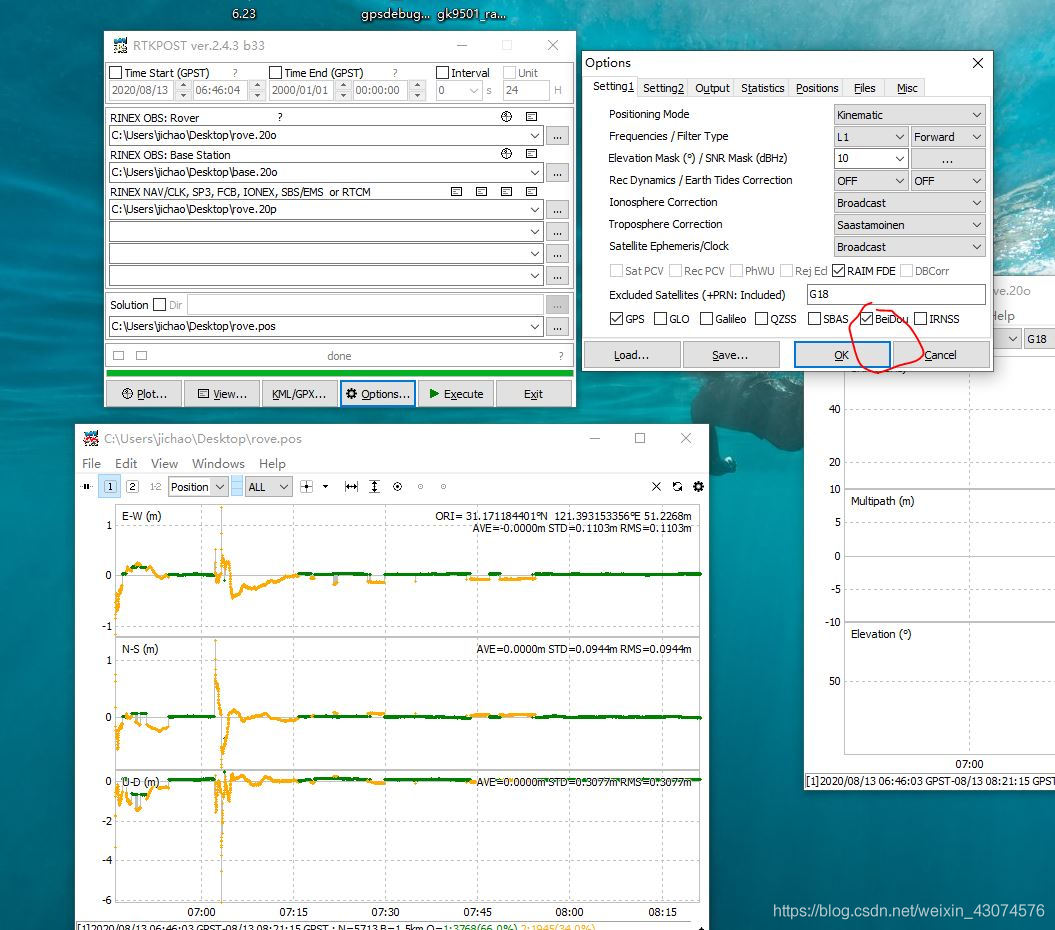

由于该AST共有635行,顺着读效率太低,于是打算先找密文,找到突破口。在文件的528行开始,找到了密文,并发现了比对的痕迹。

这里有一个点是要明白该ast逻辑如何生效,并把它套用到之后的分析。

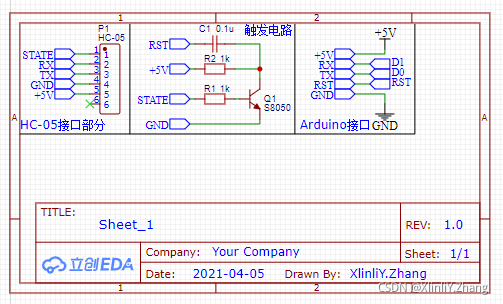

通过分析,发现是先在decl处调用Swift.(file).Array extension.==,类似于先声明运算符,然后在type处声明该运算符操作结果 typerepr='ArrayUInt8>,最后再载入操作数,该题是b和加密后的数组88,35,88,225,7,201,57,94,77,56,75,168,72,218,64,91,16,101,32,207,73,130,74,128,76,201,16,248,41,205,103,84,91,99,79,202,22,131,63,255,20,16

2.逐行分析

基于刚刚的逻辑开始从头分析,可以节省很多时间。

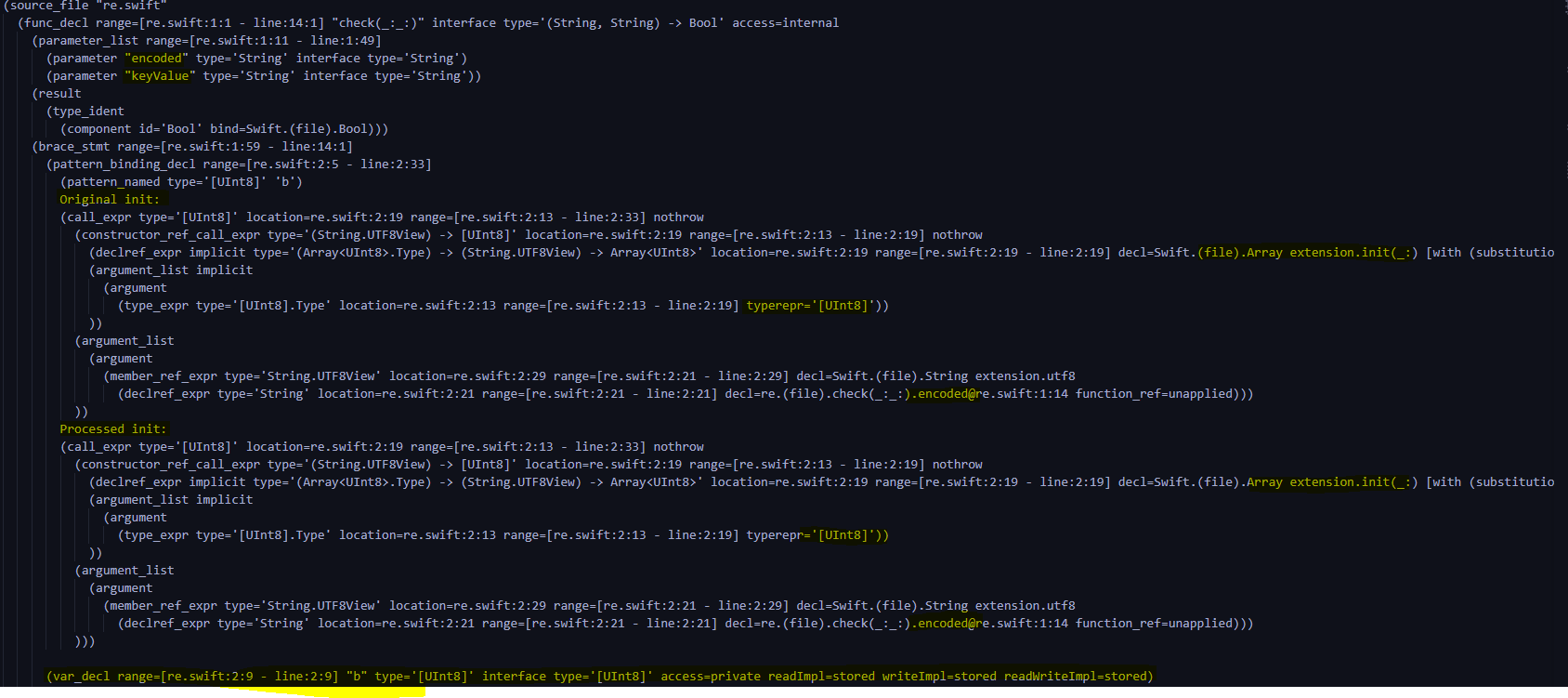

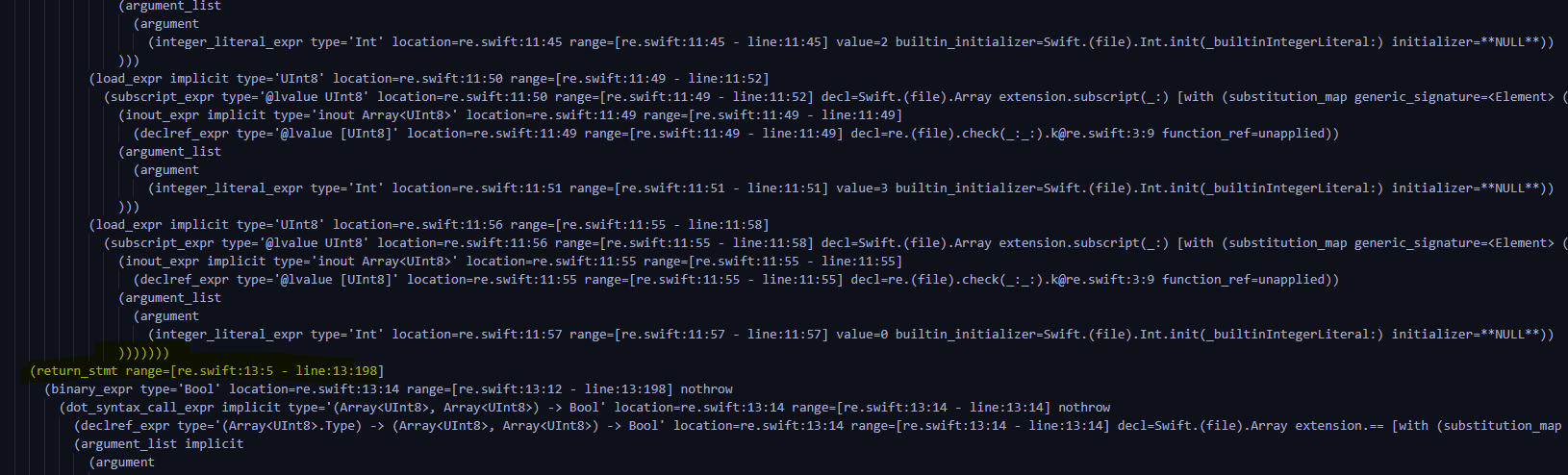

可以看到,check函数有2个string参数encoded和keyvalue,然后分别把它们转换成b和k。(图中是b的,k的在下方)

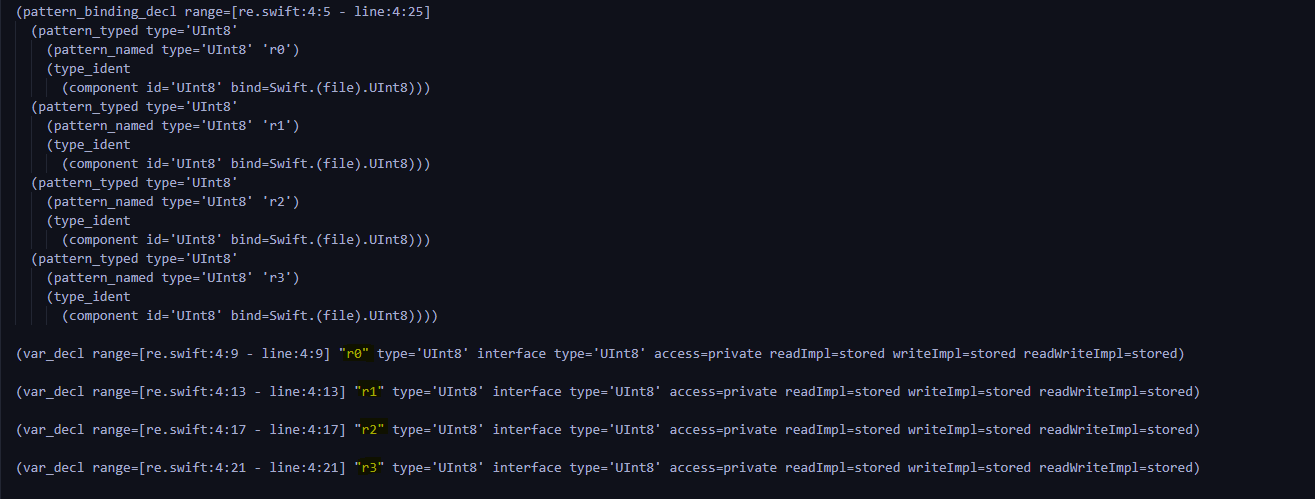

然后就是r0,r1,r2,r3的生成

之后进入重点for循环

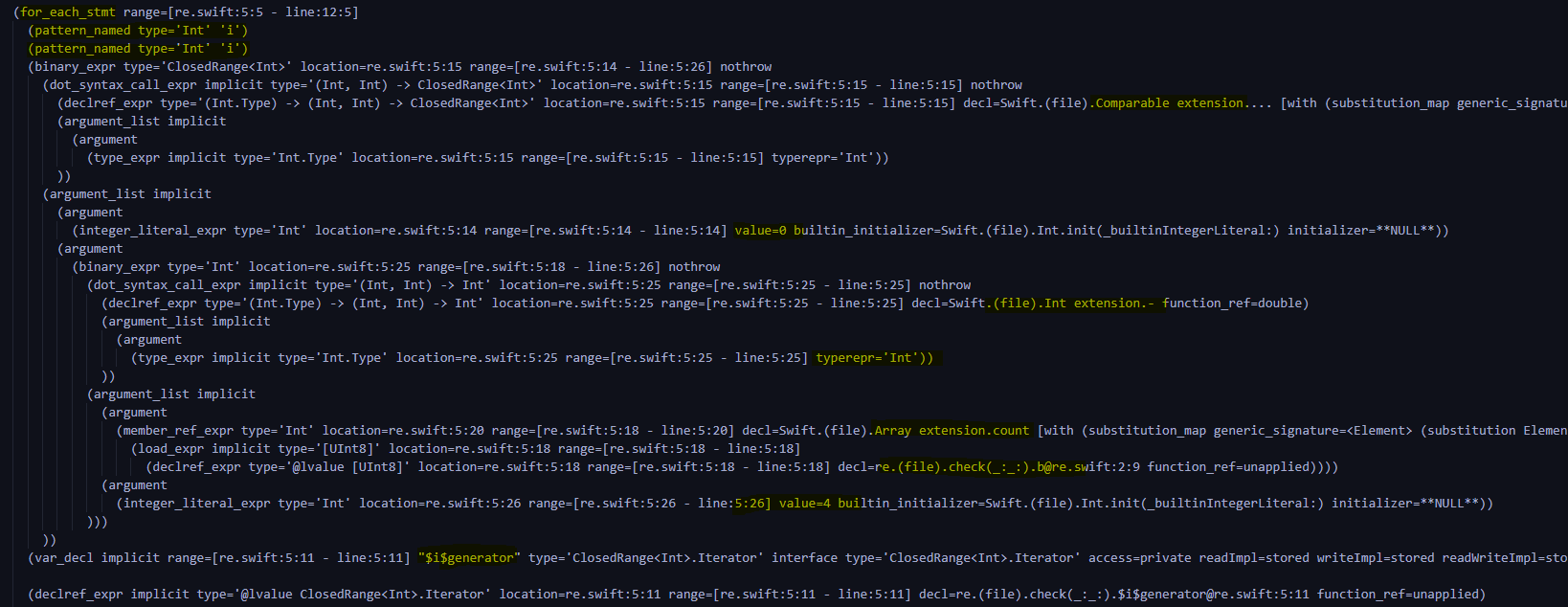

参照密文比对的逻辑,不难发现这就是声明了for i in range(0,len(b)-4+1)

然后进入循环体

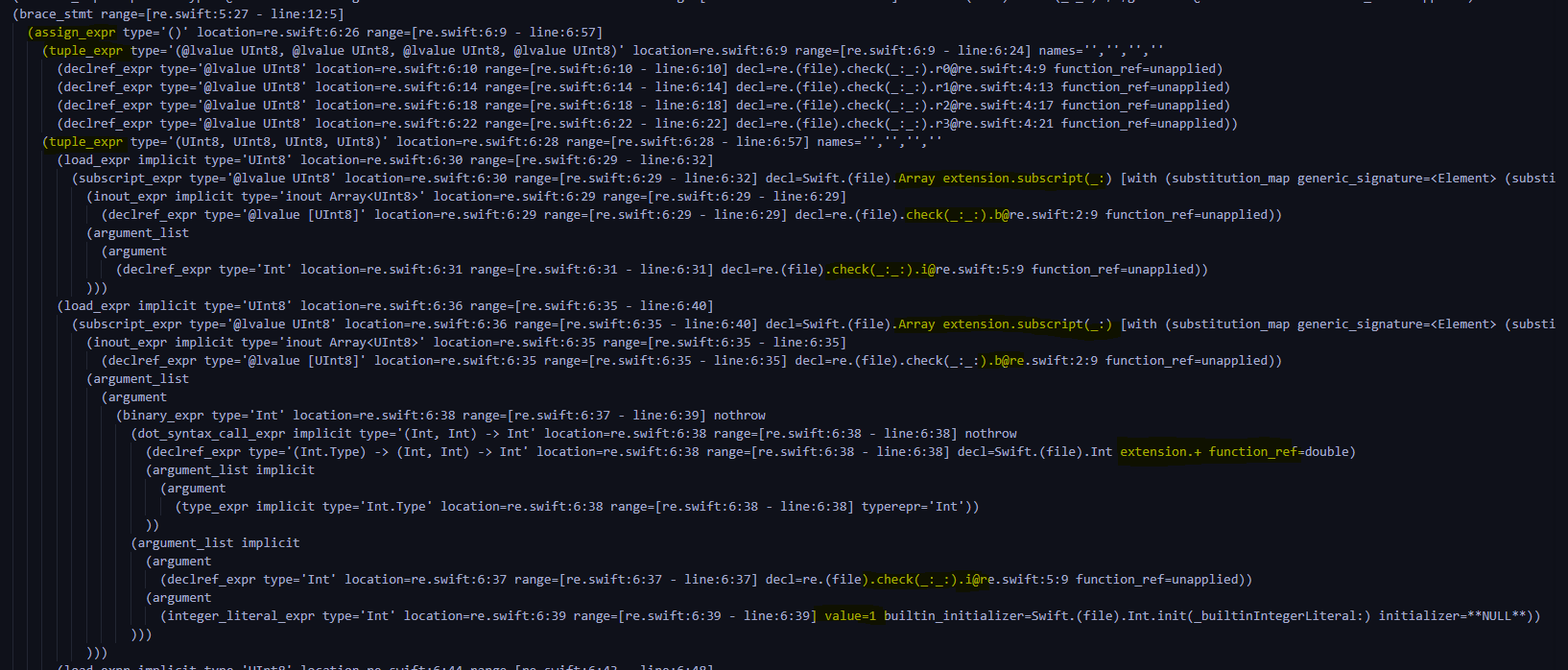

整理一下逻辑,就是r0 = b[i],r1 = b[i+1],r2=b[i+2],r3=b[i+3](图中是r0和r1的赋值)

继续往下看

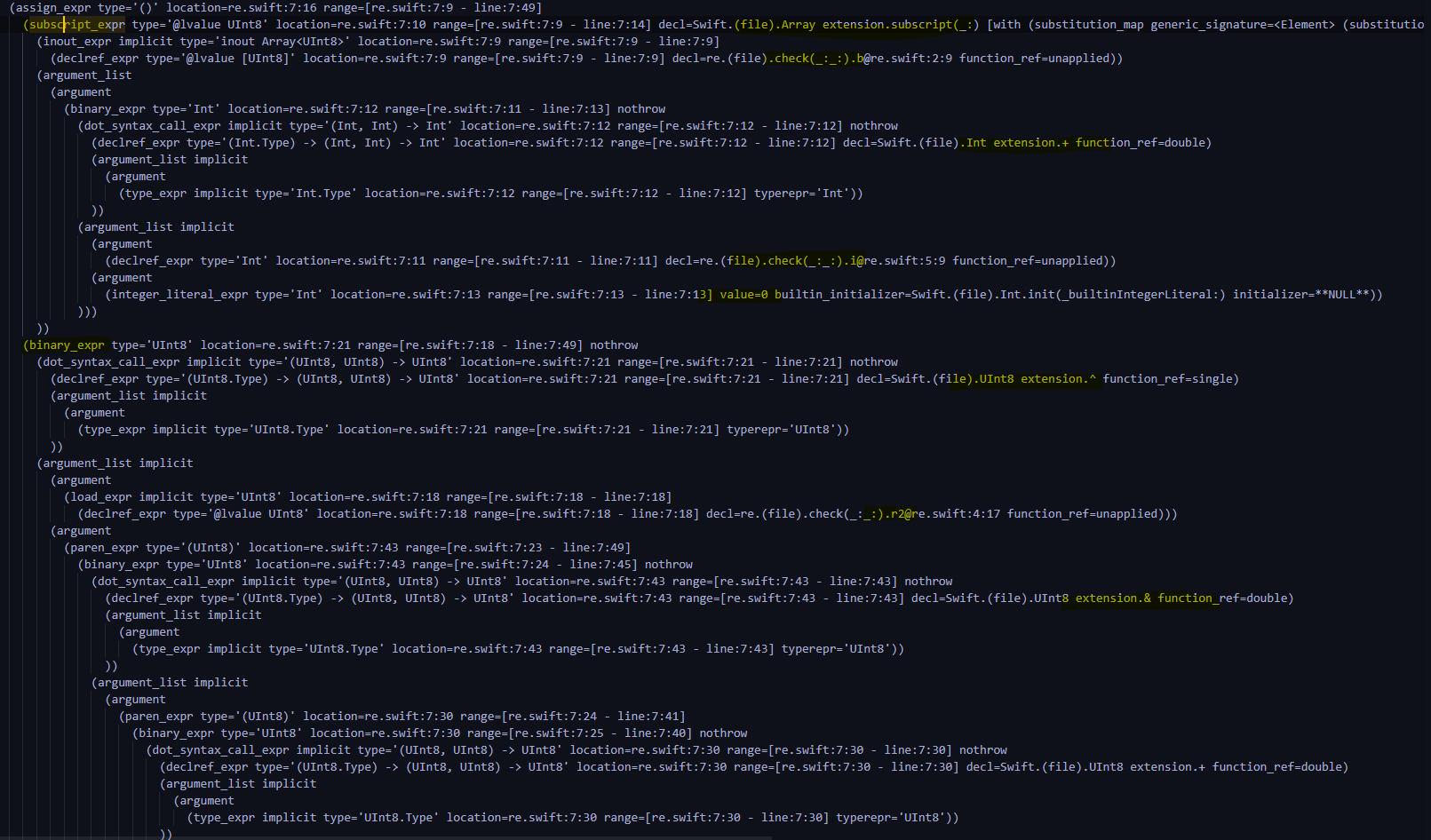

发现是b[i]=r2^((k[0]+(r0>>4))&0xff) (图片不是完整的,整个流程很长,但逻辑不难,是从207-288行)

然后就是一直往下看,发现是不断赋值,取新值

最终发现for循环在return前停止,后面就是进行密文比对,那么说明check函数到这里结束。

3.写出加密流程

def check(data,key):

b=data

k=key

for i in range(len(b)-4+1):

r0,r1,r2,r3=b[i],b[i+1],b[i+2],b[i+3]

b[i]=r2^((k[0]+(r0>>4))&0xff)

b[i+1]=r3^((k[1]+(r1>>2))&0xff)

b[i+2]=r0^k[2]

b[i+3]=r1^k[3]

k[0] = k[1]

k[1] = k[2]

k[2] = k[3]

k[3] = k[0]

return b==res

4.逆回去解密

def decode(data,key):

b=data

k=key

k[0] = k[2]

k[1] = k[3]

k[2] = k[0]

k[3] = k[1]

r1 = b[38 + 3] ^ k[3]

r0 = b[38 + 2] ^ k[2]

r3 = b[38 + 1] ^ ((k[1] + (r1 >> 2)) & 0xff)

r2 = b[38] ^ ((k[0] + (r0 >> 4)) & 0xff)

b[38], b[38 + 1], b[38 + 2], b[38 + 3] = r0, r1, r2, r3

for i in range(37,-1,-1):

k[1] = k[0]

k[2] = k[1]

k[3] = k[2]

k[0] = k[3]

r1=b[i+3]^k[3]

r0=b[i+2]^k[2]

r3=b[i+1]^((k[1]+(r1>>2))&0xff)

r2=b[i]^((k[0]+(r0>>4))&0xff)

b[i], b[i + 1], b[i + 2], b[i + 3] = r0, r1, r2, r3

print("".join(chr(i) for i in b))

总结

硬看

边栏推荐

- Talking about the startup of Oracle Database

- [Offer18]删除链表的节点

- [Chongqing Guangdong education] reference materials for regional analysis and planning of Pingdingshan University

- SSD technical features

- [leetcode15] sum of three numbers

- Teach you to release a DeNO module hand in hand

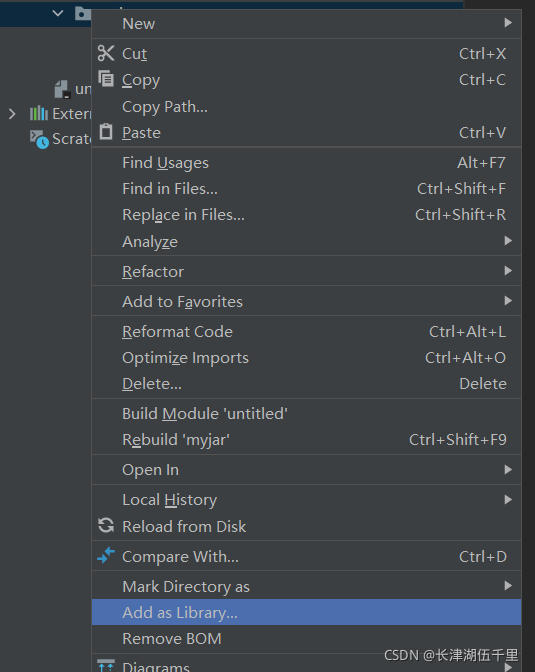

- idea中导包方法

- Remember an experience of ECS being blown up by passwords - closing a small black house, changing passwords, and changing ports

- Force buckle 1189 Maximum number of "balloons"

- KF UD分解之UD分解基础篇【1】

猜你喜欢

【干货】提升RTK模糊度固定率的建议之周跳探测

idea中导包方法

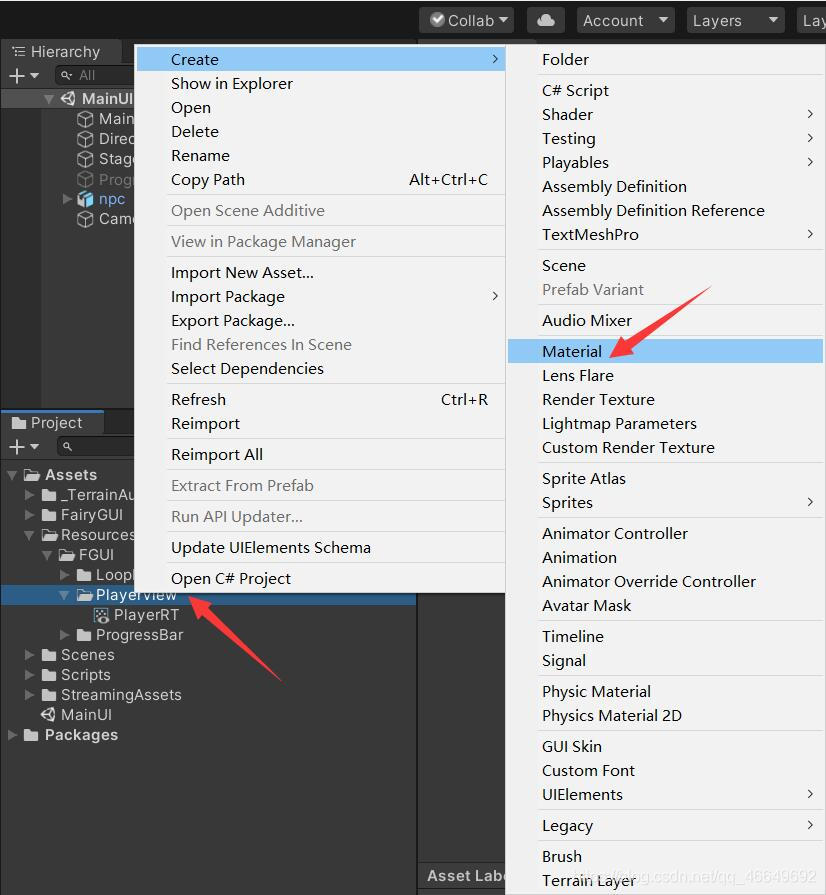

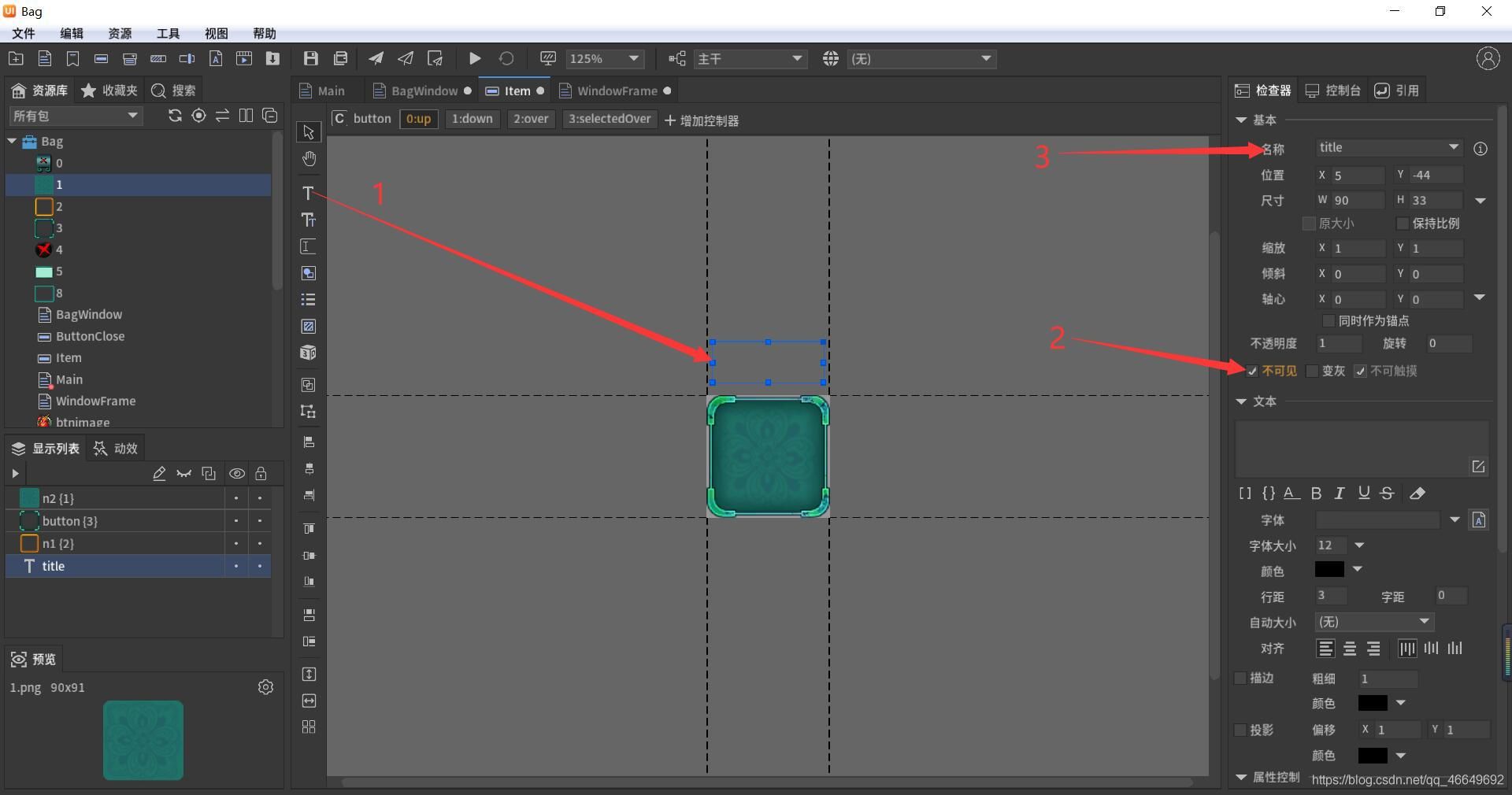

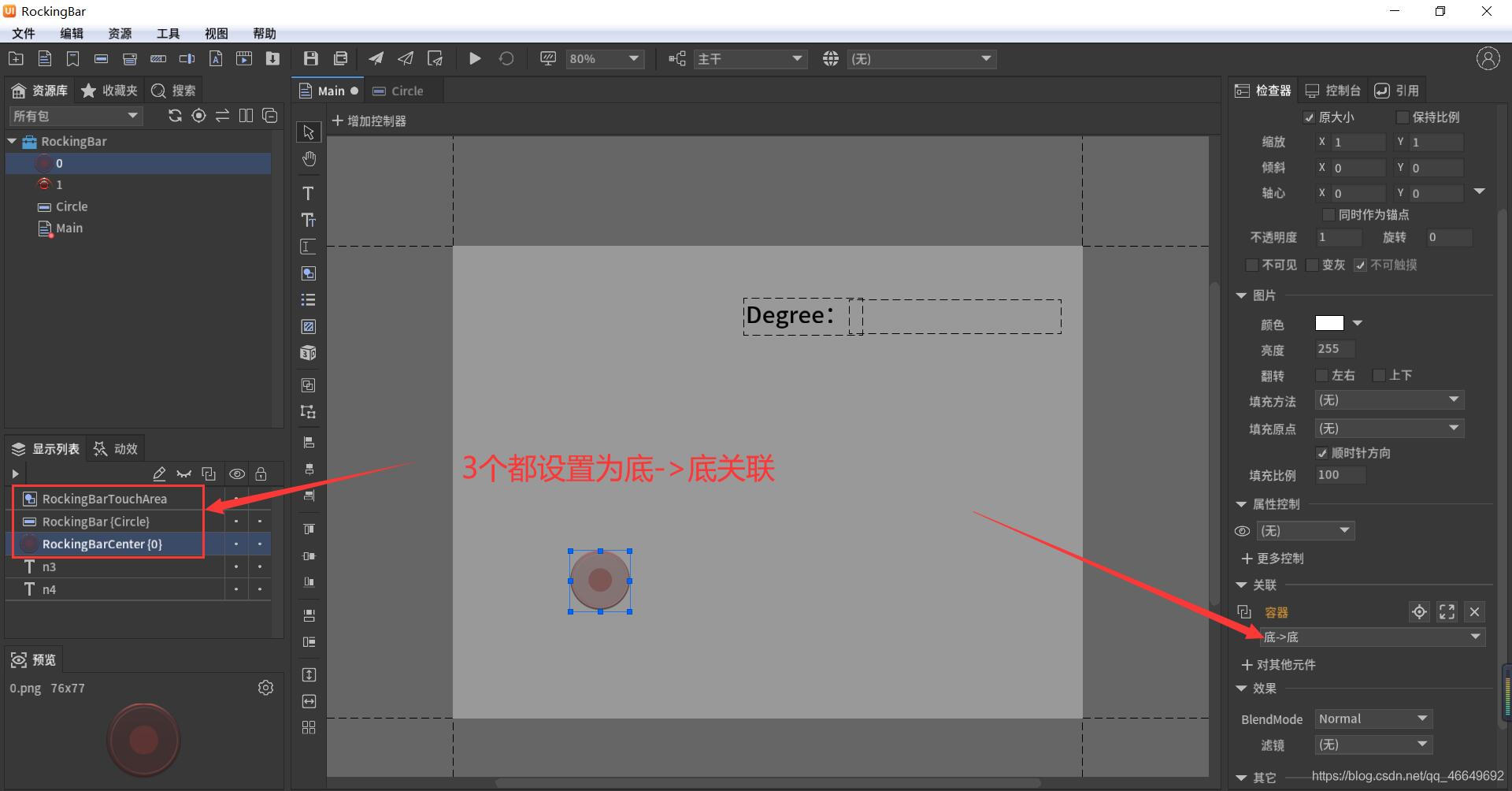

Fairygui character status Popup

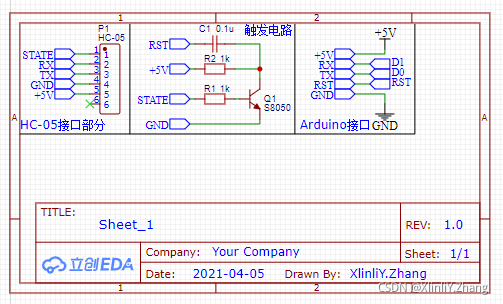

Single chip Bluetooth wireless burning

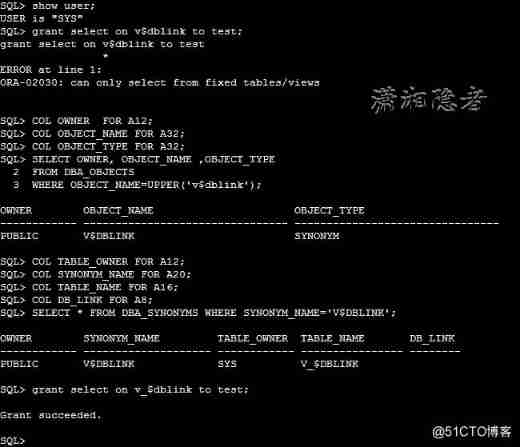

ORA-02030: can only select from fixed tables/views

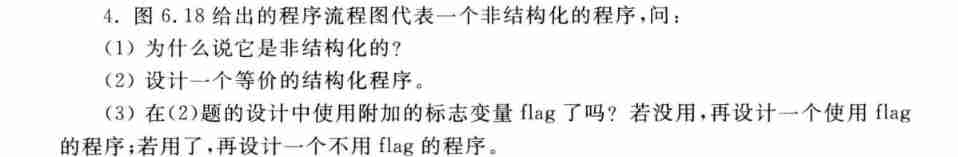

(core focus of software engineering review) Chapter V detailed design exercises

Fabrication d'un sac à dos simple fairygui

單片機藍牙無線燒錄

FairyGUI摇杆

Lock wait timeout exceeded try restarting transaction

随机推荐

[leetcode622]设计循环队列

Fabrication of fairygui simple Backpack

Unity场景跳转及退出

HCIP Day 12

(课设第一套)1-5 317号子任务 (100 分)(Dijkstra:重边自环)

@The difference between Autowired and @resource

FairyGUI增益BUFF数值改变的显示

Affichage du changement de valeur du Buff de gain de l'interface graphique de défaillance

Gravure sans fil Bluetooth sur micro - ordinateur à puce unique

NovAtel 板卡OEM617D配置步骤记录

(core focus of software engineering review) Chapter V detailed design exercises

Database course design: college educational administration management system (including code)

What are the advantages of using SQL in Excel VBA

Mysql database reports an error: row size too large (> 8126) Changing some columns to TEXT or BLOB or using ROW_ FORMAT=DY

基本Dos命令

[Nodejs] 20. Koa2 onion ring model ----- code demonstration

Knowledge system of digital IT practitioners | software development methods -- agile

FairyGUI人物状态弹窗

(the first set of course design) sub task 1-5 317 (100 points) (dijkstra: heavy edge self loop)

Teach you to release a DeNO module hand in hand