当前位置:网站首页>内存溢出和内存泄漏的区别

内存溢出和内存泄漏的区别

2022-07-07 11:48:00 【全栈程序员站长】

内存溢出 out of memory,是指程序在申请内存时,没有足够的内存空间供其使用,出现out of memory;比如申请了一个integer,但给它存了long才能存下的数,那就是内存溢出。

内存泄露 memory leak,是指程序在申请内存后,无法释放已申请的内存空间,一次内存泄露危害可以忽略,但内存泄露堆积后果很严重,无论多少内存,迟早会被占光。

memory leak会最终会导致out of memory!

内存溢出就是你要求分配的内存超出了系统能给你的,系统不能满足需求,于是产生溢出。

内存泄漏是指你向系统申请分配内存进行使用(new),可是使用完了以后却不归还(delete),结果你申请到的那块内存你自己也不能再访问(也许你把它的地址给弄丢了),而系统也不能再次将它分配给需要的程序。一个盘子用尽各种方法只能装4个果子,你装了5个,结果掉倒地上不能吃了。这就是溢出!比方说栈,栈满时再做进栈必定产生空间溢出,叫上溢,栈空时再做退栈也产生空间溢出,称为下溢。就是分配的内存不足以放下数据项序列,称为内存溢出.

以发生的方式来分类,内存泄漏可以分为4类:

1. 常发性内存泄漏。发生内存泄漏的代码会被多次执行到,每次被执行的时候都会导致一块内存泄漏。 2. 偶发性内存泄漏。发生内存泄漏的代码只有在某些特定环境或操作过程下才会发生。常发性和偶发性是相对的。对于特定的环境,偶发性的也许就变成了常发性的。所以测试环境和测试方法对检测内存泄漏至关重要。 3. 一次性内存泄漏。发生内存泄漏的代码只会被执行一次,或者由于算法上的缺陷,导致总会有一块仅且一块内存发生泄漏。比如,在类的构造函数中分配内存,在析构函数中却没有释放该内存,所以内存泄漏只会发生一次。 4. 隐式内存泄漏。程序在运行过程中不停的分配内存,但是直到结束的时候才释放内存。严格的说这里并没有发生内存泄漏,因为最终程序释放了所有申请的内存。但是对于一个服务器程序,需要运行几天,几周甚至几个月,不及时释放内存也可能导致最终耗尽系统的所有内存。所以,我们称这类内存泄漏为隐式内存泄漏。

从用户使用程序的角度来看,内存泄漏本身不会产生什么危害,作为一般的用户,根本感觉不到内存泄漏的存在。真正有危害的是内存泄漏的堆积,这会最终消耗尽系统所有的内存。从这个角度来说,一次性内存泄漏并没有什么危害,因为它不会堆积,而隐式内存泄漏危害性则非常大,因为较之于常发性和偶发性内存泄漏它更难被检测到

重点排查以下几点: 1.检查对数据库查询中,是否有一次获得全部数据的查询。一般来说,如果一次取十万条记录到内存,就可能引起内存溢出。这个问题比较隐蔽,在上线前,数据库中数据较少,不容易出问题,上线后,数据库中数据多了,一次查询就有可能引起内存溢出。因此对于数据库查询尽量采用分页的方式查询。

2.检查代码中是否有死循环或递归调用。

3.检查是否有大循环重复产生新对象实体。

4.检查对数据库查询中,是否有一次获得全部数据的查询。一般来说,如果一次取十万条记录到内存,就可能引起内存溢出。这个问题比较隐蔽,在上线前,数据库中数据较少,不容易出问题,上线后,数据库中数据多了,一次查询就有可能引起内存溢出。因此对于数据库查询尽量采用分页的方式查询。

5.检查List、MAP等集合对象是否有使用完后,未清除的问题。List、MAP等集合对象会始终存有对对象的引用,使得这些对象不能被GC回收。

第四步,使用内存查看工具动态查看内存使用情况

发布者:全栈程序员栈长,转载请注明出处:https://javaforall.cn/113287.html原文链接:https://javaforall.cn

边栏推荐

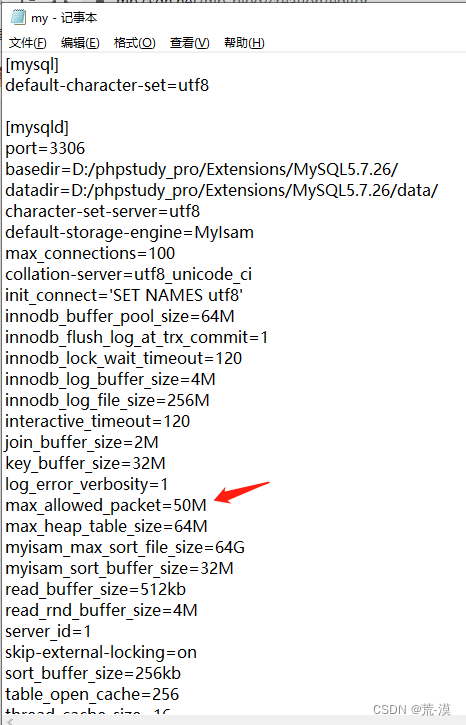

- Navicat运行sql文件导入数据不全或导入失败

- clion mingw64中文乱码

- Read PG in data warehouse in one article_ stat

- [QNX hypervisor 2.2 user manual]6.3.4 virtual register (guest_shm.h)

- Mongodb meets spark (for integration)

- 作战图鉴:12大场景详述容器安全建设要求

- postgresql array类型,每一项拼接

- [daily training] 648 Word replacement

- [etc.] what are the security objectives and implementation methods that cloud computing security expansion requires to focus on?

- 【等保】云计算安全扩展要求关注的安全目标和实现方式区分原则有哪些?

猜你喜欢

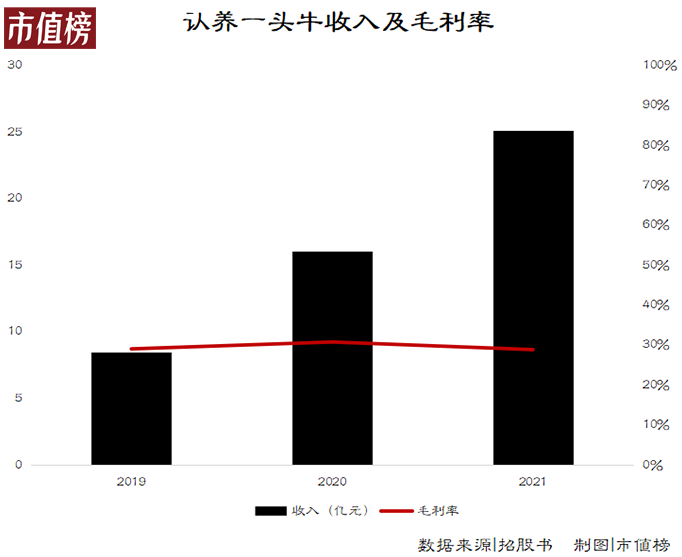

靠卖概念上市,认养一头牛能走多远?

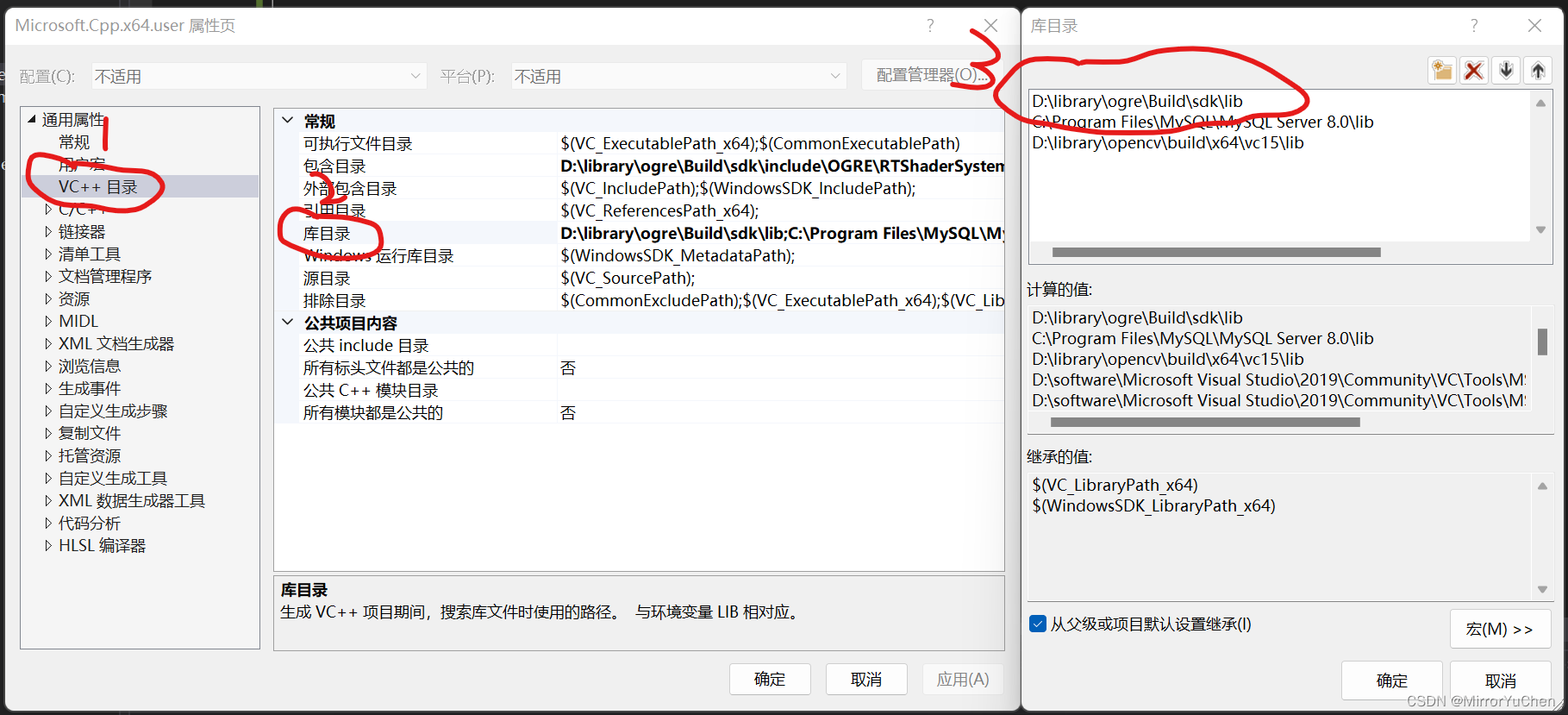

Ogre introduction

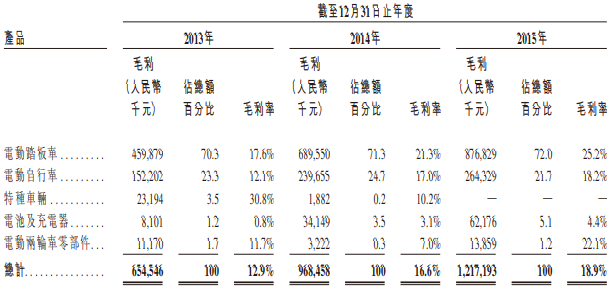

High end for 8 years, how is Yadi now?

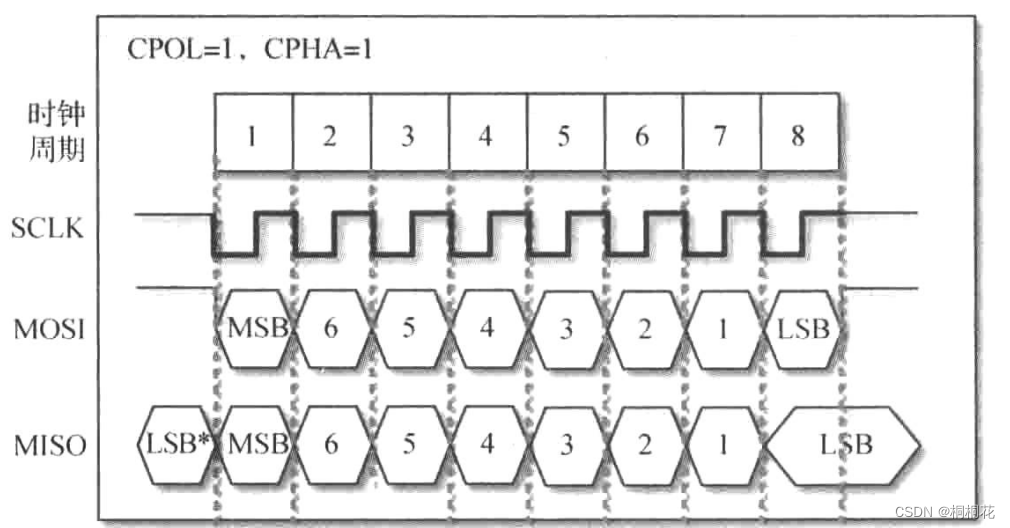

Digital IC Design SPI

Dry goods | summarize the linkage use of those vulnerability tools

![[fortress machine] what is the difference between cloud fortress machine and ordinary fortress machine?](/img/fb/17e029b1d955965d7e2e0f58701d91.png)

[fortress machine] what is the difference between cloud fortress machine and ordinary fortress machine?

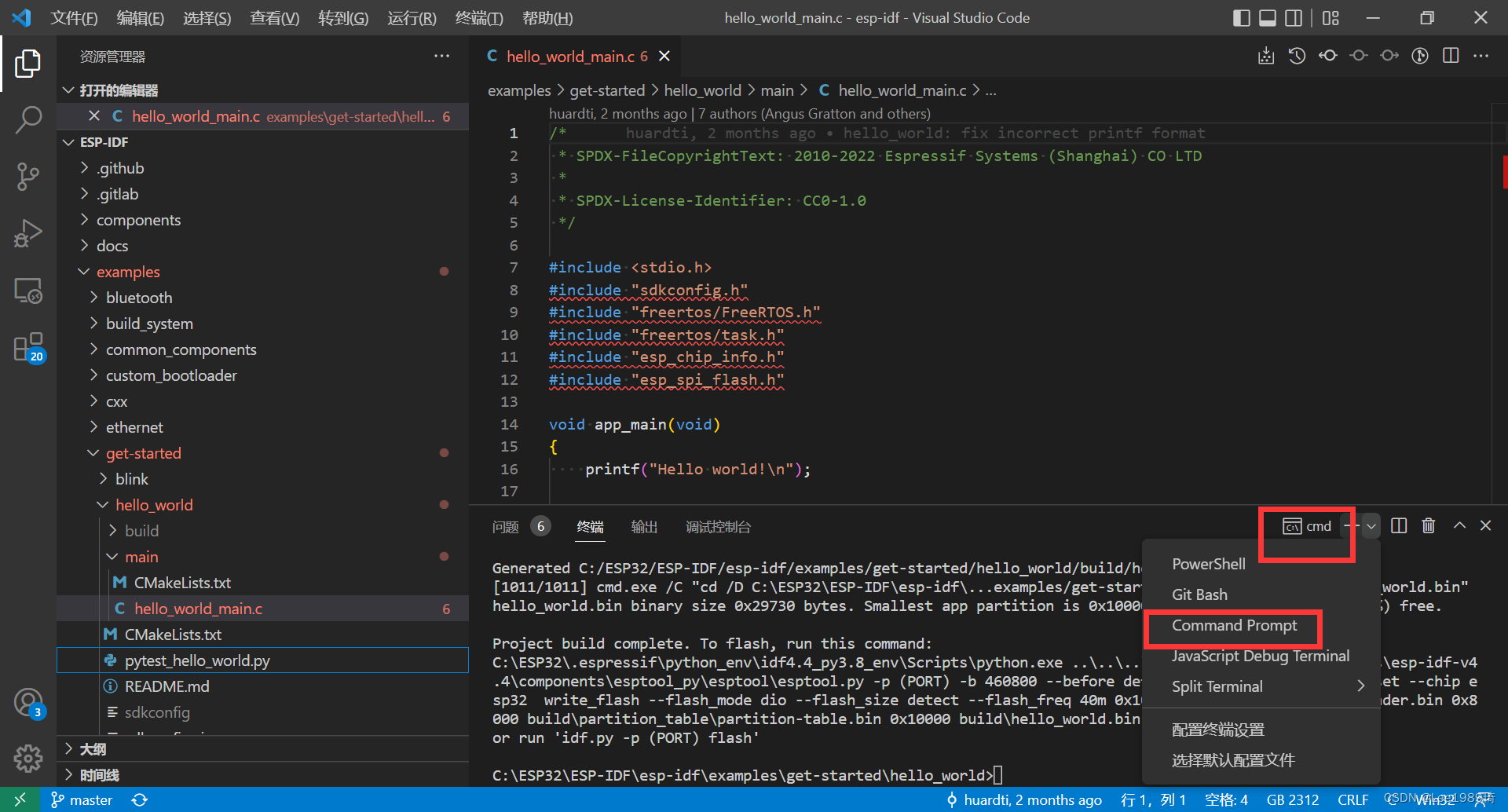

ESP32 ① 编译环境

Navicat运行sql文件导入数据不全或导入失败

MySQL error 28 and solution

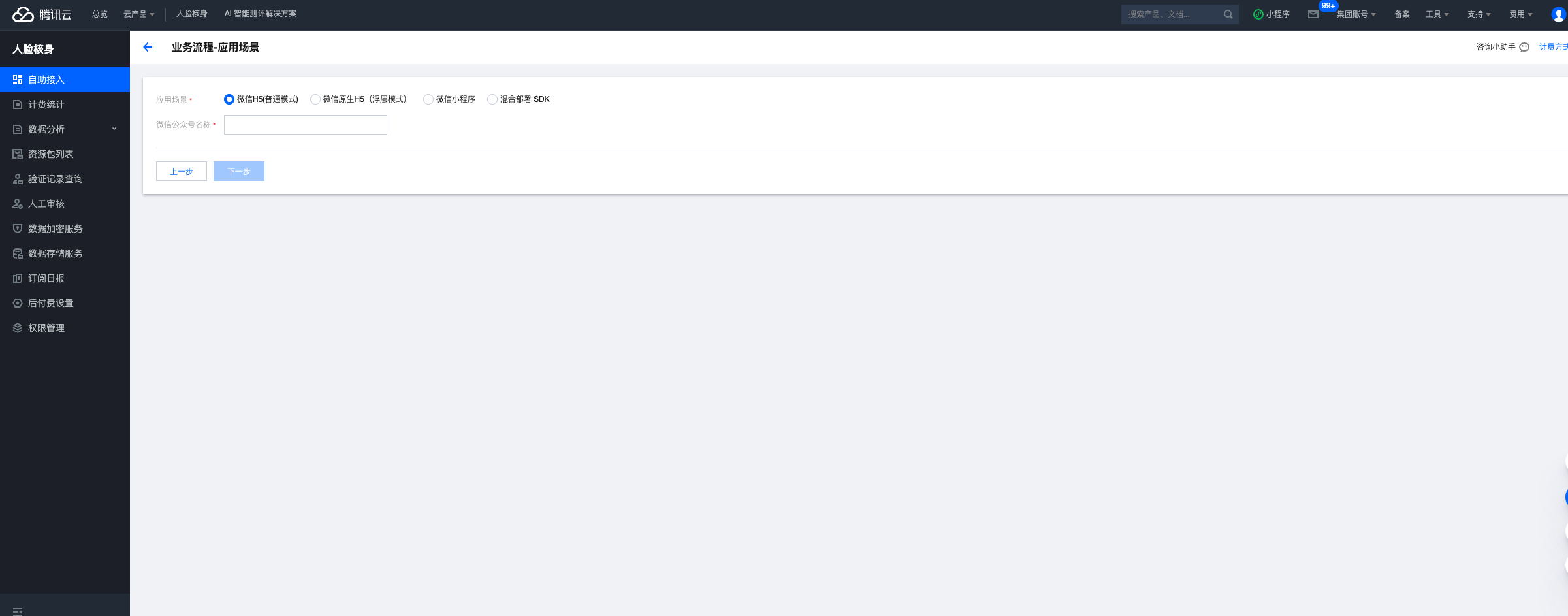

最佳实践 | 用腾讯云AI意愿核身为电话合规保驾护航

随机推荐

提升树莓派性能的方法

2022-7-7 Leetcode 844. Compare strings with backspace

【等保】云计算安全扩展要求关注的安全目标和实现方式区分原则有哪些?

Realbasicvsr test pictures and videos

Best practice | using Tencent cloud AI willingness to audit as the escort of telephone compliance

Flink | 多流转换

How did Guotai Junan Securities open an account? Is it safe to open an account?

最佳实践 | 用腾讯云AI意愿核身为电话合规保驾护航

LED light of single chip microcomputer learning notes

OSI seven layer model

高端了8年,雅迪如今怎么样?

Getting started with MySQL

Xshell connection server changes key login to password login

LeetCode_二分搜索_中等_153.寻找旋转排序数组中的最小值

Some principles of mongodb optimization

Split screen bug notes

[QNX Hypervisor 2.2用户手册]6.3.4 虚拟寄存器(guest_shm.h)

2022-7-6 beginner redis (I) download, install and run redis under Linux

Data refresh of recyclerview

Write it down once Net a new energy system thread surge analysis