当前位置:网站首页>xray與burp聯動 挖掘

xray與burp聯動 挖掘

2022-07-06 14:02:00 【又懶有菜】

目錄

總結 ;如上不管是burp作為xray的前後端 效果都不是太好(推薦有授權 主動掃描)

0x0A xray基本介紹與使用

0x0a xray官網

xray社區版 xray - 一款强大的安全評估工具

0x01 功能:子域名掃描、常見web漏洞檢測、服務漏洞檢測、

爬蟲檢測、專項檢測能力、Xray聯動

0x02 模式:主動掃描(edu gov站點 不要輕易嘗試) 被動掃描(抓取網頁緩存掃描)

0x03 區別burp:xray是監聽數據包 burp是截取數據包

0x04 xray社區版與紅隊版 對於日常的測試社區版就能滿足 (紅隊poc更新快)

高級版的xray支持struts、fastjson、thinkphp、shiro等框架的高危曆史漏洞一鍵檢測

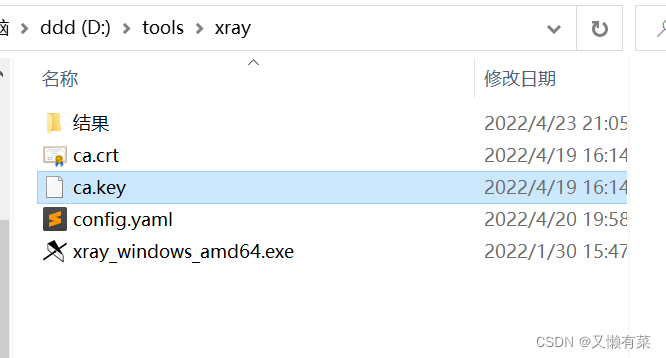

0x0b 安裝配置

0x01powershell cd進入xray根目錄

0x02 命令xray_windows_amd64.exe genca,可以生成ca證書,如何去探測本機HTTPS流量。

(監聽cer證書需安裝本地計算機 若使用firefox瀏覽器同樣導入瀏覽器)

0x03 證書名字:ca.cer

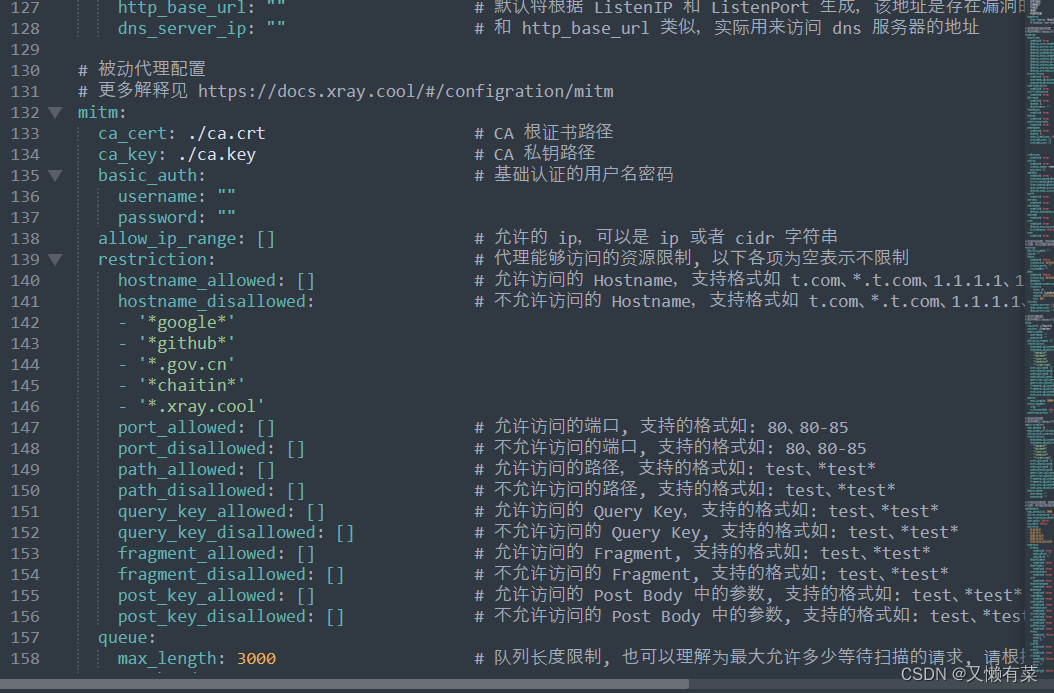

0x04 yaml文件解析 disallowed 默認不被允許掃描的域名綴

總共有兩處 删除此行即可

0x05 雙擊證書安裝

雙擊 --> 安裝證書 -->默認 是

0x0c xray(社區版)的基本使用

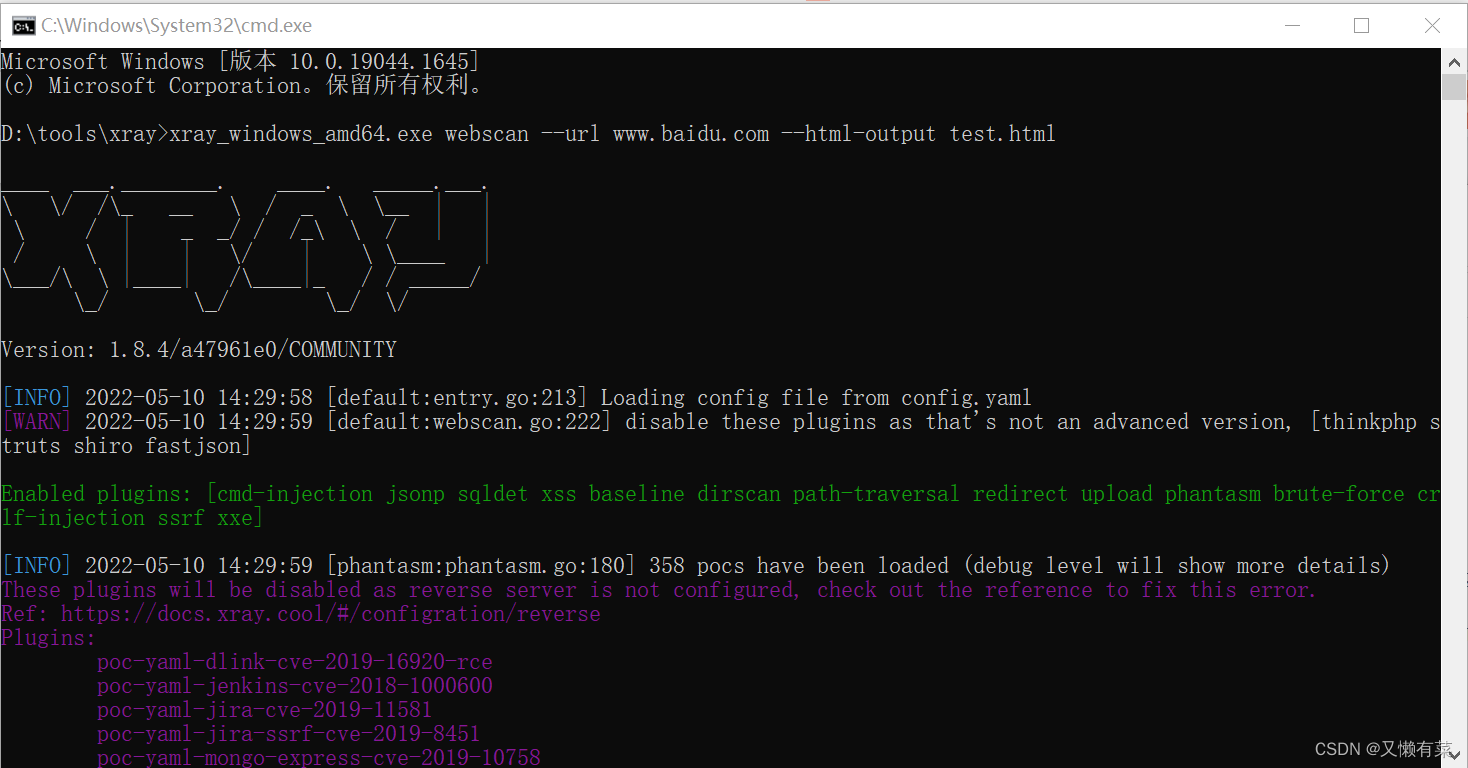

0x01主動掃描(切記授權)

xray_windows_amd64.exe webscan --url www.baidu.com --html-output test.html

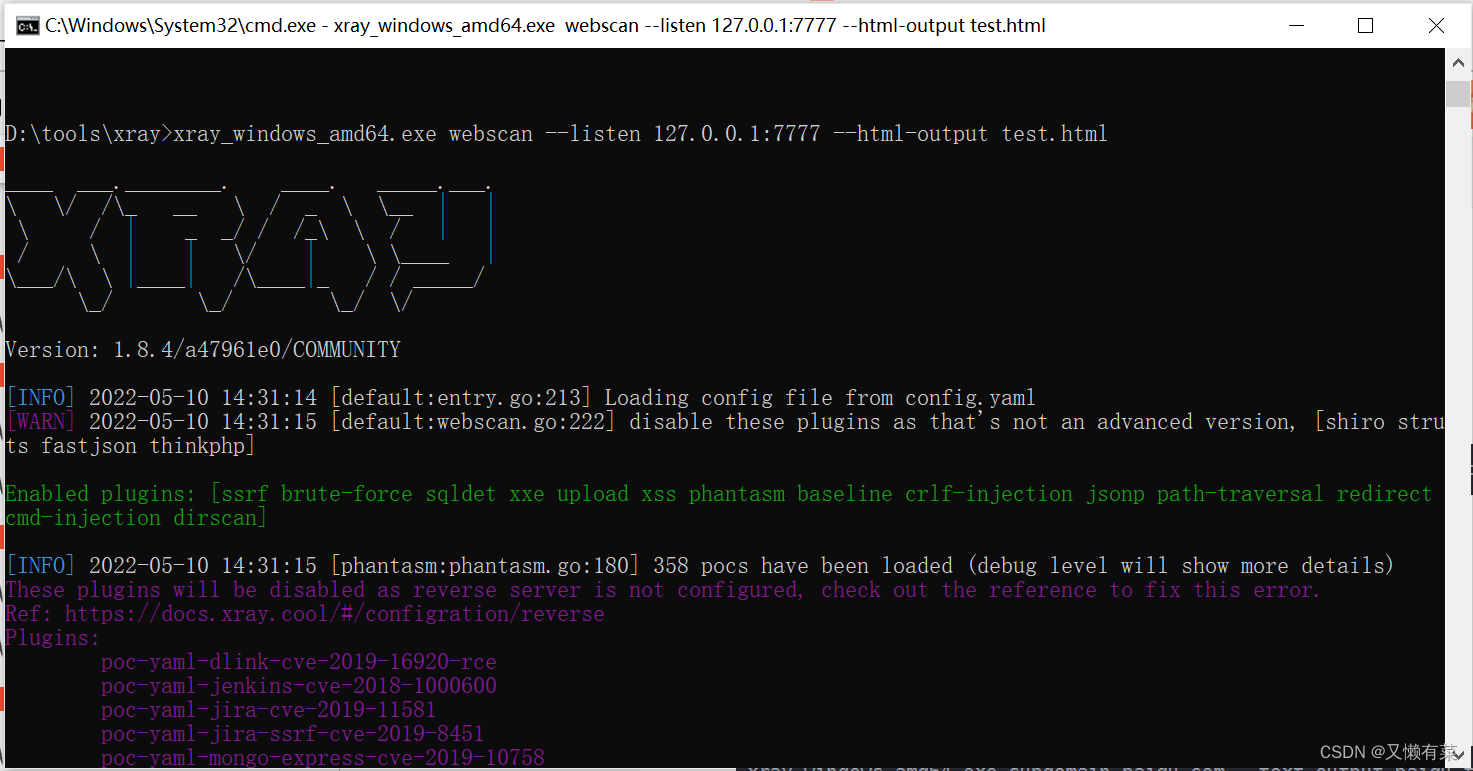

0x02 被動掃描

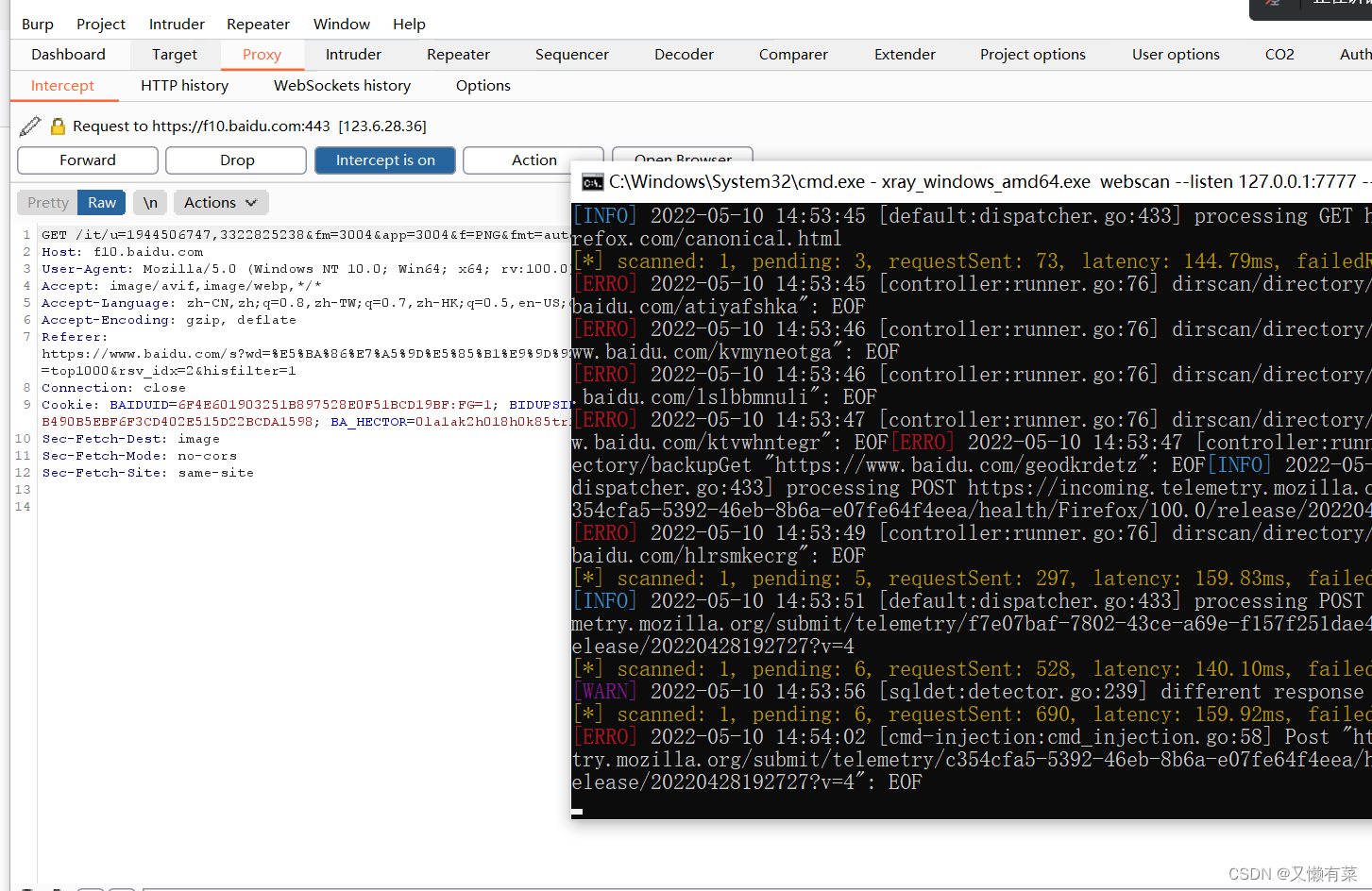

xray_windows_amd64.exe webscan--listen 127.0.0.1:7777 --html-output test.html

0x0d xray紅隊版

0x01子域名搜集

xray_windows_amd64.exe subdomain baidu.com --text-output baidu.txt比wydomain、subDomainsBrute等工具更實用,高級版的xray作為信息收集,推薦使用。

0x02 專項掃描

shiro fastjson thinkphp struts

掃出來之後別忘了 用自己的poc驗證

等等...

0x0B burp與xray的聯動

作用:xray不容易看到host 用burp的history剛好解决

0X01抓取https流量

如果需要抓取https流量則需要brup以及xray都安裝https證書。

詳情請訪問

brup安裝證書抓取https

brup安裝證書抓取https - L0ading - 博客園

xray安裝證書進行http以及https掃描

xray安裝證書進行http以及https掃描 - L0ading - 博客園

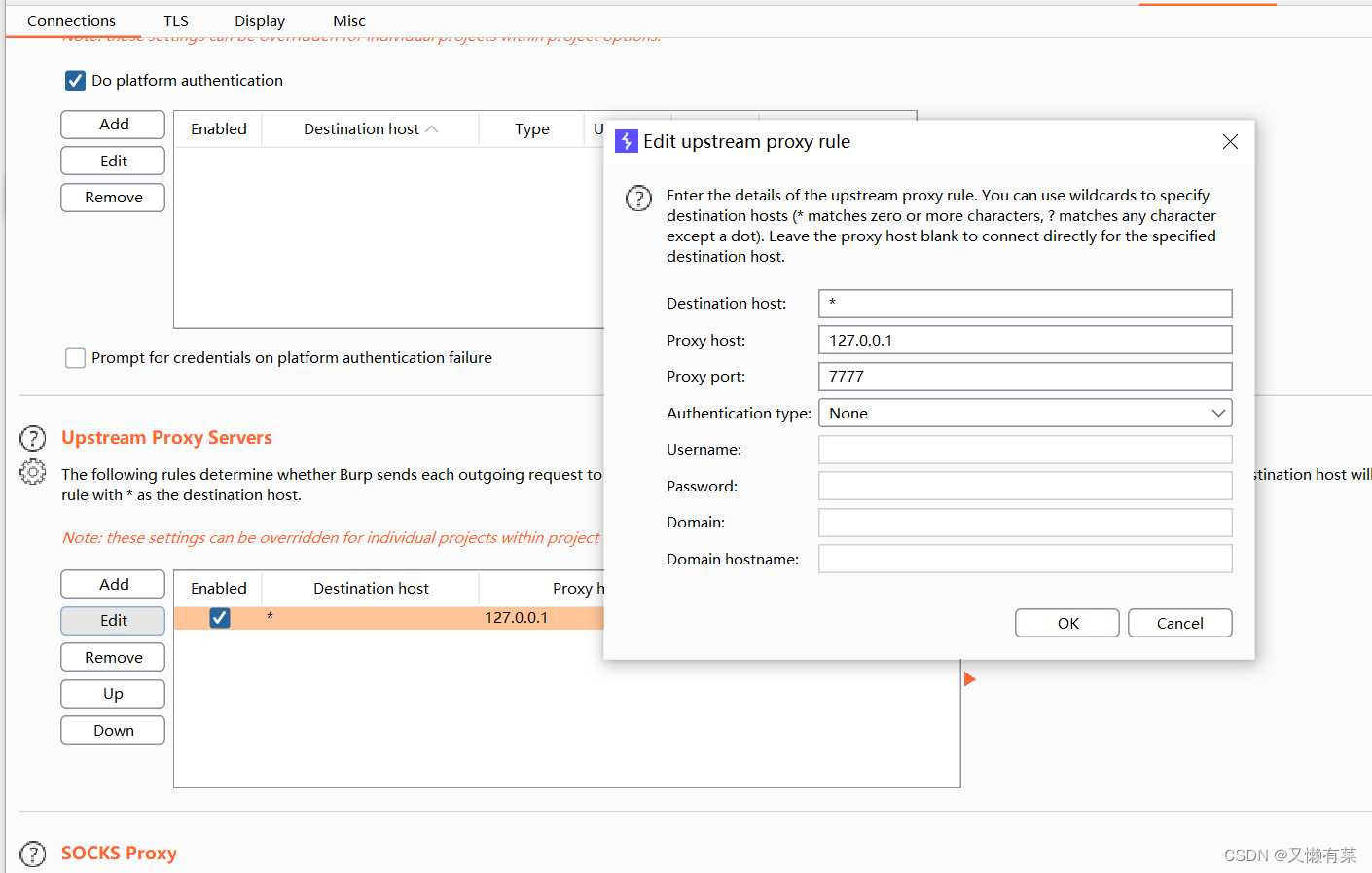

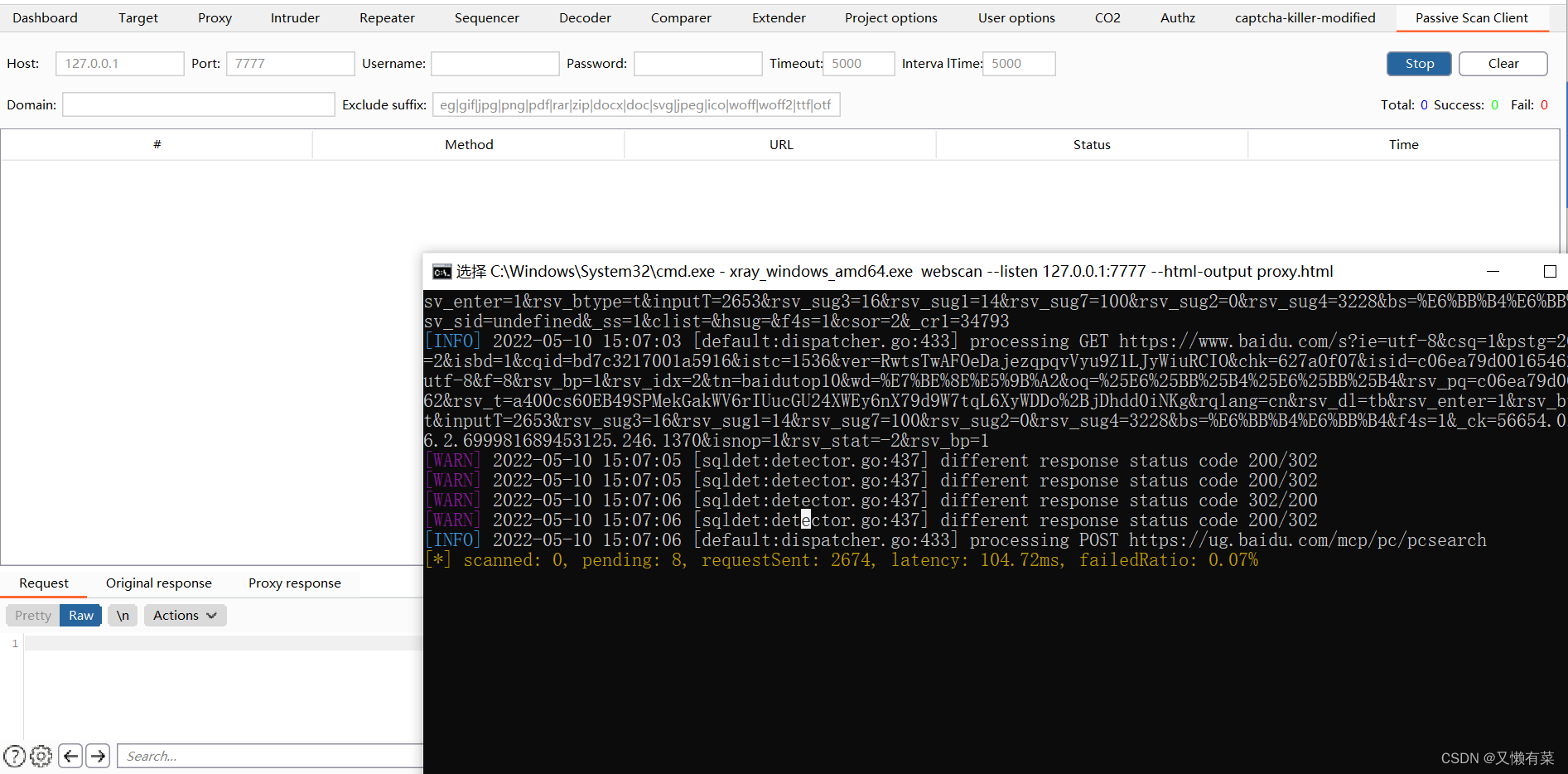

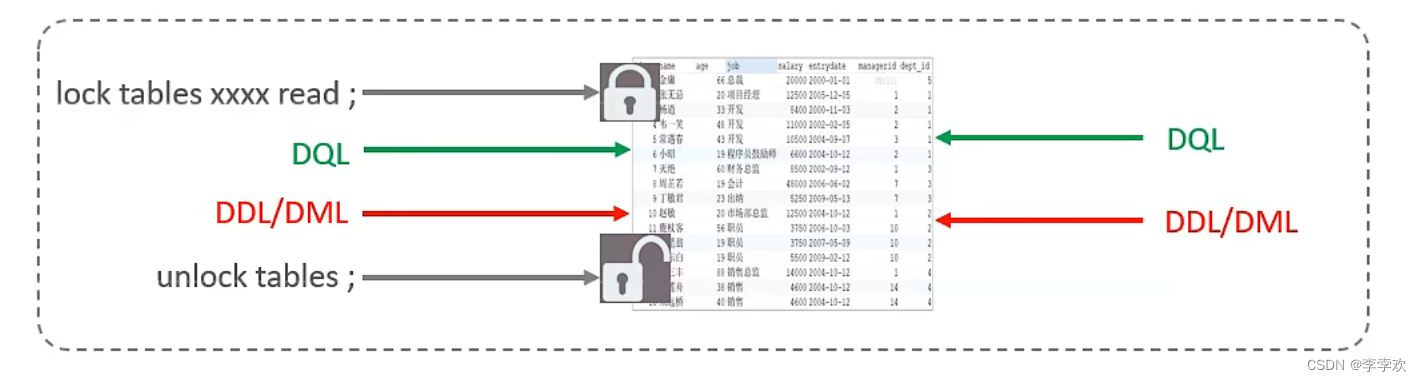

0x02 burp為xray的上遊:

瀏覽器--> burp -->xray -->檢測(要手動放包,不太方便)

在常規的抓包基礎上,burp在配置一個下遊的代理。將流量抓發給xray進行掃描。在bp能抓到網站數據包的基礎上進行如下配置。這裏bp將流量抓發到本機的7777端口

瀏覽器開啟 127.0.0.1:8080 burp截取端口

效果如圖

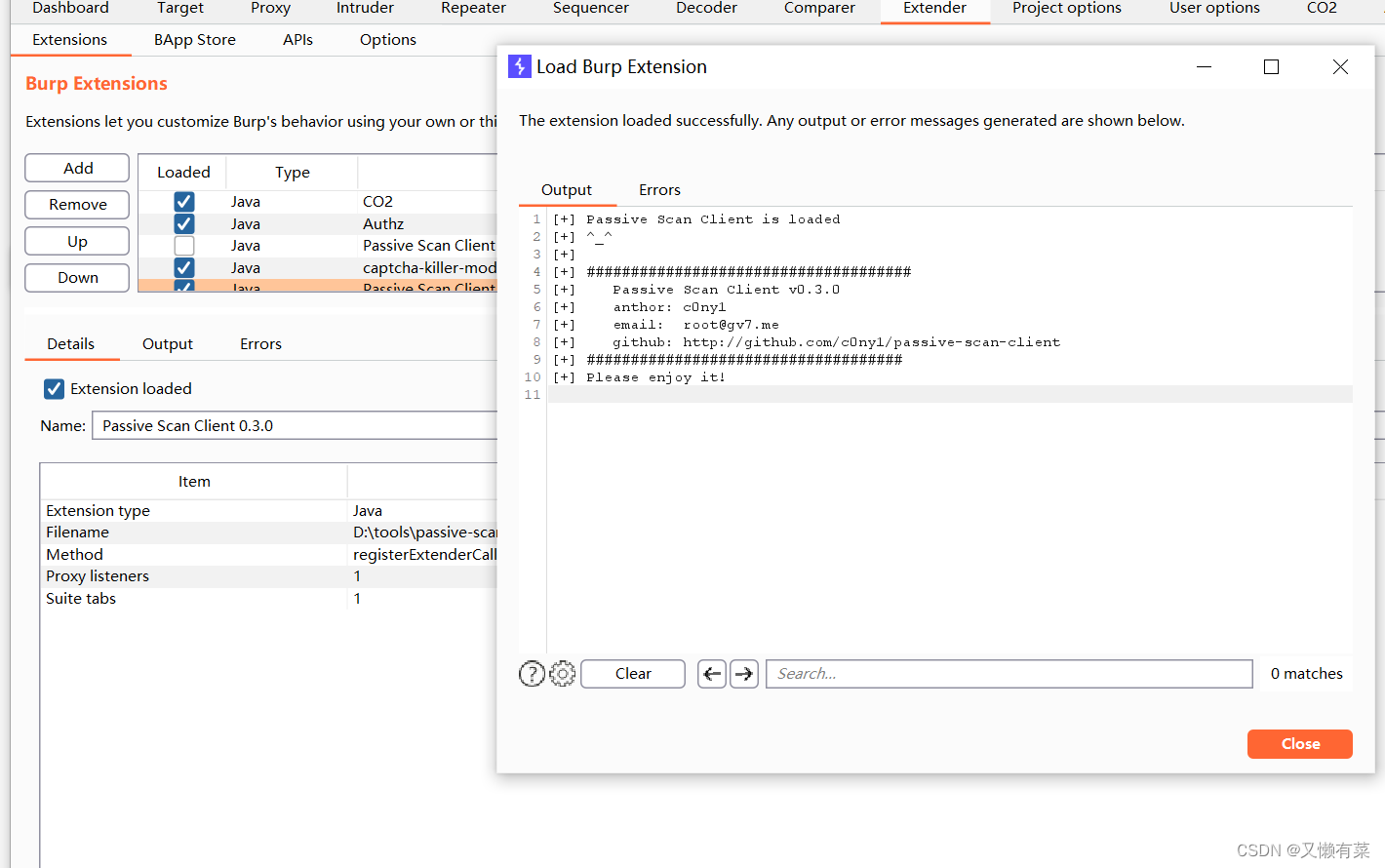

0x03 burp為xray的下遊:(安裝jar插件)

error:記得關閉burp作為上遊 設置的user-options設置

Releases · c0ny1/passive-scan-client · GitHub

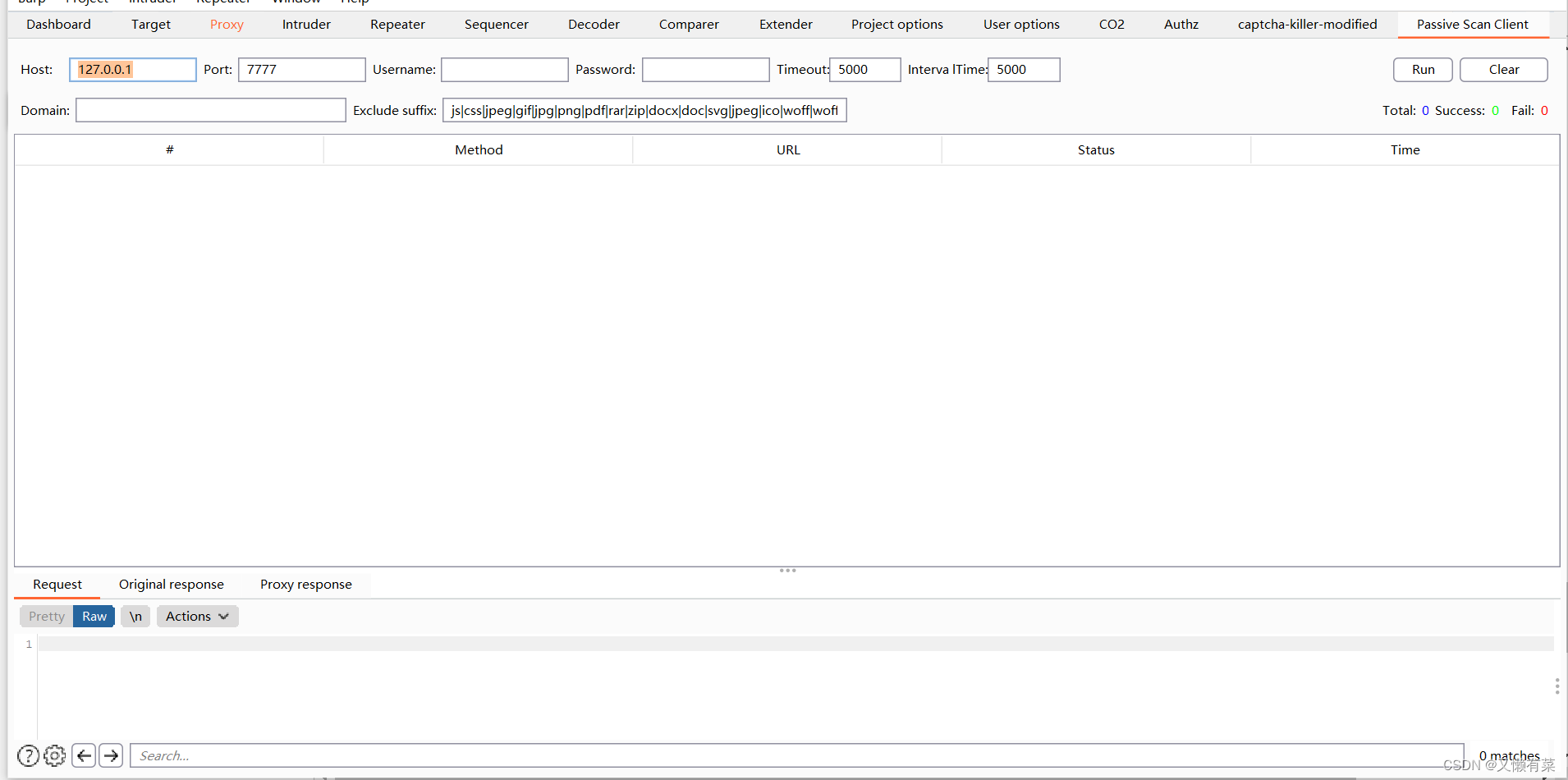

tips: 先開xray監聽命令 在run passive-scan-Clinet.jar模塊

瀏覽器--> xray -->burp -->檢測(自動檢測)

設置xray瀏覽器代理 127.0.0.1:7777

效果如圖 不太好用

總結 ;如上不管是burp作為xray的前後端 效果都不是太好(推薦有授權 主動掃描)

下期分享:

xray+rad聯動被動式掃描

全自動 深度爬取

边栏推荐

- 使用Spacedesk实现局域网内任意设备作为电脑拓展屏

- Matlab opens M file garbled solution

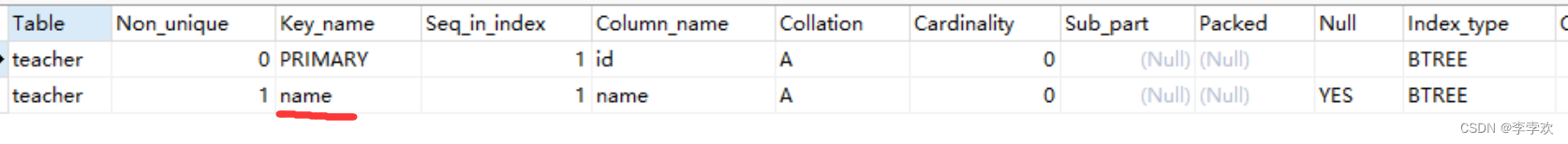

- 【educoder数据库实验 索引】

- Reinforcement learning series (I): basic principles and concepts

- 力扣152题乘数最大子数组

- [au cours de l'entrevue] - Comment expliquer le mécanisme de transmission fiable de TCP

- Yugu p1012 spelling +p1019 word Solitaire (string)

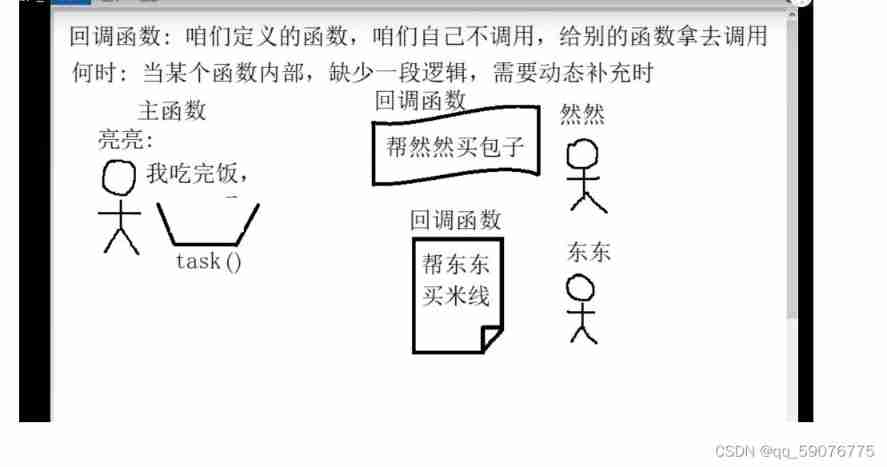

- Callback function ----------- callback

- 【Numpy和Pytorch的数据处理】

- [data processing of numpy and pytoch]

猜你喜欢

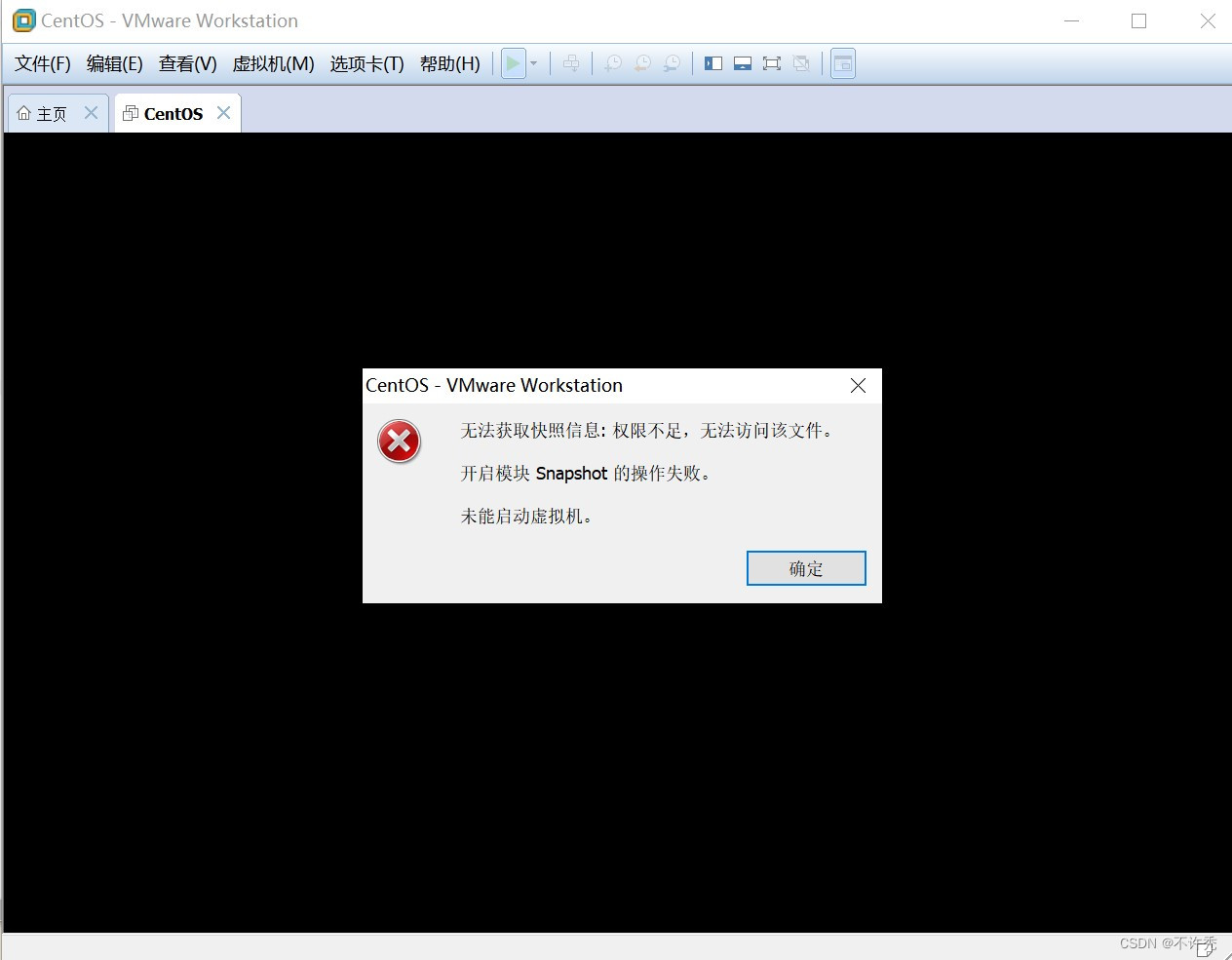

【VMware异常问题】问题分析&解决办法

Hackmyvm target series (7) -tron

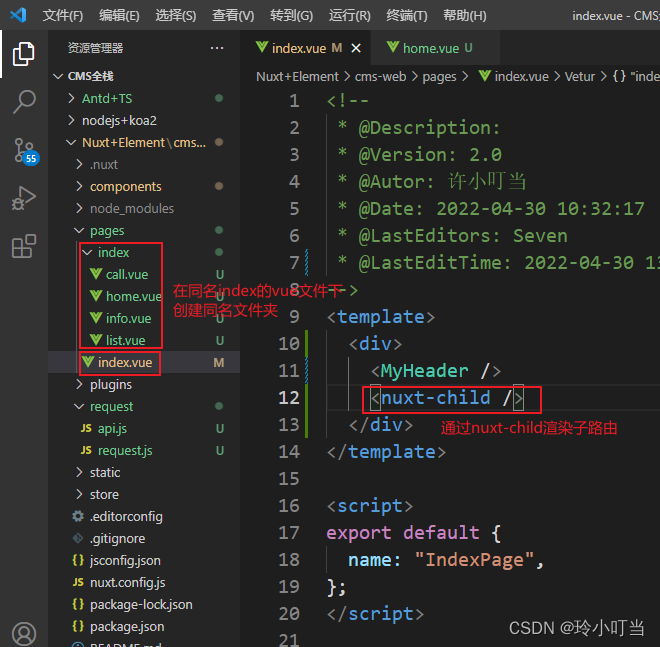

Nuxtjs quick start (nuxt2)

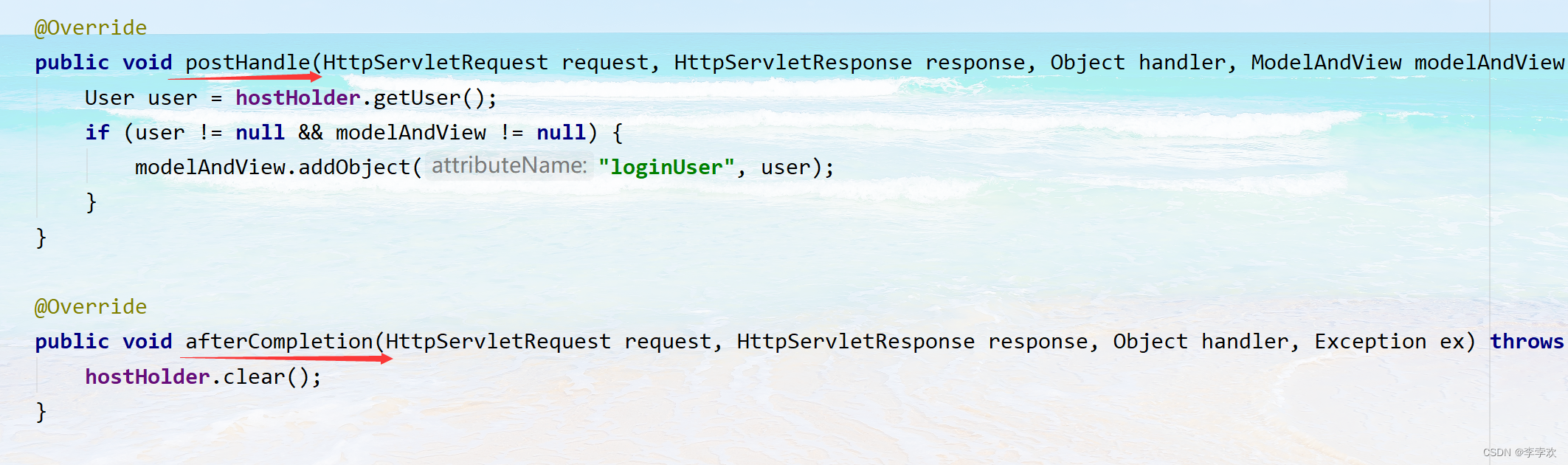

This time, thoroughly understand the MySQL index

Callback function ----------- callback

FAQs and answers to the imitation Niuke technology blog project (I)

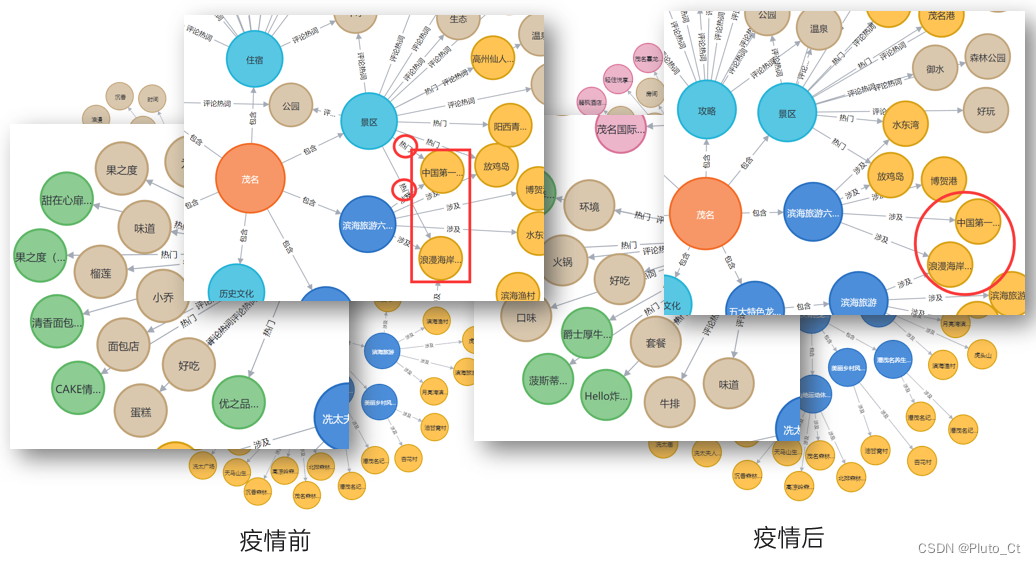

2022 Teddy cup data mining challenge question C idea and post game summary

![[VMware abnormal problems] problem analysis & Solutions](/img/64/f44864da600b61a1a646a5865a2083.jpg)

[VMware abnormal problems] problem analysis & Solutions

HackMyvm靶机系列(2)-warrior

MySQL lock summary (comprehensive and concise + graphic explanation)

随机推荐

实验七 常用类的使用(修正帖)

QT meta object qmetaobject indexofslot and other functions to obtain class methods attention

Safe driving skills on ice and snow roads

7-6 矩阵的局部极小值(PTA程序设计)

[面試時]——我如何講清楚TCP實現可靠傳輸的機制

js判断对象是否是数组的几种方式

2022泰迪杯数据挖掘挑战赛C题思路及赛后总结

4. Branch statements and loop statements

7-14 错误票据(PTA程序设计)

Strengthen basic learning records

7-8 7104 Joseph problem (PTA program design)

实验七 常用类的使用

Experiment 9 input and output stream (excerpt)

.Xmind文件如何上传金山文档共享在线编辑?

Hackmyvm Target Series (3) - vues

Wechat applet

实验九 输入输出流(节选)

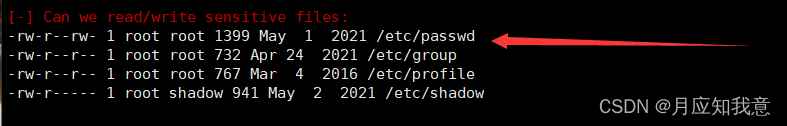

记一次猫舍由外到内的渗透撞库操作提取-flag

中间件漏洞复现—apache

canvas基础2 - arc - 画弧线